10.07.2015

Heartbleed-Nachfolger

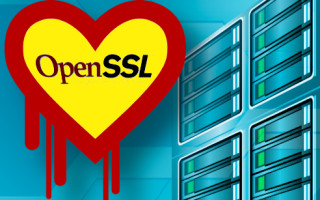

Entwickler beheben kritische Lücke in OpenSSL

Autor: Andreas Fischer

Nur ein Jahr nach Heartbleed wurde erneut eine kritische Sicherheitslücke in OpenSSL gefunden. Die neue Lücke ermöglicht es Angreifern, Zertifikate zu fälschen.

Vergangenes Jahr hat der in OpenSSL gefundene Heartbleed-Bug für Furore im Internet gesorgt. Angreifer konnten damals Teile des Hauptspeichers eines OpenSSL-Servers auslesen und dabei den privaten Schlüssel des Server-Zertifikats sowie Benutzernamen und Passwörter erbeuten. Genau diese sollen durch SSL (Secure Sockets Layer) beziehungsweise den Nachfolger TLS (Transport Layer Security), etwa beim Online-Banking, eigentlich geschützt werden.

Die neue Lücke CVE-2015-1793 mit dem Spitznamen OprahSSL ermöglicht es nach Angaben der Entwickler, Server-Zertifikate für beliebige Domains zu fälschen. Der Fehler findet sich in den OpenSSL-Versionen 1.0.2c, 1.0.2b, 1.0.1n und 1.0.1o. Mit einem gefälschten Zertifikat kann ein Angreifer sich etwa als Postbank ausgeben. Der Browser warnt den Besucher der gefälschten Seite dann nicht mehr.

Die Entwickler haben bereits Patches für OpenSSL bereitgestellt. Nutzern der Versionen 1.0.2b oder 1.0.2c empfehlen sie ein Update auf OpenSSL 1.0.2d. Nutzer von 1.0.1n beziehungsweise 1.0.1o sollten umgehend auf 1.0.1p aktualisieren.

Problematisch ist, dass nicht nur OpenSSL-Server im Internet betroffen sind, sondern unter Umständen auch das private Heimnetz. Denn auch Router, NAS-Server und andere Netzwerkgeräte nutzen die OpenSSL-Bibliothek zur Verschlüsselung von Internetverbindungen. Anwender sind hier aber oft auf den Hersteller der jeweiligen Hardware angewiesen, um ein Update zu erhalten.

Der Bug wurde von Adam Langley und David Benjamin von der OpenSSL-Abspaltung BoringSSL gefunden. Von BoringSSL stammt auch das Update. Dem Vernehmen nach wurde der fehlerhafte Quellcode erst Anfang des Jahres zu OpenSSL hinzugefügt. Deswegen sind ältere Versionen der SSL-Implementierung auch nicht betroffen.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Personen

Nfon CCO Gernot Hofstetter tritt zurück

Gernot Hofstetter war sechs Jahre beim Münchner Cloud-PBX-Anbieter Nfon, zuletzt als Chief Commercial Officer. Nun hat er das Unternehmen verlassen und ist zum Start-up Stealth Mode gewechselt.

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>