25.02.2016

IBM i2 EIA

1. Teil: „Big Data enttarnt Terroristen unter Flüchtlingen“

Big Data enttarnt Terroristen unter Flüchtlingen

Autor: Fabian Vogt

wk1003mike / Shutterstock.com

IBM will echte Flüchtlinge von Schwindlern unterscheiden können. Die Software soll Terrorringe enttarnen, Bombenattentate vereiteln und Attacken voraussehen. Was IBM dafür braucht: Sehr viele Daten.

2011 kaufte IBM i2 EIA und nutzt die Software seither, um Unternehmen Big-Data-Analysen zu ermöglichen. Gemäß einem Bericht von "Defenseone.com" soll i2 EIA mittlerweile weiterentwickelt worden sein, um bei gleich zwei großen gesellschaftliches Problem unserer Zeit zu helfen: Terrorismus bekämpfen und die Flüchtlingskrise lösen. IBM behauptet nämlich, dass i2 in der Lage sei, echte Flüchtlinge von Terroristen zu unterscheiden, Terrorzellen aufzudecken und drohende Attacken abzuwehren.

«Unser Team erfuhr, dass nebst den hungernden und entmutigenden Flüchtlingen auch junge Männer im kampffähigen Alter aus den Booten steigen, die überraschend gesund aussehen. Können einige dieser Personen vielleicht mit dem ISIS in Verbindung gebracht werden? Und kann unsere Software diese Frage beantworten?», fragte sich Andrew Borene, bei IBM für strategische Initiativen zuständig. Er kam zum Schluss, dass man das könne, indem man eine Software entwickle, die echte Flüchtlinge von Schwindlern unterscheiden kann.

2. Teil: „Big Data deckt (angeblich) alles auf“

Big Data deckt (angeblich) alles auf

Dazu kreierte IBM ein hypothetisches Szenario, in welchem verschiedene Datenquellen auf eine fiktive Liste von Flüchtlingspässen zugriffen. Zu den Datenquellen gehörten Medienberichte von Toten und Verletzten der Flüchtlingskrise, Sicherheitsberichte sowie das Dark Web. Die Daten seien anonymisiert worden, verspricht Borene. Die Pässe erhielten daraufhin eine Art Rating, je höher dieses war, desto eher gehörten die Pässe dem Träger. Wer ein tiefes Rating erhielt, wurde genauer untersucht. "Wir konnten eine Liste erstellen mit Orten und Adressen an denen die Person schon war und mit Ländern, in denen sie den falschen Pass möglicherweise bekommen haben", sagte Borene.

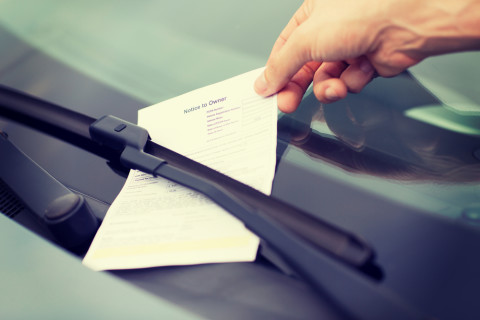

Das sei aber nicht alles, IBM will dank Big Data Zusammenhänge finden, die ermittelnden Behörden entgehen. Beispielsweise um ganze Terrorringe hochgehen zu lassen: "Nehmen wir Strafzettel für Falschparke", sagt Borene. "Hat ein Verdächtiger viele Strafzettel an einem Ort, beispielsweise vor einer Konzerthalle, können wir annehmen, dass dies ein Ort ist, für den er sich interessiert. Wenn nun noch eine andere Person für diesen Ort in letzter Zeit auffällig viele Strafzettel erhielt, könnte es sich um eine Observierungsaktion handeln, die in Schichten durchgeführt wird. Vielleicht haben diese zwei einen gemeinsamen Twitter-Freund, der als DJ nächsten Monat in dieser Konzerthalle auftritt. Nun müssen wir nur noch wissen, ob es sich beim DJ um einen Komplizen oder ein Anschlagopfer handelt."

In einem anderen Szenario soll i2 EIA einen Terrorangriff in kürzester Zeit gelöst haben: Eine hypothetische Bombe wurde mittels SMS an einem Bahnhof zum Explodieren gebracht. Durch fiktive SMS und Telefonmetadaten einer gewöhnlichen besiedelten Gegend konnte ein Analyst das Tatgebiet eingrenzen und mittels genauem Detonationszeitpunkt bestimmen, von welcher Nummer die "Zünd-SMS" versendet wurde. Eine Suche nach der Nummer ergab weitere Telefonnummern, Adressen potenzieller Mitwisser und Social-Security-Nummern.

3. Teil: „Interesse aus Regierungskreisen“

Interesse aus Regierungskreisen

Andrew Borene sagt, dass man das System genau dann fertig getestet hatte, als im letzten Oktober die ISIS-Attacken in Paris 130 Menschen das Leben kosteten. Und will es deshalb interessierten Regierungen anbieten, damit ein solcher Vorfall nicht noch einmal geschieht. Es soll bereits konkrete Anfrage eines europäischen Landes nach der Software gegeben haben. IBM sagt aber nicht, um welches Land es sich dabei handelt.

Algorithmus entscheidet über menschliche Schicksale

Das Tool von IBM dürfte die Debatten über Freiheit vs. Sicherheit erneut entfachen. Nur Narren wären gegen diese Software, hätte sie eine Erfolgsquote von 100 Prozent. Aber schon die Aussage von Borene "junge Männer die nicht abgemagert aussehen" seien potenzielle ISIS-Kämpfer, zeigt wie gefährlich es ist, einen Algorithmus über menschliche Schicksale entscheiden zu lassen. IBM will sich in die Debatten gar nicht einmischen. Von Big Blue gibt es nur zu hören: "Wir sammeln keine Geheimdienstinformationen. Wir sind weder Spione noch Agenten. Sondern nur Ingenieure". Diese Einstellung ist aber falsch. Wer ethisch handeln will, muss in die Verantwortung genommen werden dürfen.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Personen

Nfon CCO Gernot Hofstetter tritt zurück

Gernot Hofstetter war sechs Jahre beim Münchner Cloud-PBX-Anbieter Nfon, zuletzt als Chief Commercial Officer. Nun hat er das Unternehmen verlassen und ist zum Start-up Stealth Mode gewechselt.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Personalie

CEO Frank Roebers verlässt Synaxon

Er war 32 Jahre bei der Verbundgruppe und hat sie maßgeblich geprägt. Nun tritt der CEO von Synaxon Ende des Jahres zurück – und gründet ein eigenes Unternehmen.

>>