19.10.2015

Risiko Gast-Account

Automatische Anmeldung am Synology-NAS

Autor: Konstantin Pfliegl

Shutterstock/mozakim

Ein aktiver Gast-Account zu Ihrem NAS von Synology kann es Eindringlingen erheblich erleichtern, sich heimlich Zugriff zu Ihren Daten zu verschaffen.

Beim Zugriff auf das NAS von Synology wird man automatisch als der Benutzer „guest“ ohne Passwort angemeldet. Das kann dazu führen, dass Teilnehmer im lokalen LAN auf die von Ihnen auf Ihrem Netzwerkspeicher abgelegten Daten zugreifen können.

Das Synology-NAS meldet Sie automatisch mit dem Gast-Konto an, wenn Sie von einem Windows-Rechner aus auf das NAS zugreifen, das Konto „guest“ aktiviert ist und für dieses Konto kein Passwort festgelegt wurde.

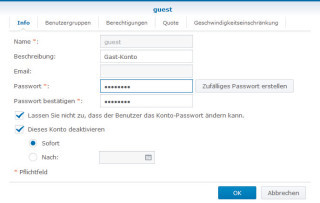

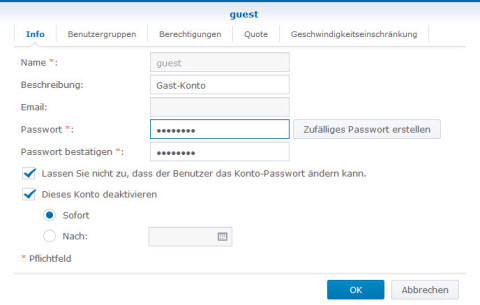

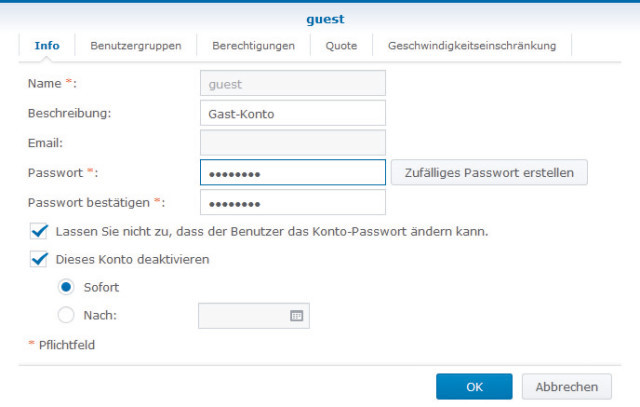

Melden Sie sich beim Disk-Station Manager (DSM) an und deaktivieren Sie das Gast-Konto – oder legen Sie dafür ein Passwort an. Wählen Sie dazu im DiskStation Manager den Bereich „Systemsteuerung, Benutzer“.

Wechseln Sie in die Einstellungen des Kontos „guest“ und aktivieren Sie die Einstellung „Dieses Konto deaktivieren“.

Am einfachsten ist es, wenn Sie die Benutzerkonten auf dem NAS genauso benennen wie die Benutzerkonten auf den Windows-Systemen, von denen aus auf das NAS zugegriffen wird. Fortan werden Sie nicht mehr nach dem Benutzernamen gefragt.

Seit kurzem ist die erste Beta-Version des Synology-Betriebssystems DSM 6.0 verfügbar.

10 Stationen

1.500 Händler bei der AVM-Roadshow

Der Fokus der Solution Tour 2024 von AVM lag auf den Themen Glasfaser, Wi-Fi 7 und Smart Home, und mehr als 1.500 Handelspartner folgten der Einladung des Herstellers an die insgesamt 10 Standorte in Deutschland.

>>

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Teldat-Tochter

Bintec Elmeg stellt den Betrieb ein

Auf LinkedIn teilt der Hersteller mit, dass Bintec Elmeg seine Aktivitäten in der DACH-Region einstellt. Die Sanierung sein gescheitert, so heißt es offiziell.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>