22.03.2016

Gestohlene Zertifikate

Cyberkriminelle signieren Malware

Autor: Jens Stark

Shutterstock/Maksim_Kabakou

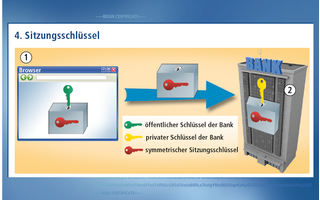

Cyberkriminelle bedienen sich einer neuen Masche, um Malware als legitime Software erscheinen zu lassen. Sie signieren die Schadprogramme mit geklauten Zertifikaten.

Cyberspionage-Gruppen verwenden vermehrt gestohlene Zertifikate, um damit ihre Schadsoftware und Hacking-Tools zu signieren. Dadurch sehen sie nach außen aus wie legitime Software.

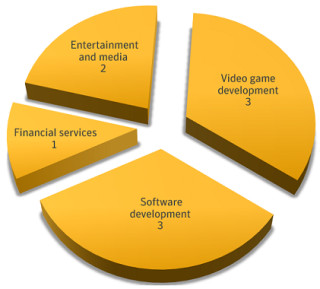

Das jüngste Beispiel ist eine in China anzusiedelnde Hackergruppe, die in den letzten zwei Jahren weltweit erfolgreich Firmen und Regierungsstellen gezielt angegriffen hat. Ende 2015 ist Symantec den Aktivitäten der Gruppe, von den Security-Experten Suckfly getauft, auf die Schliche gekommen. Dabei ist Symantec aufgefallen, dass die Cyberspione ein digital signiertes Hacking-Werkzeug benutzt hatten, um einen der Kunden des IT-Sicherheitsunternehmens anzugreifen.

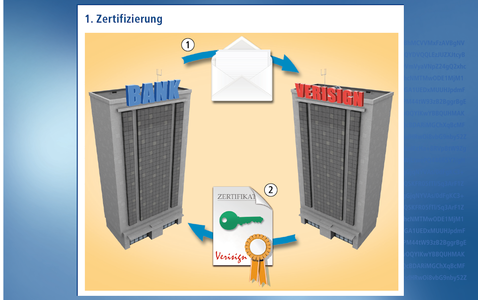

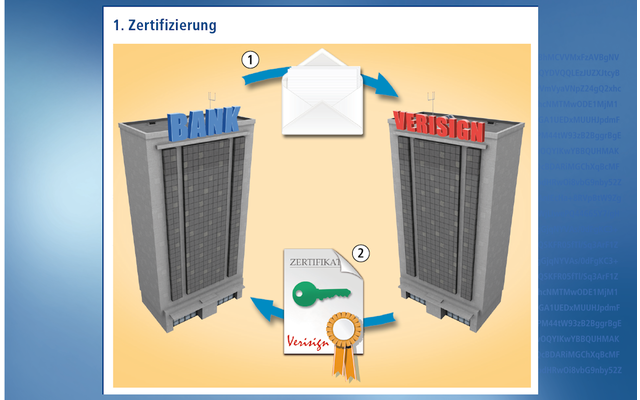

Das Tool war mit einem Zertifikat signiert, das einem Entwickler mobiler Software aus Südkorea gehörte. Für die Security-Experten war klar, dass da etwas nicht stimmen kann, da das Werkzeug Windows-Server scannen sollte, also kaum von einem mobilen Entwickler stammen dürfte. Weitere Untersuchungen ergaben, dass weitere Programme und Hacking-Tools mit dem Zertifikat signiert wurden. Schlussendlich konnte aufgrund der verwendeten IP-Adressen erkannt werden, dass die Gruppe wohl im chinesischen Chegdu angesiedelt sein muss.

Insgesamt konnten neun gestohlene digitale Zertifikate identifiziert werden, die alle Firmen aus Südkorea gehörten. Details zu den Angriffen haben die Symantec-Researcher dieser Tage in einem Blog-Post veröffentlicht.

Identity First

Strategien gegen Identitätsdiebe

Digitale Identitäten stehen mittlerweile im Fokus der meisten Cyberattacken. Identity Threat Detection and Response (ITDR) soll davor schützen.

>>

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>