07.08.2014

Fritzbox

Trojaner mit Fritzbox entlarven

Autor: Robert Schanze

Über Ihre Fritzbox zeichnen Sie den Internetdatenverkehr auf, um etwa Trojaner aufzuspüren, die Daten ins Internet senden. Die aufgezeichneten Daten werten Sie mit Wireshark aus.

Um den Datenverkehr ins Internet aufzuzeichnen brauchen Sie keine Zusatz-Tools. Die Fritzbox hat alles nötige an Bord. Auf diese Weise können Sie Trojaner in Windows entlarven, die über das Internet kommunizieren.

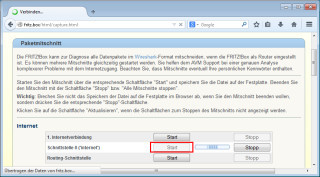

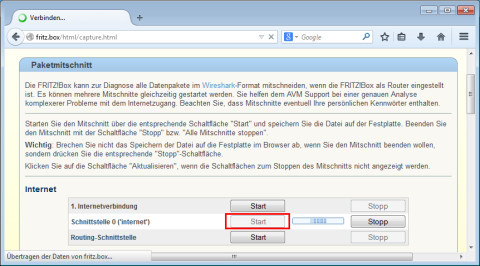

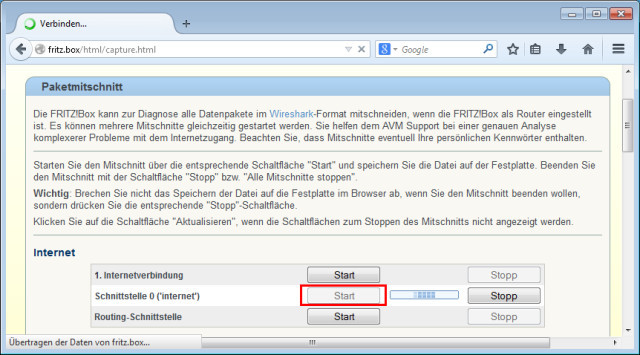

Öffnen Sie die Paketmitschnitt-Seite Ihrer Fritzbox, indem Sie in einem Browser die folgende URL eingeben: http://fritz.box/html/capture.html. Sollte das nicht funktionieren, ersetzen Sie in der URL "fritz.box" durch die IP-Adresse Ihrer Fritzbox. Anschließend klicken Sie unter "Internet" neben "Schnittstelle 0 ('internet')" auf "Start".

Lassen Sie die Seite der Fritzbox im Browser geöffnet. Um die anfallende Datenmenge möglichst gering zu halten, sollten Sie in der Zeit der Aufnahme nicht im Internet surfen und nicht benötigte Internet-Programme schließen wie Messenger oder E-Mail-Programme. Falls bei Ihnen mobile Geräte wie Smartphones oder Tablets per WLAN mit der Fritzbox in Verbindung stehen, sollten Sie diese auch kurzfristig vom Netz nehmen, sofern Sie diese von der Untersuchung ausschließen wollen.

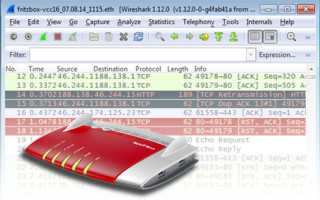

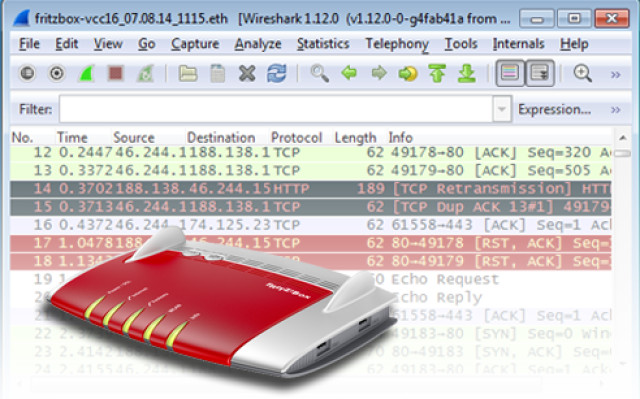

Klicken Sie nach 5 bis 10 Minuten auf "Stopp", um die Aufzeichnung zu beenden. Ein Speicher-Dialog öffnet sich. Speichern Sie die ETH-Datei, sie enthält den Internetdatenverkehr der Fritzbox. Um die Datei anhand der einzelnen Datenpakete zu analysieren, öffnen Sie diese beispielsweise mit dem kostenlosen Programm Wireshark.

Starten Sie Wirekshark und öffnen Sie die Datei über "File, Open...". Wireshark zeigt Ihnen anschließend alle aufgezeichneten IP-Pakete an. Für eine erste Auswertung sind vor allem die IP-Adressen sowie die verwendeten Ports interessant. Geben Sie diese Daten anschließend in Google ein, um mehr über ihren Ursprung herauszufinden.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Datenverfügbarkeit

Where EDGE Computing meets 5G

Logistik- und Produktionsprozesse sollen flüssig und fehlerfrei laufen. Maschinen und Personal müssen im Takt funktionieren. Zulieferer haben just-in-time anzuliefern. Dies stellt hohe Anforderungen an die lokale Datenübertragung. Welche Technik bietet sich dazu an?

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>