22.05.2013

Profi-Wissen

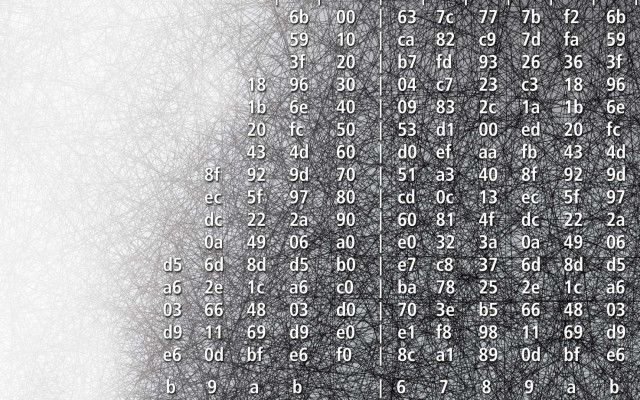

Kryptografie — Daten sicher verschlüsseln

Autor: com! professional

Hochsichere, nicht zu knackende Verschlüsselungs-Software gibt es kostenlos im Internet. Aber wie funktioniert Verschlüsselung wirklich? Und wie sicher ist das?

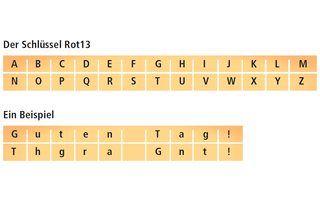

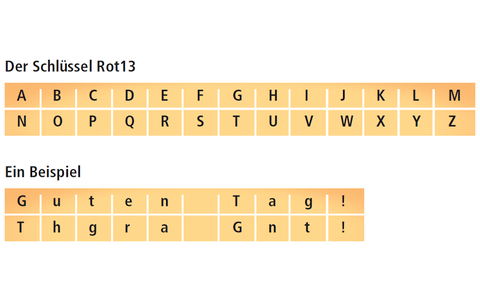

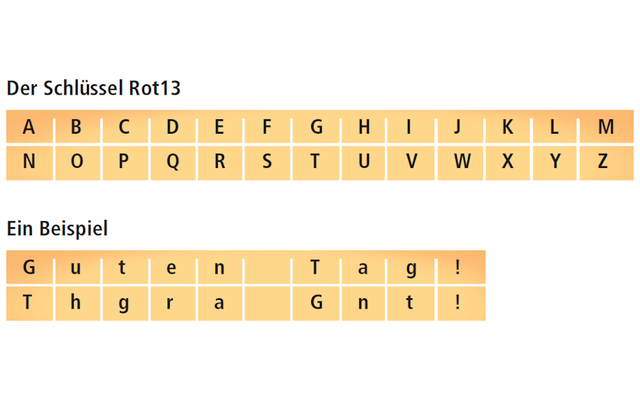

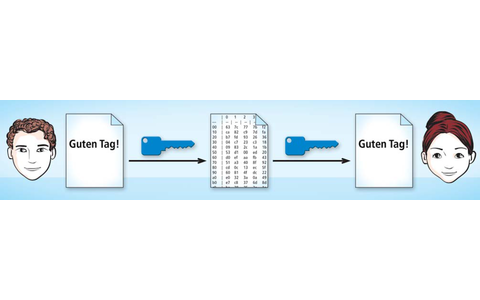

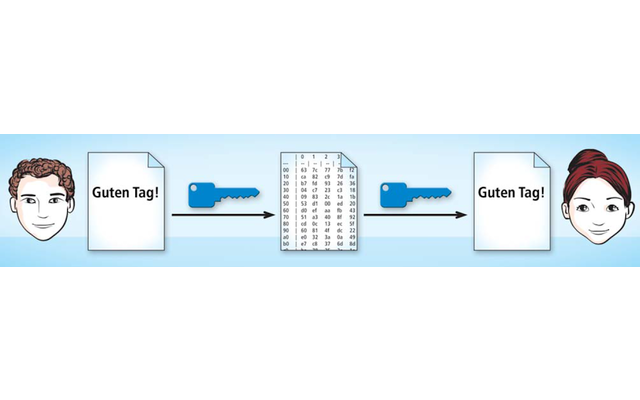

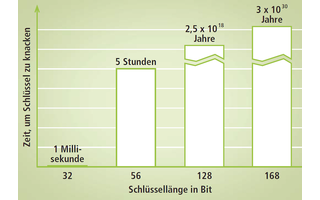

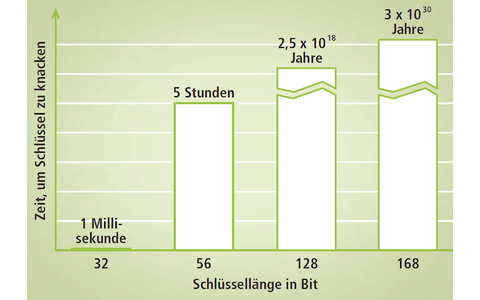

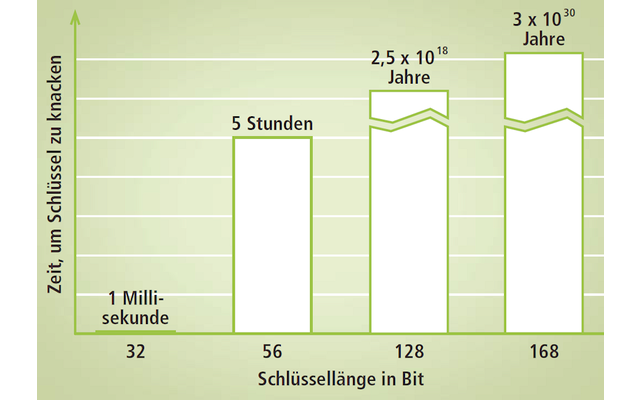

Grundsätzlich unterscheidet man zwei Arten der Verschlüsselung: symmetrisch und asymmetrisch. Bei einem symmetrischen Verfahren verwenden alle Teilnehmer sowohl zum Verals auch zum Entschlüsseln denselben Schlüssel. Ein typisches Beispiel für ein symmetrisches Verfahren ist AES (Advanced Encryption Standard), das unter anderem bei der Verschlüsselung von Containern mit Truecrypt und zum Sichern von WLANs mit WPA2 verwendet wird. AES gilt als so sicher, dass das Verfahren von den US-Behörden sogar zum Sichern streng geheimer Dokumente verwendet wird.

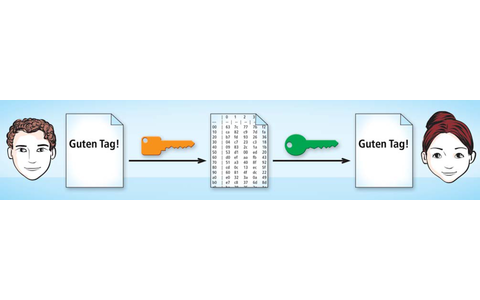

Ein asymmetrisches Verfahren ist dagegen Public Key, wie es bei PGP beziehungsweise GnuPG verwendet wird. Die Schlüssel zum Ver- und Entschlüsseln einer Nachricht sind hier unterschiedlich. Ein Schlüssel dient immer nur zum Verschlüsseln einer Nachricht und kann deswegen auch frei verteilt werden. Der zweite Schlüssel muss dagegen geheim gehalten werden, da er zum Entschlüsseln der Nachricht benötigt wird. Zusätzlich ist er durch ein Passwort geschützt.

Die folgende Bilderstrecke erlärt die Grundbegriffe der Kryptografie. Der Artikel „Systempartition verschlüsseln“ zeigt zudem, wie Sie mit dem kostenlosen Tool Truecrypt einen wirksamen Schutz gegen Datenklau realisieren und die gesamte Festplatte Ihres Windows-PCs verschlüsseln.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>