20.08.2012

Internet

1. Teil: „Sicher in fremden Netzen“

Sicher in fremden Netzen

Autor: Andreas Fischer

Notebooks und Smartphones sind ideal, um auch unterwegs im Internet zu surfen. Wenn die Geräte aber nicht gesichert werden, dann lassen sich alle übertragenen Daten kinderleicht ausspionieren.

Es ist längst nichts Besonderes mehr, mit dem Notebook oder Smartphone unterwegs zu surfen und E-Mails abzurufen. Wer das jedoch in unverschlüsselten WLANs tut, der riskiert viel.

Falle 1: Shark for Root

Eine kleine Android-App macht aus jedem Smartphone einen WLAN-Hotspot, der alle Daten mitschneidet.

Der Trick geht so: Jemand richtet sein Smartphone als offenen WLAN-Hotspot ein und stellt sich damit zum Beispiel in eine Bahnhofshalle. Reisende sehen den Hotspot auf ihren Geräten und surfen darüber. Die Android-App Shark for Root auf dem Smartphone des Spions schneidet aber alles mit.

Der Mitschnitt landet in einer Log-Datei im PCAP-Format (Packet Capture). Sie lässt sich auf dem Smartphone des Lauschers mit der App Sharkreader auswerten oder später auf einem PC mit Wireshark.

Falle 2: Firesheep

Firesheep und Droidsheep kapern komplette Accounts, indem sie die Cookies des Surfers klauen. Sowohl Firesheep als auch Droidsheep filtern Zugangs-Cookies automatisch aus einem unverschlüsselten Datenstrom aus. Hat ein Angreifer damit beispielsweise ein Face book-Cookie mitgeschnitten, kann er die Facebook-Sitzung des WLAN-Nutzers übernehmen.

Während Firesheep eine Firefox-Erweiterung ist, läuft Droidsheep auf einem gerooteten Android-Handy. Beide Tools nutzen aus, dass viele Webdienste zwar das Login verschlüsseln, den Rest der Kommunikation inklusive der Cookies aber unverschlüsselt übertragen.

Falle 3: Network Miner

Network Miner schneidet unverschlüsselte Daten in einem öffentlichen WLAN mit und filtert Bilder und Passwörter aus. Network Miner setzt die gesammelten Datenpakete wieder zusammen und filtert so zum Beispiel übertragene Fotos und Dateien heraus. Diese legt das Tool in eigenen Ordnern auf der lokalen Festplatte des Hackers ab. Außerdem erkennt es unverschlüsselt übertragene Zugangsdaten und Passwörter und sammelt sie unter dem Reiter „Keywords“.

2. Teil: „So schützen Sie sich beim mobilen Surfen“

So schützen Sie sich beim mobilen Surfen

Auf der sicheren Seite sind Sie, wenn Sie ein mit WPA?oder WPA2 verschlüsseltes WLAN nutzen und Ihr mobiles Gerät wirkungsvoll absichern.

WPA-Verschlüsselung

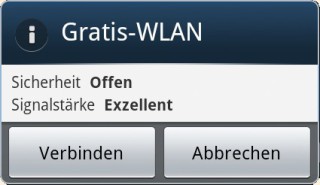

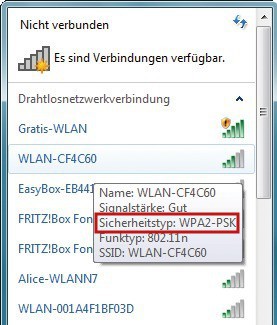

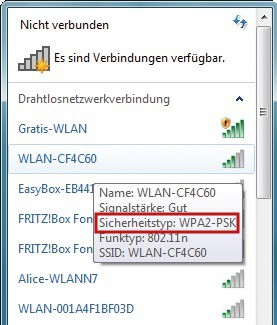

Klicken Sie in Windows auf das WLAN-Symbol im System-Tray. Es öffnet sich eine Liste aller WLANs in Ihrer Nähe. Wenn Sie mit der Maus über einen Eintrag fahren, zeigt das System den „Sicherheitstyp“ an.

Eine Verschlüsselung ist bei öffentlichen WLAN-Zugängen nur selten gegeben. Selbst an einem Telekom-Hotspot wird nur die Anmeldung verschlüsselt. Der Rest der Datenkommunikation erfolgt unverschlüsselt. Komplett unverschlüsselt sind auch kostenlose WLAN-Zugänge bei Starbucks. Wenn Sie also keine Chance haben, mit WPA/WPA2 zu surfen, befolgen Sie die nachstehenden Tipps.

Notebook sichern

Dieser Abschnitt beschreibt, wie Sie Ihr Notebook konfigurieren, damit niemand Ihre Daten mitschneidet.

Mail-Client sichern

Ein Angreifer hat leichtes Spiel, wenn Sie mit Ihrem Notebook in einem öffentlichen WLAN eingeloggt sind und dann Ihr E-Mail-Programm unverschlüsselt die neuesten Nachrichten abfragt. Standardmäßig übertragen viele Mail-Clients die Zugangsdaten noch immer unverschlüsselt.

Dabei gibt es längst bewährte Sicherheitsprotokolle wie SSL (Secure Sockets Layer) und seinen Nachfolger TLS (Transport Layer Security), die das heimliche Mitlesen verhindern. Das kostenlose Thunderbird lässt sich mit wenig Aufwand auf SSL/TLS umstellen.

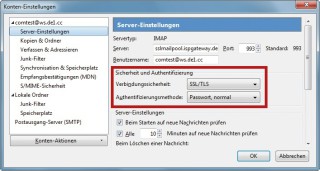

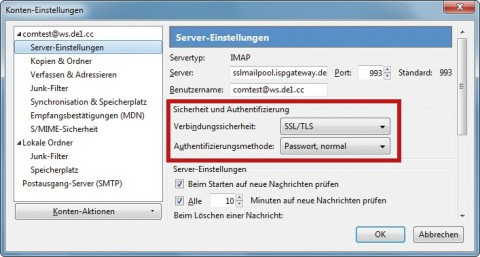

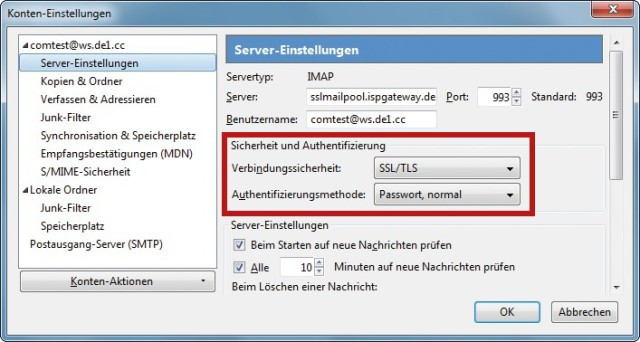

So geht’s: Starten Sie Thunderbird und rufen Sie „Extras, Konten-Einstellungen…“ auf. Klicken Sie auf „Server-Einstellungen“ und wählen Sie bei „Verbindungssicherheit“ den Eintrag „SSL/TLS“ aus. Manche Mail-Anbieter unterstützen statt SSL/TLS das verwandte Protokoll „STARTTLS“. Falls es bei der Mail-Abfrage zu Verbindungsproblemen kommt, finden Sie in der Regel auf den Webseiten Ihres Providers Informationen über das richtige Sicherheitsprotokoll.

In Thunderbird wählen Sie links „Postausgang-Server (SMTP)“ aus und klicken dann rechts auf „Bearbeiten…“. Ändern Sie auch hier die Einstellungen auf SSL, TLS oder START-TLS. So stellen Sie sicher, dass Thunderbird auch beim Versenden Ihrer Mails eine Verschlüsselung einsetzt.

3. Teil: „Browser sichern und VPN verwenden“

Browser sichern und VPN verwenden

Wenn Sie mit Ihrem Notebook im Internet surfen, kann der Inhalt jeder unverschlüsselten Seite, die Sie besuchen, mitgelesen werden. Das kann bloß ein Suchergebnis bei Google sein, aber auch die Seite eines Online-Shops oder Ihres Webmail-Anbieters.

Zwar bieten heutzutage viele Webseiten zusätzlich auch eine verschlüsselte Variante an, diese ist aber oft nicht die Standardversion. Sie erkennen eine verschlüsselte Seite daran, dass die Adresse mit „https://“ statt mit „http://“ beginnt.

Statt nun jedes Mal selbst gezielt die HTTPS-Adresse anzusteuern, verwenden Sie besser die kostenlose Firefox-Erweiterung HTTPS Everywhere, die den Browser auf mehr als 1200 Webseiten automatisch zur verschlüsselten Version schickt.

So geht’s: Installieren Sie HTTPS Everywhere. Starten Sie anschließend Ihren Browser neu. Wenn Sie jetzt eine Seite wie www.google.de besuchen, dann landen Sie automatisch auf der verschlüsselten HTTPS-Version.

Hierzulande beliebte Webseiten wie die deutsche Amazon-Seite sind aber noch nicht dabei. Um sie hinzuzufügen, erstellen Sie ein eigenes Regelset. Öffnen Sie dazu den Windows-Explorer mit [Windows E] und geben %appdata% ein. Navigieren Sie in den Unterordner „Mozilla\Firefox\Profiles\\ HTTPSEverywhereUserRules“ und erstellen Sie dort eine Textdatei mit folgendem Inhalt:

Code-Beispiel

Speichen Sie die Textdatei und ändern Sie danach den Namen der Datei in Amazonde.xml. Starten Sie Firefox neu und testen Sie die Konfigurationsänderung mit einem Aufruf der Amazon-Webseite.

Nach dem gleichen Schema tragen Sie andere Webseiten ein. Voraussetzung ist allerdings, dass der Anbieter auch wirklich eine HTTPS-Version im Programm hat. Weitere Erläuterungen zu den Regelsets für HTTPS Everywhere finden Sie in englischer Sprache unter der Adresse www.eff.org/https-everywhere.

VPN mit Hotspot Shield

Das kostenlose Hotspot Shield ist eine werbefinanzierte VPN-Software (Virtual Private Network), die einen verschlüsselten Tunnel zu einem Server in den USA einrichtet.

Ihre Internetkommunikation läuft zuerst über diesen gesicherten VPN-Tunnel und gelangt dann von dort aus ins Internet. Ein eventueller Mithörer in einem öffentlichen WLAN-Netz sieht nur die bis zum US-Server verschlüsselten Daten.

So geht’s: Laden auf der Seite www.hotspotshield.com erst einen Downloader herunter, der dann die EXE-Datei mit Hotspot Shield lädt. Klicken Sie doppelt auf die heruntergeladene Datei, um die Installation zu starten.

Wählen Sie im ersten Installationsfenster hinter „Select your language“ den Eintrag „German“ aus. Entfernen Sie dann das Häkchen vor „Hotspot Shield Community Toolbar einbinden (empfohlen)“, wenn Sie keine neue Toolbar in Ihrem Browser wollen. Klicken Sie zuletzt auf „Benutzerdefinierte Installation“.

Entfernen Sie im folgenden Dialog alle vier Häkchen. Das werbefinanzierte Hotspot Shield trägt sich sonst unter anderem als Standardsuche im Browser ein, ändert die Startseite und leitet Sie bei falschen URLs auf eine eigene Seite um. Mit „Weiter“ und „Installieren“ starten Sie das eigentliche Setup. Sobald alle Dateien eingerichtet sind, beenden Sie die Installation mit „Fertig stellen“. Nach der Installation öffnet sich automatisch ein Browserfenster. Klicken Sie auf „VERBINDEN“, um einen VPN-Tunnel zu einem Server in den USA aufzubauen. Sobald „Verbunden“ hinter „Status“ steht, ist der VPN-Tunnel aktiv.

4. Teil: „Smartphone sichern“

Smartphone sichern

Man muss es offen sagen: Smartphones sind in öffentlichen WLANs derzeit nur unzureichend zu sichern, weil sowohl Apple als auch Google dem Anwender nur wenig Rechte auf seinem Handy einräumen. So ist es ohne tiefer gehende Eingriffe ins Betriebssystem praktisch unmöglich, ein sicheres VPN einzurichten. Immerhin können Sie sicherstellen, dass niemand heimlich Ihre E-Mails mitliest.

Mail-Client sichern

Im Folgenden wird die Konfiguration auf einem Smartphone mit Android beschrieben. Unter anderen Android-Versionen und iOS sind die einzelnen Schritte ähnlich. Achten Sie auf jeden Fall darauf, SSL oder TLS zu aktivieren.

So geht’s: Starten Sie das E-Mail-Programm auf Ihrem Handy und drücken Sie „Menü“. Tippen Sie dann auf „Mehr, Einstellungen, Kontoeinstellungen“. Folgen Sie dem Assistenten und tippen Sie auf „Weiter“, um zu den „Einstellungen für ,Eingang‘“ zu gelangen. Scrollen Sie bis zu „Sicherheitstyp“ und wählen Sie „TLS“ oder „SSL“ aus. Bestätigen Sie mit „Weiter“.

Ändern Sie die Einstellungen für den „Ausgangsserver“ ebenfalls auf „TLS“ oder „SSL“. Tippen Sie zuletzt auf „Weiter, Einrichtung beenden“.

Sicher surfen — mit Einschränkung

Ein praktisches Add-on wie das HTTPS Everywhere, das den Besuch mit SSL verschlüsselter Seiten erzwingt, gibt es für Android noch nicht. Wenn Sie mit Ihrem Smartphone also ein öffentliches Funknetz nutzen, dann müssen Sie selbst darauf achten, dass Sie mit dem Browser nur verschlüsselte Login-Seiten besuchen.

Momentan ist es auch nur mit erheblichem Aufwand möglich, einen sicheren VPN-Tunnel auf Ihrem Smartphone einzurichten. Im Internet gibt es zwar einige Anleitungen, die das Vorgehen mehr oder weniger ausführlich beschreiben. Voraussetzung ist allerdings in jedem Fall, dass Ihr Smartphone gerootet ist. Teils ist sogar eine neue Firmware nötig.

Problematisch ist außerdem die Nutzung vieler Apps in öffentlichen Netzen. Hier haben Sie keine Kontrolle darüber, was die App verschlüsselt versendet und was nicht. So ist zum Beispiel von der Facebook-App bekannt, dass sie das Login zwar verschlüsselt, anschließend aber alle weiteren Daten ungesichert überträgt.

GigaTV Home Sound

Vodafone bringt eine TV-Box mit integrierten Lautsprechern

Bisher gab es bei Vodafone getrennte TV-Boxen für Kabel- und IPTV-Kunden. Die neue Generation von GigaTV bietet beide Zugänge, dazu kommt eine Version mit integrierten Lautsprechern.

>>

Identity First

Strategien gegen Identitätsdiebe

Digitale Identitäten stehen mittlerweile im Fokus der meisten Cyberattacken. Identity Threat Detection and Response (ITDR) soll davor schützen.

>>

MagentaTV One

Die Telekom erneuert ihre TV-Box

Die Telekom bringt die zweite Generation ihrer Box für das Streaming: Die MagentaTV One bietet mehr Leistung und eine überarbeitete Fernbedienung.

>>

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>