10.11.2015

Ransomware

Neue Tricks des Erpresser-Trojaners CryptoWall

Autor: Andreas Fischer

Shutterstock/Ton Snoei

Eine neue Version des Erpresser-Trojaners CryptoWall treibt ihr Unwesen und verschlüsselt nicht nur Dateien auf dem PC des Opfers, sondern verbirgt sie auch noch vor dem Anwender.

Sicherheitsexperten haben eine neue Variante des gefährlichen Erpresser-Trojaners CryptoWall entdeckt und analysiert. Die Version 4.0 verwendet ein neues Kommunikationsprotokoll, damit der Datenaustausch zwischen verseuchten PCs und den Steuerservern der Kriminellen keine Alarme mehr auslöst. Außerdem wurde der Verschlüsselungsmechanismus geändert.

Wie Andra Zaharia von Heimdal Security schreibt, kann sich CryptoWall 4.0 nun auch erfolgreich vor Enterprise-Firewalls der zweiten Generation verstecken. Außerdem verschlüsselt der Trojaner nicht mehr nur die eigentlichen Dateien auf dem PC des Opfers. Er verändert diesmal auch gleich noch die Dateinamen, um die betroffenen Personen noch weiter unter Druck zu setzen, wenn sie wichtige Dateien nicht mehr finden.

So soll erreicht werden, dass sie das geforderte Lösegeld auch wirklich zahlen. Bereits in früheren CryptoWall-Versionen setzten die Ganoven auf Tricks wie begrenzte Fristen und schnell steigende Lösegeldforderungen, um die Opfer massiv unter Druck zu setzen.

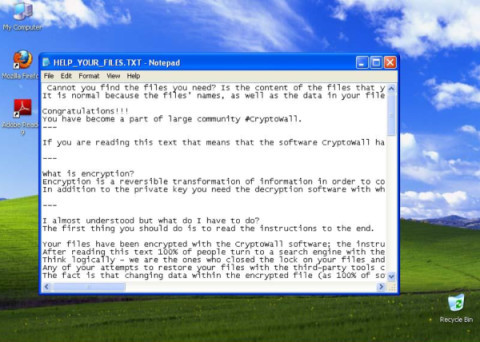

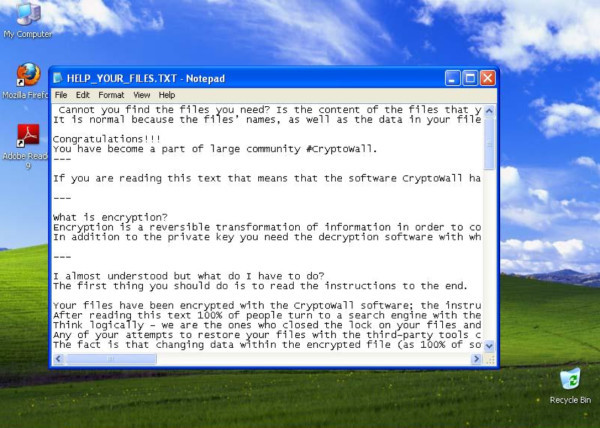

Nach erfolgreicher Infektion eines PCs und Verschlüsselung der sich darauf befindlichen Daten hinterlässt CryptoWall nun auch neue „Hilfedateien“. In diesen beschreiben die Kriminellen in lockerem Ton, was Verschlüsselung überhaupt ist und was zu tun ist, um wieder an die eigenen Dateien zu kommen. Überhaupt arbeiten die CryptoWall-Urheber immer mehr wie ein richtiges Unterschreiben, schreibt Zaharia: Sie entwickeln ihr Produkt laufend weiter, reagieren auf aktuelle Trends und nutzen alle Möglichkeiten, die ihnen zur Verfügung stehen, um noch mehr Geld zu „erwirtschaften“.

Wer einmal Opfer eines Erpresser-Trojaners wie CryptoWall geworden ist und nicht rechtzeitig ein sicheres Backup seiner Daten erstellt hat, hat nur noch wenige Möglichkeiten. Die Verschlüsselung ist in der Regel so gut, dass die Daten unerreichbar geworden sind. Nur in manchen Fällen gelingt es Sicherheitsfirmen, den Code zu knacken und ein Entschlüsselungs-Tool bereitzustellen. Das FBI hat deswegen vor kurzem sogar geraten, lieber das Lösegeld zu zahlen.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>