16.04.2013

Spam-Angriff

Malware statt Online-Visitenkarte

Autor: Michael Rupp

Foto: Gdata

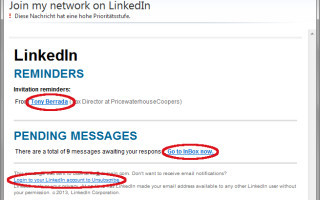

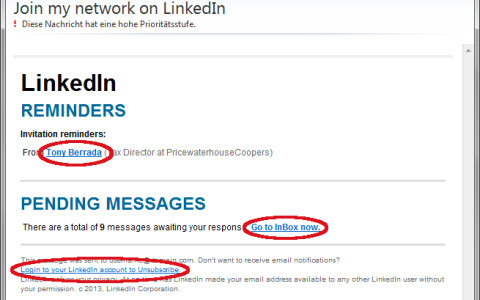

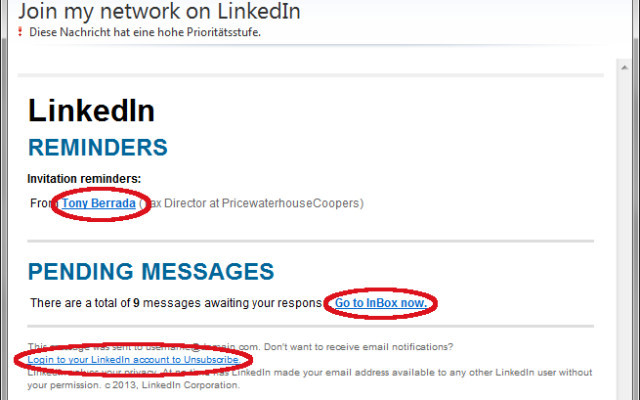

Eine neue Phishing-Attacke nutzt gefälschte Mails der populären Internet-Kontaktplattform LinkedIn, um Anwender in die Schadcode-Falle zu locken.

Die Zahl der Malware-Attacken, die durch E-Mails initiiert werden, wächst. Aktuell nutzen Angreifer gefälschte E-Mail-Kontaktanfragen des Internet-Dienstes LinkedIn, um ihre Opfer auf präparierte Webseiten zu locken, warnt der Sicherheitsdienstleister Gdata in einem Blog-Beitrag. Die Optik der gefälschten Mailbotschaften sei einfach aber professionell und ließe kaum Rückschluss auf den Betrug zu. Ein Klick auf einen der drei in der gefälschten LinkedIn-Nachricht enthaltenen Links führt den Betroffenen zunächst zu einer Weiterleitungs-Webseite. Darüber wird das Opfer dann auf eine weitere Webseite geleitet, die mit Hilfe eines Exploit-Kits für Angriffe präpariert wurde. „Ein Exploit-Kit ist ein Tool, das je nach Ausführung eine Vielzahl von unterschiedlichen Angriffen auf Schwachstellen (Exploits) enthält und als Angriffsinstrument dient“, erläutert Gdata.

Exploit-Kits gehören nach Ansicht von Gdata zu den am weitesten verbreiteten Angriffsinstrumenten im Umlauf und sind bei Angreifern besonders durch ihre relativ einfache Handhabung beliebt. Sie ermöglichen es auch weniger erfahrenen Cyber-Kriminellen Angriffe über Webseiten durchzuführen und an Besucher der Seite beliebigen Schadcode auszuliefern.

Gdata rät Empfängern gefälschter LinkedIn-Visitenkarten, die Spam-Mails am besten umgehend und ungelesen zu löschen. Darin enthaltene Links und Dateianhänge sollten nicht angeklickt werden, da sie geradewegs in die Schadcode-Falle führen.

Fazit

Der große Erfolg von Phishing-Attacken unter dem Namen populärer Internet-Dienste und Unternehmen beflügelt offensichtlich immer mehr Nachahmer.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>