08.05.2019

Hackergruppe Turla

Hackerangriff auf Microsofts Exchange-Server

Autor: Jens Stark

smolaw / shutterstock.com

Der IT-Security-Spezialist Eset hat Angriffe der Hackergruppe Turla auf diplomatische Einrichtungen und Ministerien in Europa und dem Nahen Osten enttarnt. Die Cyberspione benutzten dazu die Backdoor LightNeuron in Microsofts Exchange-Server.

Forscher des slowakischen IT-Security-Anbieters Eset haben ein neues Spionageprogramm entdeckt, das sich auf die Cyberspionage-Gruppe Turla (auch Snake oder Uroburos genannt) zurückführen lässt. Im aktuellen Fall handelt es sich demnach um eine neuartige Backdoor namens LightNeuron, die es als Advanced Persistent Threat (APT) auf Microsoft-Exchange-Server abgesehen hat. Sie missbraucht als erstes bekanntes Schadprogramm den Exchange-Transport-Agenten.

Mails lassen sich mitlesen

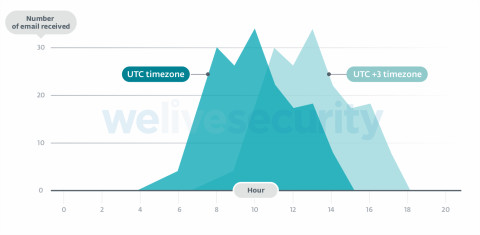

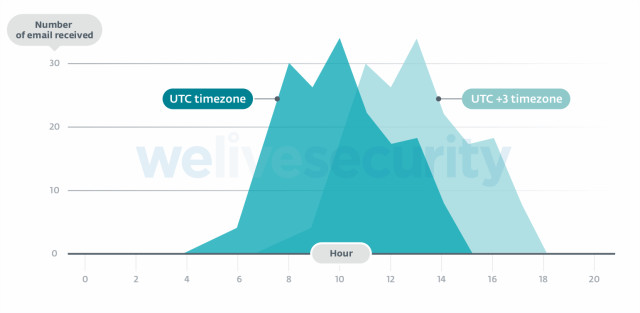

Hierdurch könne die Hackergruppe Turla jede über den Server laufende E-Mail mitlesen, modifizieren oder blocken, berichten die Experten von Eset. Es können sogar Nachrichten im Namen legitimer Nutzer verschickt werden. Bisher ist laut den Sicherheitsexperten bekannt, dass die Backdoor gegen Ziele in Europa, im Nahen Osten und in Brasilien eingesetzt wurde. Alle Einzelheiten haben die Eset-Forscher in einem Whitepaper zusammengefasst.

"Früher waren Kernel-Rootkits für erfolgreiche APTs ein probates Mittel. Diese haben aber durch die Verbesserung der Sicherheitsarchitektur in Betriebssystemen an Bedeutung verloren. Backdoors wie LightNeuron könnten diese Lücke füllen und zum heiligen Gral der Cyberkriminellen werden", erklärt Thomas Uhlemann, Security-Spezialist bei Eset. "Mit der neuen Malware ergaunert sich Turla umfangreiche Zugriffsrechte auf Exchange Server und übernimmt so die volle Kontrolle über die gesamte E-Mail-Kommunikation der attackierten Organisation", führt er weiter aus.

Backdoor seit 2014 aktiv

Den Analysen von Eset zufolge ist die Backdoor seit 2014 aktiv. Neuartig sei an diesem Spionageprogramm, dass in Microsoft Exchange ein schädlicher Transport Agent eingerichtet werde, heißt es. Einmal installiert, verarbeitet dieser sämtliche ein- und ausgehenden E-Mails. Transport Agents werden sonst zum Beispiel als Spam-Filter genutzt.

Um Kommandos an das Spionageprogramm zu geben, nutzen die Kriminellen laut Eset manipulierte E-Mails mit PDF- und JPG-Dateien als Anhang. In diesen Dateien wurde mithilfe steganographischer Techniken verborgene Befehle eingebettet.

Turla sei eine der ältesten Cyberspionage-Gruppen mit mehr als einem Jahrzehnt Erfahrung, berichtet die Eset. Die Gruppe konzentriert sich demnach hauptsächlich auf hochkarätige Ziele wie Regierungen, Wirtschaftsunternehmen sowie diplomatische Einrichtungen in Europa, Zentralasien und dem Nahen Osten.

Ruag unter den Opfern

Wichtige Organisationen wie das das Auswärtige Amt der Bundesrepublik Deutschland, das US-Verteidigungsministerium, das Schweizer Rüstungsunternehmen Ruag oder die französische Armee seien von der Turla-Hackergruppe bereits erfolgreich infiltriert worden, heißt es in einer Mitteilung von Eset.

Mit LightNeuron haben es die Cyberspione derzeit offensichtlich auf Aussenministerien und diplomatische Vertretungen in Osteuropa und dem Nahen Osten abgesehen. Ob es noch weitere Ziele gibt, ist laut den Eset-Forschern derzeit unklar. Eine Ausweitung der Kampagne auf Westeuropa sei für die Turla-Spionagegruppe allerdings technologisch unproblematisch, so die Einschätzung der Security-Spezialisten.

Identity First

Strategien gegen Identitätsdiebe

Digitale Identitäten stehen mittlerweile im Fokus der meisten Cyberattacken. Identity Threat Detection and Response (ITDR) soll davor schützen.

>>

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Bildbearbeitungs-Tipps

Das neue Paint - Das kann es inklusive KI-Funktionen

Microsoft hat seine altehrwürdige Bildbearbeitungs-Software Paint generalüberholt. Wir erklären die neuen Funktionen und was Sie damit anstellen können.

>>