04.08.2017

Leak-Liste veröffentlicht

Geknackte Passwörter ausfindig machen

Autor: Alexandra Lindner

Alfa Photo / shutterstock.com

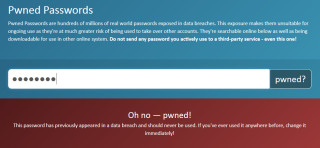

Befindet sich mein Passwort auf einer Liste für Bruteforce-Attacken? Das lässt sich jetzt mit einem neuen Dienst auf "Have I Been Pwned" ganz leicht herausfinden.

Sicherheitsforscher Troy Hunt hat seinen Cyber-Hacking-Prüfdienst "Have I Been Pwned" um eine nützliche Funktion erweitert. Jetzt kann der Nutzer nicht nur überprüfen, ob seine E-Mail-Adresse auf einer oder mehreren Data-Breach-Listen aufgeführt ist, sondern auch, ob die eigenen Passwörter bereits im Darknet kursieren.

Dort werden die Kennwörter in Form von Listen gehandelt. Diese lassen sich laut Hunt leicht Wörterbücher für sogenannte Bruteforce-Angriffe zusammenstellen. Bei der Bruteforce-Methode wird einfach eine Liste von mögliche Passwörtern abgearbeitet respektive ausprobiert.

Über 300 Millionen Passwörter veröffentlicht

Hunt liegt eine dieser Passwort-Listen vor. Darin enthalten sind derzeit rund 306 Millionen Passwörter aus verschiedenen Sicherheitsvorfällen.

Mit dem Dienst auf Have I Been Pwned kann der Nutzer nun kontrollieren, ob das eigene Passwort in diesem Datensatz enthalten ist. Ist dies der Fall, sollte der betreffende Login umgehend geändert werden.

Findet sich das überprüfte Passwort auf der Leak-Liste, heißt das aber nicht unbedingt, dass der zugehörige Account gehackt wurde. Es besagt nur, dass das abgefragte Kennwort potenziell bei einem Bruteforce-Angriff eingesetzt werden könnte.

Hunt stellt die gesamte Liste der Passwort-Leaks auf seiner Seite zum Download bereit. Da jedoch einige der Passwörter persönliche Daten enthalten, werden sie nur als SHA1-Hash angezeigt. Die Listen können dadurch in andere Dienste integriert werden. Ändert ein Nutzer sein Passwort oder muss ein neuer Account angelegt werden, kann damit direkt überprüft werden, ob das gewünschte Passwort sich auf der Leak-Liste befindet.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Bad News

Game macht Fake News spielerisch erkennbar

Wissenschaftler der Universität Uppsala haben ihr Online-Spiel "Bad News" erfolgreich an 516 Schülern getestet. Es soll helfen, manipulative Techniken in Social-Media-Posts zu erkennen.

>>