23.11.2022

Posten in Sozialen Medien

1. Teil: „Biometrische Daten können missbraucht werden“

Biometrische Daten können missbraucht werden

Autor: Jens Stark

Trend Micro

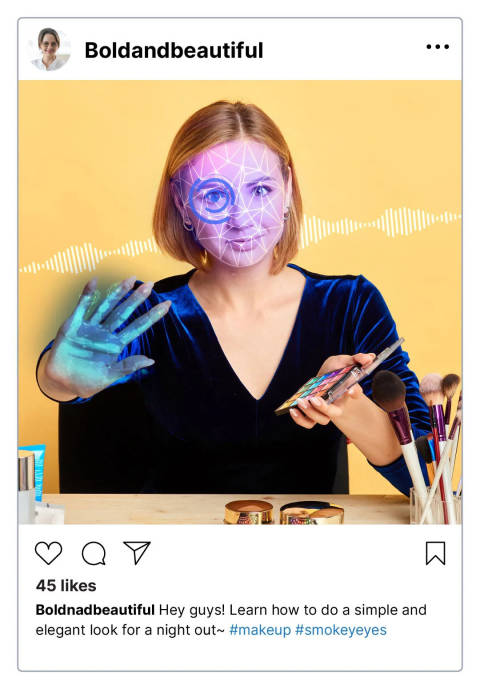

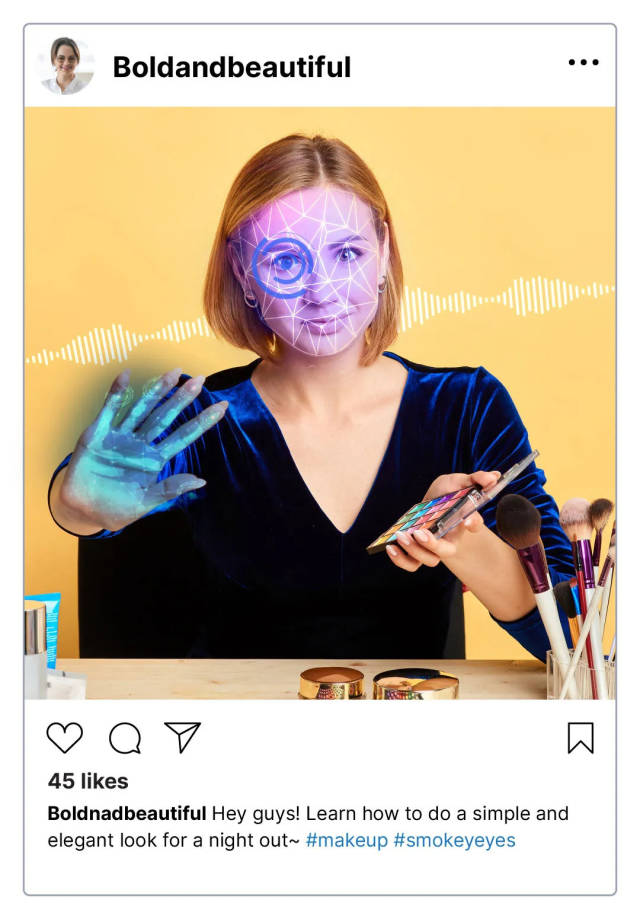

Photos, Videos und Sprachaufnahmen, die Nutzerinnen und Nutzer posten, können auch heikle biometrische Muster enthalten, die von Cyberkriminellen missbraucht werden können. Hiervor warnt ein Report von Trend Micro.

Ein gepostetes Bild, Video oder Audio-File ist nicht nur interessant für Follower, sondern könnte auch von Cyberkriminellen verwendet werden, um biometrische Muster wie Fingerabdrücke zu stehlen oder gar täuschend echte Deepfakes herzustellen. Hiervor warnt ein Bericht des japanischen IT-Security-Spezialisten Trend Micro.

Die so geklauten oder geleakten Gesichts-, Stimm-, Iris-, Handflächen- und Fingerabdruckmuster könnten nämlich zur Täuschung von Authentifizierungssystemen genutzt werden. Dadurch werden die auf Sozialen Medien, Messaging-Plattformen, Nachrichtenseiten und Regierungsportalen täglich veröffentlichten Inhalte zum wertvollen Gut für Cyberkriminelle, so der Report weiter, der unter dem Titel "Leaked Today, Exploited for Life: How Social Media Biometric Patterns Affect Your Future" vor Kurzem veröffentlicht wurde.

Schlussendlich will Trend Micro mit der Studie auf diese Gefahren aufmerksam machen und einen Dialog in der IT- und IT-Sicherheits-Community darüber anregen, wie derartige Risiken vermieden werden können.

Konkrete Angriffsszenarien

Denn es gibt bereits zahlreiche Angriffsszenarien, die zeigen, wie Bedrohungsakteure gestohlene oder geleakte biometrische Daten nutzen können. Zum Beispiel könnten mithilfe von persönlichen Daten Deepfakes erstellt und sogar Umfragen oder Wahlen beeinflusst werden, heißt es.

Cyberkriminelle hätten außerdem die Möglichkeit, betrügerische Transaktionen, gefälschte Konten oder Einkäufe online zu authentifizieren.

Darüber hinaus stellen Trend zufolge Micro Connected Devices wie Virtual- oder Augmented-Reality-Headsets eine Gefahr dar. Von Bedrohungsakteuren manipuliert, könnten sie als Tool dienen, um Authentifizierungssysteme zu umgehen. Denn wer in der Lage sei, sich als eine reale Person auszugeben, könne sich problemlos Zugang zu Online-Banking-Konten, Geschäften mit Kryptowährung oder hochsensiblen Unternehmensdaten verschaffen, schreibt der IT-Security-Spezialist weiter..

2. Teil: „Gute Voraussetzungen“

Gute Voraussetzungen

Dass die Gefahr steigt und Cyberkriminelle in den Besitz verwendbarer biometrischer Daten gelangen, hat diverse Ursachen. So spielen biometrische Daten heute eine viel wichtigere Rolle als noch vor einem Jahrzehnt. Zudem eröffnet der technologische Fortschritt Bedrohungsakteuren auch neue Möglichkeiten, diese auszunutzen. Der Report nennt hier folgende Punkte:

- Qualität der Daten: Eine höhere Auflösung von Smartphone-Kameras, die Unterstützung von 4K-Videos und hochauflösenden Bildern durch Medienplattformen, die Cloud, Data Mining und Künstliche Intelligenz oder Machine Learning (KI/ML)-Funktionen führen zu einem Risikoanstieg.

- Öffentliche Sicherheit: Überwachungskameras können Personen auf der Grundlage von Gesichtserkennungsalgorithmen verfolgen. Diese werden anhand der von den Nutzern in soziale Medien hochgeladenen Daten trainiert.

- Individuelle Sicherheit: Die Daten können auch für Identitätsdiebstahl oder die Erstellung von Deepfakes, insbesondere von Persönlichkeiten des öffentlichen Lebens, oder für die staatliche Überwachung genutzt werden.

- Angriffe auf Konten: Während der finanziell motivierte Missbrauch dieser Daten heute noch relativ selten ist, wird sein Ausmaß mit der Zeit zunehmen, da die Authentifizierungshürden weiter sinken.

"Die Verwendung biometrischer Daten wird vielfach als sicherere und einfache Alternative zu Passwörtern befürwortet. Im Gegensatz zu Passwörtern können physische Merkmale jedoch nicht einfach geändert werden", erklärt Udo Schneider, IoT Security Evangelist Europe bei Trend Micro. "Eine Kompromittierung hat also langfristige Auswirkungen auf den Benutzer. Ein gekapertes Profil bringt demnach ähnliche Folgen mit sich, wie wenn man sich heute vollständigen Zugang zu einem PC verschafft", fügt er an.

Musik

Neuer Deal zwischen Universal Music Group und TikTok

Bald soll es wieder mehr Originalmusik auf TikTok geben. Nach einer dreimonatigen Pause wagen Universal Music und Tiktok einen Neustart ihrer Partnerschaft.

>>

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Künstliche Intelligenz

Memary - Langzeitgedächtnis für autonome Agenten

Das Hauptziel ist es, autonomen Agenten die Möglichkeit zu geben, ihr Wissen über einen längeren Zeitraum hinweg zu speichern und abzurufen.

>>