12.05.2015

Blick in die Zukunft

10 Thesen für die Cyber-Security in 20 Jahren

Autor: Andreas Fischer

Shutterstock/Sergey_Nivens

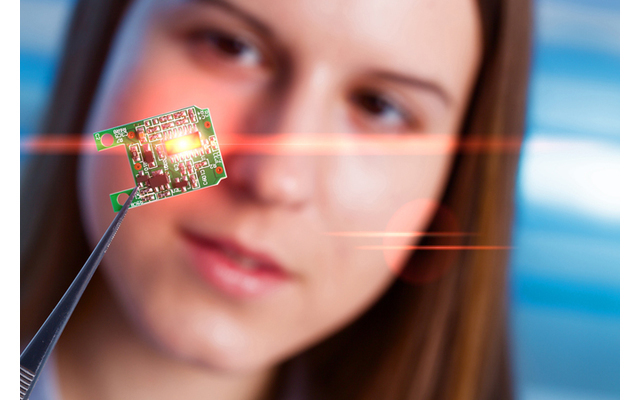

Wie sieht unsere Sicherheit in zwanzig Jahren aus? Der KMPG-Manager Sebastian Steffens hat zehn Thesen verfasst, mit denen er einen Blick in die Zukunft wagt.

In 20 Jahren werden wir unsere Freiheit gegen ein Höchstmaß an Sicherheit getauscht haben, prognostiziert der KPMG-Manager Sebastian Steffens. Er ist sich auch sicher, dass die berufliche und private IT immer weiter verschmelzen werden, so dass sich aus Unternehmenssicht die Angriffsfläche erheblich erweitern werde.

Diese und acht weitere Thesen zur Zukunft der IT-Security hat Steffens jetzt veröffentlicht.

Als Konsequenz fordert er: „Wir müssen Cyber-Security neu denken.“ Eine Fixierung auf den Cyber-Raum sei nicht mehr angebracht. „Die Abgrenzung eines scheinbar virtuellen Raumes gegenüber einem realen Raum ist obsolet geworden“, so Steffens.

Für Cyber-Security bedeute dies, dass „wir uns nicht erst in den Cyber-Space begeben müssen, damit ‚Cyber-Threats‘ und in der Folge ‚Cyber-Security‘ für uns relevant werden. Wir sind schon mittendrin – permanent“. Cyber-Angriffe beziehen sich laut Steffens nicht mehr nur auf Daten oder Industrieanlagen, sondern auch auf Leib und Leben.

Deswegen müsse die Abwehr der Bedrohungen umfassender gedacht werden. Eine Abgrenzung der Sicherheitsprozesse zwischen IT und Non-IT-Themen ist laut Steffens nicht mehr angebracht: „Unternehmen sollten rechtzeitig beginnen, nicht nur Schutzbedarfsanalyen für IT-Produkte zu erstellen. Sondern sie müssen bei der Kontrolle, Steuerung und Überwachung über die klassischen IT-Daten hinausdenken.“

Autohersteller

Erstes Smartphone von Polestar

Autohersteller Polestar hat in China sein erstes Smartphone vorgestellt, das vor allem gut mit den Fahrzeugen des Herstellers zusammenarbeiten soll.

>>

10 Stationen

1.500 Händler bei der AVM-Roadshow

Der Fokus der Solution Tour 2024 von AVM lag auf den Themen Glasfaser, Wi-Fi 7 und Smart Home, und mehr als 1.500 Handelspartner folgten der Einladung des Herstellers an die insgesamt 10 Standorte in Deutschland.

>>

Bad News

Game macht Fake News spielerisch erkennbar

Wissenschaftler der Universität Uppsala haben ihr Online-Spiel "Bad News" erfolgreich an 516 Schülern getestet. Es soll helfen, manipulative Techniken in Social-Media-Posts zu erkennen.

>>

Ohne Nokia

HMD zeigt erste Smartphones mit der eigenen Marke

Mit den drei neuen Pulse-Modellen bringt HMD seine ersten Smartphones auf den Markt, die nicht mehr unter der Lizenz von Nokia vermarktet werden.

>>