12.03.2022

Cyber Security

Malware: So funktioniert der Trickbot

Autor: Alessa Kästner

Shutterstock/Black_Kira

Trickbot hat seit November 2020 über 140.000 Rechner von Kunden großer Unternehmen infiziert - darunter Amazon, Microsoft und PayPal. Der Cyber-Sicherheitslösungsanbieter Check Point Research hat die Auswirkungen des Trojaners genauer analysiert.

Die IT-Security- Firma Check Point Research hat Insights zur Einschleusung des Trojaners Trickbot veröffentlicht. Demnach hat die Malware seit November 2020 über 140.000 Rechner infiziert - darunter von Unternehmen wie Amazon, American Express, AOL, Blockchain.com, Citi und Citi Bank, Fidelity, Google, Interactive Brokers, JP Morgan Chase Bank, Microsoft, PayPal und Yahoo.

So funktioniert Trickbot:

- Bedrohungsakteure erhalten eine Datenbank mit gestohlenen E-Mails und senden bösartige Dokumente an die ausgewählten Adressen.

- Der Benutzer lädt ein solches Dokument herunter und öffnet es, wodurch die Ausführung eines Makros möglich wird.

- Die erste Stufe der Malware wird ausgeführt, sobald die wichtigsten Komponenten heruntergeladen wurden.

- Die Hauptnutzlast von Trickbot wird ausgeführt und verbleibt auf dem infizierten Computer.

- Trickbot-Zusatzmodule können bei Bedarf von den Hackern auf den infizierten Computer geladen werden. Die Funktionalität solcher Module kann variieren: Sie können sich über ein kompromittiertes Unternehmensnetzwerk verbreiten, Unternehmensdaten stehlen, Anmeldedaten für Bank-Websites abgreifen und vieles mehr.

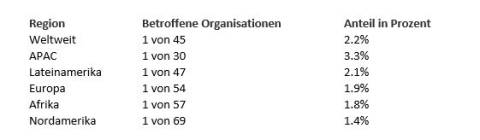

Die folgende Tabelle zeigt den prozentualen Anteil der von Trickbot betroffenen Unternehmen in jeder Region:

"Wir haben festgestellt, dass die Trickbot-Autoren die Fähigkeit besitzen, die Entwicklung von Malware von einem sehr niedrigen Niveau aus anzugehen und auf kleine Details zu achten. Trickbot greift hochrangige Opfer an, um die Anmeldeinformationen zu stehlen und seinen Betreibern Zugang zu den Portalen mit sensiblen Daten zu verschaffen, wo sie noch mehr Schaden anrichten können", sagt so Alexander Chailytko, Cyber Security, Research & Innovation Manager bei Check Point Software Technologies. "Gleichzeitig wissen wir, dass die Betreiber hinter der Infrastruktur auch sehr erfahren in der Entwicklung von Malware auf hohem Niveau sind. Die Kombination dieser beiden Faktoren macht es möglich, dass Trickbot bereits seit mehr als fünf Jahren eine gefährliche Bedrohung darstellt."

Identity First

Strategien gegen Identitätsdiebe

Digitale Identitäten stehen mittlerweile im Fokus der meisten Cyberattacken. Identity Threat Detection and Response (ITDR) soll davor schützen.

>>

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>