13.06.2019

Getarnte Gefahr

Fileless Malware lädt Schadcode in den Arbeitsspecher

Autor: Alexandra Lindner

Jane0606 / shutterstock.com

Fileless Malware wird nicht dauerhaft gespeichert, sondern lädt den Schadcode in den Arbeitsspeicher nach. Antiviren-Programme haben aufgrund perfider Tarnung größte Schwierigkeiten die Gefahr zu erkennen.

Die Sicherheitsexperten von Mimecast haben eine bisher wenig beachtete Malware-Variante untersucht. Der Schadcode wird dabei nicht permanent auf dem betroffenen System gespeichert. Stattdessen wird dieser im Arbeitsspeicher nachgeladen.

Eine Attacke mit sogenannter fileless Malware ist zum Beispiel "MuddyWater APT" aus dem Jahr 2017. Ziel der Attacke waren Regierungssysteme im Irak, Saudi Arabien, dem Mittleren Osten sowie Europa und den USA. Angreifer missbrauchen aber auch mitunter harmlose Software wie Empire, PowerSploit oder auch Metasploit, um diese in fileless Malware umzuwandeln.

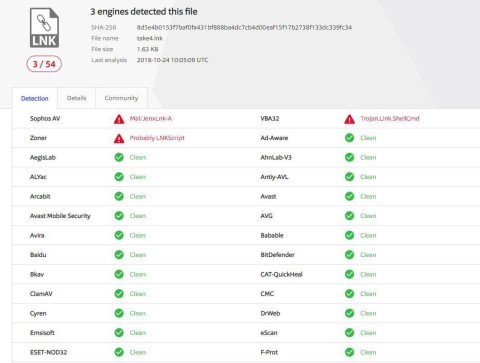

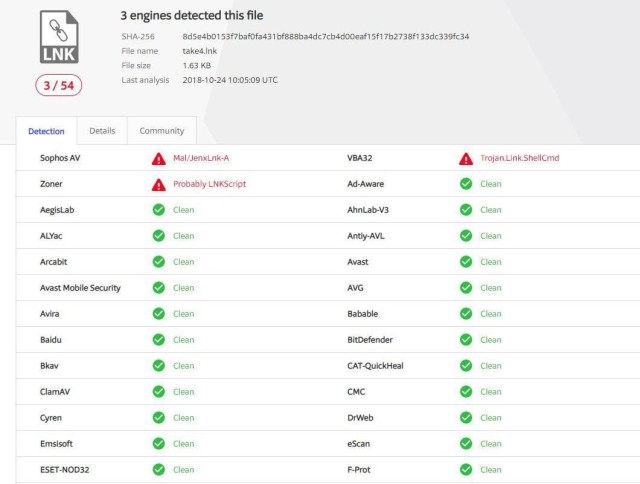

Gängige Antivirenprogramme erkennen diese Art von Schadsoftware meist nicht. Selbst wenn ein Unternehmen nur explizit genehmigte Anwendungen per Whitelisting erlaubt, kann die Fileless-Malware eingeschleust und ausgeführt werden, so Mimecast. Möglich sei das, weil sich der Schadcode als Teil autorisierter Programme wie der Windows-Eingabeaufforderung (cmd), Powershell oder auch Windows Management Instrumentation (WMI) tarnt.

Verschleierungstaktik durch Sonderzeichen

Für die Verschleierung gibt es unzählige Möglichkeiten. Zum Beispiel kann harmloser Code geringfügig manipuliert werden, um andere Befehle auszuführen. Damit haben die Angreifer sodann die Möglichkeit, das befallene System zur gewünschten Aktion zu zwingen, ohne das AV-Programm auf den Plan zu rufen.

Fileless Malware hat für Angreifer zudem den Vorteil, dass ihre Entwicklung verhältnismäßig kostengünstig ist und sich der Schadcode mit nur sehr geringem Aufwand in mehreren Umgebungen und Betriebssystemen ausführen lässt.

Sicherheitsexperten haben derzeit noch keine zufriedenstellende Lösung gefunden, dieser Gefahr zu begegnen. Grundsätzlich ist erhöhte Vorsicht beim Interagieren mit dem Web geboten.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>