30.07.2015

Fragliche Anonymität

Forscher finden Sicherheitslücke in Tor

Autor: Andreas Fischer

Shutterstock/GlebStock

Per Traffic-Analyse soll es möglich sein, Tor-Nutzer und die von ihnen besuchten Seiten zu identifizieren. Eiegntlich soll der Anonymisierungsdienst genau davor schützen.

Wissenschaftler des renommierten MIT-Instituts (Massachusetts Instuitute of Technology) und des Qatar Computing Research Institute (QCRI) können nach eigener Aussage versteckte Dienste in Tor mit einer Wahrscheinlichkeit von 88 Prozent identifizieren. Eigentlich soll der Anonymisierungsdienst Tor genau dies verhindern. Bereits vor zwei Monaten meldete ein anderes Forscherteam, dass sie ebenfalls eine Sicherheitslücke in den versteckten Diensten entdeckt haben.

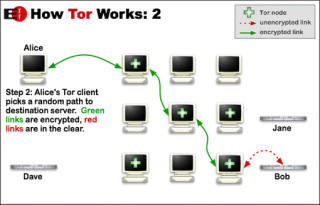

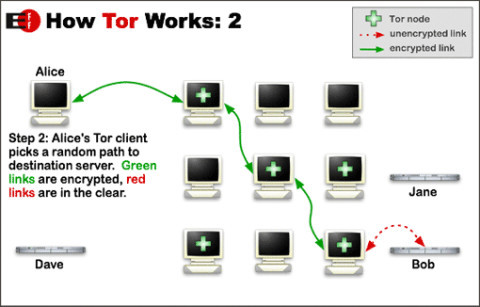

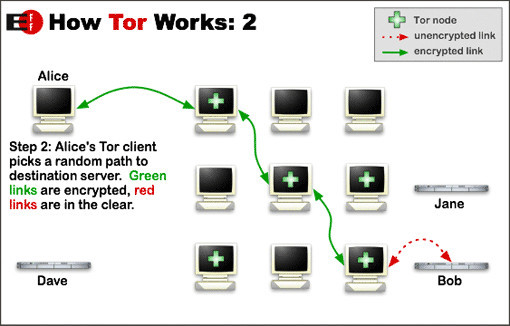

Anders als beim anonymen Surfen bleiben bei den versteckten Diensten alle Daten innerhalb des Tor-Netzes. Ein Angreifer muss nach Angaben der Wissenschaftler nur genügend Guard-Server im Tor-Netz betreiben, die für die versteckten Dienste benötigt werden, um dann per Traffic-Analyse einen versteckten Host beziehungsweise einen Anwender zu identifizieren. Die dafür benötigten Ressourcen dürfte nur ein Geheimdienst haben.

Als Schutzmaßnahme empfehlen die Forscher, zusätzlich Dummy-Pakete zu versenden, die den eigentlichen Traffic verbergen. Diese Funktion müssen die Tor-Entwickler aber erst in ihre Software implementieren.

Die Analyse der MIT-Forscher soll auf dem Usenix Security Symposium veröffentlicht werden, das vom 12. Bis 14. August in Washington D.C. stattfindet.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Studie

KI ist emotionaler als die meisten Menschen

Trotz der vielen nützlichen Möglichkeiten mindert laut einer Studie immer noch Misstrauen die Effektivität von Anwendungen der Künstlichen Intelligenz.

>>