12.02.2016

Surf-Analyse

Mit diesen Adressen kommuniziert Ihr Browser

Autor: Volker Hinzen

Shutterstock/venimo

Jedes Mal, wenn Sie eine Webseite mit dem Browser öffnen, erfolgen im Hintergrund Zugriffe auf andere, unbekannte Adressen. Welche Server sind das?

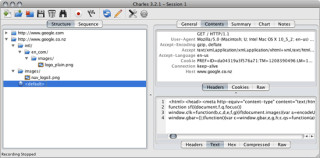

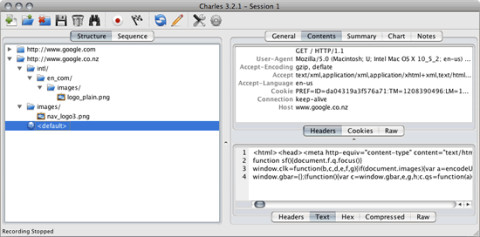

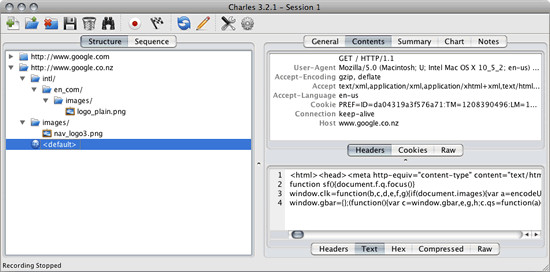

Mit Charles machen Sie den kompletten Datenverkehr über HTTP und HTTPS sichtbar. Das Programm leitet sämtliche Aufrufe über den Proxyserver des dahinterstehenden Dienstes und schneidet sie mit. Im Register „Sequence“ listet es die Zugriffe chronologisch auf, im Register „Structure“ sind sie den aufgerufenen Servern zugeordnet.

Sie erhalten Detail-Infos zu Headern, Cookies und Caching. Die Nutzerdaten von Chrome werden sofort erfasst. Bei Firefox müssen Sie ein Addon installieren. Ein praktisches Feature für Administratoren ist die Möglichkeit, über „Proxy, Start Throttling“ verschiedene gedrosselte Zugriffsgeschwindigkeiten zu simulieren.

Die Einstellungen hierfür nehmen Sie unter „Proxy, Throttle Settings“ vor. Eine einzelne Lizenz von Charles kostet 50 Dollar. Ab fünf zehn Lizenzen fallen je 40 Dollar und ab zehn Lizenzen je 30 Dollar an. Wer will, kann aber auch zunächst nur eine Testversion ausprobieren.

Swisscom

Neue Cyberbedrohungen auf dem Radar

Der neue Cyber Security Threat Radar von Swisscom zeigt die Angriffsmethoden und das Vorgehen von Cyberkriminellen. Er beleuchtet neu auch die Entwicklungen in den Bereichen "Disinformation & Destabilisation", "Manipulated Generative AI" und "Unsecure IoT/OT-Devices".

>>

Zum Welt-Passwort-Tag

"95 % der Cyber-Sicherheitsprobleme sind auf menschliche Fehler zurückzuführen"

Am 2. Mai ist Welt-Passwort-Tag. Ein guter Anlass für den Frühlingsputz bei alten Logins und ein grundsätzliches Überdenken der eigenen Cybersecurity. Miro Mitrovic von Proofpoint gibt dazu einige konkrete Tipps.

>>

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>