Profi-Wissen

Tipps & Tricks

E-Mail-Konten einrichten – so gehts

Mit den folgenden Tipps richten Sie in Microsoft Outlook, Mozilla Thunderbird und in der in Windows vorinstallierten Mail-App Ihre Mailkonten ein. Ausserdem verraten wir Ihnen alles zu den wichtigsten Einstellungen.

>>

Ist «dunkel» kühler?

Wann spart der «Dark Mode» Strom?

Spart der Dunkelmodus Strom und macht, dass ein Monitor weniger warm wird? Es kommt darauf an. com! zeigt, was Sache ist.

>>

News

Hitzewelle: So schützen Sie Ihre Geräte

Die Hitze ist eine ernst zu nehmende Gefahr für Laptops, Smartphones und Co. Damit Sie keine Unsummen für neue Geräte ausgeben müssen, sollten Sie unsere Tipps lesen.

>>

.NET Foundation

.NET Conf: Focus on MAUI

Die .NET Conf: Focus on MAUI ist eine kostenlose, eintägige Livestream-Veranstaltung mit Rednern aus der Community und Microsoft-Teams, die an .NET Multiplatform App UI arbeiten und diese nutzen.

>>

Steven Giesel

C#: Was als nächstes kommt

Der in Zürich lebende .NET-Entwickler Steven Giesel, macht in seinem Blog einen kleinen Exkurs zu neuen Features, die in der nahen oder fernen Zukunft der Sprache C# kommen könnten.

>>

Tipps & Tricks

Office richtig reparieren

Bei Office-365-Installationen bügelt die Reparaturfunktion etliche Fehler aus. Das geht oft schneller als eine zeitaufwändige Ursachenforschung. Hier die wichtigsten Tipps.

>>

Computer-Fitness

Linux bringt müde Rechner auf Trab

Linux halten viele für das Betriebssystem der Nerds. Dabei kann Linux äußerst nutzerfreundlich sein. Kostenlos, sicher und nachhaltig ist es sowieso: Es läuft auf Rechnern, die Windows längst verstoßen hat.

>>

Sicher ist sicher

Microsoft-Konto mit 2FA absichern und Reserve-Code erzeugen

Ihr Office- oder Microsoft-Konto ist die Drehscheibe Ihrer ganzen Computeraktivitäten. So sichern Sie es mit einer Zwei-Faktor-Authentisierung ab.

>>

Digital Employee Experience (DEX)

Wenn die Mitarbeiter ins Zentrum rücken

Motivierte Mitarbeiter sind ein wichtiger Erfolgsfaktor für Unternehmen. Voraussetzung dafür ist eine positive (Digital) Employee Exprience.

>>

Gewusst wie

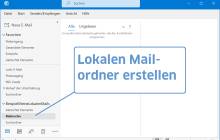

Outlook: So erstellen Sie lokale Ordner

Wenn Sie in Outlook in einem IMAP- oder Outlook.com-Konto einen neuen Ordner erstellen, entsteht dieser Ordner immer im Online-Postfach. Soll es stattdessen wirklich ein lokaler Ordner sein, helfen Ihnen unsere Tipps.

>>