06.10.2011

Sicherheit

1. Teil: „Vorsicht! Gefälschte Schutz-Tools“

Vorsicht! Gefälschte Schutz-Tools

Autor: Andreas Fischer

Gefälschte Sicherheitsprogramme sehen aus wie echte Sicherheits-Tools, sind aber komplett nutzlos. Manche bringen sogar Trojaner mit. So unterscheiden Sie echte von falschen Schutzprogrammen.

Ganoven haben sich einen besonders hinterlistigen Trick einfallen lassen, um PC-Nutzer hereinzulegen: Statt neue Viren zu programmieren und per Spam-Mail zu verbreiten, erstellen sie gefälschte Sicherheitsprogramme, die echten Schutz-Tools täuschend ähneln.

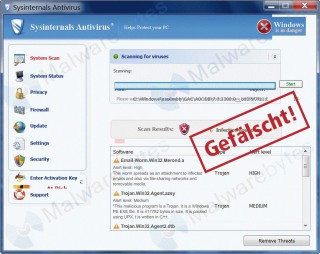

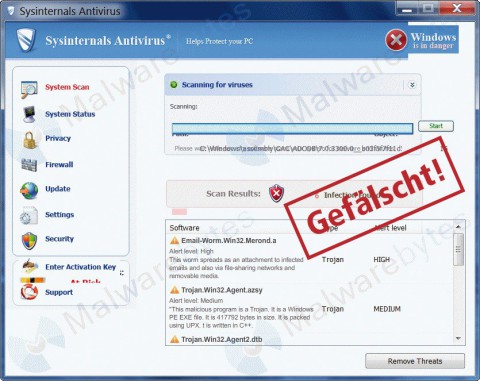

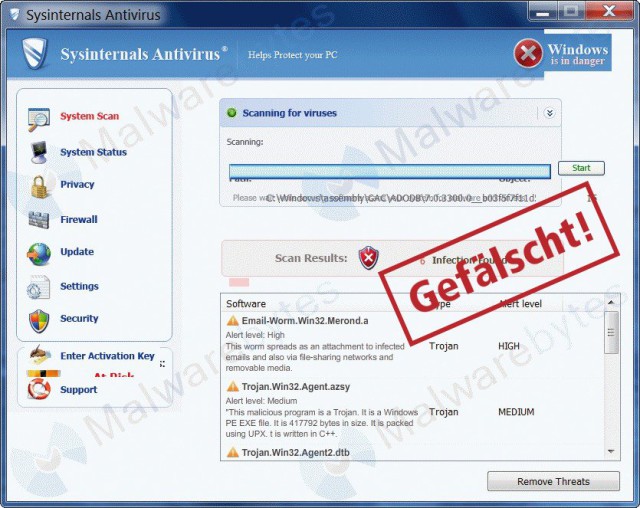

Die gefälschten Sicherheitsprogramme funktionieren alle nach dem gleichen Prinzip: Dem Anwender wird zuerst vorgegaukelt, dass es sich um ein seriöses Produkt handelt. Dazu ahmen die Kriminellen die Namen, die Bedienoberfläche und die Webseiten seriöser Software nach.

Fällt der Anwender darauf herein und installiert das vermeintliche Sicherheitsprogramm, wird er meist nach kurzer Zeit mit einer Unzahl vorgetäuschter Virenfunde auf seinem PC konfrontiert. Um die angeblich gefundenen Schädlinge zu entfernen, soll er eine „Vollversion“ des falschen Sicherheits-Tools erwerben. In Wirklichkeit kauft der Anwender nur eine komplett nutzlose Software.

Laut Sunbelt Software gibt es mittlerweile rund 2300 dieser gefälschten Sicherheitsprogramme, die Anwender mit seriös klingenden Namen wie Antivirus 2010, Bytedefender, PC Antispyware, Sysinternals Antivirus oder Windows Security Suite hereinzulegen versuchen.

Der Artikel beschreibt zunächst, mit welchen Tricks die Kriminellen arbeiten und welche Ziele sie verfolgen. Danach stellt er exemplarisch mehrere gefälschte Antivirenprogramme vor.

Im letzten Abschnitt erhalten Sie eine Übersicht über echte Sicherheits-Tools. Mehr als diese seriösen Sicherheits-Tools brauchen Sie nicht, um Ihren PC vor Schädlingen zu schützen.

Weitere Tipps zum Schutz vor Viren & Co. lesen Sie in den Artikeln „Hilfe Virus! Was tun?“ und „Viren-Lexikon - Fachbegriffe, Tipps und Tools“.

2. Teil: „Das müssen Sie über gefälschte Tools wissen“

Das müssen Sie über gefälschte Tools wissen

In den folgenden Abschnitten finden Sie die wichtigsten Fragen und Antworten zu gefälschten Schutz-Tools.

Warum fälschen Kriminelle Sicherheits-Tools?

Jeder Anwender will seinen PC vor Schädlingen schützen. Dieses Bedürfnis nutzen die Kriminellen mit ihren gefälschten Sicherheitsprogrammen aus. Im harmlosesten Fall kauft ein Anwender, der auf ein gefälschtes Sicherheits-Tool hereinfällt, einfach nur wertlosen Schrott. Benutzt er zum Kauf seine Kreditkarte, landen seine Daten oft auch noch auf dem schwarzen Markt. Manche gefälschten Sicherheitsprogramme enthalten sogar selbst Schadkomponenten, spionieren den Benutzer aus und laden Virencode nach.

Wie verbreiten sich gefälschte Schutzprogramme?

Meist verbreiten sie sich über Links in Spam-Mails oder durch Banner-Werbung und Pop-ups auf Webseiten. Es gibt aber auch Fälle, bei denen ein Schädling auf einem PC ein gefälschtes Schutzprogramm installiert hat.

Woran erkenne ich ein gefälschtes Schutzprogramm?

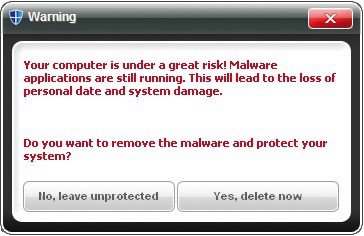

Auf den ersten Blick lassen sich die Programme nur schwer unterscheiden. Die Anbieter gefälschter Antiviren-Programme wollen jedoch möglichst schnell Geld verdienen. Deswegen nerven sie mit besonders vielen Warnfenstern, in denen meist ein unrealistisch schneller angeblicher Scan abläuft.

Oft, aber nicht immer, werden dann Hunderte oder gar Tausende von angeblichen Schädlingen „entdeckt“. Will der Anwender diese Viren entfernen, soll er eine „Vollversion“ kaufen.

Wie vermeide ich gefälschte Schutzprogramme?

Installieren Sie nur Programme bekannter Hersteller. Um Verwechslungen zu vermeiden, überprüfen Sie den Namen jedes Sicherheits-Tools, das Sie installieren wollen oder das sich plötzlich auf Ihrem PC befindet.

Sunbelt Software hat eine Liste gefälschter Sicherheitsprogramme zusammengestellt. Sie finden die Liste, indem Sie www.sunbeltsecurity.com/BrowseLibrary.aspx aufrufen und unten links bei „Misc“ auf „Rogue Security Program“ klicken.

Außerdem finden Sie auf der Webseite www.virustotal.com/sobre.html unter „Credits“ eine Liste seriöser Anbieter von Sicherheitssoftware.

Wie werde ich ein gefälschtes Sicherheits-Tool wieder los?

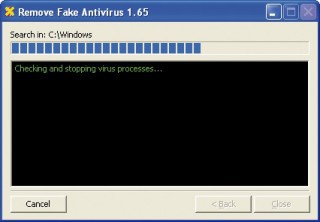

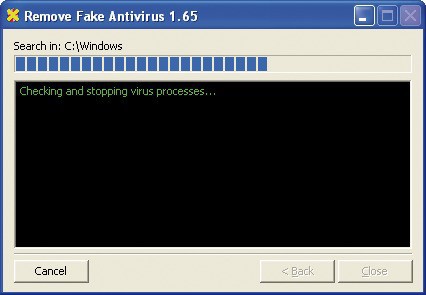

Manche Tools bieten ganz regulär eine Deinstallationsroutine in der Softwareverwaltung von Windows an. Andere werden Sie nur mit einem kostenlosen Spezial-Tool wie Remove Fake Antivirus los.

Starten Sie das Tool und klicken Sie auf „Start“ und „Ja“. Remove Fake Antivirus sucht nun nach allen ihm bekannten gefälschten Schutz-Tools. Im Fall eines Fundes entfernt es diese anschließend.

3. Teil: „Beispiele für gefälschte Schutzprogramme“

Beispiele für gefälschte Schutzprogramme

Die folgenden drei gefälschten Sicherheitsprogramme sind besonders weit verbreitet.

Beispiel 1: Bytedefender Security 2010

Oft orientieren sich die Entwickler gefälschter Schutzprogramme an bestehenden Produkten. Für Bytedefender Security 2010 standen der Virenscanner Total Security 2010 und die Webseite von Bitdefender Pate.

Bytedefender erstellt auf der Festplatte zahlreiche nutzlose Dateien, die das Programm dann als angebliche Schädlinge meldet. Wer diese loswerden will, soll die „Vollversion“ kaufen. Dazu nervt die Software den Anwender mit zahllosen Warnfenstern und ungefragt ausgeführten „Scans“.

Beispiel 2: Total Security 2009

Noch aggressiver geht Total Security 2009 vor: Das falsche Schutz-Tool meldet nicht nur angebliche Infektionen, sondern verschlüsselt zusätzlich noch Dateien auf dem PC des Anwenders.

Erst nach dem Kauf der „Vollversion“ erhält der Anwender wieder Zugriff auf seine Daten. Panda Security hat auf der Seite Rogueware with new Ransomware Technology Seriennummern für Total Security 2009 veröffentlicht. Mit diesen lassen sich die verschlüsselten Dateien wieder freigeben.

Beispiel 3: Desktop Security 2010

Einen neuen Trick haben sich die Entwickler des gefälschten Sicherheitsprogramms Desktop Security 2010 einfallen lassen: Sie manipulieren den Task-Manager von Windows und erweitern ihn um eine zusätzliche Spalte in der Prozessansicht.

In dieser Spalte markieren sie alle Prozesse wahllos mit dem Zusatz „Virus free“ oder „Infected“, um den Benutzer zu verunsichern und zum Kauf von Desktop Security 2010 zu bewegen.

4. Teil: „Komplett-Schutz gegen gefälschte Schutzprogramme“

Komplett-Schutz gegen gefälschte Schutzprogramme

Mehr als die folgenden drei kostenlosen Sicherheitsprogramme benötigen Sie nicht, um Ihren PC vor Gefahren aus dem Internet zu schützen.

Das erste Tool ist das kostenlose Avast Free Antivirus. Das zweite kostenlose Tool, Threatfire, ist ein Zusatzprogramm zum herkömmlichen Virenscanner. Das Sicherheits-Tool erkennt auch brandneue Schädlinge an ihrem Verhalten.

Das dritte Schutzprogramm ist der kostenlose Personal Software Inspector, der sich um die Aktualisierung der auf Ihrem Computer installierten Programme kümmert.

Avast Free Antivirus

Der kostenlose Virenscanner Avast Free Antivirus verhindert mit seinem Hintergrundwächter, dass Schädlinge Ihren PC infizieren.

So geht’s: Laden Sie das Programm herunter und starten Sie die Installation mit einem Doppelklick auf die Setup-Datei.

Es öffnet sich das Setup-Programm mit zwei „Installationsoptionen“. Mit dem ersten Häkchen legen Sie fest, ob Sie „An der avast! Community teilnehmen“ wollen. Falls Sie das Häkchen gesetzt lassen, sendet der Virenscanner nach jedem Virusfund Informationen wie den Namen des gefundenen Schädlings sowie die verseuchte Datei an den Hersteller. Außerdem sammelt das Programm Nutzungsstatistiken und versendet sie ebenfalls.

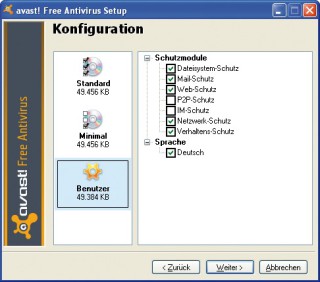

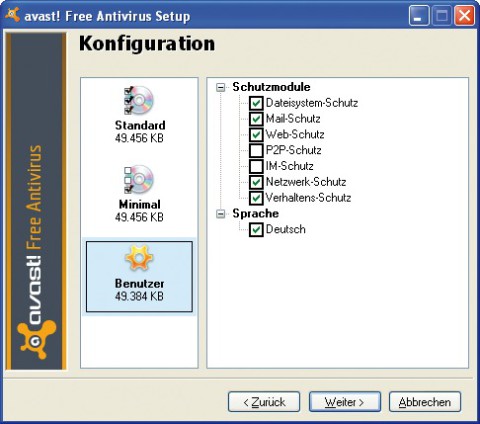

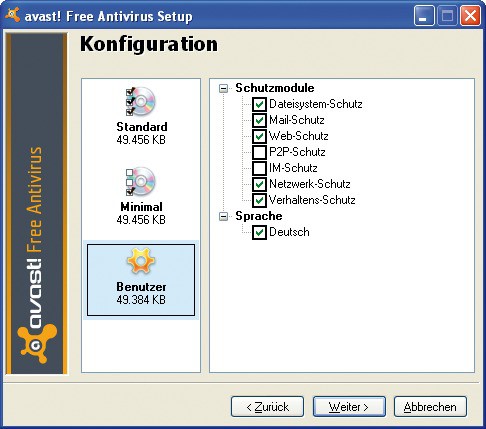

Setzen Sie anschließend das Häkchen vor „Benutzerdefinierte Installation“. Nur so können Sie den Installationsordner und die zu installierenden Module selbst festlegen. Bestätigen Sie zwei Mal mit „Weiter“.

Sie befinden sich nun im Konfigurationsdialog. Markieren Sie „Benutzer“ und entfernen Sie im rechten Feld die Häkchen vor allen Modulen, die Sie nicht benötigen. Das kann beispielsweise bei „P2P-Schutz“ und „IM-Schutz“ der Fall sein, wenn Sie weder Tauschbörsen- noch Chat-Programme nutzen.

Ein Klick auf „Weiter“ bringt Sie zum nächsten Dialog, in dem Sie festlegen können, ob Sie den Google-Browser Chrome installieren wollen. Für jede Installation bekommt der Avast-Hersteller einen kleinen Betrag von Google ausgezahlt. Wenn Sie das nicht wollen, markieren Sie „Nein, kein Google Chrome Internetbrowser“ und bestätigen zwei Mal mit „Weiter“. Der Virenscanner wird nun installiert. Schließen Sie das Setup zuletzt mit einem Klick auf „Beenden“ ab. Danach aktualisiert das Programm automatisch seine Virensignaturen.

Threatfire

Threatfire ist ein Zusatz-Tool zum Virenscanner, das Schädlinge an verdächtigen Verhaltensweisen erkennt. So schlägt das Tool beispielsweise Alarm, wenn ein Programm mehrere Kopien von sich an verschiedenen Orten auf der Festplatte ablegt, anschließend Tastatureingaben mitschneidet und diese dann über das Internet versendet. Deswegen erkennt Threatfire auch brandneue Schädlinge, zu denen ein herkömmlicher Viren-scanner erst eine Signatur benötigt.

So geht’s: Laden Sie die Setup-Datei von Threatfire auf Ihren Computer. Klicken Sie danach doppelt auf „tfinstall.exe“, um die Installation zu starten.

Bestätigen Sie das erste Fenster mit „Weiter“ und wählen Sie danach „Ich akzeptiere die Vereinbarung“, um die Lizenzbestimmungen anzunehmen. Klicken Sie jetzt drei Mal auf „Weiter“, bis Sie zum Dialog kommen, in dem Sie aufgefordert werden, die Google-Toolbar zu installieren. Wie beim Browser Chrome, der von Avast installiert werden will, bekommt der Entwickler der Software einen kleinen Obolus, wenn Sie die Toolbar installieren. Entfernen Sie das Häkchen vor „Installieren Sie die kostenlose Google Toolbar mit Threatfire“, wenn Sie dies nicht wollen, und bestätigen Sie mit „Weiter“ und „Installieren“. Das eigentliche Setup wird nun durchgeführt.

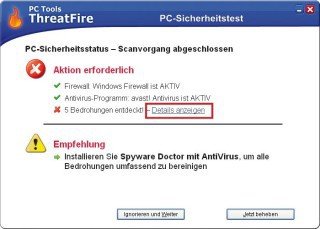

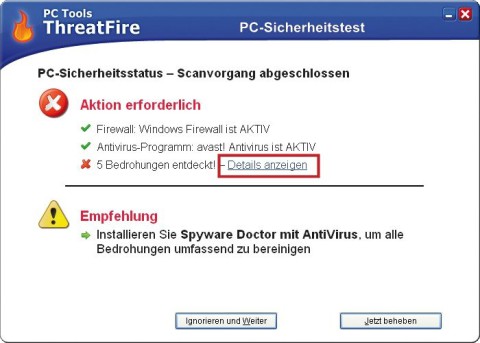

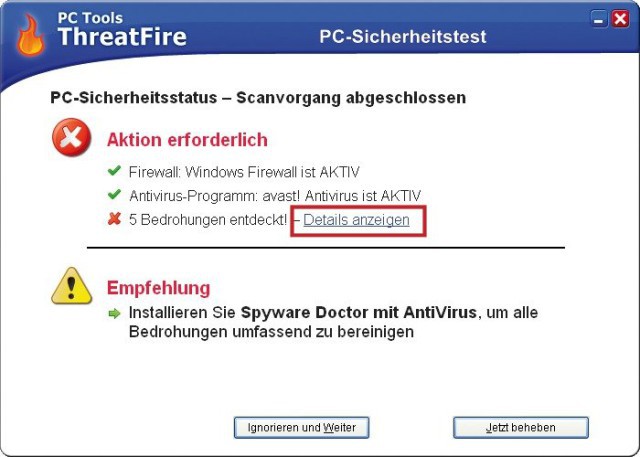

Zuletzt öffnet sich das Threatfire-Fenster „PC-Sicherheitstest“, in dem Sie aufgefordert werden, einen „Schnellscan“ zu starten, um Ihren PC auf Bedrohungen zu überprüfen. Klicken Sie dazu auf „Start Scan“.

Nun checkt Threatfire zuerst, ob sowohl eine Firewall als auch ein normaler Virenscanner installiert sind. Danach sucht das Tool nach Bedrohungen. Findet es welche, meldet Threatfire die Zahl der gefundenen Sicherheitsprobleme im folgenden Fenster. Klicken Sie auf „Details anzeigen“, um weitere Informationen zu erhalten.

Keine Sorgen müssen Sie sich machen, wenn Threatfire nur Cookies meldet. Cookies sind kleine Textdateien, die Webseiten auf Ihrer Festplatte speichern. Besucht ein Anwender eine Seite erneut, erkennt sie ihn an dem hinterlegten Cookie. Wer öfter Foren oder Online-Shops besucht, wird auf diese Funktionalität nicht verzichten wollen.

Schließen Sie das Fenster mit zusätzlichen Infos zu den gefundenen Bedrohungen mit einem Klick auf das Schließen-Icon oben rechts. Klicken Sie anschließend im Fenster „PC-Sicherheitstest“ auf „Ignorieren und Weiter“.

Beenden Sie danach die Installation mit „Fertigstellen“. Die Bedienoberfläche von Threatfire startet automatisch. Prinzipiell müssen Sie jetzt nichts weiter machen. Sie können das Programm schließen und es sucht trotzdem im Hintergrund nach Schädlingen.

Personal Software Inspector

Der Personal Software Inspector entdeckt veraltete Software auf Ihrem PC und hilft beim Aktualisieren der Programme. Der Anbieter Secunia betreibt eine umfangreiche Versions- und Sicherheitslückendatenbank unter www.secunia.com/advisories.

So geht’s: Kopieren Sie das Setup-Programm auf die Festplatte und starten Sie das Setup mit einem Doppelklick auf die Datei „PSISetup.exe“. Bestätigen Sie die Sprachauswahl mit „OK“ und klicken Sie danach auf „Weiter“. Setzen Sie ein Häkchen vor „Ich akzeptiere das Lizenzabkommen“ und klicken Sie auf „Weiter“. Markieren Sie „Privater Gebrauch“ und klicken Sie zwei Mal auf „Weiter“ und dann auf „Installieren“. Die Software wird nun installiert. Beenden Sie das Setup mit „Fertig stellen“ und „Ja“.

Die Bedienoberfläche von Personal Software Inspector öffnet sich und das Programm beginnt sofort mit der Suche nach veralteter Software. Schließen Sie das Willkommensfenster mit „Schließen und Fortschritt des Scanvorgangs ansehen“. Zuletzt zeigt Ihnen das Tool an, wie viele veraltete Programme es gefunden hat. Bestätigen Sie das Infofenster mit „Schließen“. Wechseln Sie nun zuerst in die Profiansicht, da dort die Suchergebnisse deutlich detaillierter und informativer dargestellt werden. Klicken Sie dazu oben rechts auf „ERWEITERT“ und bestätigen Sie mit „OK“.

Das Programm zeigt Ihnen jetzt eine Übersicht, wie viele Anwendungen auf Ihrem PC unsicher, veraltet beziehungsweise aktuell sind. Klicken Sie auf den Reiter „Unsicher“, um die Liste der Software auf Ihrem PC mit bekannten Sicherheitslücken aufzurufen. Klicken Sie rechts auf das blaue Symbol mit dem Pfeil nach unten, um ein Browserfenster mit der Download-Seite zu dem jeweiligen Programm zu öffnen. Teilweise sind jedoch die englischen Versionen verlinkt.

In Zukunft startet der Personal Software Inspector mit Windows und informiert Sie über neue Sicherheitslücken und neue Programmversionen.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>