08.09.2015

TrueCrypt-Alternative

1. Teil: „VeraCrypt sichert Daten im Hochsicherheitstrakt“

VeraCrypt sichert Daten im Hochsicherheitstrakt

Autor: Andreas Maslo

Fotolia / cutimage

VeraCrypt verschlüsselt Laufwerke, Partitionen und Dateien. Das Open-Source-Tool bietet sich als Alternative für das nicht mehr weiterentwickelte Programm TrueCrypt an.

Alle Sicherheitsexperten empfehlen Unternehmen bei jeder Gelegenheit, wichtige Daten zu verschlüsseln. Dafür haben in den letzten Jahren die IT-Verantwortlichen gern das Freeware-Programm TrueCrypt gewählt. Es überzeugte durch seinen Funktionsumfang, zum Beispiel die Möglichkeit, versteckte Partitionen anzulegen, sowie seine einfache Bedienung.

Umso größer war deshalb die Enttäuschung, als die Entwickler Mitte vergangenen Jahres erklärten, das Projekt nicht mehr weiterführen zu wollen – und als Grund vage auf nicht gelöste Sicherheitslücken verwiesen. Aber es gibt Alternativen zu TrueCrypt. So vereint das ebenfalls quelloffene Tool VeraCrypt die meisten seiner Vorzüge. Es basiert auf dem Code von TrueCrypt und ist weitgehend kompatibel dazu. Weitere Alternativen zu TrueCrypt finden Sie in der folgenden Übersicht.

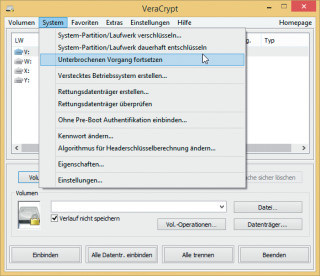

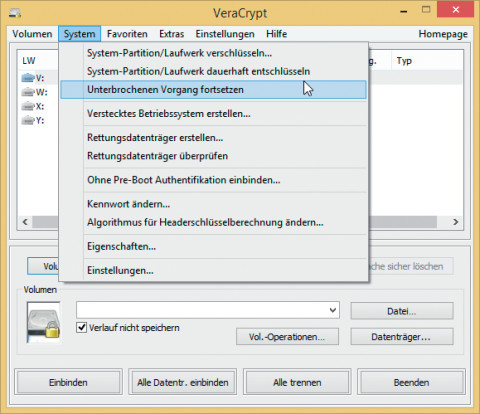

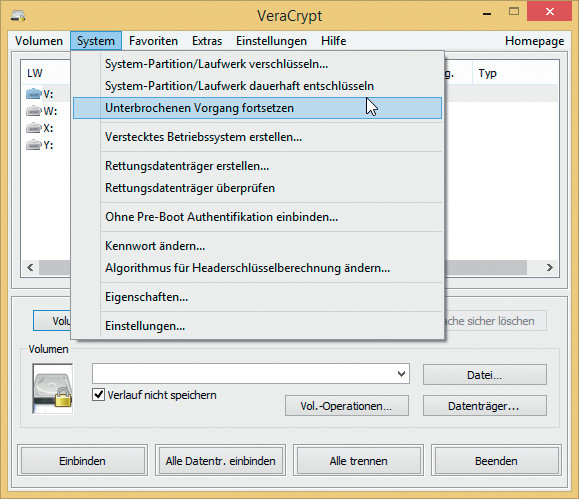

VeraCrypt im Überblick

VeraCrypt bietet eine automatische On-the-fly-Datenverschlüsselung und -Entschlüsselung von Laufwerken, Partitionen und Datencontainern einschließlich Systempartitionen oder Systemlaufwerken. Die Verschlüsselung von Systemlaufwerken und -partitionen kann ebenso einfach wieder rückgängig gemacht werden. Ferner stellt VeraCrypt Prüf- und Reparaturfunktionen sowie Funktionen zum Anlegen und Checken von Rettungsdatenträgern und versteckten Betriebssystemen zur Verfügung. Nach dem Einrichten und Konfigurieren der abgesicherten Laufwerkbereiche sind keine weiteren Benutzereingriffe erforderlich.

Wer mit TrueCrypt vertraut ist, der wird sich in der VeraCrypt-Oberfläche unmittelbar zurechtfinden. Verschlüsselte Laufwerke werden über sie angelegt, verbunden und nach Bedarf wieder getrennt. Über Favoritenlisten lassen sich die verschlüsselten Laufwerke zusammenfassen, die beim Systemstart automatisiert geladen werden sollen. Befinden sich verschlüsselte Laufwerke auf externen Medien, kann man mit einer laufwerkspezifischen Kennwortabfrage beim Anstecken für eine automatisierte Anbindung sorgen.

2. Teil: „Vorteile der VeraCrypt-Datenverschlüsselung“

Vorteile der VeraCrypt-Datenverschlüsselung

VeraCrypt zeichnet sich dadurch aus, dass es mehrsprachig ist, mehrere Systemplattformen unterstützt (Windows ab XP, Linux, Mac OS) und einen TrueCrypt-Kompatibilitätsmodus bietet. VeraCrypt basiert auf optimierten und fehlerbereinigten Quelltexten von TrueCrypt, die insbesondere gegen Brute-Force-Attacken abgesichert sind.

Zu den besonderen Stärken von VeraCrypt gehört die Möglichkeit, neben sichtbaren auch verborgene Laufwerke und Datencontainer einzurichten. Die Daten lassen sich dabei mit variablen Algorithmen verschlüsseln: mit AES, Serpent, Two-Fish – einzeln und kombinierbar.

Die Kennwörter zu den verschlüsselten Laufwerken und Laufwerkbereichen, über die der spätere Zugriff autorisiert wird, werden über einen Hash-Wert gesichert, über den das ursprüngliche Kennwort nicht wiederherstellbar ist. Für die Berechnung der Hash-Werte kann man die Hash-Algorithmen SHA-512, Whirlpool und SHA-256 verwenden.

Um unerwünschte Laufwerkzugriffe zu unterbinden, verlangt das Programm Kennwörter mit einer Mindestlänge von 20 Zeichen und empfiehlt eine sichere Mischung aus Buchstaben in Groß- und Kleinschreibung, Sonderzeichen (z. B. @, ^, =, *, +) und Ziffern. Die maximale Länge eines Kennworts ist auf 64 Zeichen beschränkt.

Um zu verhindern, dass bei Verlust des Kennworts Laufwerkzugriffe unterbunden werden, sollten Sie die von Ihnen vergebenen Kennwörter am besten mit einem Kennwortmanager verwalten.

Jeder angelegte Bereich erhält beim Anbinden (Mounten) einen logischen Laufwerkbuchstaben, über den ein verschlüsselter Bereich angesprochen und im Windows-Explorer eingeblendet wird. Die Datenverschlüsselung belastet das System nicht durch zusätzliche Speicheranforderungen. Verschlüsselte Dateien müssen für eine Verarbeitung nicht zuerst in der Gesamtheit entschlüsselt werden.

Ein weiterer Pluspunkt von VeraCrypt ist, dass Containerdateien einfach zu sichern und zu restaurieren sind.

3. Teil: „Nachteile der VeraCrypt-Datenverschlüsselung“

Nachteile der VeraCrypt-Datenverschlüsselung

Den vielen Vorteilen von VeraCrypt stehen allerdings auch einige Nachteile beziehungsweise Einschränkungen gegenüber, die man kennen sollte.

Das System stellt maximal 26 lokale Laufwerkbuchstaben zur Verfügung. Nur nicht belegte Laufwerkbuchstaben lassen sich dabei zum Einrichten verschlüsselter Laufwerke nutzen. Das beschränkt die Anzahl der parallel anbindbaren verschlüsselten Bereiche stark.

Eine Zusammenfassung mehrerer VeraCrypt-Laufwerke zu einem einzelnen logischen Laufwerk ist nicht möglich. Auf FAT32-Laufwerken ist die Größe komprimierter Laufwerkbereiche auf maximal 3 GByte beschränkt.

Wie groß die sichtbaren und versteckten Bereiche sein sollen, muss der Anwender beim Anlegen des verschlüsselten Bereichs vorab angeben. Eine spätere dynamische Größenanpassung steht nicht zur Verfügung. Allerdings lassen sich die Größen sichtbarer Bereiche unter Umständen über die Funktion „Extras, Volumen-Erweiterer“ (VeraCrypt Expander) ohne Neuformatierung erweitern. Dazu müssen allerdings drei Voraussetzungen gegeben sein: Die Dateibereiche müssen im NTFS-Dateisystem formatiert sein, sie dürfen kein verstecktes Laufwerk beinhalten und es muss dafür ausreichend freier Laufwerkspeicher verfügbar sein.

Außerdem sollte man sich beim Einsatz von VeraCrypt darüber im Klaren sein, dass es zwar möglich, aber nicht sinnvoll ist, angebundene Laufwerke, die sich im System wie Standardlaufwerke verhalten, im Netzwerk freizugeben. Denn auf diese Weise würde man die Laufwerkinhalte offenlegen. Container und darin enthaltene versteckte Laufwerke (Hidden Volumes) sind nicht parallel über getrennte lokale Laufwerkbuchstaben ansprechbar.

4. Teil: „VeraCrypt installieren und konfigurieren“

VeraCrypt installieren und konfigurieren

Zu Beginn der Installation werden Sie gefragt, ob Sie das Programm auf dem System einrichten („Install“) oder lediglich für den portablen Modus entpacken wollen („Extract“). Das gibt es auch bei anderen Programmen oft, hat hier aber einen besonderen Hintergrund: Ein installiertes Programm ist für Behörden oder Hacker ein aufschlussreiches Indiz dafür, dass sich auf einem Rechner wahrscheinlich verschlüsselte Daten befinden.

Im Rahmen der Installation bestimmen Sie außerdem, ob das Programm für alle Benutzer eines Rechners verfügbar sein soll und ob ein Desktop-Symbol oder Startmenü-Einträge angelegt werden.

Optional legen Sie auch noch einen Wiederherstellungspunkt an und verknüpfen das Dateikürzel .hc mit „VeraCrypt“. Die Nutzung des Dateikürzels .hc für verschlüsselte Datencontainer lässt sich jederzeit ändern. Ein Doppelklick auf eine entsprechende Datendatei startet automatisch das Tool VeraCrypt.

Um das Programm auf die bevorzugte Sprache einzustellen, wählen Sie den Menübefehl „Settings, Language“ aus. Für die deutsche Sprache selektieren Sie „Deutsch“ und bestätigen mit „OK“.

Über „Einstellungen, Voreinstellungen“ nehmen Sie die Grundeinstellungen vor, aktivieren den Hintergrunddienst und bestimmen, wie die Laufwerkanbindung erfolgen soll. Sie legen fest, ob angebundene Laufwerke automatisch getrennt oder im Windows-Explorer geöffnet werden sollen. Und Sie definieren, wie Kennwörter intern im Kennwort-Cache verwaltet werden.

Verschlüsseln und verbergen

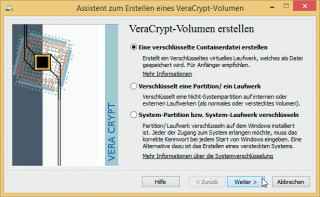

Um ein verstecktes VeraCrypt-Laufwerk anzulegen, starten Sie mit einem Klick auf „Volumen erstellen“ einen Assistenten. Für Einsteiger empfiehlt sich zunächst das Verschlüsseln einer Containerdatei, lediglich fortgeschrittene Anwender sollten sich das Chiffrieren von (System-)Partitionen beziehungsweise (System-)Laufwerken zutrauen. Vorsichtshalber sollte man Letzteres ausschließlich auf gespiegelte Festplatten anwenden.

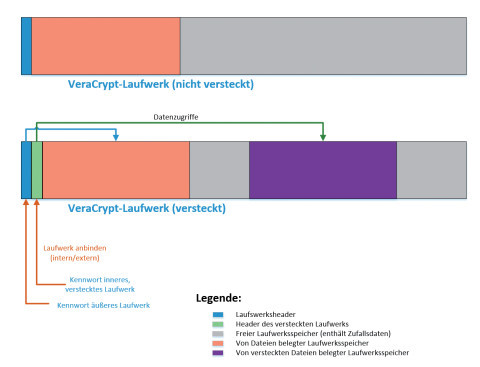

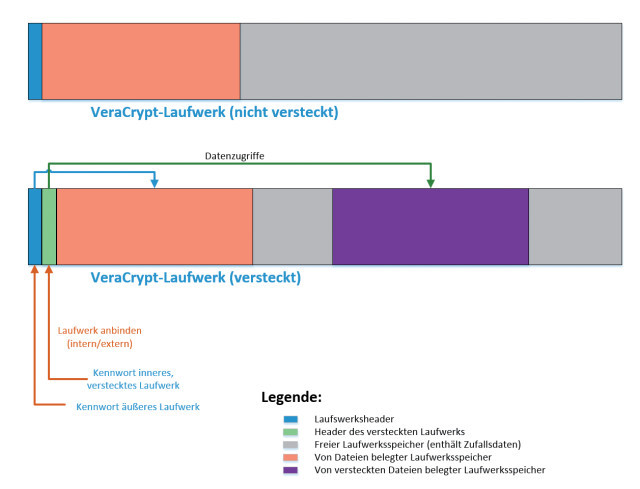

Versteckte Laufwerke legt VeraCrypt immer innerhalb eines sichtbaren, zuvor angelegten Datencontainers – „Standard VeraCrypt Volumen“ – an. Über die Erstellungsmethode „Kompletter Modus“ richten Sie ein sichtbares Laufwerk mit einem darin enthaltenen versteckten Laufwerk in einem Rutsch ein. Alternativ richten Sie über „Direkter Modus“ ein verstecktes Laufwerk in einem bereits vorhandenen, sichtbaren VeraCrypt-Volumen ein. Um versteckte Laufwerke zu verbergen, werden freie Bereiche in VeraCrypt-Laufwerken generell mit Zufallsdaten beschrieben.

Beim Anlegen eines verschlüsselten Volumes fragt das Programm schrittweise den Speicherort, die Volumengröße, den Verschlüsselungsalgorithmus sowie den Hash-Algorithmus und das Volumenzugangskennwort ab.

Eine VeraCrypt-Volumendatei kann wie jede herkömmliche Datei kopiert, gesichert, verschoben oder auch gelöscht werden.

5. Teil: „VeraCrypt-Laufwerk trennen und verbinden“

VeraCrypt-Laufwerk trennen und verbinden

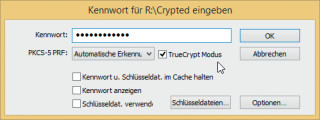

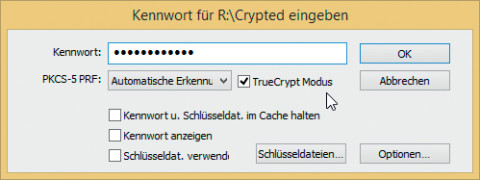

Um ein angelegtes VeraCrypt-Laufwerk anzubinden, selektieren Sie einen nicht belegten logischen Laufwerkbuchstaben, wählen über die Schaltfläche „Datei…“ eine Volumen-Datei aus und stellen dann unter Angabe des zugeordneten Kennworts mit „Einbinden“ die Laufwerkverbindung her. Je nach verwendetem Kennwort wird dabei festgelegt, ob Sie ein sichtbares oder ein darin enthaltenes verstecktes Laufwerk anbinden.

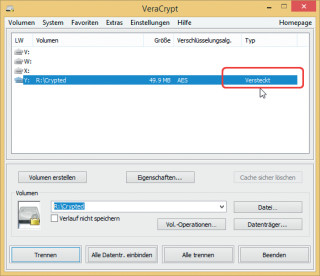

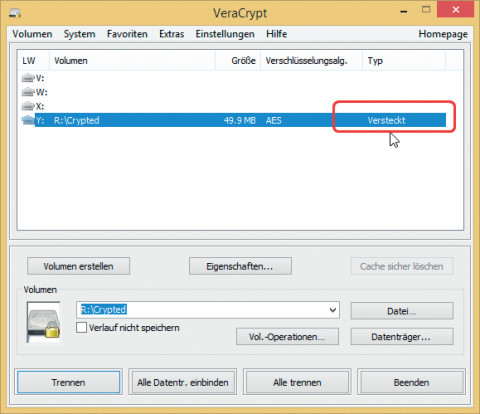

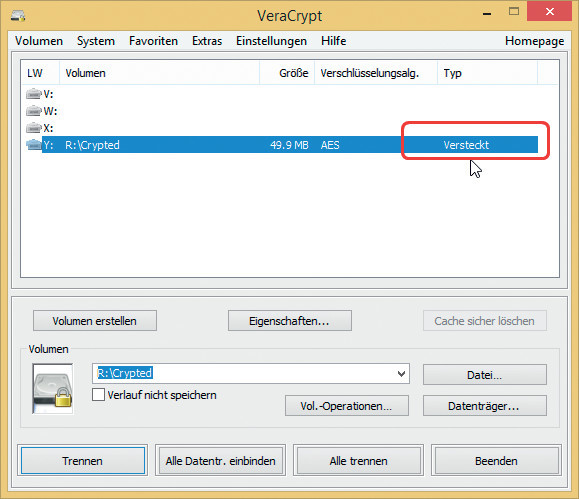

Der Typ der Anbindung wird jeweils in der logischen Laufwerkliste mit angeführt.

Um eine Laufwerkanbindung aufzuheben, selektieren Sie den zugehörigen logischen Laufwerkbezeichner und klicken auf „Trennen“. Je nachdem welches Kennwort Sie eingeben, öffnet sich entweder ein versteckter oder ein nicht versteckter Bereich. Sie lassen sich nicht gleichzeitig mounten.

Fazit

Das Verschlüsselungs-Tool VeraCrypt erleichtert es Anwendern sehr, Laufwerke, Partitionen oder beliebige Daten sicher zu verschlüsseln und unerwünschte Zugriffe zu unterbinden. Eine gegenüber anderen Verschlüsselungs-Tools herausragende Fähigkeit von VeraCrypt ist es, innerhalb eines verschlüsselten Laufwerks versteckte Bereiche einzubinden, die nicht einmal beim Öffnen des zugehörigen sichtbaren Laufwerks selbst sichtbar sind.

Damit eignen sich diese versteckten Bereiche insbesondere für sehr sensible Daten, die man auch dann noch gegen Ausspähen schützen will, wenn man zur Herausgabe des Kennworts für das sichtbare Volumen gezwungen wird.

Derzeit sind keine Sicherheitslecks und Schwachpunkte in VeraCrypt bekannt. Dennoch sollten Sie regelmäßig überprüfen, ob Schwachstellen aufgedeckt wurden oder ob Updates vorliegen.

Weitere Infos

- http://windows.microsoft .com/de-de/windows7/products/features/bitlocker

Hintergrundinformationen zu BitLocker, der in aktuellen Windows-Systemen integrierten Laufwerkverschlüsselung

- http://truecrypt.sourceforge.net

Informationen zum Wechsel von TrueCrypt auf die BitLocker-Technologie von Windows

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

World Cybercrime Index

Cybercrime konzentriert sich auf sechs Länder

China, Russland, Ukraine, USA, Rumänien und Nigeria sind laut World Cybercrime Index führend. Sie gehören zu den Top 10 in jeder der fünf untersuchten Kategorien.

>>