28.10.2015

Compliance-Lösungen

1. Teil: „Software für den Datenschutz im Unternehmen“

Software für den Datenschutz im Unternehmen

Autor: Stephan Lamprecht

Fotolia / cacaroot

Programme helfen Unternehmen dabei, die Regelkonformität in Sachen Datensicherheit, Verfügbarkeit von Informationen und der Aufbewahrung von Daten sicherzustellen.

Sich im Rahmen der gesetzlichen Vorschriften zu bewegen, kann für Unternehmen überlebenswichtig sein. Da das Dickicht der Bestimmungen aber in allen Bereichen immer mehr zunimmt, wird diese Aufgabe zu einer immer anspruchsvolleren Herausforderung.

Unternehmen, in denen die Finanzbuchhaltung elektronisch erledigt wird, müssen sich beispielsweise mit den „Grundsätzen zum Datenzugriff und zur Prüfbarkeit digitaler Unterlagen“ (GPDdU) auseinandersetzen und zwingend Programme einsetzen, die den Ansprüchen dieser Grundsätze genügen.

Programme für die IT-Compliance versprechen, die Unternehmen bei der Einhaltung dieser Vorschriften zu unterstützen. Schwerpunkte der Compliance für IT-Systeme sind die Datensicherheit, die Verfügbarkeit von Informationen und die Aufbewahrung von Daten.

Datenschutz ist Compliance

Eines der Vorschriftenwerke, ist das Bundesdatenschutzgesetz (BDSG). Es bleibt in seiner Ausgestaltung jedoch so vage, dass Unternehmen sich schnell in dessen Fallstricken verfangen können. So fordert das BDSG auf der einen Seite die Einhaltung von technischen und organisatorischen Maßnahmen, mit denen ein Unternehmen seine Daten schützen muss. Andererseits schweigt sich der Gesetzgeber allerdings darüber aus, wie die einzelnen Maßnahmen denn konkret aussehen sollen beziehungsweise wann ein Unternehmen genug getan hat.

Angaben des Statistischen Bundesamts zufolge gibt es über 260.000 Unternehmen in Deutschland, die mehr als zehn Mitarbeiter beschäftigen. Diese müssen – sofern regelmäßig personenbezogene Daten verarbeitet werden – einen Datenschutzbeauftragten haben. Bezieht man Mehrfachmandate externer Datenschutzbeauftragter in die Rechnung mit ein, so dürfte es in Deutschland annähernd 20.000 Personen geben, die sich um den Datenschutz in Unternehmen kümmern.

Keine leichte Aufgabe

Der Gesetzgeber schreibt unter anderem vor, dass die Änderungen von personenbezogenen Daten nachvollziehbar bleiben müssen. Auf die Daten dürfen außerdem lediglich Personen zugreifen, die dazu berechtigt sind. Und: Verlust und Manipulation der Daten müssen ausgeschlossen werden.

Aus diesen Forderungen ergeben sich Maßnahmen, die ein Unternehmen ergreifen muss, um dem Gesetz Genüge zu tun. Diese reichen vom Backup der Daten über das Absichern des Netzwerks gegen Eindringlinge bis hin zur Protokollierung beziehungsweise zum Schutz gegen Datenverluste durch Unbefugte, Stichwort Data Loss Prevention.

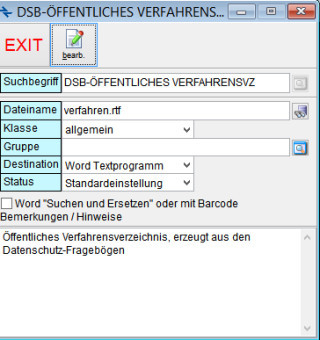

Eine der größten Herausforderungen besteht in der lückenlosen Dokumentation der laufenden Prozesse, damit Aufsichtsbehörden sich über den aktuellen Stand informieren können. Das geschieht mit einem sogenannten Verfahrensverzeichnis. Werden die Buchstaben des Gesetzes wörtlich ausgelegt, überwacht der Datenschutzbeauftragte nur die rechtskonforme Pflege des Verzeichnisses.

In der Praxis liegt die Aufgabe, das Verzeichnis zu erstellen und aktuell zu halten, aber meist ebenfalls beim Datenschutzbeauftragten. Er ist der erste Ansprechpartner für Aufsichtsbehörden und betroffene Personen, die ein Auskunftsrecht haben.

In vielen Fällen fällt darüber hinaus auch noch die Schulung der Mitarbeiter in Sachen Datenschutz in dessen Aufgabenbereich.

2. Teil: „Betrieblicher Datenschutz mit Compliance-Lösungen“

Betrieblicher Datenschutz mit Compliance-Lösungen

Das erstmalige Erstellen des Verfahrensverzeichnisses klingt trivialer als es ist. Nach dem BDSG müssen staatliche Stellen und Unternehmen (sogenannte nicht öffentliche Stellen) den Umgang mit personenbezogenen Daten dokumentieren. Aus dem Verzeichnis müssen nicht nur die Systeme und die Prozesse hervorgehen, in denen personenbezogene Daten verarbeitet oder gespeichert werden. In Kurzform muss außerdem erwähnt werden, welcher Personenkreis (Mitarbeiter, Kunden und so weiter) davon betroffen ist und wer intern Zugriff darauf hat.

Schließlich ist auch zu begründen, warum die Daten gespeichert werden, wann sie wieder gelöscht werden und warum sie überhaupt erhoben werden (Zweckbestimmung). Erschwert wird das Ganze dadurch, dass es keine offiziellen Formulare oder Vordrucke gibt, auf die zurückgegriffen werden könnte.

Eine ganze Reihe von Compliance-Lösungen mit dem Schwerpunkt Datenschutz versuchen, den Datenschutzbeauftragten bei seinen vielfältigen Aufgaben zu unterstützen. Regelrechte Prüfvorschriften oder gar ein offizielles Gütesiegel (beispielsweise durch den Berufsverband der Datenschutzbeauftragten Deutschlands) gibt es derzeit allerdings noch nicht.

Bei der Auswahl der hier vorgestellten Compliance-Lösungen wurden nur solche Anwendungen berücksichtigt, die sich ohne weitere Softwarevoraussetzungen einsetzen lassen. Damit fielen zum Beispiel Programme heraus, die auf Lotus Notes oder Domino basieren.

Die Lösungen setzen alle mehr oder weniger tief greifende Kenntnisse der Materie voraus. Oder, wie es Jürgen Hartz, stellvertretender Vorsitzender des Berufsverbands der Datenschutzbeauftragten Deutschlands (BvD), prägnant formuliert: „Jedes dieser Pakete benötigt immer einen qualifizierten Datenschutzbeauftragten. Auch das beste Auto nutzt nichts, wenn der hinter dem Steuer nicht das Fahren gelernt hat.“

3. Teil: „dsbAssist und DSBBrain für Datenschutzbeauftragte“

dsbAssist und DSBBrain für Datenschutzbeauftragte

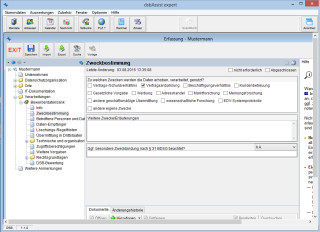

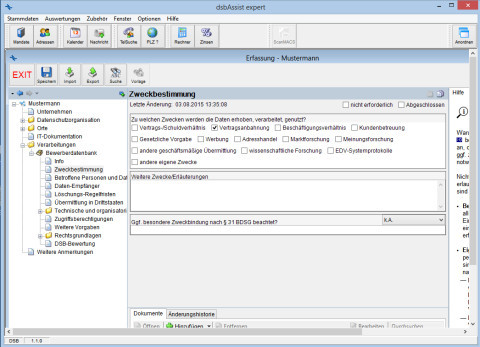

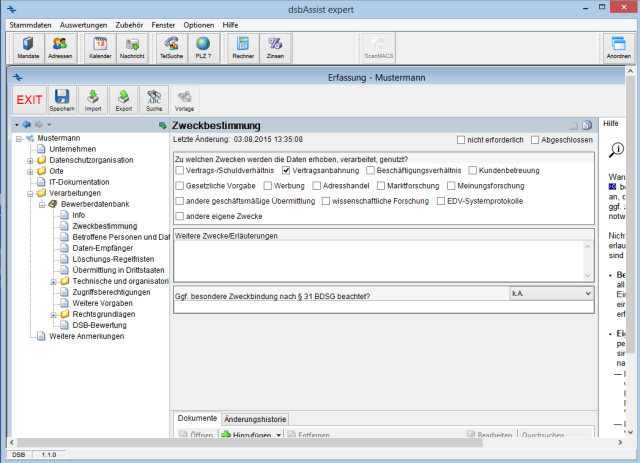

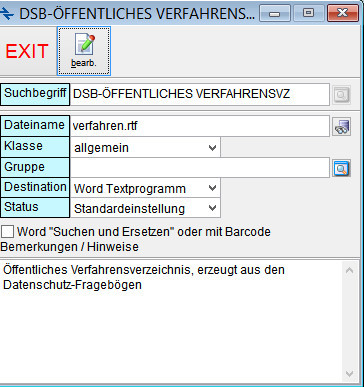

Das Programm dsbAssist wendet sich an interne und externe Datenschutzbeauftragte. Die drei Versionen des Programms unterscheiden sich in ihrer Funktionstiefe.

Die Version für den internen Datenschützer wird mit einer integrierten SQL-Datenbank ausgeliefert und bearbeitet zunächst nur einen einzigen Mandanten. Die Zahl der Mandanten (im Sinn einer Organisationseinheit) kann durch Zukauf aber auch in der Basisversion erhöht werden.

Die ersten Schritte mit dem Programm sind anspruchsvoll. Dabei gibt sich die Software zugleich auch optisch spröde. So ist etwa die Anlage eines neuen Mandanten zwar ausführlich in der Hilfe beschrieben, funktioniert aber ganz anders, als dies Nutzer von anderen Anwendungen gewohnt sind. Ist der Mandant erfolgreich angelegt, zeigt der Bereich der Erfassung eine übersichtliche und tiefe Baumstruktur, in der alle für die Dokumentation notwendigen Kategorien abgefragt werden.

Viele Angaben können über Ankreuzfelder umgesetzt werden, was gerade Datenschutzbeauftragten, die ihre Aufgabe noch nicht so lange wahrnehmen, die Arbeit erleichtern dürfte. Viel Zeit spart dabei die Bewertung der rechtlichen Grundlage, die im Standardfall mit wenigen Mausklicks erfolgen kann.

Über die Mandantenübersicht lässt sich anschließend ein sogenannter Textprozessor aktivieren. Dieser erstellt aus den Eingaben mit Hilfe vordefinierter Vorlagen und Bausteine das Verfahrensverzeichnis, aber auch Gutachten und Berichte.

Externe Datenschutzbeauftragte greifen zu den Expertenversionen des Programms, um damit zum Beispiel auch anstehende Aufgaben für die Arbeit als Datenschützer zu verwalten.

DSBBrain

Wie bei den meisten Mitbewerbern steckt auch hinter DSBBrain eine Client-Server-Lösung. Im konkreten Fall wird ein MS SQL Server eingesetzt. Die Installation ist auch auf einem gemeinsamen System möglich, was aber entsprechende Anforderungen an die Hardware stellt. Schließlich müssen auf dem lokalen System dann sowohl die Anwendung als auch die Server-Instanz laufen.

DSBBrain nutzt zur Eingabe und Verwaltung ebenfalls eine Baumstruktur. Bei der Anlage des Verfahrensverzeichnisses müssen in vielen Dialogen nur Häkchen gesetzt werden, was Zeit spart. Da das Programm mandantenfähig ist und über ein entsprechendes Berechtigungskonzept verfügt, kann es auch von externen Datenschutzbeauftragten eingesetzt werden, die Dokumentationen und Checklisten für verschiedene Unternehmen pflegen müssen. In diesem Bereich geht das Programm über das Verfahrensverzeichnis deutlich hinaus, da der Nutzer auch die Fachkunde und die Schulungen von Mitarbeitern des Unternehmens dokumentieren kann. Dazu wird eine Schulung mit Inhaltsangabe angelegt und die Teilnehmer werden zugewiesen. Per Abhaken ist so schnell dokumentiert, wenn ein Mitarbeiter auf das Datengeheimnis verpflichtet wurde.

4. Teil: „Datenschutzhandbuch mit kommentierten Vorlagen“

Datenschutzhandbuch mit kommentierten Vorlagen

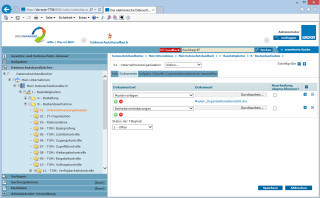

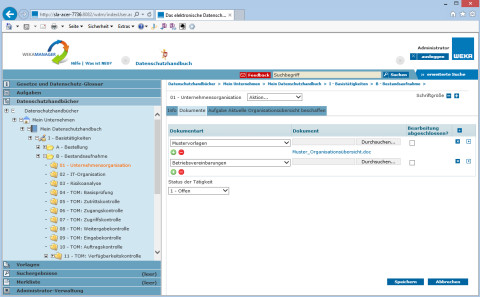

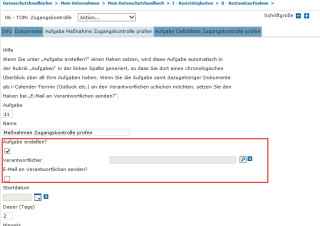

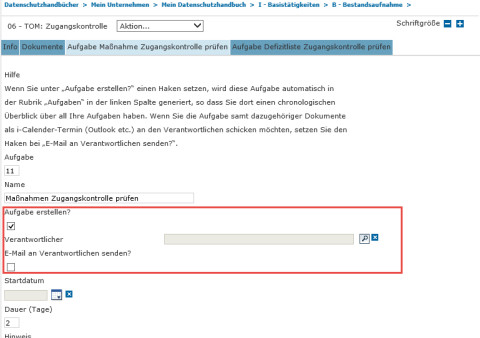

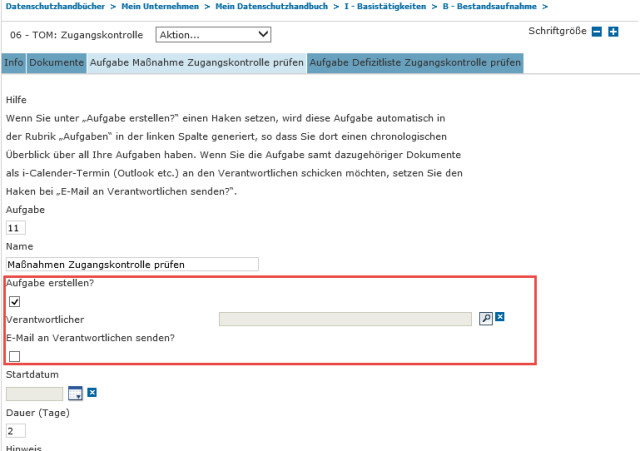

Der Hersteller des Programms Das elektronische Datenschutzhandbuch macht die ersten Schritte unnötig kompliziert. Die Installation schaufelt sehr viele, offensichtlich unnötige Java-Bibliotheken auf die Festplatte. Sprachdateien für Portugiesisch etwa dürften in der Praxis nur sehr selten benötigt werden.

Anschließend verlangt die Software die Angabe von Benutzername und Passwort. Diese befinden sich aber nicht im Handbuch oder auf dem Umschlag mit der Lizenznummer, sondern in einer separaten Broschüre für die ersten Schritte.

Die Entwickler haben ausschließlich auf den Browser als Bedienoberfläche gesetzt. Deshalb meldet sich auch bei den ersten Schritten die Windows-Firewall, da sich das Programm wie ein lokal gestarteter Webserver verhält.

Inhaltlich handelt es sich bei Das elektronische Datenschutzhandbuch um eine umfangreiche, ausführlich kommentierte Sammlung von Vorlagen. Anhand eines Musterunternehmens, das zum Lieferumfang gehört, kann man sich orientieren und die verschiedenen Bereiche der Dokumentation bearbeiten. Das beginnt bereits bei der Dokumentation der Bestellung zum Datenschutzbeauftragten.

Die Vorlagen und Checklisten sind im Office-Format angelegt und werden damit auch mit der entsprechenden externen Anwendung bearbeitet. Neben dem Erstellen eigener Dokumente und eigener Vorlagen können zusätzlich Aufgaben angelegt und versendet werden. Hervorzuheben sind die vielen sehr ausführlichen Kommentare und Hinweise. Diese sind praxisnah verfasst und greifen auf die entsprechenden Vorschriften und Passagen des Bundesdatenschutzgesetzes zurück.

5. Teil: „Die Werkzeuge privacyGuard und 2B Advice Prime“

Die Werkzeuge privacyGuard und 2B Advice Prime

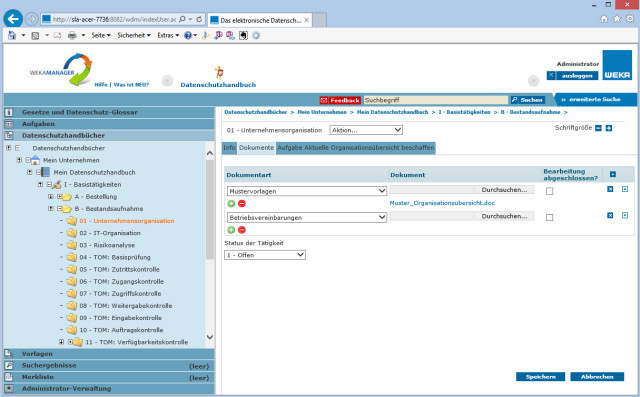

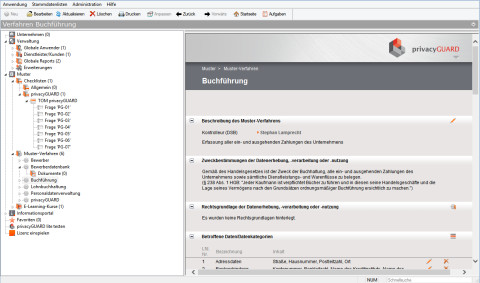

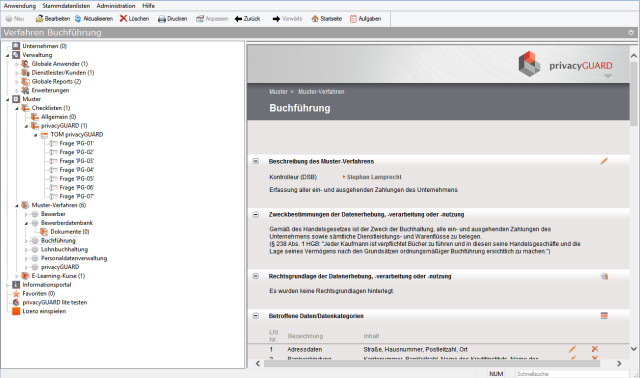

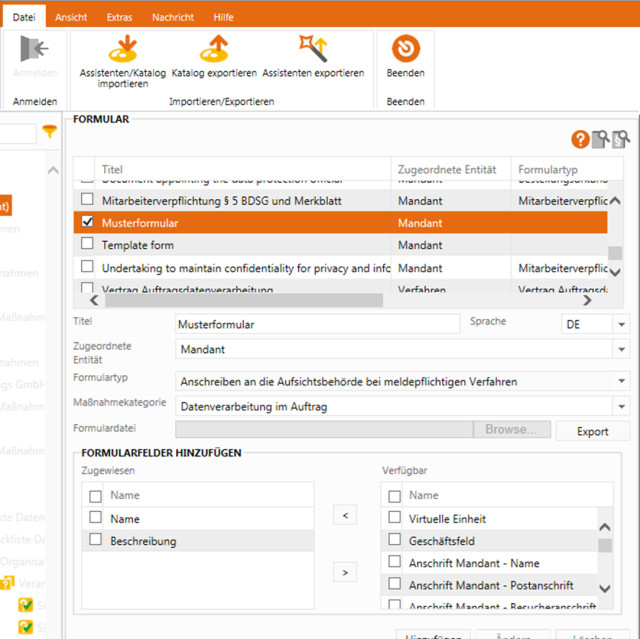

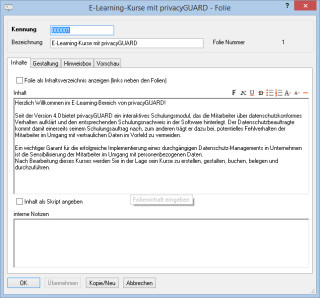

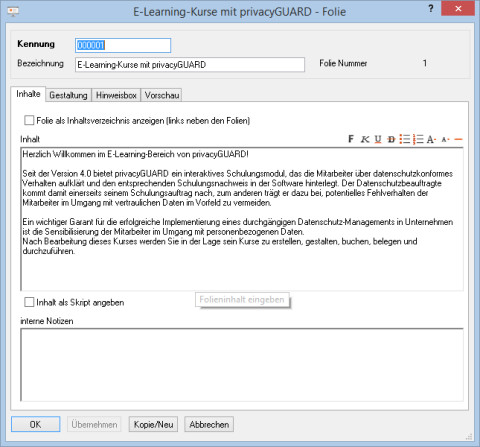

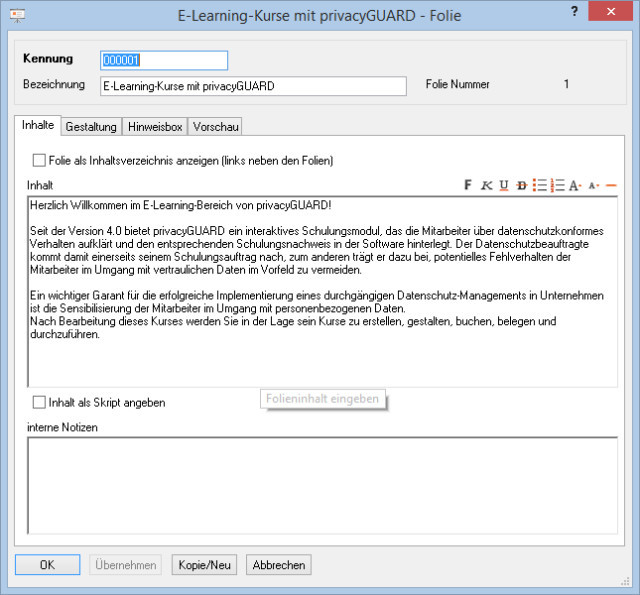

privacyGuard versteht sich als zentrales Werkzeug des Datenschutzbeauftragten. Die getestete Single-Version eignet sich gerade auch für externe Datenschutzbeauftragte. Im direkten Vergleich zu dsbAssist wirkt das Programm geschlossener und orientiert sich stärker an der Oberfläche von Windows und dessen Bildsprache. In einer Baumstruktur trifft der Nutzer seine Wahl zwischen den verschiedenen Bereichen, darunter das Verfahrensverzeichnis, Checklisten und E-Learning-Kurse.

Beim Anlegen eines neuen Verfahrens wird man von einem Assistenten begleitet. Um die Unterweisung der Mitarbeiter zu unterstützen, lassen sich E-Learning-Kurse anlegen. Das dafür integrierte Werkzeug ist seitenbasiert und erlaubt es, die Fragen und Antwortmöglichkeiten auf einfache Weise zusammenzustellen. Es ist zwar nur textbasiert, ermöglicht aber trotzdem die Gestaltung ansprechender Folien. Kursteilnehmer buchen und bearbeiten die Kurse über die Weboberfläche der Client-Server-Version von privacyGuard.

Das Programm gibt es auch in einer Lite-Version, mit deren Hilfe der interne Datenschutzbeauftragte eines Unternehmens grundlegende Aufgaben erledigen kann. Die Pflege eines Verfahrensverzeichnisses und die Bearbeitung von Anfragen sind damit möglich. Was allerdings fehlt, ist die Dokumentation der eigenen Tätigkeit (Spesen, Reisen und so weiter). Auch der Bereich des E-Learnings wurde nicht integriert. Dafür kostet die Lite-Variante aber auch nur die Hälfte.

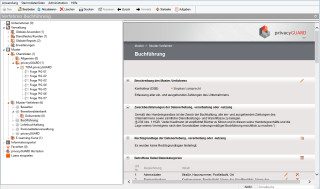

2B Advice Prime

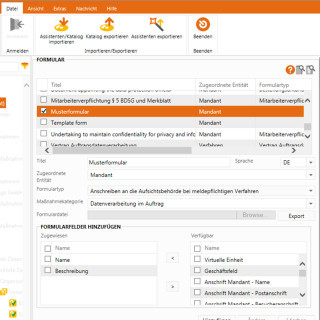

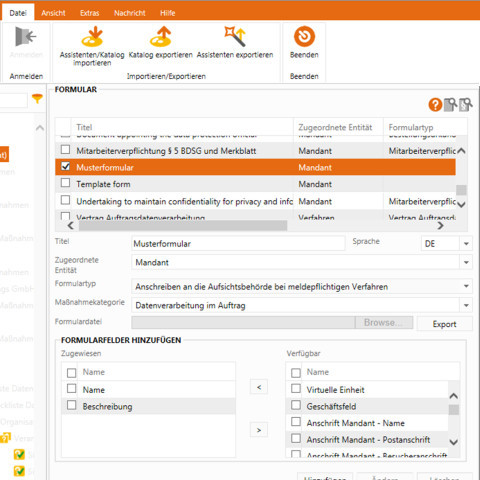

Dieses Produkt mit dem etwas sperrigen Namen ist gleich in zweifacher Hinsicht bemerkenswert. Einerseits wird eine kostenfreie Einzelplatzlizenz angeboten. Diese Variante kann nur einen Mandanten verwalten. Externe Datenschutzbeauftragte oder Unternehmen, deren Organisationsform mehrere Mandanten notwendig macht, müssen sie zusätzlich erwerben. Bei den Kosten ist zu beachten, dass der Abschluss eines Servicepakets ab 200 Euro pro Jahr kostet. Ebenfalls bemerkenswert: Die Bedienoberfläche wirkt, verglichen mit den anderen Compliance-Lösungen, geradezu modern.

Der Anbieter von 2B Advice Prime übernimmt in erster Linie Aufgaben rund um den Datenschutz für Unternehmen. Die Software ist somit also eher so etwas wie ein Nebenprodukt. Sie ist per se netzwerkfähig, das heißt, die Einzelplatzversion nutzt einen lokal laufenden Server.

Auch 2B Advice Prime unterstützt den Nutzer dabei, keine wichtigen Angaben zu vergessen. Deswegen setzt das Programm auf eine Baumstruktur, in der die verschiedenen Dokumente und Verfahren abgelegt werden können. Die Vorgaben in den Formularen sind sinnvoll gewählt. Und über die Register, die am besten schrittweise ausgefüllt werden, berücksichtigt das Programm die wesentlichen Aspekte von der Angabe der Betroffenen über die Zweckbestimmungen bis hin zu den Detailangaben des Verfahrens.

6. Teil: „Lock-in-Effekte und Datenschutz-Grundausstattung“

Lock-in-Effekte und Datenschutz-Grundausstattung

Die in der Software des Datenschutzbeauftragten gespeicherten Informationen sind umfangreich und komplex. Erneut alle Daten zu erheben würde enorme Aufwände verursachen. Wer sich für eine solche Software entscheidet, sollte sich also genau ansehen, wie man die gespeicherten Informationen auch wieder zurückbekommt, um sie anderswo einsetzen zu können.

DSBAssist bringt beispielsweise eine Export-Funktion mit, mit der sich alle Daten eines Mandanten auch wieder ausgeben lassen. Die Software verwendet hierfür einen sehr einfachen XML-Dialekt. Mit Hilfe eines Stylesheets oder unter Hinzuziehung eines Experten sollten sich die Informationen also verhältnismäßig rasch wieder verwenden lassen. Ähnliches gilt für das Programm privacyGuard, das ebenfalls auf XML setzt.

Eine Ausnahme bildet Das elektronische Datenschutzhandbuch. Hier werden die meisten Inhalte in Word gespeichert. Auf diese Weise bleiben die Dateien auch dann lesbar, wenn der Nutzer sich dazu entschließen sollte, die Software zu wechseln.

Nützliche Grundausstattung

Alle vorgestellten Programme erledigen ihre Aufgabe zufriedenstellend. Allerdings muss der Anwender schon wissen, was er tut. Die wenigsten Vorkenntnisse setzt sicherlich das Programm Das elektronische Datenschutzhandbuch voraus, das mit ausführlichen Erläuterungen punktet. Hier merkt man der Software an, dass der Hersteller auch umfangreiche Loseblattsammlungen und Handbücher zum Datenschutz vertreibt.

Eine ausführliche Datenschutzdokumentation gelingt mit den Programmen auf jeden Fall. Wie wichtig die Zusatzfunktionen sind, muss jeder Nutzer selbst entscheiden. Was den Zugang zu den Programmen unnötig erschwert, ist die oft fehlende Berücksichtigung der Windows-Standards. Spätestens dann merkt der erfahrene Nutzer, dass es sich vielfach um Anwendungen handelt, die aus Datenbanken heraus entwickelt wurden. Icons für die Bedienung mögen ja noch Geschmacksache sein, aber Standards wie die Menüfolge „Datei, Bearbeiten“ gibt es aus guten Gründen schon seit vielen Jahren. Dennoch: Die vorgestellten Programme bilden eine gute Basis für die organisatorischen Maßnahmen, die ein Unternehmen in Sachen Datenschutz zu ergreifen hat.

Weitere Infos

- „Datenschutzlösungen sind ein nützliches Werkzeug“

Interview mit Thomas Steinle, Fachanwalt für IT-Recht und Datenschutzbeauftragter im Auftrag von xDSB Datenschutz, Karlsruhe.

7. Teil: „„Datenschutzlösungen sind ein nützliches Werkzeug““

„Datenschutzlösungen sind ein nützliches Werkzeug“

Thomas Steinle ist Fachanwalt für IT-Recht und arbeitet im Auftrag von xDSB Datenschutz, Karlsruhe, als Datenschutzbeauftragter. Er plädiert sehr für den Einsatz von Datenschutzsoftware, weist aber auch auf ihre Grenzen hin.

com! professional: Auf dem Softwaremarkt tummeln sich eine ganze Reihe von Programmen in den unterschiedlichsten Preislagen und Ausstattungsvarianten. Von den Herstellern werden Rechtssicherheit und Geschwindigkeit als wesentliche Vorteile versprochen. Wie schätzen Sie solche Programme ein?

Thomas Steinle: Generell halte ich Softwarelösungen für Datenschutzbeauftragte für recht sinnvoll und hilfreich. Zu Beginn der Tätigkeit als Datenschutzbeauftragter besteht oftmals große Verunsicherung, wie bestimmte vom BDSG geforderte Anforderungen in der Praxis umzusetzen sind. Hier geben die Softwarelösungen ganz gute Handlungsansätze, indem Vorlagen und Checklisten vorgegeben werden, an denen man sich orientieren kann.

Berät man mehrere Unternehmen als Datenschutzbeauftragter, kann man die Verfahrensverzeichnisse und auch die herausgearbeiteten Optimierungsmaßnahmen mit der geeigneten Software komfortabel und vor allem übersichtlich verwalten, ohne den Überblick zu verlieren. Die Programme können deshalb meines Erachtens durchaus zur Rechtssicherheit und Geschwindigkeit der Bearbeitung beitragen, sind in meinen Augen aber kein Muss.

Vergleichbare Vorteile lassen sich sicherlich auch mit in der Literatur zu findenden Handlungsempfehlungen und Checklisten erreichen.

com! professional: Sie arbeiten ja selbst als Datenschutzbeauftragter. Setzen Sie solche Programme ein?

Steinle: Wir arbeiten seit etwa zehn Jahren mit verschiedener Software für Datenschutzbeauftragte. In den ersten Jahren haben wir eine recht einfache und auch kostengünstige Softwarelösung eingesetzt, die fast ausschließlich aus Formularen zur Erstellung des internen Verfahrensverzeichnisses bestand. Mit wachsender Mandatezahl stieß dieses Programm an seine Grenzen. Wir sind dann auf eine Software umgestiegen, die einen guten Überblick über den Stand der Verfahrensverzeichnisse in allen betreuten Unternehmen ermöglicht und zusätzlich Datenschutzprüfungen/Audits zusammenstellen und verwalten kann.

com! professional: Wo sehen Sie die Grenzen solcher Anwendungen?

Steinle: Es muss jedem Anwender klar sein, dass Programme für Datenschutzbeauftragte in keinem Fall das eigene Fachwissen und die Erfahrung ersetzen können. Sie sind und bleiben Werkzeuge, um die Arbeit des Datenschutzbeauftragten zu unterstützen und gegebenenfalls zu strukturieren – und nicht, um rechtliche und technische Erwägungen und Entscheidungen zu ersetzen.

Wenn man sich für eine Softwarelösung entscheidet, wählt man auch in gewisser Hinsicht eine Methode der Aufgabenerledigung, was problematisch sein kann, wenn man sich mit den Jahren eine andere Vorgehensweise angeeignet hat. Manche Funktionen oder Details in Softwarelösungen kommen mir auch manchmal zu kompliziert und starr und nicht unbedingt praxisgerecht vor. Hier wäre es wünschenswert, wenn man auch ohne Weiteres eigene Lösungsansätze oder Erfahrungen berücksichtigen könnte, also dem Anwender eine gewisse Flexibilität ermöglichen würde.

Künstliche Intelligenz

OpenAI: „GPT-4o“ kann jetzt auch sprechen

Die Entwicklerfirma OpenAI hat das neue KI-Modell „GPT-4o“ vorgestellt. Dieses kann mit menschlicher Stimme mit Nutzern interagieren und auch zwischen verschiedenen Sprachen übersetzen.

>>

ServiceNow

Die generative KI von Now Assist bekommt ein Gesicht

ServiceNow hat auf seiner Kunden- und Partnerkonferenz Knowledge 2024 in Las Vegas den Ausbau der Partnerschaften mit NVIDIA und Microsoft bekannt gegeben. Künftig sollen KI-Avatare für individuellere Mitarbeiter- und Kundenerlebnisse sorgen.

>>

Uphill Conf 2024

KI erobert den Berner Hausberg Gurten

Die Uphill Conf kehrt nach pandemiebedingter Pause zurück auf den Berner Hausberg Gurten. Die zweitägige Entwicklerkonferenz steht unter dem Motto "Applied AI for Software Engineers" und zeigt die neuesten Technologie-Trends in der Software-Entwicklung.

>>

.NET Cron Jobs

NCronJob bringt spannende neue Funktionen

Die Bibliothek NCronJob hat ein bedeutendes Update erfahren. Die neue Version bietet verbesserte Benutzerfreundlichkeit durch ein flüssigeres API und integriert Funktionen wie Wiederholungsrichtlinien und Zeitzonenunterstützung.

>>