06.03.2023

Eset Security Day

1. Teil: „Zero Trust ist Stand der Technik für IT-Sicherheit“

Zero Trust ist Stand der Technik für IT-Sicherheit

Autor: Daniel Bader

Eset

Beim Eset Security Day gab es ein Preview neuer Software, einen "Lagebericht" zur Ukraine sowie Einblick in die Security-Kooperation mit dem Fußball-Bundesligisten Borussia Dortmund.

Der Sicherheitsspezialist Eset, mit Stammsitz in Bratislava in der Slowakei, kommt mittlerweile auf eine hohe Technologie-Reichweite. Weltweit sollen rund 1,3 Milliarden Menschen seine Produkte auf irgendeine Weise benutzen. Eset selbst ist in rund 200 Ländern vertreten. Zu den Partnerschaften gehören Googles App-Shop (um u. a. die guten von den bösen Apps zu trennen), die Deutsche Bahn oder auch die Security-Abteilung des Fußball-Bundesligisten Borussia Dortmund. Einmal im Jahr veranstaltet Eset dazu den Security Day. Die Presseveranstaltung fand 2023 im BVB-Trainingszentrum in Dortmund-Brackel statt.

BVBs Multi-Cloud-Strategie

Die Eröffnungsrede zum Security Day hielt Stefan Horst, Head of IT von Borussia Dortmund. "Wir stemmen eine Mammut-Aufgabe", machte der Sicherheitschef des Fußball-Bundesligisten gleich zu Beginn klar. Konkret bedeutet dies, dass er ein börsennotiertes Unternehmen mit über 40 Millionen externen und 1 Mio. internen Followern sicherheitstechnisch koordinieren muss. Horst stehen für seinen Bereich rund 30 Mitarbeiter und 100 Server, die auf insgesamt 5 Hauptstandorte verteilt sind, zur Verfügung.

"Dies alles", so Horst weiter, "können wir nur mit einer ausgeklügelten Multi-Cloud-Strategie und mit unserem Security-Partner Eset erledigen." Er legte mit einem Beispiel nach: "Bei der Vorstellung der neuen Trikots für die aktuelle Saison kam es in den ersten 8 Stunden zu 60.000 Trikotverkäufen. Parallel dazu waren 400.000 Anwender in unserer Fanshop-Warteschlange. Das alles geht eben nur gut, wenn auch die dahinterliegenden Sicherheitsaspekte zu 100 Prozent funktionieren." Aus der Perspektive eines Gesamtunternehmens ist die IT eine Kostenstelle und wird auch so abgerechnet. Gerade die Corona-Pandemie dürfte auch diesem Bundesligisten stark zugesetzt haben. Faktoren wie fortlaufende Kosten für Stadionmiete, Energie, Catering-Services und dergleichen dürften für ein Defizit im Bereich eines sehr hohen zweistelligen Millionen-Betrags gesorgt haben. Und das summa summarum über zwei Jahre. "Zurzeit läuft es wieder rund", gab Horst zu verstehen: "Wir wollen natürlich wachsen – im B2C-Bereich wie auch im Channel-getriebenen B2B-Sektor. Unser Ziel ist ein Ökosystem, wo wir die Leute und Informationen zusammenführen, quasi eine Bindung durch die Digitalisierung schaffen", so der Sicherheitsverantwortliche des BVB.

2. Teil: „Keine Malware-Zunahme wegen Home-Office“

Keine Malware-Zunahme wegen Home-Office

Über "IT-Sicherheit 2023" referierte Michael Weirich, Projekt-Manager IT-Security, eco (Verband für Internetwirtschaft), mit teils überraschenden Einsichten. Natürlich nehmen die Angriffe auf Unternehmen zu, kaum verändert hat sich auch die Art der Angriffe, also wie versucht wird, an Firmengeheimnisse, Geld, private Daten von Angestellten usw. heranzukommen.

Platz eins geht an Ransomware (Erpressersoftware), danach folgen DDoS-Angriffe (Lahmlegen der Server durch massive Anfragen) sowie das Webseiten-Hacking, bei dem Anwender auf einer gefälschten oder mit Malware manipulierten Webseite landen. So erwartet der eco-Verband in den nächsten fünf Jahren etwa einen Anstieg in der Cyberkriminalität, auch gegenüber dem Cloud-Computing. Das alles ist, wie gesagt, nichts Neues. Dagegen interessant: Laut Weirich hat zwar "die Bedrohungslage während der Pandemie stark zugenommen, aber nicht aufgrund der Home-Office-Tätigkeiten. Hier scheinen sich", so Weirich, "Mitarbeiter im Unternehmen sehr genau an die Firmen-Policies zu halten und genau auf den Einsatz von Privat- und Firmen-Endgerät (z. B. Smartphone, Notebook etc.) zu achten."

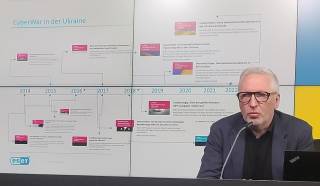

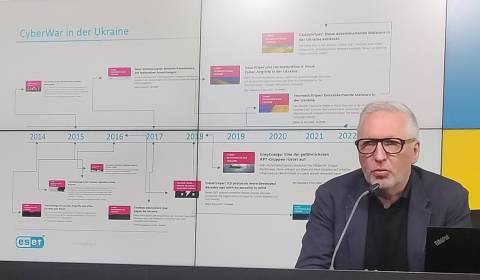

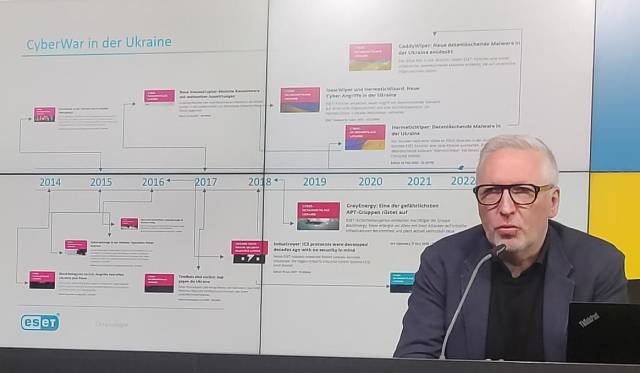

3. Teil: „Ukraine: massive Malware-Angriffe“

Ukraine: massive Malware-Angriffe

Einen genaueren Einblick gab danach Thorsten Urbanski, Director of Marketing & Communication, Eset DACH, über die Bedrohungslage in der Ukraine. Der Cyberwar gegen die Ukraine, so Urbanski, findet im Grund seit 2014 statt. Die Angriffsziele sind dabei unterschiedlich, aber durchweg brisant: Es geht um Datendiebstahl, das Löschen von Daten, vor allem aber auch das Lahmlegen der Industrie-, Energie- und Finanzsektoren. Vier Beispiele, auf die Urbanski genauer einging: Der "BlackEnergy"-Angriff, der rund 6 Stunden (ca. 230.000 Haushalte betroffen) andauerte, war dabei der erste nachweislich durch Malware verursachte Stromausfall in der Ukraine. 2016 erfolgte eine Malware-Attacke mit "Industroyer". Die Malware nutzte vier Protokolle, um direkt auf der Schaltebene von Industrieanlagen und im Stromnetz in der Ukraine Unheil anzurichten. Der Angriff unterbrach dabei ein Fünftel der Stromversorgung von Kiew. Der "HermeticWiper"-Angriff (2021) zielte hingegen auf Ziele von Militärbasen bis hin zu Zahlungsanbietern. Es waren rund 100 Systeme sowie fünf Regierungsunternehmen betroffen.

Einen massiven Schaden verursachte die "NotPetya"-Ransomware-Attacke, welche laut Urbanski von Russland gesteuert wurde. Dabei waren rund 80 Prozent der infizierten Zahlungssysteme betroffen, welche allesamt ausfielen. Die geschätzte Schadenssumme: rund 80 Milliarden US-Dollar.

4. Teil: „IT-Sicherheit: Zero-Trust-Pyramide für Kleinunternehmen“

IT-Sicherheit: Zero-Trust-Pyramide für Kleinunternehmen

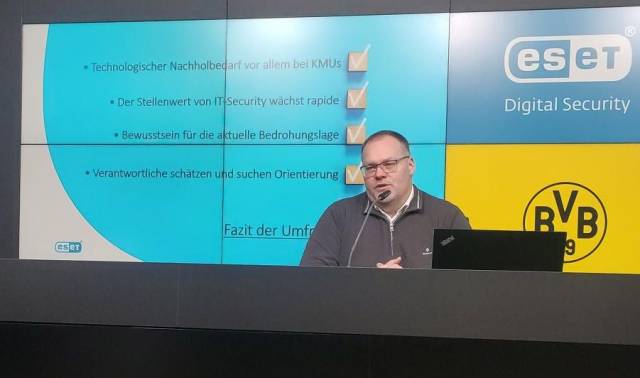

Michael Schröder, Manager of Security Business Strategy, referierte über den Stand der Technik der IT-Sicherheit inklusive gesetzlicher Anforderungen. In der zweigeteilten Präsentation ging Schröder anhand einer von Eset in Auftrag gegebenen Umfrage zur IT-Sicherheitslage zuerst auf die bestehenden Risiken in Firmen und deren Schwachstellen ein. Danach stellte er den Lösungsansatz, konkret die vierstufige "Zero-Trust-Pyramide" von Eset, vor. So würden rund 69 Prozent der Malware-Schäden durch Mailverkehr ausgelöst. 74 Prozent der Security-Verantwortlichen glaubten, dass genug Geld für Sicherheit ausgegeben werde. Allerdings schätzten wiederum 57 Prozent der Befragten den Aufwand für IT-Sicherheit in den nächsten drei Jahren als sehr hoch ein. Dabei sei, im Vergleich zu früher, so Schröder weiter, mittlerweile ein deutlich geschärftes Sicherheitsbewusstsein in Unternehmen zu sehen. In den Augen eines Viertels der Befragten sei jedoch die eigene Unternehmenssicherheit nur mit einem Grundschutz ausgestattet. Noch gravierender: Lediglich 14 Prozent glauben, dass ihr Unternehmen zukünftigen Angriffen gewachsen sei.

Ein Lösungsweg, führte Schröder aus, sei die "Zero-Trust-Pyramide". Für die Umsetzung in Unternehmen jeglicher Größe sieht Schröder "den technologischen Nachholbedarf bei KMUs und das wachsende Bewusstsein für die aktuellen Bedrohungslagen in der Pflicht." Konkret zur Pyramide: Die in vier Stufen aufgebaute Pyramide adressiert konsequent die Bedürfnisse für Sicherheitsmaßnahmen, die sich am Stand der Technik (und künftigen Anforderungen wie NIS 2.0, "NIS" steht für Network-and-Information-Security-Richtlinie) orientiert. "Bereits mit dem Grundschutzplus (Stufe 1 der Pyramide) ist das Regelwerk für Kleinunternehmen technisch wie auch finanziell gut umsetzbar", mahnte Schröder an. So würden in Stufe 1 bereits Sicherheitsmaßnahmen bezüglich Zero-day-Angriffen, Cloud-Anwendungen, Daten oder auch Zugängen abgedeckt.

Hintergrund zu NIS 2.0: NIS 2.0 steht für das Ziel einer europaweit einheitlichen IT-Sicherheit. Die Richtlinie wurde im Dezember 2022 vom Europäischen Parlament verabschiedet und soll den erhöhten Anforderungen an Cybersicherheit Rechnung tragen. Konkret werden dabei folgende wesentliche Einrichtungen und kritische Infrastrukturen berücksichtigt: Energie, Verkehr, Bank- und Finanzwesen, Gesundheitswesen, Trink- und Abwasser, digitale Infrastruktur, öffentliche Verwaltung sowie auch der Weltraum. Aber auch die "wichtigen Sektoren" Post und Kurier, Abfallwirtschaft, Produktion, Verarbeitung und Vertrieb von Lebensmitteln, verarbeitendes Gewerbe/Herstellung von Waren, Produktion, Herstellung und Handel mit chemischen Stoffen, Bildung und Forschung sind von der Umsetzung betroffen.

Künftig mit VPN?

Zum Abschluss des Eset-Security-Days in Dortmund sprach Christian Lueg, Pressechef Eset DACH. Er gab einen kleinen Ausblick auf die kommenden 2023er-Suiten von Eset im B2B- wie auch B2C-Sektor. Fokussiert wird, so Lueg, auf Passwortsicherheit und Smart-Home. "Datensicherheit und exponentiell zunehmende Vernetzung mit Alltagsgeräten, die über eine Wifi-Anbindung verfügen, sind die jetzigen und zukünftigen Herausforderungen, der sich jede Security-Suite stellen muss", so Lueg. Bei der Frage, ob die Suiten auch erstmals eine VPN-Lösung intus haben, verwies er auf das frühe Stadium der Sicherheitslösungen, ließ es aber dabei offen. "Eset schaut sich alle interessanten Möglichkeiten genau an, dazu gehört auch ein ausgereiftes VPN-Modul."

Sophos-Report

Kritische Infrastrukturbereiche im Visier von Ransomware

Unternehmen der KRITIS-Bereiche Energie und Wasser haben eine mit 67 Prozent deutlich höhere Angriffsrate als der weltweite Durchschnitt (59 Prozent). Das besagt der Sophos-Report „The State of Ransomware in Critical Infrastructure 2024“.

>>

Cloud-Sicherheit

Jedes vierte Unternehmen hat Cloud-Ausfälle

Von Cloud-Problemen betroffene Firmen lernen aus den Vorfällen und etablieren Pläne für einen künftigen Notfall, das ist das Ergebnis einer BITKOM-Umfrage.

>>

Expansion

Also steigt bei Westcoast ein

Zwei Schwergewichte der europäischen Distributionslandschaft tun sich zusammen: Also und Westcoast. Der Deal umfasst die Aktivitäten des Unternehmens im Vereinigten Königreich, Irland und Frankreich – Deutschland ist nicht betroffen.

>>

TÜV Mobility Studie

Digitale Fahrzeugfunktionen bei Autofahrern umstritten

Für eine Mehrheit der Autobesitzerinnen erleichtern digitale Funktionen das Fahren, das zeigt eine Umfrage des TÜV-Verbands. Allerdings empfindet auch gut jeder Zweite die Systeme als ablenkend.

>>