04.12.2022

Gemeinsam sicherer sein

1. Teil: „Wer Sicherheit will, braucht Verbündete“

Wer Sicherheit will, braucht Verbündete

Autor: Oliver Schonschek

Shutterstock / REDPIXEL.PL

Um gegen die internationalen Cybercrime-Banden Chancen zu haben, müssen sich auch die Unternehmen untereinander vernetzen.

Cyberangriffe können für Wirtschaftsunternehmen existenzbedrohend sein und haben bei Angriffen auf kritische Infrastrukturen wie Krankenhäuser oder Energieversorger schnell dramatische Auswirkungen auf die Bevölkerung. Die Attacken aus dem Cyberraum sind deshalb so folgenschwer, weil hochprofessionelle, global vernetzt agierende Tätergruppen auf Unternehmen und Einrichtungen treffen, die häufig keinen professionellen Schutz aufbieten. Die Budgets für Cybersicherheit steigen zwar, aber über 50 Prozent der Unternehmen investieren weniger als 10 Prozent der IT-Ausgaben in Cybersicherheit. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) empfiehlt jedoch eine Quote von bis zu 20 Prozent.

Gleichzeitig verschärft sich der Mangel an IT-Sicherheitsfachkräften. Selbst große Unternehmen und IT-Dienstleister haben Schwierigkeiten, ihren Bedarf an Security-Expertinnen und -Experten zu decken. Kleine und mittlere Unternehmen sind oft noch weniger in der Lage, eigenes Security-Personal einzustellen und zu halten.

Doch was tut man, wenn Budgets und begehrte Ressourcen knapp sind? Eine Möglichkeit wäre, dass man mit Unternehmen zusammenarbeitet, die in einer ähnlichen Lage sind, und sich Kosten und Zugang zu Know-how teilt. So jedenfalls kennt man es aus anderen Bereichen.

Doch was tut man, wenn Budgets und begehrte Ressourcen knapp sind? Eine Möglichkeit wäre, dass man mit Unternehmen zusammenarbeitet, die in einer ähnlichen Lage sind, und sich Kosten und Zugang zu Know-how teilt. So jedenfalls kennt man es aus anderen Bereichen.

Die schweigende Mehrheit

Wenn es aber um Cybersicherheit geht, scheinen Kooperationsmodelle nicht gefragt zu sein. Ganz anders als die Cyberkriminellen sind die Unternehmen im Hinblick auf die Sicherheit der Infrastrukturen und Daten nicht gut untereinander vernetzt. Man versucht, sich mithilfe einer Vielzahl von Security-Lösungen allein gegen Cyberattacken zu verteidigen. Diese Lösungen sind allerdings nicht immer auf dem Stand der Technik und damit den Cyberbedrohungen nicht gewachsen.

Wie das Marktforschungsinstitut IDC berichtet, stellen veraltete Security-Prozesse und -Lösungen 21 Prozent der für die Studie „Cybersecurity in Deutschland 2021“ befragten Organisationen vor große Herausforderungen. „Insbesondere viele der Security-Analytics- und Intelligence-Lösungen haben noch einen niedrigen Einsatzgrad“, erklärt Marco Becker, Senior Consultant bei IDC. „Meldungen, Alerts und Logs einzelner Lösungen sowie entdeckte Attacken oder Schwachstellen werden dadurch nicht effizient im gesamten Unternehmen geteilt, manche Attacken und Schwachstellen gar nicht erst entdeckt. Stattdessen versacken Alerts unter Umständen in Silos.“

2. Teil: „Einzelkämpfer versus Crowd Security“

Einzelkämpfer versus Crowd Security

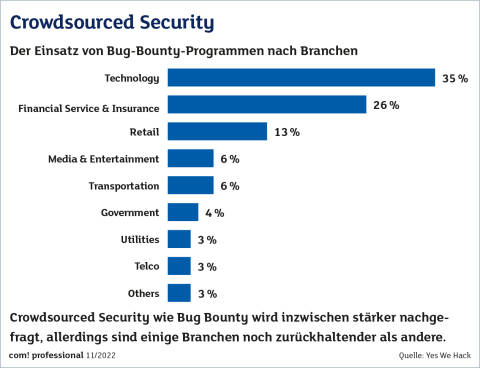

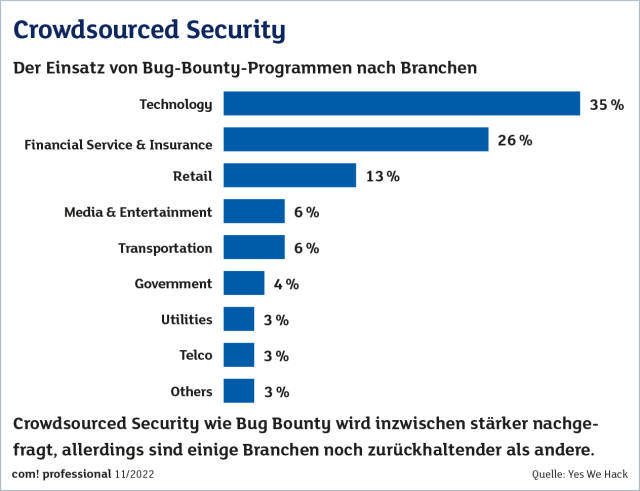

Einen Informationsfluss zur IT-Sicherheit über die Unternehmensgrenzen hinweg findet man noch seltener. Über Security-Probleme spricht man anscheinend nicht gern. Ein Austausch innerhalb der eigenen Branche und damit mit Mitbewerbern scheint für viele noch ein Tabu zu sein. Doch es gibt erste Ansätze, gemeinsam für mehr Cybersicherheit einzutreten. Sie fasst man unter den Begriff Crowd Security oder Crowdsourced Security.

„Cybersicherheit ist kein technologisches Problem – es ist ein menschliches – und um gegen eine Armee von Gegnern antreten zu können, brauchen wir eine Armee von Verbündeten“, betont Casey Ellis, Gründer von Bugcrowd, die Idee hinter Crowdsourced Security.

Ein Weg dazu geht so: Man lädt eine Gruppe geeigneter Personen (die Crowd) ein, die ein bestimmtes IT-System auf Schwachstellen untersuchen sollen. Der Vorteil ist offensichtlich: Man bekommt das Wissen vieler, um Sicherheitsrisiken aufzuspüren und abzuwenden. Im Gegenzug bietet man zum Beispiel eine Belohnung (Bug-Bount-Programm).

Der Markt ist bereits gut gefüllt mit entsprechenden Crowdsourced-Security-Angeboten. Neben Bugcrowd gibt es zum Beispiel noch Yes We Hack, Crowdswarm, Synack und CrowdSec. Die steigende Beliebtheit solcher Plattformen ist auch eine Folge der sich verschärfenden IT-Sicherheitslage in Zeiten von Corona mit Homeoffice und dezentralem Arbeiten.

„Die Pandemie hat die Sicherheit auf den Kopf gestellt. Plötzlich waren wir alle mit exponentiell erweiterten Angriffsflächen konfrontiert. Das bedeutete, dass Sicherheitsteams kreativ und flink sein und nach innovativen und reaktionsschnellen Lösungen suchen mussten, zum Beispiel On-Demand-Crowdsourced-Security, um ihnen Zugang zu vertrauenswürdigen Sicherheitsforschern zu verschaffen, damit sie ihre Assets aus einer gegnerischen Perspektive testen konnten“, erklärt Jay Kaplan, CEO und Mitbegründer von Synack. „Das ist die Art von proaktiver Sicherheit, die hochwertige Ergebnisse liefert und den Unternehmen hilft, der Bedrohung während der gesamten Pandemie einen Schritt voraus zu sein“, so Kaplan.

Unternehmen wie Telenor Schweden sehen in einem Bug-Bounty-Programm insbesondere den Vorteil, Zugang zu einer professionellen Security-Community zu bekommen. „Durch das Yes-We-Hack-Bug-Bounty-Programm sind wir mit einem der besten globalen Netzwerke von ethischen Hackern verbunden, die uns dabei helfen, Sicherheitslücken in unserer Infrastruktur vor allen anderen zu finden. Wenn wir proaktiv vorgehen und das Hacken unserer Infrastruktur zulassen, können wir Schwachstellen finden, bevor Kriminelle dies tun, und sie beheben“, so Marcus Lundblad, Security Engineer bei Telenor Schweden.

Guillaume Vassault-Houlière, CEO und Mitbegründer von Yes We Hack, betont den Aspekt der Vertrauensbildung durch Maßnahmen wie Crowd Security: „Telenor Schweden wird in allen Märkten als vertrauenswürdiger und sicherer Anbieter anerkannt, weil er sich auf den Schutz der Kundendaten konzentriert und seine kritische Infrastruktur durch die Einführung von bahnbrechenden Lösungen wie Bug Bounty verteidigt.“

Von Bug Bounty bis Malware-Scanning

Bug-Bounty-Programme, bei denen Belohnungen für das Melden entdeckter Schwachstellen ausgelobt werden, sind nur ein Beispiel, wie Unternehmen von der Cybersecurity-Community profitieren können. Auch die aktive Suche nach Angriffsmöglichkeiten, das Pen-Testing, nutzt die Security-Expertise der Crowd, also externer Security-Fachleute, die sich ehrenamtlich oder gegen ein bestimmtes Entgelt auf die Suche nach Sicherheitslücken begeben. Ein „Penetration-Testing as a Service“ gibt es auch von Security-Dienstleistern, doch ähnlich wie bei Open Source hat auch die Security Community solche „Freiwilligendienste“ hervorgebracht.

Ein anderes Beispiel für Crowdsourced Security ist Crowdsourced Malware-Scanning mit Virustotal. Virustotal nutzt die Fähigkeiten und die Informationen von vielen verschiedenen Antiviren-Engines, Website-Scannern, Datei- und Link-Analyse-Tools sowie Hinweise von Nutzenden und aggregiert deren Kommentare und Resultate zur Schad-Software. Die Besonderheit ist, dass nicht nur ein einzelner Malware-Scanner die Bösartigkeit einer Datei oder eines Links bewertet, sondern eine Vielzahl von Scannern tut dies, deren Bewertungen in das Gesamtresultat einfließen.

Ein anderes Beispiel für Crowdsourced Security ist Crowdsourced Malware-Scanning mit Virustotal. Virustotal nutzt die Fähigkeiten und die Informationen von vielen verschiedenen Antiviren-Engines, Website-Scannern, Datei- und Link-Analyse-Tools sowie Hinweise von Nutzenden und aggregiert deren Kommentare und Resultate zur Schad-Software. Die Besonderheit ist, dass nicht nur ein einzelner Malware-Scanner die Bösartigkeit einer Datei oder eines Links bewertet, sondern eine Vielzahl von Scannern tut dies, deren Bewertungen in das Gesamtresultat einfließen.

Ein Security-Service wie Virustotel nutzt somit das Wissen über Malware von vielen Malware-Scannern und Malware-Expertinnen und -Experten gleichzeitig. Aber auch die Unternehmen selbst und damit die Angriffsziele der Cyberkriminellen haben ein Wissen, das für die Cybersicherheit sehr wertvoll sein kann.

3. Teil: „Das geteilte Bedrohungswissen vieler“

Das geteilte Bedrohungswissen vieler

Jedes Unternehmen, das bereits angegriffen wurde und die Attacke entdeckt und abgewehrt hat, hat wichtige Erfahrungen gesammelt, zum Beispiel über die ausgenutzten Schwachstellen, die Angriffswege oder über die Möglichkeiten, den Angriff möglichst schnell zu entdecken und die Folgeschäden einzudämmen. Dieses Erfahrungswissen ist die Threat Intelligence (Bedrohungsintelligenz) des jeweiligen Unternehmens. „ Threat Intelligence sind alle Informationen, die einem Unternehmen helfen können, Bedrohungen zu identifizieren, zu bewerten, zu überwachen und auf Cyberbedrohungen reagieren“, so die Definition des National Institute of Standards and Technology (NIST). „Organisationen, die Informationen über Cyberbedrohungen austauschen, können ihre eigene Sicherheitslage sowie die anderer Organisationen dadurch verbessern.“

Der Grund liegt auf der Hand: Andere Unternehmen haben andere Erfahrungen mit Cyberattacken gemacht und verfügen damit über ein eigenes Bedrohungswissen. Wenn sich die Unternehmen darüber austauschen, können sie voneinander lernen – wie in einer Selbsthilfegruppe für Cybersicherheit. Der Erfahrungsschatz vieler und die Meldung von IT-Sicherheitsvorfällen sind die Basis für einen stets aktuellen Lagebericht zur Cybersicherheit.

„Wir brauchen die Möglichkeit, dass sich jeder Mensch und jedes Unternehmen in Echtzeit über die Cyberbedrohungslage informieren kann“, so Susanne Dehmel, Mitglied der Geschäftsleitung des Digitalverbands Bitkom. „Dazu müssen wir Echtzeitinformationen nutzen und EU-weit in einem zentralen Dashboard sammeln – ähnlich dem Corona-Dashboard des Robert-Koch-Instituts. Nur wenn Hinweise auf Gefahren sekundengenau gesammelt werden, können wir auch umgehend darauf reagieren und uns sowie unsere Wirtschaft besser schützen.“

Eine wichtige Basis dafür ist der gegenseitige Austausch durch Threat-Intelligence-Sharing. Um Bedrohungswissen auszutauschen und gemeinsam zu nutzen, kann man sich einer Reihe von Plattformen bedienen, neben proprietären Angeboten auch Open-Source-Plattformen wie MISP Threat Sharing und CrowdSec (siehe Tabelle auf Seite letzter Seite, Teil 4). Bei Plattformen für Threat-Intelligence-Sharing liefern die teilnehmenden Unternehmen sicherheitsrelevante Informationen, die das Wissen der anderen Teilnehmenden über aktuelle Cyberbedrohungen bereichern können. Im Gegenzug erhalten die Unternehmen dann Zugang zum immer weiter anwachsenden Bedrohungswissen der Community.

AlienVault Open Threat Exchange zum Beispiel ermöglicht es nach eigenen Angaben privaten Unternehmen, unabhängigen Sicherheitsforschern und Regierungsbehörden, offen zusammenzuarbeiten und die neuesten Informationen über neu auftretende Bedrohungen, Angriffsmethoden und böswillige Akteure auszutauschen und so für mehr Sicherheit in der gesamten Gemeinschaft zu sorgen. Aktuell sollen 100.000 Teilnehmer in 140 Ländern täglich mehr als 19 Millionen Bedrohungsinformationen beisteuern.

Welche Plattform für das eigene Unternehmen die richtige ist, sollte nicht allein an den möglichen Kosten festgemacht werden. Es ist wichtig, sich anzusehen, welche Branchen, Unternehmensgrößen und Länder bei einem Anbieter bereits vertreten sind und dementsprechend Bedrohungswissen bereitstellen, das möglichst relevant für das eigene Unternehmen ist.

Nicht mit den Falschen teilen

Man sollte zwar offen sein für den Austausch über Security, aber auch nicht zu offen. Die US-amerikanische Cornell University hat auf die notwendige Vertrauenswürdigkeit der Teilnehmenden am Threat-Intelligence-Sharing hingewiesen: „Der Austausch von Bedrohungsinformationen gilt als einer der proaktiven Abwehransätze zur Verbesserung der Gesamtsicherheit vertrauenswürdiger Partner. Vertrauenswürdige Partnerorganisationen können Zugriff auf frühere und aktuelle Cybersicherheitsbedrohungen gewähren, um das Risiko eines potenziellen Cyberangriffs zu verringern.“

Threat-Intelligence-Sharing muss deshalb selbst Sicherheitsvorgaben beachten, damit die Cybersicherheit steigt und nicht etwa zusätzlich und ungewollt gefährdet wird. Die EU-Agentur für Cybersicherheit ENISA hat bereits auf mögliche Problemstellen und den richtigen Weg hin zum Threat-Intelligence-Sharing hingewiesen. Sie empfiehlt Unternehmen, folgende Fragen vor einem Threat-Intelligence-Sharing zu klären:

- Mit wem sollen Informationen geteilt werden?

- Wird über sichere Kanäle geliefert?

- Welche Informationsaustauschmechanismen werden verwendet?

- Können geteilte Informationen von allen Parteien genutzt werden?

- Wie können geteilte Informationen verwendet werden?

4. Teil: „Fazit & Ausblick“

Fazit & Ausblick

Gewiss: Allein das Nutzen der Crowd für die Suche nach Schwachstellen und das Austauschen von Bedrohungswissen können nicht den notwendigen Schutz gegen die sich verschärfenden Cyberattacken gewährleisten. Es müssen Taten im eigenen Unternehmen folgen – und deren Wirksamkeit muss dann auch überprüft werden.

So ergab zum Beispiel eine Umfrage des Analystenhauses Forrester Research: Nahezu zwei Drittel der IT-Sicherheitsverantwortlichen (64 Prozent) sagen, dass ihr Unternehmen Schwierigkeiten hat, sein Threat-Intelligence-Programm mit seinem Risikomanagementprogramm abzustimmen, und 62 Prozent haben Probleme bei der Implementierung von Messverfahren zur Verfolgung der Threat-Intelligence-Effektivität.

Ob das neu gewonnene Wissen über Bedrohungen und Schwachstellen wirklich hilft, sollten Unternehmen also unbedingt hinterfragen. Denn nur wenn dieses Wissen in geeignete Maßnahmen überführt wird, zum Beispiel in ein umfassendes, möglichst weitgehend automatisiertes Patchmanagement zum Schließen der bereits erkannten Sicherheitslücken, kann die Cybersicherheit wirklich nennenswert erhöht werden.

Andernfalls tauscht man sich nur über Cyberbedrohungen aus, anstatt etwas Konkretes gegen sie zu unternehmen. Das Wissen über Schwachstellen und Bedrohungen erleichtert den Zugang zur Security-Expertise, es ersetzt aber nicht die eigene Cybersicherheit.

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Personen

Ecotel kündigt Generationenwechsel an

André Borusiak wird zum 1. Juli neuer Vertriebsvorstand, Christian van den Boom wird zum 1. September Finanzvorstand – und Achim Theis zieht sich aus dem operativen Geschäft zurück, bleibt Ecotel aber als Berater treu.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>