21.11.2017

Datenschutz

1. Teil: „Hunderte Webseiten spähen Nutzerverhalten aus“

Hunderte Webseiten spähen Nutzerverhalten aus

Autor: Alexandra Lindner

Creativa Images / shutterstock.com

Webseitenbetreiber nutzen oft Analyse-Skripte von Drittanbietern, um das Nutzerverhalten zu überprüfen. Dabei werden jedoch oft auch sensible Daten auf den Servern der Tool-Anbieter gespeichert.

Um das Nutzerverhalten auf ihren Webseiten besser beurteilen zu können, verwenden viele Anbieter Analyse-Skripte von Drittanbietern. Diese zeichnen auf, welche Seiten der Nutzer besucht und welche Suchanfragen gestellt werde.

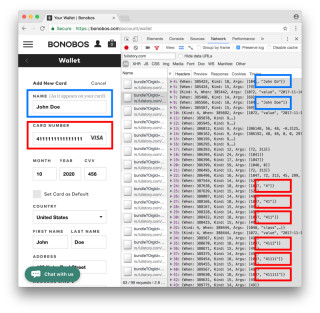

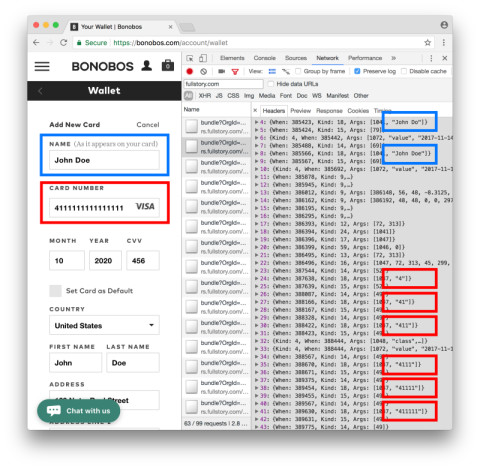

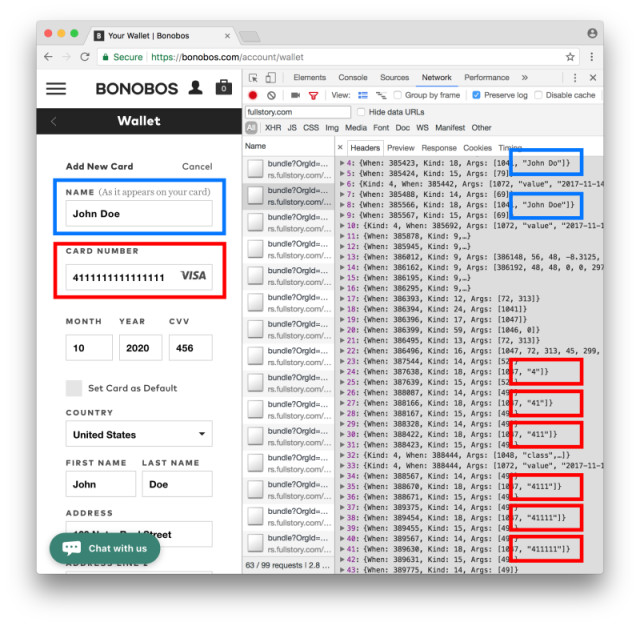

Inzwischen kommt es aber immer häufiger vor, dass sogenannte Session-Replay-Skripte verwendet werden. Diese zeichnen jegliche Tasteneingabe, Mausbewegung, Scrolling-Verhalten und ähnliches auf. Im Anschluss werden diese Daten an den Server der Drittanbieter der Analyse-Skripte gesendet und verarbeitet.

Offiziell heißt es, diese Daten würden gesammelt, um einen Einblick darüber zu erhalten, wie die Nutzer mit einer Webseite interagieren, ob verwirrende oder störende Inhalte auf der Seite sind und dergleichen mehr. Der Umfang der gesammelten Daten übersteigt diese Form der Analyse allerdings bei weitem.So werden etwa Tasteneingaben bereits beim ersten Anschlag gespeichert. Gleichgültig, ob das zunächst ausgefüllte Formular überhaupt abgeschickt wird, oder nicht.

Selbst ohne Absenden eines Formulars werden Logindaten gespeichert

Selbst wenn der Nutzer zunächst etwa ein Loginfeld ausfüllt, dann aber vor dem Klicken auf "Login" die Eingabe löscht, weil er sich etwa eines Besseren besonnen hat, werden die zuvor eingegebenen Anschläge gespeichert und an die Server der Drittanbieter geschickt. Auch die Mausbewegungen werden präzise aufgezeichnet. Unabhängig davon, ob der Nutzer etwas anklickt, oder nicht.

Im Rahmen einer Studie haben die Experten von Freedom-to-tinker sieben der beliebtesten Session-Replay-Unternehmen überprüft. Gefunden wurden die Dienste auf 482 Webseiten unter den 50.000 am meisten Besuchten Onlineauftritten.

Problematisch an dieser Art der Analyse ist weniger die Analyse an sich, sondern das, was mit den Daten gegebenenfalls angestellt werden könnte, so die Experten. Um herauszufinden, welche Daten konkret auf den Servern der Skript-Anbieter landen beziehungsweise auf welche Daten diese schlussendlich auch Zugriff haben, richtete Freedom-to-tinker einige Testseiten ein und installierte dort sechs der sieben überprüften Analyse-Skripte.

2. Teil: „Sensible Daten sind von der Aufzeichnung nicht immer ausgeschlossen“

Sensible Daten sind von der Aufzeichnung nicht immer ausgeschlossen

Obwohl die Analyse-Tools bemüht darum seien, zum Beispiel Passwörter aus der Sitzungsaufzeichnung auszuschließen, konnte dies nicht vollständig verhindert werden. Zudem war es, wie bereits erwähnt nicht nötig, den "Submit-Button" anzuklicken. Die bloße Eingabe reichte bereits aus.

Ähnlich verhält es sich etwa beim Anlegen eines neuen Accounts. Je nach Webseite ist es teilweise erforderlich Kreditkarten-Informationen anzugeben. Etwa dann, wenn es sich um einen Online-Shop oder eine Webseite mit kostenpflichtigem Abo oder ähnliches handelt. Bei einigen Analyse-Tools wurde hierbei jeder einzelne Tastenanschlag aufgezeichnet und an den Drittanbieter übermittelt.

Betreiber müssten jedes einzelne Element aktiv überprüfen

Das Problem liegt laut den Experten darin, dass die Webseitenanbieter jedes einzelne Element ihres Onlineauftritts aktiv überprüfen und explizit aus der Sitzungsaufzeichnung ausschließen müssen. Eine Automation hierfür gebe es nicht. Dieser Vorgang sei kompliziert, fehleranfällig und kostspielig. Zudem würden sich die Codes der Webseiten mit der Zeit immer wieder verändern.

Welche Daten schlussendlich vertraulich sind und nicht übermittelt werden sollen, ist nicht immer leicht abzugrenzen. Während Passwörter und Kreditkarten-Informationen sicherlich indiskutabel sind, wird es etwa bei der Suchanfrage schon schwieriger.

In der Untersuchung von free-to-tinker inbegriffen war etwa die Apothekenabteilung von Walgreens. Sucht nun ein Nutzer völlig harmlose Medikamente, ist eine entsprechende Aufzeichnung wohl weniger problematisch. Heikler wird es allerdings dann, wenn es sich um Medikamente für die Behandlung von Krankheiten und Leiden handelt, die der Nutzer gerne geheim halten möchte.

Ein weiteres Sicherheitsproblem geht von der Auswertung der gesammelten Daten aus. Wie die Experten ermittelt haben, arbeiten viele Skriptanbieter mit ungesicherten HTTP-Dashboards. Selbst wenn die eigentliche Webseite, von der die Daten stammen, über HTTPS gesichert ist, können kritische Informationen somit per Man-in-the-Middle-Angriffe von den Dashboards der Betreiber abgefangen werden.

Vor diesem Tracking können sich Nutzer kaum schützen. Auch entsprechende Browser-Tools wie "Do Not Track (DNT) würden eine Aufzeichnung oft nicht verhindern.

Bad News

Game macht Fake News spielerisch erkennbar

Wissenschaftler der Universität Uppsala haben ihr Online-Spiel "Bad News" erfolgreich an 516 Schülern getestet. Es soll helfen, manipulative Techniken in Social-Media-Posts zu erkennen.

>>

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>