08.10.2020

Jahrelange Spionage

1. Teil: „Hackergruppe XDSpy enttarnt“

Hackergruppe XDSpy enttarnt

Autor: Jens Stark

Taiga / shutterstock.com

Malwarejäger der Cyber-Security-Spezialistin Eset haben mit XDSpy eine Hackergruppe enttarnt, die jahrelang hauptsächlich in Osteuropa spioniert und dabei sensible Regierungsdokumente entwendet hat.

Forscher des IT-Security-Spezialisten Eset haben einen Cyber-Spionagering enttarnt, der bisher unbemerkt agieren konnte. Die APT-Gruppe (Advanced Persistent Threat) ist nach deren Erkenntnissen bereits seit 2011 aktiv und hat sich auf den Diebstahl sensibler Regierungsdokumente im osteuropäischen Raum und der Balkan-Region spezialisiert.

Bei den Zielen handelt sich in erster Linie um Regierungsstellen, darunter Militäreinrichtungen und Außenministerien sowie vereinzelt Unternehmen. Die von Eset als XDSpy bezeichnete Hackerbande ist neun Jahre lang weitgehend unentdeckt geblieben, was selten ist.

"Die Kampagne um XDSpy ist exemplarisch für den aktuellen Stand der Cybersecurity", kommentiert Thomas Uhlemann, Security Specialist bei Eset Deutschland, den Fall. "Nicht eingespielte Sicherheitsupdates, veraltete Soft- und Hardware, fehlendes Monitoring - all das lädt nicht nur Spione, sondern auch andere Cybergangster ein", sagt er weiter. "Es wäre allerdings ein Trugschluss zu glauben, dass nur osteuropäische Behörden und Institutionen leicht zum Opfer fallen können", warnt er. Auch im deutschsprachigen Raum gebe es noch viel zu viele IT-Zwischenfälle, so Uhlemann. "Diese wären vermeidbar, wenn einfachste IT-Security-Grundregeln wie Malwareschutz, ständige Aktualisierungen von Hard- und Software, entsprechende Budgets, moderne Zugriffsberechtigungen, Verschlüsselung und Know-how vorhanden gewesen wären", gibt er zu bedenken.

"Die Kampagne um XDSpy ist exemplarisch für den aktuellen Stand der Cybersecurity", kommentiert Thomas Uhlemann, Security Specialist bei Eset Deutschland, den Fall. "Nicht eingespielte Sicherheitsupdates, veraltete Soft- und Hardware, fehlendes Monitoring - all das lädt nicht nur Spione, sondern auch andere Cybergangster ein", sagt er weiter. "Es wäre allerdings ein Trugschluss zu glauben, dass nur osteuropäische Behörden und Institutionen leicht zum Opfer fallen können", warnt er. Auch im deutschsprachigen Raum gebe es noch viel zu viele IT-Zwischenfälle, so Uhlemann. "Diese wären vermeidbar, wenn einfachste IT-Security-Grundregeln wie Malwareschutz, ständige Aktualisierungen von Hard- und Software, entsprechende Budgets, moderne Zugriffsberechtigungen, Verschlüsselung und Know-how vorhanden gewesen wären", gibt er zu bedenken.

Erfolgreiche Angriffe mit Spear-Phishing

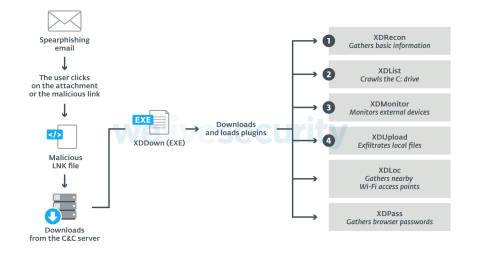

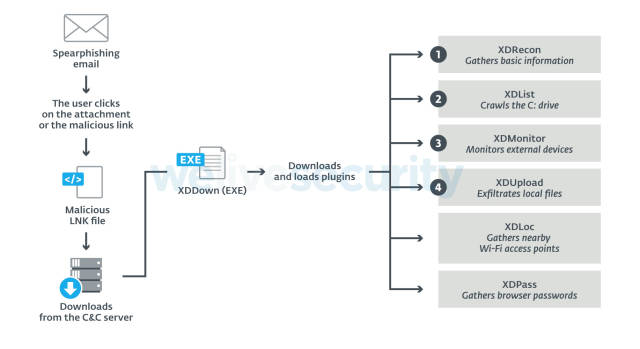

Und so ging die Hackergruppe vor: Die XDSpy-Betreiber verwendeten lange Zeit Spear-Phishing-E-Mails, um ihre Ziele zu kompromittieren. Die E-Mails weisen dabei Variationen auf: Einige enthalten einen Anhang, während andere einen Link zu einer bösartigen Datei beinhalten. Dabei handelt es sich in der Regel um ZIP- oder RAR-Archive. Wenn das Opfer darauf doppelklickt, lädt die entpackte LNK-Datei "XDDown" - die Hauptkomponente der Malware - herunter und installiert diese.

2. Teil: „XDSpy nutzt Microsoft-Schwachstelle aus“

XDSpy nutzt Microsoft-Schwachstelle aus

Ende Juni 2020 verschärften die Angreifer ihre Attacken, indem sie eine Schwachstelle im Internet Explorer (CVE-2020-0968) ausnutzten. Diese wurde zwar im April 2020 von Microsoft gepatcht, aber offensichtlich das Update nicht überall eingespielt. Anstatt eines Archivs mit einer LNK-Datei lieferte der Command&Control-Server eine RTF-Datei. Sobald diese geöffnet war, lud sie eine HTML-Datei herunter und nutzte die Schwachstelle aus.

Das IE-Loch ist Teil einer Reihe ähnlicher Schwachstellen. Eine davon ist beispielsweise in der alten JavaScript-Engine des Internet Explorers zu finden, die in den letzten zwei Jahren offengelegt wurde. Zu der Zeit, als diese Schwachstelle von XDSpy ausgenutzt wurde, waren kein Proof-of-Concept und nur sehr wenige Informationen über diese spezielle Schwachstelle online verfügbar. Vermutlich hatte die Hackergruppe diesen Exploit entweder von einem Broker gekauft oder selbst einen 1-Day-Exploit entwickelt.

Trittbrettfahrer: mit Covid-19-Themen Opfer in die Falle gelockt

Die Hackergruppe ist 2020 mindestens zweimal auf den Covid-19-Zug aufgesprungen. "Der letzte Fall wurde vor einigen Wochen entdeckt und zwar im Rahmen ihrer laufenden Spear-Phishing-Kampagnen", fügt Eset Researcher Matthieu Faou hinzu. "Da wir keine Code-Ähnlichkeiten mit anderen Malware-Familien gefunden und keine Überschneidungen in der Netzwerkinfrastruktur beobachtet haben, gehen wir bei XDSpy von einer bisher nicht dokumentierten Gruppe aus", so Faou abschließend.

Weiterführende Informationen zu XDSpy finden sich in diesem Blog-Beitrag von Eset.

Weiterführende Informationen zu XDSpy finden sich in diesem Blog-Beitrag von Eset.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>