20.01.2020

Endpunkt-Schutz mit MDM

1. Teil: „Eset Endpoint Security im Test“

Eset Endpoint Security im Test

Autor: Markus Selinger

Pe3k / shutterstock.com

Verwaltung und Schutz mobiler Geräte sind fester Bestandteil von Eset Endpoint Security. Die Lösung hat eine hohe Erkennungsrate. Allerdings ist in der Cloud-Variante aktuell kein MDM möglich.

Eset führt zwar in seinem Portfolio die Einzellösungen Eset Endpoint Security für Android und Mobile Device Management für Apple iOS auf. Kompakter aber geht es mit seinen Endpoint-Suiten, da darin die mobilen Endpunkte wie alle anderen Endpunkte im Unternehmen behandelt werden. Mobile Device Management ist fester Bestandteil der Endpoint-Lösungen, aber derzeit nur bei einer Server-Installa-

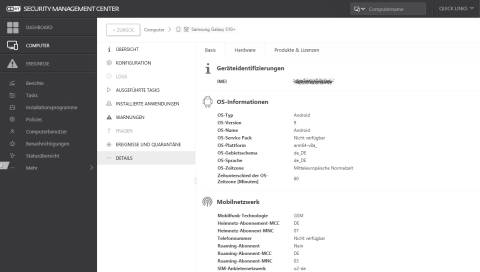

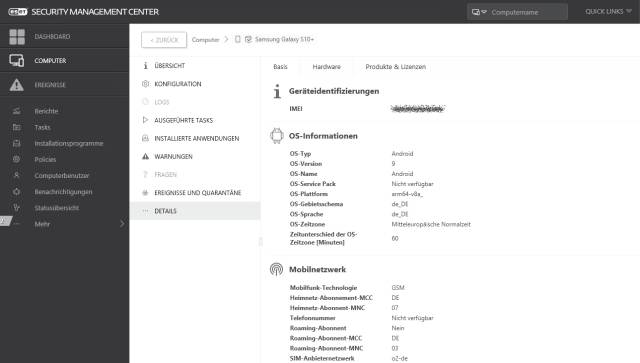

tion verfügbar. Wird eine Cloud-Version genutzt, muss der Kunde den MDM-Service selbst online hosten. Erst im Lauf des Jahres will Eset das MDM auch aus der Cloud per Management Center steuerbar anbieten. Die aktuellen Lösungen mit MDM heißen: Eset Secure Business Cloud und Endpoint Protection Advanced Cloud sowie - die Server-Variante - Endpoint Protection Advanced. In allen Lösungen ist das Security Management Center die zentrale Schaltstelle. Im Dashboard lässt sich schnell der Sicherheitsstatus aller mobilen Geräte abrufen. Unabhängig von der Art des Geräts gilt: Jedes Gerät benötigt eine Lizenz.

tion verfügbar. Wird eine Cloud-Version genutzt, muss der Kunde den MDM-Service selbst online hosten. Erst im Lauf des Jahres will Eset das MDM auch aus der Cloud per Management Center steuerbar anbieten. Die aktuellen Lösungen mit MDM heißen: Eset Secure Business Cloud und Endpoint Protection Advanced Cloud sowie - die Server-Variante - Endpoint Protection Advanced. In allen Lösungen ist das Security Management Center die zentrale Schaltstelle. Im Dashboard lässt sich schnell der Sicherheitsstatus aller mobilen Geräte abrufen. Unabhängig von der Art des Geräts gilt: Jedes Gerät benötigt eine Lizenz.

Für die mobilen Devices stehen die klassischen Schutzfunktionen gegen Viren oder Phishing und für sicheres Surfen bereit. Bei iOS sind nur Verwaltung und Fernsteuerung möglich, da Apple kein zusätzliches Anti-Malware-Tool erlaubt. Android-Geräte lassen sich aus der Ferne orten, sperren oder löschen. Über umfangreiche Regeln kann man die Firmen-Compliance auf dem Gerät sichern, etwa indem das Rooting eines Geräts zu dessen Sperrung im Netzwerk führt. NFC-Einsatz, Daten-Roaming und Debug-Mode sind abschaltbar, das Verschlüsseln von Telefonspeicher und SD-Karte lässt sich vorschreiben und die Kamera von der Zentrale aus deaktivieren. Auch das Black- und Whitelisting von Apps ist möglich.

2. Teil: „Fast perfekte Schutzwirkung“

Fast perfekte Schutzwirkung

Für die Prüfung der Schutzwirkung hat com! professional die Eset-App Endpoint Security für Android ins AV-Test-Labor geschickt. Dort liquidierte sie im Real-Time-Test 99,9 Prozent der 4350 neuen verseuchten Apps. Beim Test mit dem Referenz-Set und über 2800 bekannten Schädlingen lag die Erkennungsrate bei 100 Prozent. Weder CPU noch Akku belastete die App besonders. Bei der Prüfung von 2800 harmlosen Apps lag die Security-App dagegen siebenmal falsch. Nicht dramatisch, aber doch die schlechteste Quote im Test. Mit soliden 85 von 100 Punkten schaffte Esets Schutz-App Endpoint Security insgesamt gerade noch ein „Sehr gut“.

Testergebnis

|

Note

1 |

|

Erkennung: nur kleine Fehler App: viele nützliche Funktionen +

|

Cloud: aktuell kein MDM möglich -

|

Ohne Nokia

HMD zeigt erste Smartphones mit der eigenen Marke

Mit den drei neuen Pulse-Modellen bringt HMD seine ersten Smartphones auf den Markt, die nicht mehr unter der Lizenz von Nokia vermarktet werden.

>>

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Galaxy AI

Samsung bringt KI auf weitere Smartphones und Tablets

Einige weitere, ältere Smartphone- und Tablet-Modelle von Samsung können mit einem Systemupdate jetzt die KI-Funktionen von Galaxy AI nutzen.

>>