16.12.2019

Vergleichstest Endpoint-Security

1. Teil: „Endpunkt-Schutz im Zeitalter von KI“

Endpunkt-Schutz im Zeitalter von KI

Autor: Markus Selinger

Shutterstock / vs148

Wie flexibel und wie sicher sind moderne Schutzlösungen für Geräte wie PCs und Server? Der Vergleichstest Endpoint-Security liefert die Antworten.

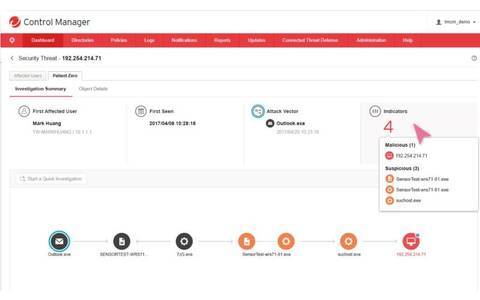

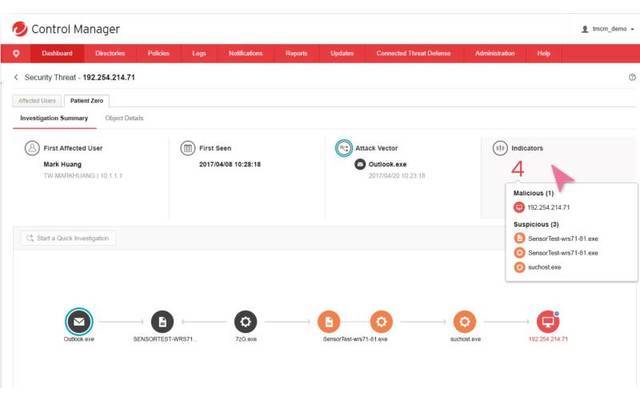

Die Attacken auf Unternehmen nehmen an Frequenz und Qualität zu. Aktuelle Schutzlösungen für Firmen müssen daher breit aufgestellt sein und ständig neue Bedrohungen abwehren. Aus den früheren Schutzpaketen gegen Trojaner & Co. sind deshalb inzwischen intelligente Lösungen mit viel Machine Learning im Hintergrund geworden. Da einfaches Erkennen, Abwehren und Auswerten nicht mehr genügt, bieten die Hersteller immer ausgefeiltere zusätzliche Schutz-Module. Sie dienen etwa zur Isolation eines Clients, zu Vorab-Tests von Dateien in Sandboxen oder zur Auswertung von Zugriffen per Endpoint Detection and Response (EDR).

Das EDR-Modul ist nicht zuletzt deshalb besonders wichtig, weil es neben der Analyse von Angriffen wertvolle Berichtsdaten liefert. Diese Daten sind bei einer nach DSGVO meldepflichtigen Cyberattacke als Belege unverzichtbar. Zugleich zeigen sie vorhandene Schwachstellen in einem Unternehmen auf.

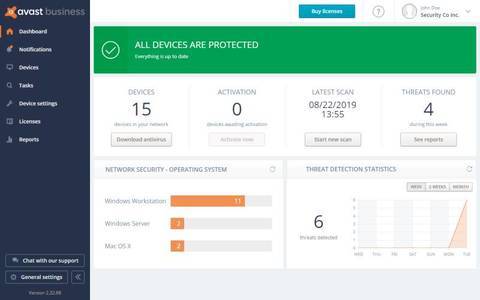

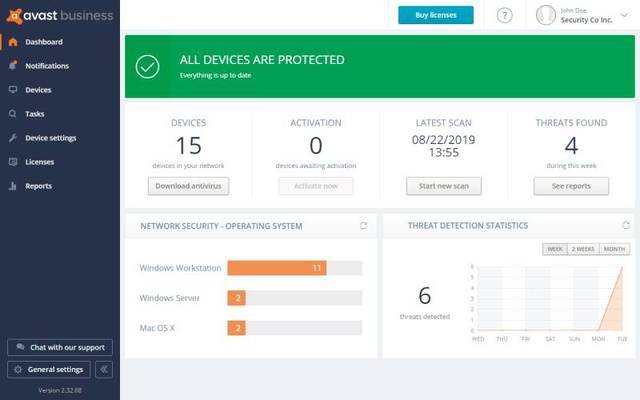

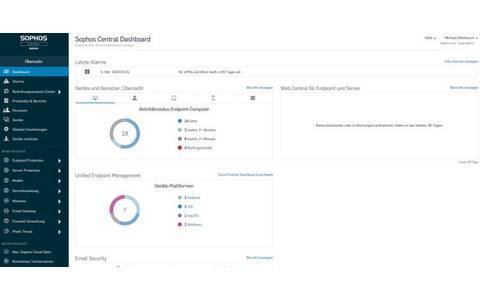

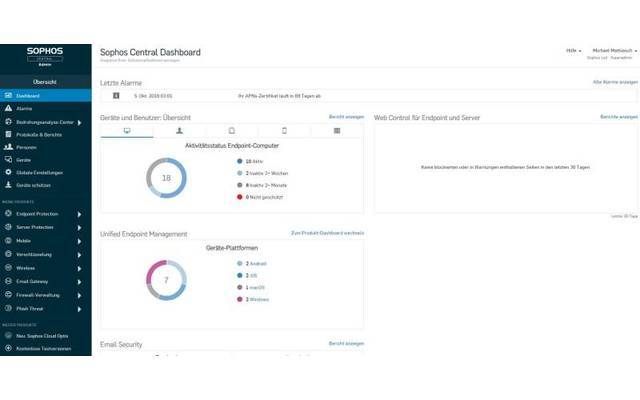

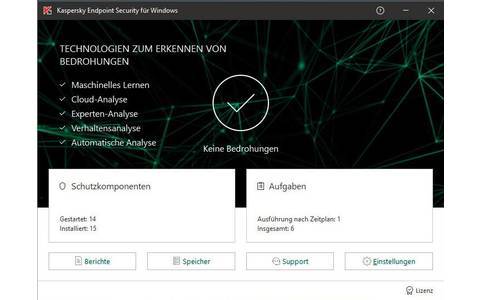

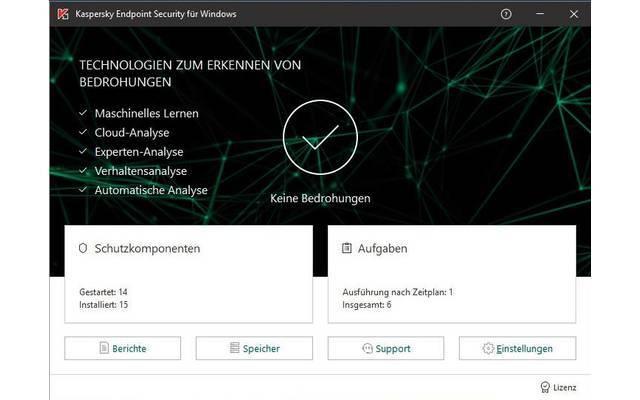

com! professional hat sechs Schutzlösungen für Unternehmen verglichen. Sie kommen von Avast, Bitdefender, F-Secure, Kaspersky, Sophos und Trend Micro. Alle arbeiten mit Next-Generation-Technologien (NextGen).

70 Punkte für die Schutzleistung

Entsprechend der Bedeutung dieses Kriteriums lag der Schwerpunkt des Tests darauf, wie zuverlässig die Produkte Malware aller Art erkennen. Dafür allein gab es 70 der 100 maximal erreichbaren Punkte. Basis dafür waren Messdaten des renommierten Testinstituts AV-Test aus Magdeburg.

Bewertet wurden darüber hinaus die Kriterien Fehlalarme (20 Punkte) und Systemlast (10 Punkte). Die Prüfung der Schutzleistung erfolgte in zwei Schritten: Zum einen wurden im Real-World-Test frisch entdeckte Schädlinge auf die Produkte losgelassen, zum anderen mussten sie mit einem Referenz-Set bekannter Malware fertigwerden.

Real-World-Test: Hier nutzt AV-Test ein Paket aus rund 350 brandneuen Schädlingen, sogenannte Zero-Day-Malware. Diese filtert das Labor teils erst wenige Stunden vor dem Test aus dem Internet heraus. Sie stammen von präparierten Webseiten, die als Honeypot dienen, und aus verseuchten E-Mails. Dieser Testparcours ist bei Herstellern gefürchtet, da er aufdeckt, wie gut die Erkennungsmechanismen eines Produkts zusammenarbeiten. Denn während es für bekannte Malware bereits Signaturen zur Erkennung gibt, müssen hier die Lösungen anders agieren. Sie nutzen meist eine Mischung aus verhaltensbasierter Erkennung gepaart mit Erkenntnissen aus cloudbasiertem Machine Learning und Sandboxing.

Referenz-Set: AV-Test hat ein Muster-Set zusammengestellt, das aus 13.500 recht aggressiven Vertretern der verschiedensten Malware-Bereiche besteht, darunter etwa Trojaner, Viren und Würmer. Die meisten dieser Angreifer sind bis zu zwei Wochen alt. Der Testabschnitt ermittelt, wie gut die Hersteller ihre Malware-Datenbanken pflegen. In der Regel erkennen die Produkte das Referenz-Set gut. Es gibt aber auch immer wieder Ausnahmen und Fehler.

2. Teil: „Fehlalarme und Systemlast“

Fehlalarme und Systemlast

Löst ein Unternehmensprodukt einen Fehlalarm aus und sperrt es PCs, Server oder gar ganze Netzwerkabschnitte, drohen Produktionsausfälle. Daher prüfte das AV-Test-Labor jede Lösung auch auf ihre Freund-Feind-Erkennung. Dazu musste jedes Produkt über 1,4 Millionen harmlose Programmdateien scannen, nach Möglichkeit ohne Alarm zu geben.

Bei diesem Test werden die Hersteller zwar von Jahr zu Jahr besser, doch noch immer kommt es zu vereinzelten Fehlerkennungen. Dieses Mal lösten nur die Produkte von Trend Micro und Kaspersky keinen einzigen Fehlalarm aus. Die anderen Lösungen schlugen ein bis achtmal irrtümlich an – was immer noch sehr gut ist.

Schließlich prüfte das Labor auch die von den Software-Agenten verursachte zusätzliche Systemlast auf einem Windows-PC im Büro. Das ist vor allem in Unternehmen mit vielen älteren PCs von großer Bedeutung. Hier erwiesen sich die Produkte von F-Secure, Kaspersky und Trend Micro als besonders genügsam. Sie verbrauchten 6 bis 7 Prozent an Systemressourcen, Bitdefender benötigte 9 Prozent und die beiden anderen Lösungen 11 beziehungsweise 12 Prozent.

Fazit

Drei der sechs getesteten Lösungen leisteten sich nicht den geringsten Fehltritt bei der Erkennung von Schädlingen. Die vollen 70 Punkte sicherten sich die Endpoint-Lösungen von Kaspersky, Sophos und Trend Micro. Die Produkte von Avast, Bitdefender und F-Secure büßten dagegen wegen kleinerer Ausrutscher wichtige Punkte ein.

Insgesamt strahlt das starke Ergebnis des Tests eine beruhigende Sicherheit aus. Alle Lösungen erreichten die Note „Sehr gut“ – wenn auch mit unterschiedlicher Punktzahl. Mit 98 von 100 möglichen Punkten setzte sich Trend Micro an die Spitze des Testfelds. Dem Testsieger mit 96 Punkten dicht auf den Fersen platzierte sich die Endpoint-Lösung von Kaspersky. Bemerkenswert: Die Produkte von Trend Micro und Kaspersky unterschieden sich nur in der vom Software-Agenten verursachten Systemlast. Mit sehr guten 92 Punkten folgt Sophos vor Avast und Bitdefender mit jeweils 90 Punkten. F-Secure schließt mit 87 Punkten und ebenfalls der Note „Sehr gut“ das Feld ab.

Dank der hohen Verlässlichkeit aller Lösungen gibt es keinen wirklichen Verlierer. Der Vergleichstest erwies sich als Kräftemessen auf Augenhöhe. Das hohe Schutzniveau aller Produkte macht es Unternehmen leichter, sich darauf zu konzentrieren, wie sehr die verschiedenen Lösungen genau ihren Bedarf treffen. Denn sie unterscheiden sich immer noch sehr im Funktionsumfang und den optionalen Modulen. Auch der Einsatz via Cloud oder als Server vor Ort öffnet oder beschränkt manche Funktionen. Welche das genau sind und wie sich das auswirkt, lesen Sie auf den folgenden Seiten zu den einzelnen Produkten.

Test-Framework

Testautomatisierung mit C# und Atata

Atata ist ein umfassendes C#-Framework für die Web-Testautomatisierung, das auf Selenium WebDriver basiert. Es verwendet das Fluent Page Object Pattern und verfügt über ein einzigartiges Protokollierungssystem sowie Trigger-Funktionalitäten.

>>

Programmiersprache

Primärkonstruktoren in C# erleichtern den Code-Refactoring-Prozess

Zusammenfassen, was zusammen gehört: Dabei helfen die in C# 12 neu eingeführten Primärkonstruktoren, indem sie Code kürzer und klarer machen.

>>

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>