22.01.2018

Lösungen und Best Practices

1. Teil: „Daten in der Cloud brauchen Extra-Schutz“

Daten in der Cloud brauchen Extra-Schutz

Autor: Frank-Michael Schlede, Thomas Bär

Maksim Kabakou / Shutterstock.com

Der Wechsel in die Cloud löst nicht automatisch alle Sicherheitsprobleme. com! professional zeigt, welche besonderen Anforderungen in der Praxis anfallen und wie diese umzusetzen sind.

Cloud-Techniken sind zum festen Bestandteil der Unternehmens-IT geworden. Sowohl für die Betreiber von Cloud-Diensten als auch für deren Kunden, die Firmen, ergibt sich daraus die unbedingte Pflicht, sich Gedanken über Prozesse, Funktionen und Lösungen hinsichtlich der Sicherheit dieser cloudbasierten IT-Ansätze zu machen.

Das Thema Sicherheit hat immer auch mit der Verantwortung für die Daten und den Umgang damit zu tun. Wieder auf die Tagesordnung bringt es nicht zuletzt die EU-Datenschutz-Grundverordnung (DSGVO), die nach einer zweijährigen Übergangsfrist ab Ende Mai verbindlich gelten wird.

Cloud absichern

Auf die Sicherheitsrisiken, die durch die stetig steigende Zahl von Cloud-Anwendungen in fast allen Unternehmen und allen Unternehmensbereichen entstehen, haben zum Beispiel die Sicherheitsspezialisten des amerikanischen IT-Sicherheitsanbieters Fortinet in ihrem ersten vierteljährlichen Threat Report 2017 hingewiesen. In diesem Zeitraum hatten die von Fortinet befragten Unternehmen durchschnittlich 62 Cloud-Anwendungen im Einsatz, im Mittel 33 Software-as-a-Service- und 29 Infrastructure-as-a-Service-Anwendungen.

Dabei handelte es sich wohlgemerkt nur um diejenigen Anwendungen, von denen die jeweilige IT weiß und die unter ihrer Kontrolle stehen. Kaum ein IT-Verantwortlicher oder Administrator dürfte bestreiten, dass hierzu noch „persönliche Cloud-Speicher“ oder Apps kommen, die ohne Wissen und Kontrolle der IT-Abteilung von den Mitarbeitern verwendet werden.

Die IT-Teams in den Unternehmen stehen also vor immer größeren Herausforderungen: Zusätzlich zur Verwaltung der physischen Netzwerke, der kontinuierlich wachsenden Zahl von End- und IoT-Geräten und deren Infrastruktur müssen sie auch die unterschiedlichsten Cloud-Angebote, die im Unternehmen genutzt werden, administrieren und dabei die Sicherheit der Daten garantieren.

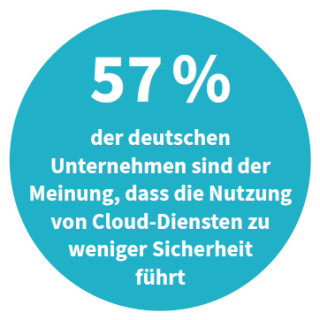

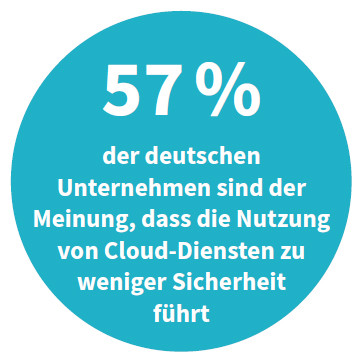

Allerdings wäre es wenig zielführend, Cloud-Anwendungen als einziges großes Sicherheitsrisiko anzusehen. Das meint auch Jens Gerber, SVP Business Development bei Maincubes. Das Unternehmen mit Sitz in Frankfurt, das zur mittelständischen Zech-Gruppe gehört, stellt seinen Kunden hochverfügbare, sichere Rechenzentren zur Verfügung und verbindet diese über die Plattform SecureExchange. Die Plattform ermöglicht einen sicheren Datenaustausch zwischen den Rechenzentren. Jens Gerber fasst die Situation so zusammen: „Ich würde keinen Gegensatz von Cloud-Lösung und Security konstruieren oder per se Cloud-Lösungen als unsicherer im Vergleich zu klassischen Hosting-Lösungen ansehen. Im Gegenteil, je mehr Standardisierung der IT erreicht wird, desto besser lassen sich die Umgebungen mit modernen Methoden sichern, und das auch unter wirtschaftlichen Aspekten.“

Nach Gerbers Meinung sind heterogene, über längere Zeit gewachsene IT-Umgebungen anfälliger für Fehlhandlungen und Angriffe und der Aufwand, sie sicher zu machen, sei entsprechend hoch: „Also auch aus Security-Sicht ist Cloud die richtige Zukunftsstrategie“, so sein Fazit.

2. Teil: „Hybride Ansätze“

Hybride Ansätze

Weil sich IT-Sicherheit in Unternehmen schon länger nicht mehr auf Antiviren-Software und Firewalls beschränkt, richten heute auch die klassischen Anbieter von Antiviren-Lösungen den Blick immer stärker auf die Cloud.

Dabei geht es nicht nur darum, die Cloud als Standort für die Managementlösung der eigenen On-Premise-Anwendungen einzusetzen, sondern auch darum, die Daten in der Cloud sowie die verschiedenen Cloud-Anwendungen zu schützen.

Ein solcher Anbieter aus dem klassischen Antiviren-Markt ist Trend Micro. Die japanische Firma ist zudem fest im Unternehmensumfeld verwurzelt und hat sich schon ziemlich früh mit dem Schutz von Cloud-Anwendungen und der Daten in der Cloud beschäftigt. Mit der Lösung Deep Security kombiniert der Hersteller unter dem Schlagwort Hybrid Cloud Security eigenen Aussagen zufolge mehrere Sicherheitsmethoden in einem Produkt. Die Cloud-Ausrichtung zeigt sich unter anderem darin, dass Deep Security Microservices-Architekturen unterstützt und einen Schutz für Docker-Container anbietet.

Ein weiterer für die IT-Abteilungen wichtiger Aspekt ist die zentrale Verwaltbarkeit der Lösung. Sie kann nicht nur in VMware-Umgebungen, sondern auch in Amazon-AWS- und Microsoft-Azure-Installationen integriert werden.

Deep Security ist als reine Software-Lösung zur Installation im Rechenzentrum und als Software as a Service erhältlich. Zudem kann man die Lösung über den jeweiligen Marketplace von Microsoft (Azure) oder Amazon (Amazon Web Services) beziehen.

„Gerade bei hybriden Lösungen, bei denen Teile eines Rechenzentrums in die Cloud ausgelagert werden und mit den On-Premise-Systemen kommunizieren, müssen alle Bereiche gleichwertig gesichert sein. Moderne Sicherheitslösungen bieten deshalb die Option, übergreifend zu funktionieren und überall die gleichen Funktionen bereitzustellen“, sagt Richard Werner, Business Consultant bei Trend Micro, und verdeutlicht damit, wie für ihn eine Sicherheitslösung für die Cloud heute aussehen sollte. Auch müsse eine solche Lösung selbstverständlich die Vorteile einer Cloud-Architektur wie die Skalierung voll unterstützen: „Dann ist es beispielsweise möglich, Workloads flexibel zwischen Cloud und virtualisiertem Rechenzentrum zu verlagern, ohne dass die Sicherheit darunter leidet. Ein zentrales Management über alle Bereiche hinweg reduziert dabei bedeutend die Komplexität.“

Doch welche Anforderungen beziehungsweise Sicherheitsfunktionen sollten bei hybriden Cloud-Lösungen vom Provider und welche von der lokalen IT gelöst werden? „In einem sogenannten Shared-Responsibility-System übernimmt der Cloud-Anbieter üblicherweise die physikalische Sicherheit (Stromversorgung, Zugangssicherheit und so weiter)“, so Richard Werner. Viele Cloud-Provider griffen ungern in Bereiche wie Datensicherheit oder Systemsicherheit ein, da dies zwangsläufig bedeute, auch Zugriff auf diese Daten zu erhalten. „Gerade für Public-Cloud-Anbieter ist dies ein No-Go“, unterstreicht der Business-Consultant.

CASB-Lösungen

Doch nicht nur traditionelle Sicherheits-Anbieter, sondern auch die Firmen, die ihre Lösungsansätze gern als Next Generation Security bezeichnen, richten ihr Augenmerk auf die Cloud-Sicherheit.

Dazu gehört zum Beispiel das amerikanische Unternehmen Palo Alto. Es hat Mitte vergangenen Jahres mit GlobalProtect einen Cloud-Dienst vorgestellt, der eine cloudbasierte Sicherheitsinfrastruktur zur Verfügung stellt. Mit Hilfe dieser Lösung sollen die präventiven Fähigkeiten der Sicherheitsplattform des Anbieters als Dienst in der Cloud bereitstehen. GlobalProtect soll dazu in der Lage sein, eine sogenannte Multi-Tenant-Sicherheitsinfrastruktur leichter zu verwalten und zu pflegen. Damit werden laut Anbieter operative Hürden beseitigt, die bei den herkömmlichen Ansätzen für verteilte Sicherheitsinfrastrukturen auftreten können.

Thorsten Henning, Senior Systems Engineering Manager bei Palo Alto Networks, stellt die Sicht seines Unternehmens auf eine moderne Sicherheitslösung für die Cloud so dar: „Die Cloud – sofern man dies so pauschal sagen kann – sollte grundsätzlich auf einer integrierten Sicherheitsplattform basieren, die alle Schritte eines Angriffs-Lebenszyklus effektiv erkennen und stoppen kann – idealerweise präventiv. Sicherheitsmechanismen sollten daher sowohl am Perimeter, vor und im Rechenzentrum als auch in der Cloud und an den vielen verschiedenen Endpunkten greifen.“ Besonders wichtig sei es, so fügt Thorsten Henning hinzu, dass auch die Applikationen in der Cloud zu überwachen seien.

Auch die Firma Forcepoint, die 2016 durch die Fusion der Unternehmen Websense, Stonesoft und Raytheon Cyber Products entstand, hat sich die sogenannten Next-Generation-Techniken auf die Fahne geschrieben. Mit der Übernahme von Skyfence im vergangenen Jahr wurde dann umfangreiche Expertise im Bereich Cloud-Security Teil des Firmenportfolios.

Skyfence ist Spezialist im Bereich Cloud Access Security Broker (CASB). Die Analysten von Gartner definieren CASB folgendermaßen: CASBs sind lokale oder cloudbasierte Sicherheitsrichtlinien, die zwischen Cloud-Service-Kunden und Cloud-Service-Providern platziert werden, um Sicherheitsrichtlinien für Unternehmen beim Zugriff auf cloudbasierte Ressourcen zu kombinieren und einzubringen. Ergänzend dazu heißt es bei Gartner, dass CASBs mehrere Arten der Durchsetzung von Sicherheitsrichtlinien konsolidieren.

Forcepoint stellte kürzlich mit der als Human Point System bezeichneten modularen Lösung eine ganze Sammlung von Anwendungen für die Sicherheit vor. Kunden können daraus diejenigen Module auswählen und in ihre Sicherheitsumgebung implementieren, die ihrem Bedarf entsprechen. Die im Human Point System integrierte DLP-Anwendung (Data Loss Prevention) nutzt die mit Skyfence eingekaufte CASB-Lösung, um sensible Daten in autorisierten Cloud-Lösungen zu kontrollieren.

Diese Vorgehensweise soll verhindern können, dass sensible Daten mit nicht autorisierten Anwendern oder Geräten geteilt werden. Unterstützt werden dabei Cloud-Anwendungen aus dem Enterprise-Bereich wie Office 365 von Microsoft, G Suite von Google oder auch Salesforce.

Für Albert Schöppl, Regional Sales Manager CEUR bei Forcepoint, sollte zeitgemäße Cloud-Security daher wie folgt aussehen: „Eine optimale Sicherheitslösung für die Cloud beinhaltet idealerweise einen ganzheitlichen Rundumschutz. Im besten Fall werden nicht nur sensible Daten, sondern auch die User geschützt, unabhängig davon, von welchem Ort und über welches Device sie auf diese zugreifen. Außerdem muss sichergestellt werden, dass die Cloud-Anwendung sicher konfiguriert ist. Eine moderne CASB-Lösung umfasst genau diese ganzen Bereiche und bietet optimalen Schutz in der Wolke.“

Ein solcher Schutz funktioniere auch dann, so Albert Schöppl weiter, wenn die User mit eigenen BYOD-Geräten auf sensible Daten zugreifen.

3. Teil: „Provider-Sicherheit“

Provider-Sicherheit

Wenn es darum geht, wie gute Sicherheitslösungen für die Cloud auszusehen haben, ist selbstverständlich auch die Sicht der Cloud-Provider wichtig.

Der Internetriese Amazon ist mit seinen AWS-Diensten einer der beherrschenden Anbieter von Cloud-Lösungen. Im Unterschied zu Microsoft, wo man sich derzeit verstärkt um hybride Cloud-Lösungen kümmert, hat man sich dort lange Zeit auf Cloud only konzentriert.

„Eine zeitgemäße Sicherheitslösung steht auf mehreren Säulen: Infrastruktursicherheit, Datenverschlüsselung und Identitäts- sowie Zugriffskontrolle“, bringt Bertram Dorn, Specialized Solutions Architect bei Amazon Web Services, seine Einschätzung auf den Punkt. Wichtig sei, so betont Dorn, dass sich die Cloud-Kunden darüber im Klaren sind, welche Sicherheitsmaßnahmen im eigenen Verantwortungsbereich liegen.

Auch hier zeigt sich also der Shared-Responsibility-Ansatz: Das Thema Sicherheit ist eine gemeinsame Aufgabe von Anbieter und Kunde.

Alexander Vierschrodt, Head of Commercial Management Server beim deutschen Webhoster 1&1, hebt hervor, dem Provider stünden zur Gewährleistung der Sicherheit der Cloud-Services eine Vielzahl von Optionen zur Verfügung: „Ein Provider sollte sich die Sicherheit der eigenen Infrastruktur zertifizieren lassen. Eine Zertifizierung nach ISO/IEC 27001:2013 beispielsweise bescheinigt, dass der Hosting-Provider gewissenhaft mit Datensicherheit umgeht. Firewalls, DDoS-Schutz, Backup-Optionen und hochsensible IDS-/IPS- (Intrusion Detection System/Intrusion Prevention System) und SIEM-Technologien (Security Information and Event-Management) im Rechenzentrum des Hosters schirmen die Server der Kunden nicht nur gegen unbefugten Zugriff sowie Angriffe ab, sondern gewährleisten auch die hohe Verfügbarkeit von Cloud-Diensten.“

4. Teil: „Cloud-Security - Best Practices“

Cloud-Security - Best Practices

Was ist nun bei der Umsetzung der komplexen Sicherheitsanforderungen in die Praxis zu beachten? Kompetent ist hier zum Beispiel das Wiener Sicherheitsunternehmen RadarServices, das sich umfassend mit den Bereichen IT-Security-Monitoring und IT-Risk-Detection auskennt und auch Managed-Security-Dienste anbietet.

Christian Polster, CFO & Chefstratege bei RadarServices, setzt eindeutige Prioritäten: „Die Vertragsgestaltung mit dem Cloud-Provider steht im Mittelpunkt. Hierin sollten mehrere Punkte besonders detailliert werden. Dazu gehört zum Beispiel, Informationen über die Sicherheitsmaßnahmen des Cloud-Providers einzuholen, diese zu bewerten und regelmäßig upzudaten. Auch Informationen darüber, wie die Daten des Nutzers von denen anderer getrennt werden, zählen dazu.“ Weiterhin regt Polster an, auch für den Sicherheitsbereich detaillierte SLAs (Service Level Agreements) festzulegen: „Nur was dort festgeschrieben ist, führt im Schadensfall auch zu möglichen Ansprüchen gegen den Cloud-Anbieter.“

Darüber hinaus sind sich alle Sicherheitsexperten einig, dass die Unternehmen eine Verschlüsselung des Datenverkehrs und der gespeicherten Daten einsetzen sollten. Auch im Fall einer Hybrid Cloud sollten sämtliche Daten verschlüsselt sein, die zwischen dem Public-Cloud-Service-Provider und einem Kunden übertragen werden. Selbst in einer Private Cloud sollten die abgelegten Daten verschlüsselt sein, um sie etwa bei einem auftretenden Sicherheitsleck vor unbefugtem Zugriff zu schützen.

Ebenso wichtig ist das allzu oft vernachlässigte User-Management. Dazu Alexander Vierschrodt von 1&1: „Unternehmen sollten darauf achten, dass nur diejenigen Personen Zugriff auf unternehmenskritische Daten haben, die auch den strengen Sicherheitsrichtlinien folgen.“ In vielen Cloud-Lösungen, so Vierschrodt weiter, sei bereits eine Funktion für die Verwaltung der Benutzer integriert. Mit deren Hilfe lasse sich der Zugriff der jeweiligen Mitarbeiter auf die Daten häufig detailliert festlegen und kontrollieren.

Albert Schöppl von Forcepoint sieht das ähnlich: „Privilegierte User und sensible Daten müssen geschützt werden. Firmen sollten speziell diese Kanäle monitoren, um Leaks zu identifizieren.“

Noch eine Reihe zusätzlicher Empfehlungen zum Thema Cloud-Sicherheit hat Trend-

Micro-Business-Consultant Richard Werner parat: „Zunächst stellt sich die Frage, ob das Rechenzentrum weiterhin als Ganzes gemanagt werden soll, auch wenn einzelne Teile in eine oder mehrere Clouds ausgelagert werden.“

Micro-Business-Consultant Richard Werner parat: „Zunächst stellt sich die Frage, ob das Rechenzentrum weiterhin als Ganzes gemanagt werden soll, auch wenn einzelne Teile in eine oder mehrere Clouds ausgelagert werden.“

Die selbe Überlegung, ob interne oder externe Verwaltung, müsse man auch beim Thema Sicherheit anstellen. Wenn man sich als Unternehmen dafür entscheide, das Rechenzentrum inklusive Cloud-Systemen als eine Einheit zu betrachten, um flexibel einzelne Bereiche hin und her transferieren zu können, dann müsse auch die IT-Sicherheit über alle diese Bereiche hinweg funktionieren und ebenfalls diese flexible Gestaltung mittragen. Dies entspreche, so Richard Werner, dem häufigsten Cloud-

Modell.

Modell.

Der Einsatz von klassischen Antiviren-Lösungen auf Servern sei dabei nicht zielführend. Richard Werner: „Antivirus/Anti-Malware (AV) wurde in seiner Grundkonzeption für Client-Systeme und das Arbeitsumfeld eines Users entwickelt.“ Da Angriffe auf Server-Systeme grundsätzlich anders strukturiert seien als Angriffe auf Client-Systeme, hätten die Antivirus-Techniken dort schlicht nicht denselben Wirkungsgrad.

Werner weist darauf hin, dass gerade weil Systeme in der Cloud vor physischen Angriffen weitgehend geschützt sind, es wenig hilft, sich dort auf Virenwächter zu verlassen. Der Business Consultant plädiert in diesem Zusammenhang dafür, verstärkt auf die Beseitigung von Schwachstellen zu setzen. Auch für Server-Systeme gelte die alte Regel „Patchen so schnell wie möglich“.

Da der Provider nur bedingt eingreifen könne, liege hier die Verantwortung für die Sicherheit beim Unternehmen. Für Aktualisierungen müsse es selbst sorgen.

Gerade mit dem Wechsel in die Cloud lohne es sich, so Werner, das Problem neu zu bewerten und möglicherweise ein „virtuelles Patchen“ in Betracht zu ziehen. Dabei werden Schwachstellen erkannt und abgeschirmt, bevor sie ein Angriff ausnutzt.

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Nach der Unify-Übernahme

Mitels kombinierte Portfoliostrategie

Der UCC-Spezialist Mitel bereinigt nach der Unify-Übernahme sein Portfolio – und möchte sich auf die Bereiche Hybrid Cloud-Anwendungen, Integrationsmöglichkeiten in vertikalen Branchen sowie auf den DECT-Bereich konzentrieren.

>>

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Umweltschutz

Netcloud erhält ISO 14001 Zertifizierung für Umweltmanagement

Das Schweizer ICT-Unternehmen Netcloud hat sich erstmalig im Rahmen eines Audits nach ISO 14001 zertifizieren lassen. Die ISO-Zertifizierung erkennt an wenn Unternehmen sich nachhaltigen Geschäftspraktiken verpflichten.

>>