18.10.2019

Gefahrenherd Internet der Dinge

1. Teil: „Cyberangriffswelle auf IoT-Geräte“

Cyberangriffswelle auf IoT-Geräte

Autor: Jens Stark

buffaloboy / Shutterstock.com

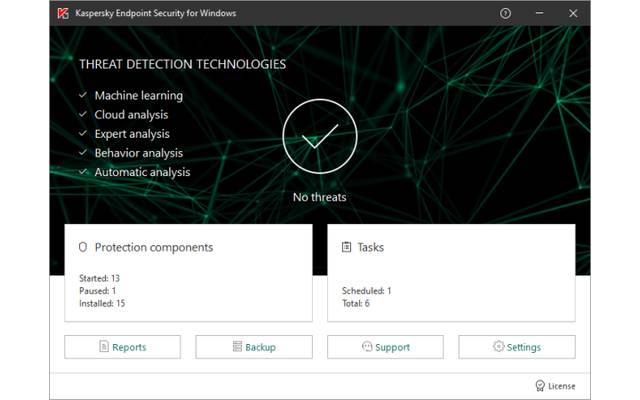

IT-Security-Spezialisten stellen einen großen Anstieg der Cyberattacken auf IoT-Geräte fest, konkret waren es im ersten Halbjahr 2019 neunmal so viele Angriffe wie im Jahr davor.

Im ersten Halbjahr 2019 gab es neunmal so viele Cyberattacken auf IoT-Geräte wie im gleichen Zeitraum des Vorjahres. Dies zeigt der jüngste Bericht des IT-Security-Spezialisten Kaspersky.

So wurden im Rahmen einer Honeypot-Analyse in besagtem Zeitraum weltweit 105 Millionen Angriffsversuche von 276.000 verschiedenen IP-Adressen auf IoT-Geräte registriert. Zum Vergleich: 2018 wurden in den ersten sechs Monaten lediglich 12 Millionen Angriffe von 69.000 IP-Adressen registriert. Cyberkriminelle nutzen offenbar die Sicherheitsmängel von IoT-Geräten für die Erstellung von IoT-Botnetzen aus.

Der signifikante Anstieg von IoT-Attacken innerhalb eines Jahres habe damit zu tun, dass zunehmend smarte, mit dem Internet verbundene Geräte wie Router oder digitale Überwachungskameras von Privatnutzern und Unternehmen eingesetzt werden, erklärt Kaspersky in einer Mitteilung. Cyberkriminelle verwenden demnach Netzwerke infizierter IoT-Geräte für DDoS-Angriffe oder für andere schädliche Aktivitäten.

"Mit immer mehr smarten Geräten um uns herum werden wir zu Zeugen wachsender IoT-Attacken", sagt Dan Demeter, Sicherheitsforscher bei Kaspersky. "Aufgrund der erhöhten Häufigkeit der Angriffe und deren Persistenz können wir sagen, dass das IoT ein fruchtbarer Boden für Angreifer ist – selbst wenn diese nur mit den primitivsten Mitteln wie dem Erraten von Passwörtern oder Zugangsdaten arbeiten", führt er weiter aus. Das sei übrigens wesentlich einfacher als viele glauben, denn die weitaus häufigsten Kombinationen für Login und Passwort seien üblicherweise "support/support", gefolgt von "admin/admin" und "default/default".

Dieses Ausmaß an Nachlässigkeit verwundert. Schließlich ließen sich solche Standard-Einstellungen ganz einfach ändern. "Wir raten daher allen dringend, diesen kleinen Schritt in Richtung mehr Sicherheit für smarte Geräte zu gehen."

2. Teil: „Diese Malware steckt hinter den meisten Angriffen“

Diese Malware steckt hinter den meisten Angriffen

Die von Kaspersky eingerichteten Honeypots zeigen nicht nur einen dramatischen Anstieg der Attacken auf. Die Auswertung der gesammelten Daten zeigt auch, dass Angriffe auf IoT-Geräte zwar meistens wenig ausgereift sind, aber heimlich und ohne Kenntnis der Nutzer stattfinden. Hinter den Angriffen stecken vor allem drei Malware-Familien:

- 39 Prozent entfielen zwischen Januar und Juni 2019 auf Mirai. Diese Malware arbeitet mit Exploits: Sie dringt über ältere Schwachstellen in die Geräte ein und übernimmt dort die Kontrolle.

- Nyadrop, mit 38,6 Prozent die zweithäufigste Malware-Familie, arbeitet dagegen mit Brute-Forcing und hat sich im Laufe der letzten Jahre zu einer der aktivsten Gefahrenquellen entwickelt. Zudem fungiert Nyadrop häufig als Downloader von Mirai. Das dritthäufigste Botnetz, das eine Bedrohung für smarte Geräte darstellt, ist Gafgyt mit 2,1 Prozent; auch dieses arbeitet mit Brute-Forcing.

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>

World Cybercrime Index

Cybercrime konzentriert sich auf sechs Länder

China, Russland, Ukraine, USA, Rumänien und Nigeria sind laut World Cybercrime Index führend. Sie gehören zu den Top 10 in jeder der fünf untersuchten Kategorien.

>>