28.09.2011

Windows

1. Teil: „So verbessern Sie die Benutzerkontensteuerung“

So verbessern Sie die Benutzerkontensteuerung

Autor: Andreas Dumont

Die Benutzerkontensteuerung sichert das Betriebssystem, nervt aber den Anwender mit Meldungen. Wovor schützt sie wirklich? Und wie lässt sich das Verhalten abschalten und der Schutz beibehalten?

Die Benutzerkontensteuerung oder UAC (User Account Control) gibt es in Windows Vista und 7. Sie soll die Sicherheit des Betriebssystems erhöhen. Andererseits belästigt sie den Nutzer immer wieder mit Bestätigungsfenstern.

Mit den richtigen Tools und Einstellungen nutzen Sie das Beste aus beiden Welten: Sie behalten die Sicherheitseinstellungen bei, schalten aber unnötige Dialoge ab, etwa indem Sie eine Liste vertrauenswürdiger Programme anlegen, also eine Whitelist.

Darüber hinaus lesen Sie in dem Artikel, wie die UAC funktioniert, wovor sie schützt und wovor nicht.

2. Teil: „Das leistet die Benutzerkontensteuerung“

Das leistet die Benutzerkontensteuerung

Die UAC verleiht einem Nutzer gewissermaßen zwei Identitäten. Für normale Aufgaben kommt die Standard-Identität zum Einsatz. Nur wenn Sie eine systemrelevante Aktion ausführen wollen, erhalten Sie Administratorrechte. Dafür fragt das Betriebssystem nach Ihrer Erlaubnis.

So funktioniert die UAC

Für das Verständnis der UAC ist ein Blick in die Geschichte von Windows hilfreich: Bis Windows 98 hatte Windows noch keinerlei Sicherheitssystem. Jeder Benutzer und damit jedes Programm durfte alles.

Mit Windows NT kamen die Benutzerkonten mit unbegrenzten Rechten für die Administratoren und sehr eingeschränkten Rechten für die Gäste. Wenn sich ein Standardbenutzer einen Virus einfing, dann konnte dieser zwar die Dateien des Nutzers infizieren und beschädigen, nicht aber die Systemdateien.

Das gilt auch noch für Windows XP. Dort erhält das erste auf dem PC angelegte Benutzerkonto Administratorrechte. Das führt dazu, dass die meisten XP-Nutzer immer als Administrator mit vollen Rechten unterwegs sind.

Die Benutzerkontensteuerung geht einen etwas anderen Weg. Hier gibt es nicht nur verschiedene Konten, deren Mitglieder verschiedene Rollen spielen. Stattdessen erhalten Benutzer aus der Administratorgruppe eine Art gespaltene Persönlichkeit. Sie bekommen alle Administratorrechte und alle Rechte eines Standardbenutzers. Sie wechseln die Identität und damit die Rechte je nachdem, was erforderlich ist. Grundsätzlich teilt Windows dabei jedem Benutzer und jedem Programm zunächst nur eingeschränkte Rechte zu.

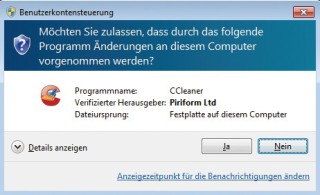

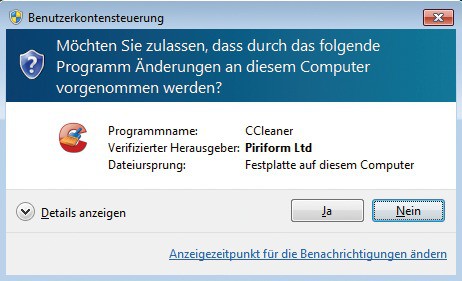

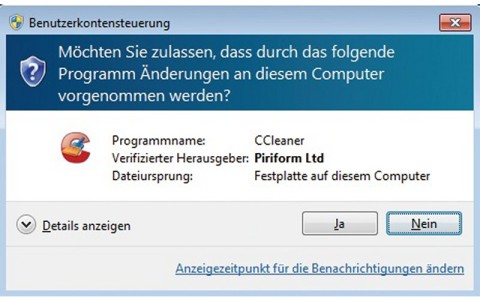

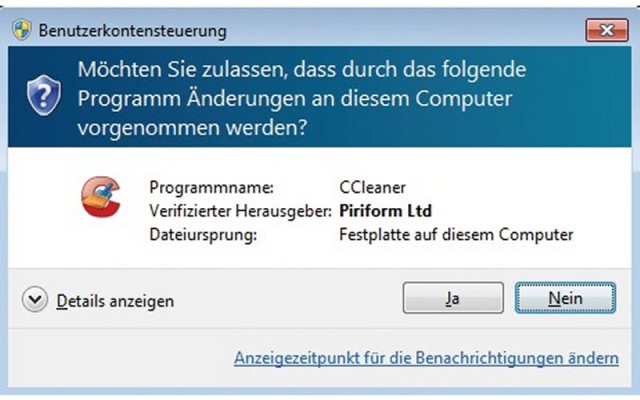

Benötigt nun eine Anwendung erweiterte Rechte, werden diese über den UAC-Mechanismus angefordert, und der Bestätigungsdialog erscheint.

Es gibt eine Reihe von Aktivitäten, die das Dialogfenster der UAC zum Vorschein bringen. Ein paar Beispiele: eine Anwendung als Administrator ausführen; systemweite Einstellungen vornehmen; Dateien im System- oder im Programme-Ordner anlegen oder verändern; Programme von unbekannten Herausgebern installieren.

Zusammengefasst heißt dies: Das Dialogfenster der UAC erscheint immer dann, wenn Ihre Benutzer-Identität vom Standardbenutzer zum Administrator wechselt, um eine Aufgabe auszuführen, die entsprechende Rechte erfordert.

Davor schützt die UAC

Kurz gesagt schützt die UAC das Betriebssystem vor dem Benutzer.

Sie schützt beispielsweise die Systemdateien, die Windows-Einstellungen und die Registry vor einer unsachgemäßen Manipulation durch den Benutzer, indem sie diesen jedes Mal um eine Bestätigung des geplanten Vorgangs bittet.

Bei Nutzern, die ohnehin immer auf „Ja“ oder „Fortsetzen“ klicken, ist auch diese Schutzschicht durchlässig. Der Moment der Wahrheit ist die Installation eines Programms. Vor der Installation blendet die UAC eine Meldung ein. Darin sollen Sie die Ausführung des Programms bestätigen.

Sobald Sie der Installation zugestimmt haben, kann das Programm im schlimmsten Fall alles tun, was es will, ohne dass Sie jemals erneut eine Meldung der UAC sehen.

Um den PC zuverlässig vor Malware zu schützen, ist ein Antivirenprogramm unerlässlich. Auch eine Firewall bietet einen gewissen Schutz. Die UAC kann diese Schutzfunktionen nicht ersetzen.

Davor schützt die UAC nicht

Die UAC schützt nicht vor Malware wie Viren, Trojanern, Keyloggern und Spyware. Nur wenn ein Übeltäter versucht, Administratorrechte zu erlangen, dann erhalten Sie tatsächlich eine Meldung von der UAC.

Die meiste Malware benötigt aber gar keine Administratorrechte. Sie kann auch mit den Rechten des Standardbenutzers Dateien löschen oder beschädigen — allerdings keine Systemdateien, sondern nur die Dateien des Benutzers —, Spam versenden und Passwörter ausspähen. Kurz: Schadcode darf auf dem PC all das, was Sie als Standardbenutzer ohne Administratorrechte auch dürfen.

Auch Ihre persönlichen Daten werden nicht geschützt: Sie dürfen ohne Warnung der UAC Ihre komplette Musik- oder Fotosammlung löschen oder Programme beschädigen.

3. Teil: „Konfiguration der Benutzerkontensteuerung“

Konfiguration der Benutzerkontensteuerung

Mit den richtigen Einstellungen und passenden Tools schalten Sie die nervtötenden Meldungen ab, behalten aber gleichzeitig die Sicherheit der Benutzerkontensteuerung bei.

Nicht wenige Programme benötigen Administratorrechte, um ordnungsgemäß zu funktionieren. Diese sind bereits nötig, um etwa Dateien im Verzeichnis „Programme“ abzulegen.

Bei diesen Programmen müssen Sie vor jedem Start bestätigen, dass Sie wirklich sicher sind und das Programm starten wollen.

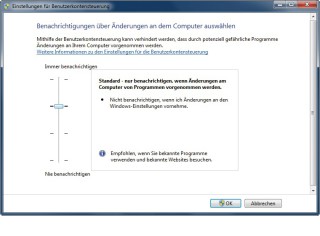

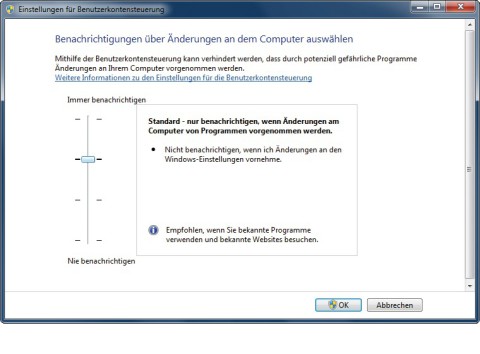

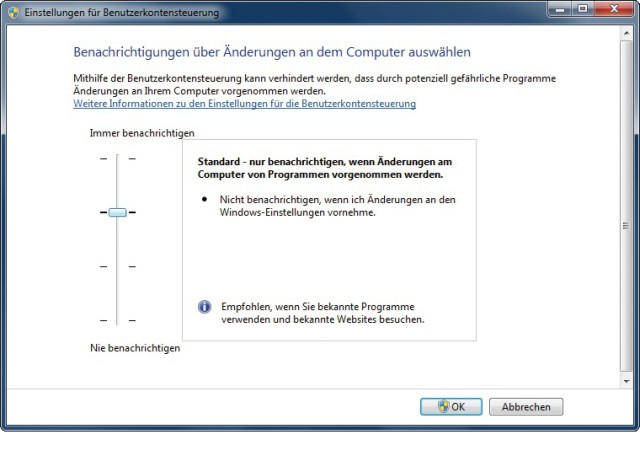

Windows 7 bietet intern einen Regler mit vier Stufen. Sie erreichen ihn in der Systemsteuerung über „System und Sicherheit, Wartungscenter“. Klicken Sie dort auf „Einstellungen der Benutzerkontensteuerung ändern“.

Wenn Sie ein erfahrener Anwender sind und immer wissen, was Sie tun, dann schalten Sie die UAC dort mit „Nie benachrichtigen“ aus. Besser ist es aber, die UAC aktiv zu lassen, und Tools zu benutzen, um die Meldungen der UAC abzuschalten oder eine Liste mit vertrauenswürdigen Programmen anzulegen, die immer ohne Nachfrage mit Administratorrechten starten dürfen.

Tweak UAC 1.0

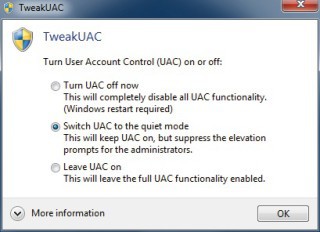

Das kostenlose Tool Tweak UAC ist 329 KByte klein und unterdrückt die Meldungen der UAC, lässt diese aber eingeschaltet.

Damit startet etwa der Internet Explorer weiterhin im geschützten Modus und Programme laufen nicht standardmäßig mit Administratorrechten. Auch die Warnung bei der Installation eines neuen Programms erhalten Sie weiterhin.

Auf der anderen Seite verschwinden alle Meldungen der UAC wie „Möchten Sie zulassen, dass durch das folgende Programm Änderungen an diesem Computer vorgenommen werden?“. Das geht zwar auch mit Windows-Bordmitteln, ist mit dem Tool aber bequemer.

Nach dem ersten Aufruf des Tools akzeptieren Sie zunächst die Lizenzbedingungen. Tweak UAC bietet die drei Optionen „Turn UAC off now“, „Switch UAC to the quiet mode“ und „Leave UAC on“. Damit Sie künftig von der UAC weitgehend unbehelligt bleiben, wählen Sie die zweite Option aus und aktivieren den Quiet-Modus.

Whitelist einrichten

Die zweite Möglichkeit, die Flut der Meldungen der UAC einzudämmen, besteht in einer Whitelist. Darin legen Sie Programme fest, die zwar mit Administratorrechten starten, aber vertrauenswürdig sind. Beispiele sind Ccleaner, Xnview oder der Registrierungs-Editor. Wenn Sie ein Programm aus der Whitelist starten, dann fragt Windows 7 nicht mehr nach, ob Sie sicher sind.

Es gibt zwei Wege, eine solche Whitelist anzulegen. Der eine ist steinig und führt über die Aufgabenplanung von Windows 7, funktioniert aber zuverlässig. Der andere ist unkomplizierter und nutzt das Application Compatibility Toolkit von Microsoft, funktioniert aber nicht mit allen Programmen. Im Folgenden werden beide Wege beschrieben.

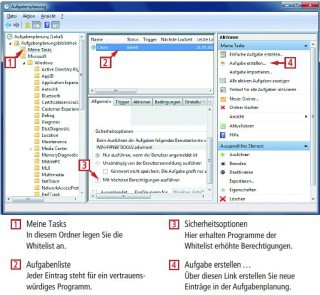

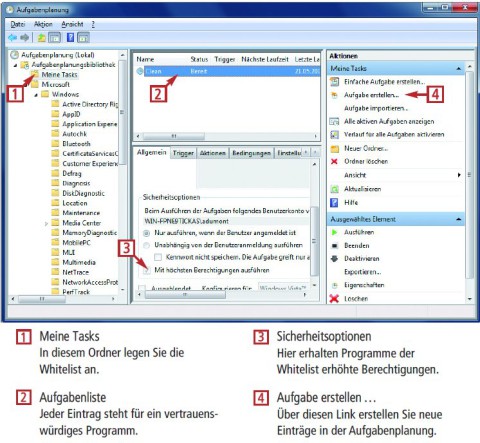

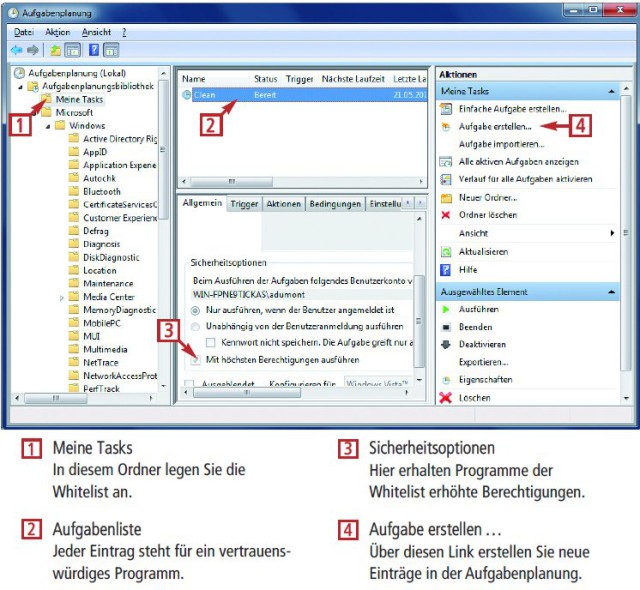

Aufgabenplanung: Der Trick besteht darin, dass Sie Programme in der Whitelist nicht direkt starten, sondern sie in der Aufgabenplanung als Task erstellen. Diesen starten Sie über eine Verknüpfung. Als Beispiel dient Ccleaner. Mit anderen Programmen funktioniert es entsprechend.

Zunächst starten Sie die Aufgabenplanung. Diese befindet sich in der Systemsteuerung unter „System und Sicherheit, Verwaltung“.

Klicken Sie mit der rechten Maustaste auf die „Aufgabenplanungsbibliothek“. Wählen Sie „Neuer Ordner…“ und nennen Sie ihn zum Beispiel Meine Tasks.

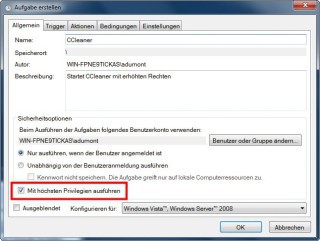

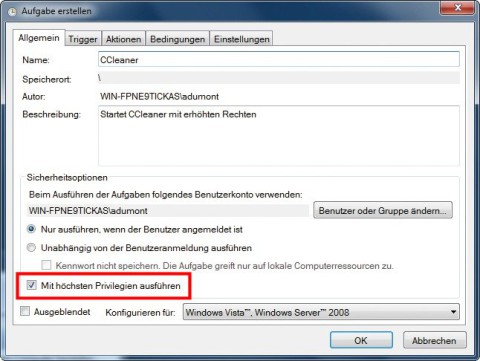

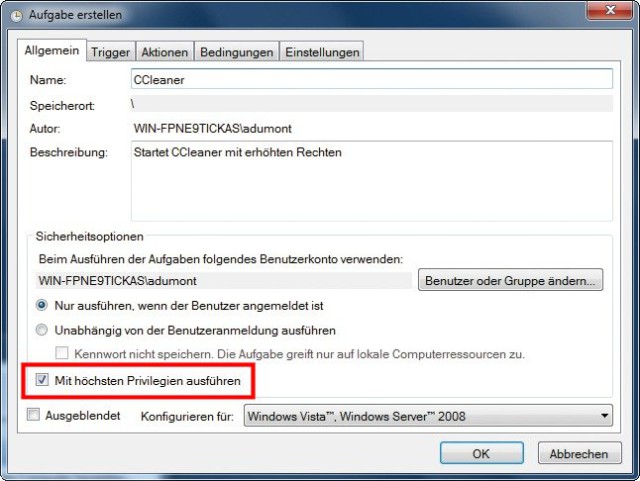

Klicken Sie mit der rechten Maustaste auf diesen neuen Ordner. Wählen Sie dort den Menüpunkt „Aufgabe erstellen…“. Vergeben Sie für die Aufgabe einen aussagekräftigen Namen. Anschließend setzen Sie ein Häkchen bei der Option „Mit höchsten Privilegien ausführen“.

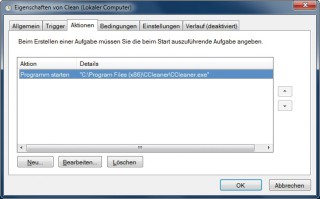

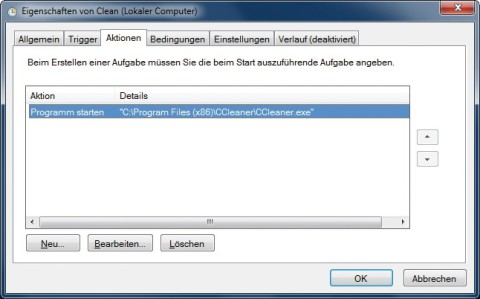

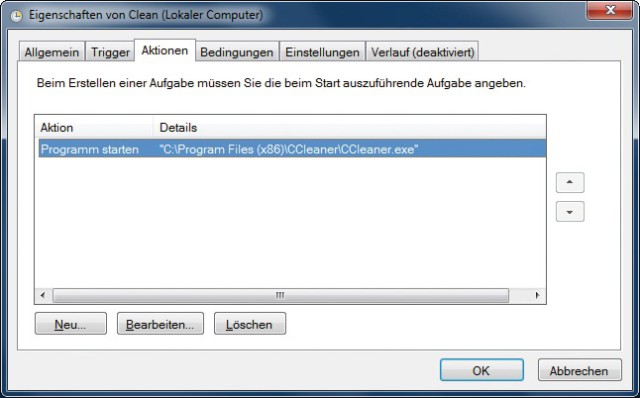

Im Reiter „Aktionen“ geben Sie nun das Programm an, das Sie zur Whitelist hinzufügen wollen. Dazu klicken Sie auf „Neu…“ und wählen als Aktion „Programm starten“ aus. Dann tragen Sie in das Feld „Programm/Skript“ den Pfad zum gewünschten Programm ein, im Beispiel etwa "C:\Program Files (x86)\CCleaner\CCleaner.exe". Der Button „Durchsuchen…“ hilft Ihnen dabei, das Programm zu finden.

Im Register „Bedingungen“ deaktivieren Sie alle voreingestellten Optionen. Mit „OK“ schließen Sie die Einrichtung der Aufgabe ab. Sie finden sie nun bei der Aufgabenplanung unter „Meine Tasks“.

Im letzten Schritt erstellen Sie eine Verknüpfung, mit der Sie das Programm starten. Dazu klicken Sie mit der rechten Maustaste etwa auf den Desktop und wählen aus dem Kontextmenü „Neu, Verknüpfung“. In das Dialogfenster tragen Sie dann den Befehl C:\Windows\System32\schtasks.exe /RUN /TN "Meine Tasks\CCleaner" ein, wobei Sie CCleaner stets durch den Namen ersetzen, den Sie der Aufgabe gegeben haben.

Abschließend geben Sie der Verknüpfung einen Namen. Über die Eigenschaften lässt sich das Symbol der Verknüpfung durch das original Programmsymbol ersetzen.

Wenn Sie das Programm nun starten, bleibt die UAC stumm.

Application Compatibility Toolkit: Die zweite Möglichkeit, eine Whitelist zu erstellen, nutzt ein Programm von Microsoft, das kostenlose Application Compatibility Toolkit .

Hinweis: Das Toolkit benötigt das .NET Framework 2.0 oder neuer. Es ist auf den meisten PCs bereits vorhanden.

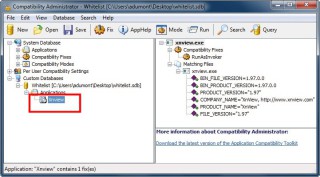

Laden Sie von der Webseite die 11 MByte große Datei „Application Compatibility Toolkit.msi“ herunter und führen Sie sie aus. Nach der Installation wählen Sie „Start, Alle Programme, Microsoft Application Compatibility Toolkit“. Dort klicken Sie mit der rechten Maustaste auf den Eintrag „Compatibility Administrator“ und starten ihn mit „Als Administrator ausführen“.

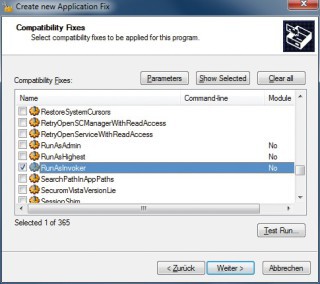

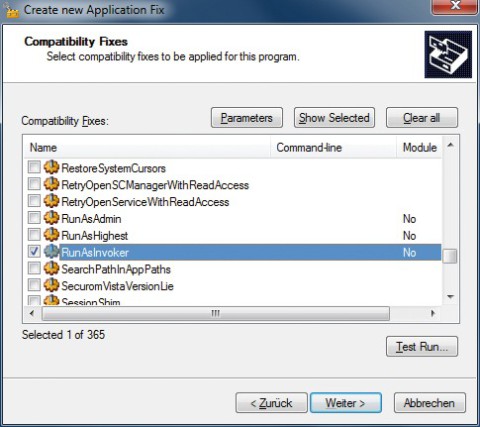

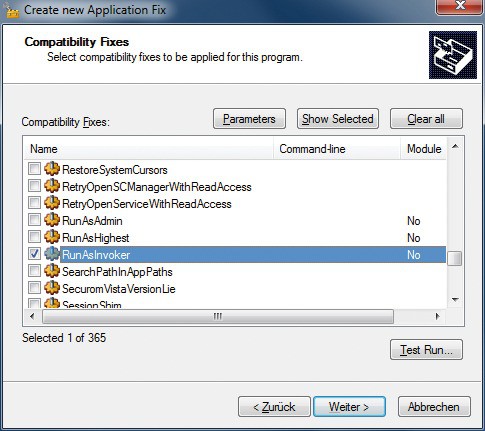

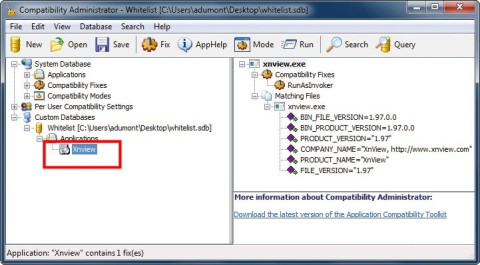

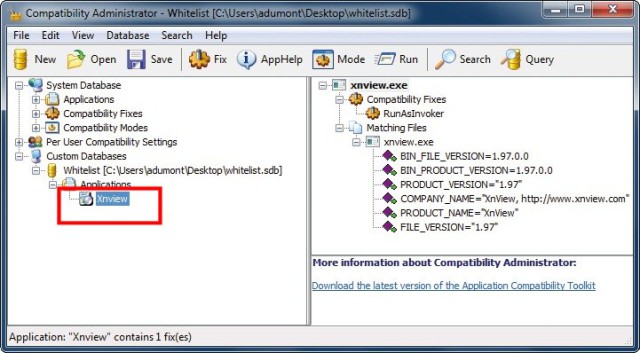

Ein Klick der rechten Maustaste auf „New-Database(1) [Untitled_1]“ bringt Sie zum Kontextmenü. Dort wählen Sie „Create New, Application Fix…“. In das erste Feld tragen Sie den Namen des Programms ein, das Sie in die Whitelist einfügen wollen. Im Beispiel ist dies der Bildbetrachter Xnview. Im unteren Feld tragen Sie über „Browse…“ den Pfad zu diesem Programm ein. Im nächsten Fenster wählen Sie „None“ aus und klicken auf „Weiter“.

Nun wählen Sie aus der Liste „Compatibility Fixes“ den Eintrag „RunAsInvoker“ . An dieser Stelle können Sie ausprobieren, ob das gewünschte Programm ohne Sicherheitsabfrage startet. Klicken Sie dazu auf „Test Run…“. Wenn eine Fehlermeldung erscheint, dann funktioniert der Tipp nicht mit dem gewählten Programm.

Ein Klick auf „Fertig stellen“ beendet den Vorgang.

Wenn Sie alle Programme eingetragen haben, müssen Sie die Datenbank noch speichern und installieren. Dazu wählen Sie im Compatibility Administrator den Menüpunkt „File, Save as“ und vergeben als Name zum Beispiel whitelist. Dann beenden Sie das Programm.

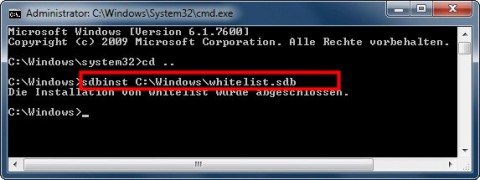

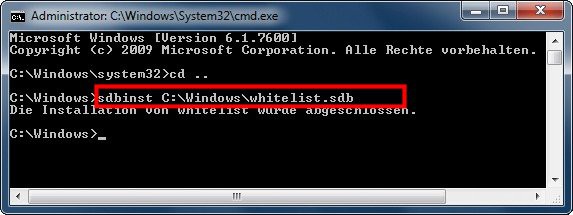

Um die Datenbank abschließend zu installieren, benötigen Sie ein Fenster der Eingabeaufforderung, allerdings mit Administratorrechten. Wählen Sie daher „Start, Alle Programme, Zubehör“ und klicken Sie mit der rechten Maustaste auf „Eingabeaufforderung“, um sie mit „Als Administrator ausführen“ zu starten. Um die Datenbank zu installieren, geben Sie den Befehl sdbinst gefolgt vom Pfad der SDB-Datei ein, also zum Beispiel sdbinst C:\Windows\whitelist.sdb.

Danach starten alle in der Datenbank eingetragenen Programme ohne lästige Bestätigung.

Zu viel der Ordnung

macOS 14: Schreibtisch beruhigen

Mit macOS 14 ‹Sonoma› wird automatisch eine Ordnungsfunktion aktiviert, die in den Wahnsinn führen kann. So wird sie abgeschaltet.

>>

WWDC 24

Apple Worldwide Developers Conference ab 10. Juni 2024

Apple informiert, dass die Worldwide Developers Conference (WWDC) vom 10. bis 14. Juni 2024 online stattfindet. Für Entwickler und Studierende wird es am Eröffnungstag die Möglichkeit geben, persönlich bei einer speziellen Veranstaltung im Apple Park mit dabei zu sein.

>>

Wisej

.NET Server als kostenlose Express Edition

Das Web-Framework Wisej.NET führt ab dem 1. Mai 2024 ein neues Lizenzmodell ein: Mit Wisej.NET Server Express wird dann eine neue kostenlose Einstiegsversion angeboten.

>>

Microsoft

Windows - RSA-Schlüssel müssen 2048 Bit lang sein

Microsoft hat angekündigt, dass RSA-Schlüssel, die kürzer als 2048 Bit sind, in Windows Transport Layer Security (TLS) bald auslaufen, um die Sicherheit zu erhöhen.

>>