13.02.2012

Sicherheit

1. Teil: „Sicherheits-Analyse mit Backtrack 5“

Sicherheits-Analyse mit Backtrack 5

Autor: Andreas Dumont

Backtrack ist eine Live-DVD, die nicht nur bei Hackern sehr beliebt ist. Sie lässt sich auch einsetzen, um den eigenen PC zu testen oder beispielsweise herauszufinden, ob jemand in Ihrem WLAN surft.

Backtrack 5 ist eine Linux-Distribution. Sie bootet als Live-DVD, von einem USB-Stick oder in einer virtuellen Umgebung. Backtrack enthält mehrere Hundert Programme. Positiv formuliert dienen sie der Überprüfung der Sicherheit einzelner Rechner, aber eigentlich sind es Hacker-Tools.

Wie sich ein Messer verwenden lässt, um Butter aufs Brot zu streichen oder jemanden zu attackieren, so verhält es sich auch mit Backtrack. Viele der darin enthaltenen Programme eignen sich dazu, fremde Rechner anzugreifen, Passwörter zu knacken und Exploits auszunutzen. Auf der anderen Seite prüfen Sie damit Ihr Netzwerk, erkennen Schwachstellen im Betriebssystem oder beleben Programme wieder, deren Passwort Sie vergessen haben.

Der Artikel erklärt die verschiedenen Installationsszenarien und stellt exemplarisch einige der Tools vor. Fast alle Programme haben übrigens keine grafische Bedienoberfläche, sondern laufen im Terminal. Das Terminal entspricht in etwa der Kommandozeile von Windows.

2. Teil: „Backtrack installieren“

Backtrack installieren

Backtrack 5 basiert auf der Linux-Distribution Ubuntu 10.04. Um Backtrack als Live-DVD einzusetzen, laden Sie zunächst die passende ISO-Datei herunter. Dazu rufen Sie die Seite www.backtrack-linux.org/downloads auf und klicken dort auf „Download“. Eine Registrierung ist nicht erforderlich.

Entscheiden Sie sich beim Window Manager je nach persönlichem Geschmack für KDE oder Gnome. Danach geben Sie an, ob Sie die 32-Bit- oder die 64-Bit-Version von Backtrack herunterladen wollen. Wenn Sie unsicher sind, dann nehmen Sie die 32-Bit-Version. Schließlich stellen Sie noch „ISO“ und „Direct“ ein und beginnen den Download mit „Click to download“ und „Continue“.

Anschließend brennen Sie die ISO-Datei mit einem Programm wie Imgburn auf einen DVD-Rohling. Dann booten Sie Ihren PC von dieser DVD. Gegebenenfalls müssen Sie dazu im BIOS die Boot-Reihenfolge verändern oder über das Startmenü booten, das Sie in der Regel mit der Taste [F11] erreichen.

Auf dem Stick installieren

Backtrack lässt sich nicht nur als Live-DVD nutzen, sondern auch von einem USB-Stick oder in einer virtuellen Umgebung booten. Zudem ist eine Installation auf der Festplatte möglich, aber das ist nur etwas für Freaks.

Schritt 1: Um Backtrack auf einem USB-Stick zu installieren, muss dieser mindestens 2 GByte Speicherplatz haben. Im ersten Schritt formatieren Sie den USB-Stick. Beachten Sie: Dabei gehen sämtliche auf dem Stick enthaltenen Daten verloren.

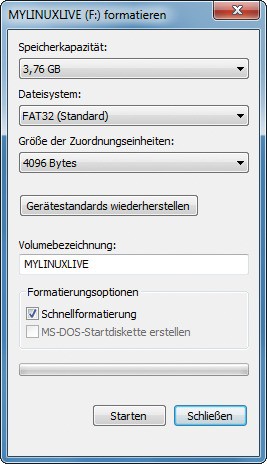

Schritt 2: Zur Formatierung schließen Sie den USB-Stick an den PC an. Dann klicken Sie im Windows-Explorer den entsprechenden Laufwerkbuchstaben mit der rechten Maustaste an und wählen aus dem Kontextmenü den Punkt „Formatieren…“. Als Dateisystem stellen Sie „FAT32“ ein. Ein Klick auf „Starten“ beginnt die Formatierung.

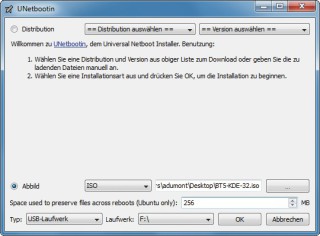

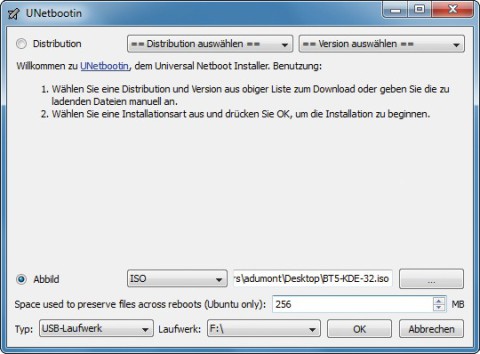

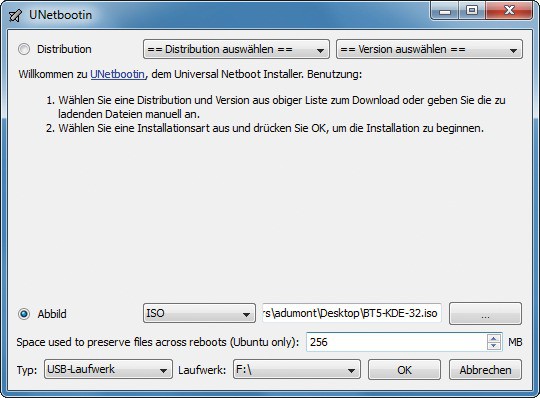

Schritt 3: Anschließend laden Sie das kostenlose Tool Unetbootin herunter und starten es. Aktivieren Sie die Option „Abbild“ und geben Sie daneben den Pfad zur ISO-Datei von Backtrack an.

Schließlich reservieren Sie darunter noch einen Teilbereich des USB-Sticks, auf dem Backtrack Änderungen und neue Dateien speichert. Tragen Sie zum Beispiel 256 MByte ein. Bei einem 2-GByte-Stick begnügen Sie sich mit 100 MByte. Ein Klick auf „OK“ startet den Installationsvorgang.

Schritt 4: Booten Sie anschließend Ihren PC vom USB-Stick. Gegebenenfalls müssen Sie zuvor im BIOS die Boot-Reihenfolge anpassen. Oder Sie rufen beim Startvorgang das Boot-Menü auf. Meistens erreichen Sie es mit der Taste [F11]. Im Startmenü von Backtrack wählen Sie den Eintrag „Default“ aus. Der Startvorgang endet im Textmodus. Der Benutzername ist root, das Passwort lautet toor, also root von hinten gelesen.

Um den X-Server und damit die grafische Bedienoberfläche zu starten, geben Sie startx ein. Um später wieder herunterzufahren, klicken Sie mit der rechten Maustaste auf den Desktop und wählen „Leave…“ und dann „Logout“. Zurück im Textmodus geben Sie shutdown now -h ein. Der PC fährt herunter, wenn Sie abschließend die Eingabetaste drücken.

In einer virtuellen Maschine installieren

Eine gute Alternative zum USB-Stick ist die Installation von Backtrack in einer virtuellen Maschine . Ein Vorteil dabei: Es lassen sich ohne Probleme Daten speichern und neue Programme installieren.

Backtrack bietet eine fertige virtuelle Maschine zum Herunterladen an. Dazu rufen Sie die Webseite www.backtrack-linux.org/downloads auf und stellen als Image „VMWare“ ein. Wenn Sie nicht sicher sind, ob 32 oder 64 Bit, dann nehmen Sie Ersteres.

Sie erhalten einen Ordner mit den Dateien der virtuellen Maschine. Diese lassen sich mit dem kostenlosen Vmware Player booten. Nach der Installation starten Sie den Vmware Player und klicken auf „File, Open a Virtual Machine…“. Dann öffnen Sie die VMX-Datei im Backtrack-Ordner. Die virtuelle Maschine startet. Der Benutzername ist root, das Passwort toor. Den grafischen X-Server starten Sie mit startx.

3. Teil: „Backtrack-Anwendungen nutzen“

Backtrack-Anwendungen nutzen

Backtrack hat neben den Standard-Linux-Tools weit über hundert spezialisierte Hacker-Programme an Bord. Die meisten laufen im Terminal, haben also keine grafische Bedienoberfläche.

Programmgruppen in Backtrack

Die Programme von Backtrack sind in zwölf Kategorien unterteilt. Diese sind nach Begriffen aus dem Hacker-Jargon benannt, etwa „Privilege Escalation“ oder „Vulnerability Assessment“. Die meisten Kategorien sind nochmals in mehrere Untergruppen unterteilt. Das macht Backtrack sehr unübersichtlich.

Einen Überblick über die installierten Programme verschaffen Sie sich, indem Sie im Terminal den Befehl dpkg -l | less eingeben. Sie erhalten dann jeweils auch eine kurze Beschreibung. Das Pipe-Zeichen | erzeugen Sie mit [Alt Gr <].

Beispielhaft erklären die folgenden Abschnitte, wie der WLAN-Sniffer Wireshark, das Tool Dnsmap zum Ermitteln von Subdomains und Recordmydesktop zum Aufzeichnen von Bildschirmvideos funktionieren.

Hinweis: Wenn Sie in Backtrack ein Programm im Terminal aufrufen, dann müssen Sie den Programmnamen in Kleinbuchstaben eintippen.

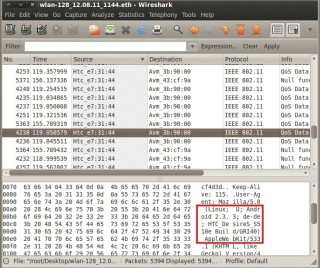

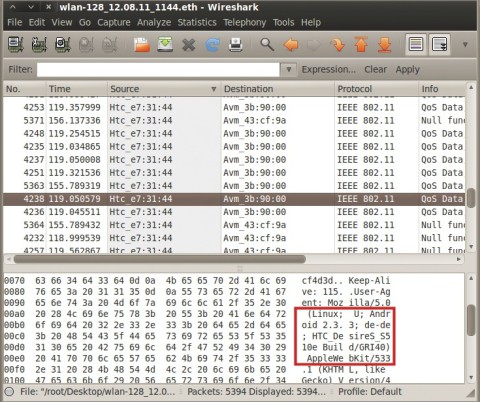

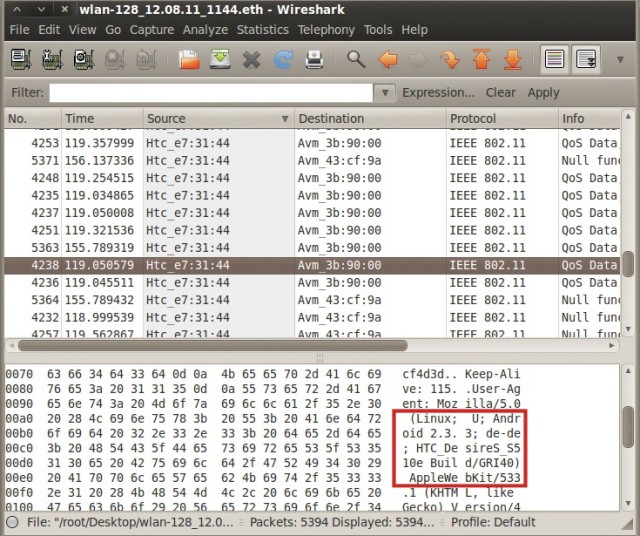

WLAN-Analyse mit Wireshark

Das Tool Wireshark 1.4.6 analysiert die Daten, die über Ihr WLAN gesendet werden. Dazu müssen Sie diese Daten aber erst einmal aufzeichnen. Hier hilft die AVM Fritzbox. Die meisten Modelle haben eine eingebaute Sniffer-Funktion, die sämtliche gesendeten Daten protokolliert.

Rufen Sie in Ihrem Webbrowser die Seite http://fritz.box/html/capture.html auf. Sie sehen eine Liste aller Netzwerkschnittstellen, die sich abhören lassen. Scrollen Sie zu „Paketmitschnitt WLAN (wifi0)“ und klicken Sie dort auf „Start“. Es erscheint ein Speicherdialog. Die Fritzbox speichert die mitgeschnittenen Daten in einer ETH-Datei. Legen Sie den Speicherort fest und klicken Sie auf „Speichern“. Die Aufzeichnung beginnt. Surfen Sie ein wenig herum und beenden Sie dann die Aufzeichnung mit einem Klick auf „Stop“.

Wenn Sie nun die gespeicherte ETH-Datei mit einem Texteditor betrachten, dann sehen Sie, dass für die Auswertung der Daten ein spezielles Programm nötig ist: Wireshark.

Starten Sie Backtrack etwa in einer virtuellen Maschine und ziehen Sie die ETH-Datei mit der Maus dorthin auf den Desktop. Rufen Sie Wireshark auf. Sie finden das Tool unter „BackTrack, Privilege Escalation, Sniffers, Network Sniffers“. Über „File, Open“ laden Sie die ETH-Datei in das Programm.

Sie sehen nun eine lange Liste aller gesendeten und empfangenen Datenpakete. Darunter verräterische Informationen zu finden, ist allerdings nicht trivial. Zunächst sortieren Sie die Pakete, indem Sie oben auf „Source“ klicken. Die Statusmeldungen, zu erkennen an dem Begriff „Broadcast“, können Sie getrost ignorieren.

Wenn Sie ein Datenpaket anklicken, dann sehen Sie im unteren Bereich dessen Inhalt — und zwar einmal in hexadezimaler Schreibweise und einmal in der Textansicht. Klicken Sie sich durch die Pakete, bis Sie interessante Informationen gefunden haben. Zum Beispiel, welche Webseiten aufgerufen wurden oder welche Geräte in Ihrem WLAN unterwegs waren.

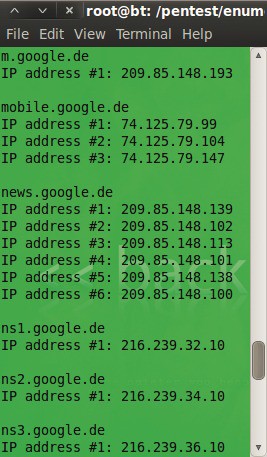

Dnsmap

Dnsmap 0.30 läuft wie fast alle Backtrack-Tools in einem Terminal, hat also keine grafische Bedienoberfläche. Das Programm ermittelt zu einer Domain sämtliche Subdomains und die dazugehörigen IP-Adressen. In www.webseite.de könnte zum Beispiel downloads.webseite.de sein. Sie finden Dnsmap unter „BackTrack, Information Gathering, Network Analysis, DNS Analysis“.

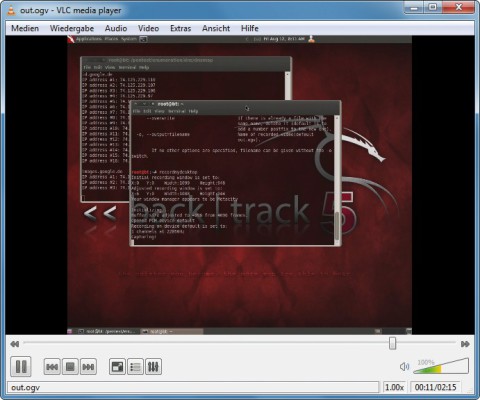

Wenn Sie das Programm anklicken, startet es in einem Terminalfenster. Dort geben Sie dann zum Beispiel ./dnsmap google.de ein. Das Tool beginnt mit seiner Arbeit, die schon mal eine Stunde dauern kann. Sie werden überrascht sein, wie viele Subdomains Google hat.

Recordmydesktop

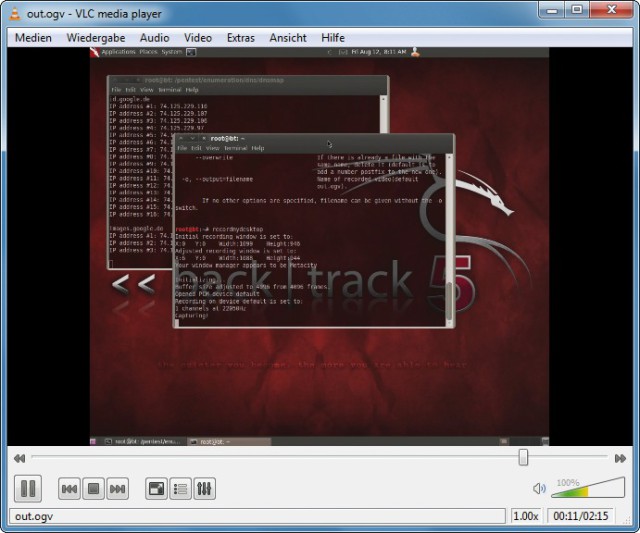

Das Tool Recordmydesktop 0.3.8.1 erstellt ein Video von sämtlichen Aktionen, die auf dem Bildschirm ausgeführt werden. Sie finden Recordmydesktop unter „BackTrack, Reporting Tools, Media Capture“. Das Programm startet in einem Terminalfenster. Geben Sie dort recordmydesktop ein, um die Aufzeichnung zu starten, und führen Sie einige Aktionen aus.

Wenn Sie genügend Material haben, dann wechseln Sie zurück ins Terminal und drücken [Strg C]. Das Video wird im Format OGV erstellt, also Ogg Video. Es liegt im Verzeichnis „root“. Wenn Sie Backtrack in einer virtuellen Maschine nutzen, dann ziehen Sie die OGV-Datei einfach mit der Maus per Drag and Drop auf Ihren Windows-Desktop.

Abspielen lässt sich die Aufzeichnung dann beispielsweise mit dem kostenlosen VLC Media Player.

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>