18.12.2012

Netzwerk

1. Teil: „NAS richtig absichern“

NAS richtig absichern

Autor: Andreas Dumont

Wenn Sie Ihr NAS auch für Zugriffe aus dem Internet nutzen, dann sollten Sie eingeschränkte Benutzerkonten einrichten, HTTPS verwenden und FTP verschlüsseln.

Es ist schon faszinierend, jederzeit weltweit per Internet auf das NAS zugreifen zu können, das zu Hause steht. Viele NAS-Hersteller liefern gleich die passenden Apps für das Smartphone. Damit schauen Sie via Internet Fotos an, hören Ihre Musik und greifen auf beliebige Daten zu.

Solche Internetfreigaben öffnen allerdings potenziellen Angreifern Tür und Tor zu Ihrem Heimnetz. Der Artikel erklärt am Beispiel von Synology DSM 4.0, wie Sie Ihr NAS absichern.

Bei NAS-Servern anderer Hersteller finden Sie in der Regel die gleichen Funktionen, allerdings ist die Menüstruktur eine andere.

Sichere Passwörter verwenden

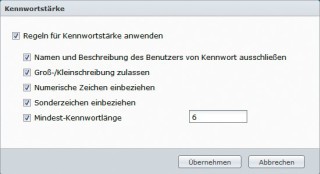

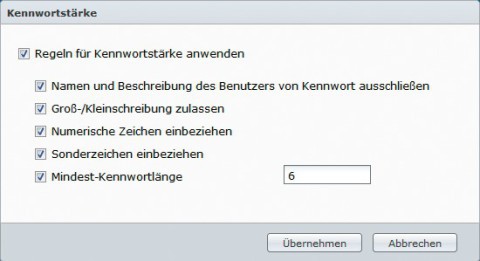

Wählen Sie sichere Passwörter. Das gilt sowohl für den Router als auch für das NAS. Am besten verwenden Sie Klein- und Großbuchstaben, Zahlen und Sonderzeichen. Wechseln Sie die Passwörter regelmäßig. Als Administrator sind Sie verantwortlich dafür, dass alle Nutzer des NAS ebenfalls sichere Passwörter verwenden.

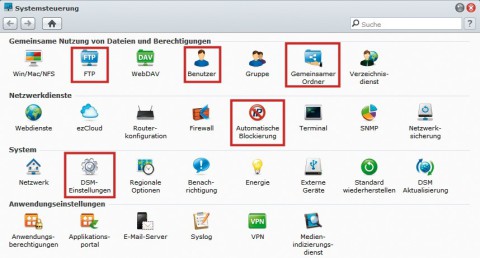

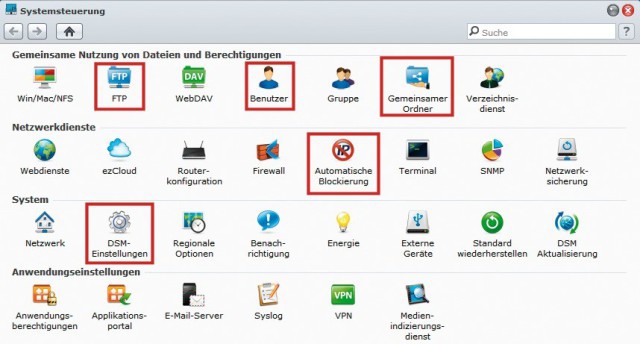

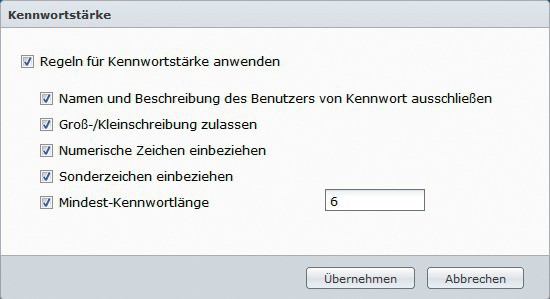

NAS-Systeme von Synology unterstützen Sie dabei. Damit lassen sich Mindestanforderungen an Passwörter definieren. Dazu gehen Sie im Disk Station Manager DSM zu „Systemsteuerung“. Dort klicken Sie auf „Benutzer“ und dann auf „Kennwortstärke“. Hier legen Sie fest, welchen Anforderungen neue Passwörter genügen müssen.

Ports prüfen

Die verschiedenen NAS-Anwendungen erfordern eine ganze Reihe geöffneter Ports. Dabei werden eingehende Daten vom Router an die IP-Adresse des NAS weitergeleitet.

Welche Portfreigaben bereits bestehen, sehen Sie etwa im Webinterface der Fritzbox unter „Erweiterte Einstellungen, Internet, Freigaben“. Um zu prüfen, welche NAS-Anwendung welche Ports benutzt, werfen Sie einen Blick in die Port-Tabelle. Unverschlüsselte Ports wie 5000 sind in der Tabelle rosa markiert. Diese Ports sollten Sie aus Sicherheitsgründen im Router nicht freigeben.

Verschlüsselte Verbindungen nutzen

Ihr NAS lässt sich mit Hilfe einer DynDNS-Adresse über das Internet erreichen. Näheres dazu lesen Sie im Artikel Fernzugriff aufs NAS.

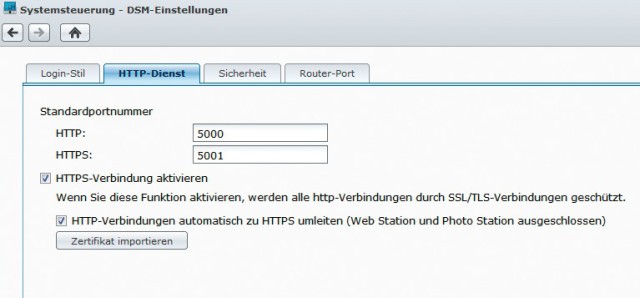

Standardmäßig kommt das unverschlüsselte HTTP zum Einsatz. Besser nutzen Sie immer eine verschlüsselte HTTPS-Verbindung: Um diese einzurichten, gehen Sie zunächst in der Systemsteuerung des NAS bei „Webdienste“ zum Reiter „HTTP-Dienst“ und aktivieren dort die Option „HTTPS-Verbindung für Webdienste aktivieren“. „Webdienste“ umfasst die Web Station und die dazugehörigen Anwendungen.

Außerdem stellen Sie ebenfalls in der Systemsteuerung bei „DSM-Einstellungen“ im Reiter „HTTP-Dienst“ die beiden Optionen „HTTPS-Verbindung aktivieren“ und „HTTP-Verbindungen automatisch zu HTTPS umleiten“ ein. Mit diesen Einstellungen greifen Sie stets über den verschlüsselten Port 5001 auf die Administrationsoberfläche zu.

2. Teil: „Benutzerkonten einrichten“

Benutzerkonten einrichten

Auf einem NAS, das mehrere Anwender nutzen, haben Benutzerkonten und Benutzerrechte eine viel größere Bedeutung als etwa bei Windows. Auch wenn Sie das NAS alleine nutzen, ist es sinnvoll, neben dem Admin-Konto mehrere Benutzerkonten mit eingeschränkten Rechten einzurichten. Denn dann laufen Sie nicht Gefahr, aus Versehen Daten zu löschen. Und wenn die Kontodaten an Fremde gelangen, können diese auch nur wenig Schaden anrichten.

Das Administratorkonto „admin“ sollte ausschließlich zur Einrichtung und Verwaltung verwendet werden und nicht für den alltäglichen Gebrauch. Über den Disk Station Manager lassen sich bequem Benutzerkonten und entsprechende Freigaben einrichten.

Benutzer anlegen

Standardmäßig legt DSM die beiden Benutzer „admin“ und „guest“ an. Das Konto „guest“ lassen Sie am besten deaktiviert. Das Konto „admin“ verwenden Sie nur, um Ihr NAS zu konfigurieren und zu verwalten.

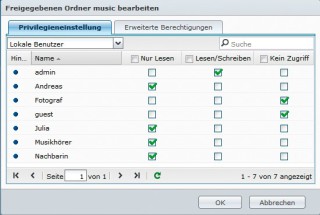

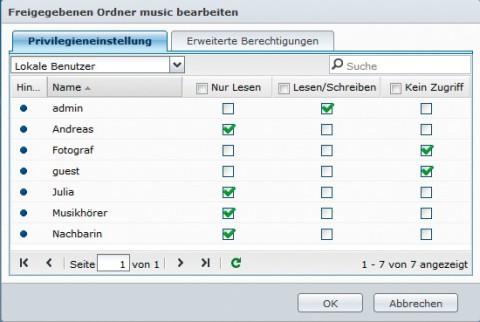

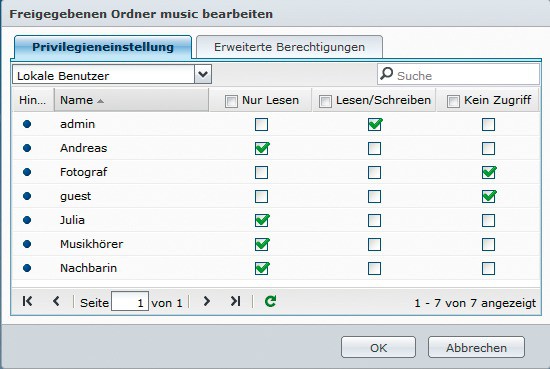

Wenn Sie für verschiedene Einsatzzwecke eigene Benutzer einrichten, etwa einen „Musikhörer“ für die „Audio Station“, und diesem nur Leserechte gewähren, dann laufen Sie nicht Gefahr, Musikdateien versehentlich zu löschen. Und falls ein Angreifer Ihre Zugangsdaten stiehlt, dann hat dieser Angreifer eben auch nur Leserechte.

Um einen neuen Benutzer anzulegen, gehen Sie in die „Systemsteuerung“ und klicken auf „Benutzer“. Dort wählen Sie „Erstellen, Benutzer erstellen“. Anschließend geben Sie dem Benutzer einen Namen, eine Beschreibung und ein Passwort.

Im nächsten Schritt legen Sie die Gruppe fest, der der neue Benutzer angehören soll. Wählen Sie nie „administrators“, sondern „users“ oder eine selbst angelegte Gruppe ohne Administratorrechte.

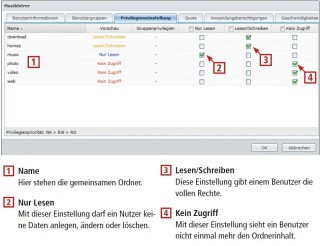

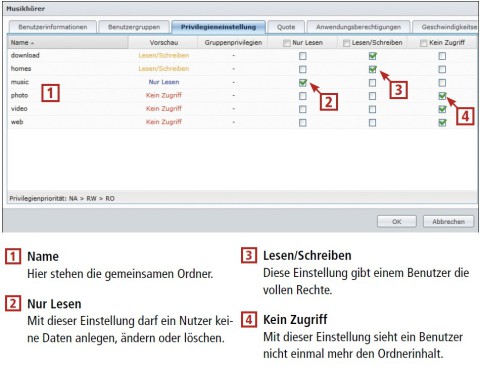

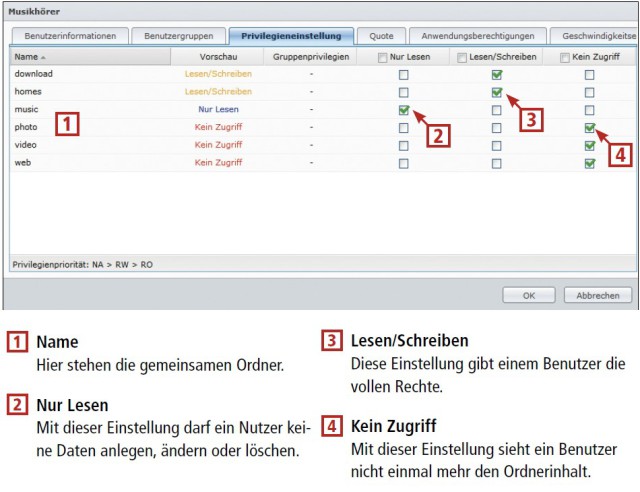

Als Nächstes legen Sie die Zugriffsrechte für gemeinsame Ordner wie „photo“, „music“ und „homes“ fest. Einem Benutzer, der nur Musik hören darf, geben Sie entsprechend nur Leserechte für den Ordner „music“ und setzen alle übrigen Ordner auf „Kein Zugriff“.

Die „Benutzerkontingenteinstellung“ überspringen Sie. Sie ist für die Sicherheit nicht relevant. Sie gelangen nun zu den NAS-Anwendungen wie „Audio Station“ und „File Station“. Anwendungen, die Sie nicht aktivieren, bekommt der Benutzer nicht zu Gesicht. Ein Klick auf „Übernehmen“ schließt den Vorgang ab.

Legen Sie entsprechende Konten für alle weiteren Einsatzzwecke und für alle Personen an, die das NAS nutzen.

Gemeinsame Ordner

Für jeden gemeinsamen Ordner lässt sich anzeigen, welcher Benutzer welche Rechte darauf hat. Dazu gehen Sie in der „Systemsteuerung“ auf „Gemeinsamer Ordner“. Bei „Privilegieneinstellung“ sehen Sie die Zugriffsrechte sämtlicher Benutzer — vorausgesetzt natürlich, Sie sind als Administrator angemeldet.

Im Reiter „Erweiterte Berechtigungen“ können Sie noch weiter gehen. Hier lässt sich auf Wunsch das Ändern und das Herunterladen von Dateien unterbinden. Somit ist es dann nicht mehr möglich, über die „File Station“, per FTP oder WebDAV beispielsweise Fotos oder Musikdateien herunterzuladen.

Benutzergruppen erstellen

Statt jedem Nutzer einzeln Rechte für die gemeinsamen Ordner zuzuweisen, können Sie auch eine Benutzergruppe anlegen, zum Beispiel „Freunde und Bekannte“ oder „Familie“, und dort alle Einstellungen vornehmen. Jeder Benutzer, den Sie zu dieser Gruppe hinzufügen, erhält dann die vordefinierten Rechte.

Um eine neue Benutzergruppe anzulegen, gehen Sie auf „Systemsteuerung, Gruppe“ und dann auf „Erstellen“. Anschließend legen Sie fest, welche Rechte jedes Mitglied dieser Gruppe haben soll.

Da es vorkommen kann, dass Sie Rechte vergeben, die sich widersprechen, gilt die Regel, dass Benutzereinstellungen Vorrang haben vor Gruppeneinstellungen.

3. Teil: „Angreifer blockieren“

Angreifer blockieren

Wenn Sie Dienste Ihres NAS für den Zugriff über das Internet freigeben, dann sind Sie anfällig gegen Brute-Force-Angriffe. Dabei versucht der Angreifer, durch unablässige Login-Versuche den Benutzernamen und das Passwort zu ermitteln.

Viele NAS-Server haben einen wirksamen Mechanismus gegen solche Attacken. Sie sperren die IP-Adresse des Angreifers automatisch nach einer bestimmten Zahl fehlgeschlagener Login-Versuche innerhalb von wenigen Minuten. Auf Wunsch erhalten Sie eine E-Mail, sobald ein solcher Fall eintritt.

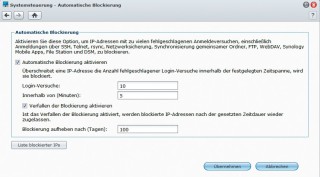

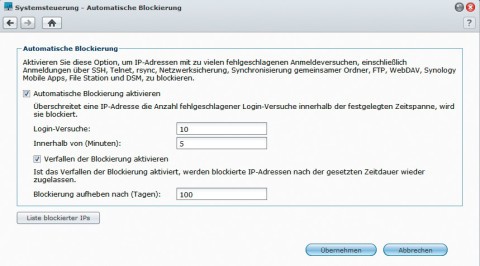

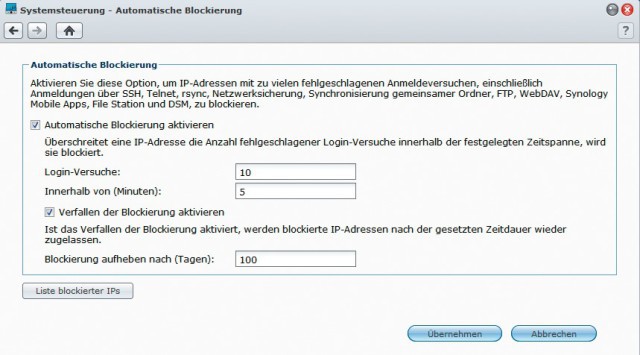

Diesen Schutz müssen Sie aber selbst aktivieren. Dazu gehen Sie im Fall von Synology in der Systemsteuerung des DSM zu „Automatische Blockierung“. Dort setzen Sie ein Häkchen bei „Automatische Blockierung aktivieren“ und geben die Anzahl der zulässigen Login-Versuche und die entsprechende Zeitspanne an, also etwa zehn Login-Versuche in fünf Minuten. Beim elften fehlerhaften Versuch wird dann die entsprechende IP-Adresse gesperrt. Im Feld darunter geben Sie an, nach wie vielen Tagen eine solche Sperre wieder aufgehoben werden soll.

Um sich nach einem Angriffs-Versuch per E-Mail benachrichtigen zu lassen, gehen Sie in der Systemsteuerung zu „Benachrichtigung“. Dort tragen Sie bei „Allgemein“ Ihre E-Mail-Kontodaten ein, und bei „Erweitert“ setzen Sie ein Häkchen bei „IP-Adresse blockiert“.

4. Teil: „Sicheres FTP nutzen“

Sicheres FTP nutzen

Datenverkehr per FTP ist standardmäßig unverschlüsselt. Sogar Benutzername und Passwort werden als Klartext übermittelt. Deshalb ist FTP anfällig für Lauschangriffe, vor allem, wenn Sie mit Ihrem Smartphone einen unverschlüsselten Hotspot nutzen. Näheres dazu lesen Sie im Artikel Sicher in fremden Netzen.

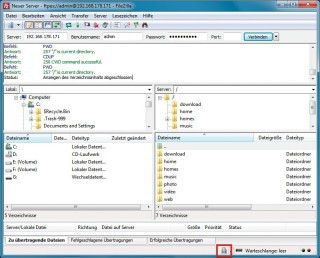

Am besten erlauben Sie nur verschlüsselte SSL/TLS-Verbindungen, auch FTPES genannt. FTPES ist eine Untergruppe von FTPS, wobei das E für explizit steht. Dazu gehen Sie in der Systemsteuerung zu „FTP“. Falls FTP bereits aktiviert ist, setzen Sie im Reiter „Verbindungseinschränkungen“ ein Häkchen bei „Nur SSL/TLS-Verbindung erlauben“.

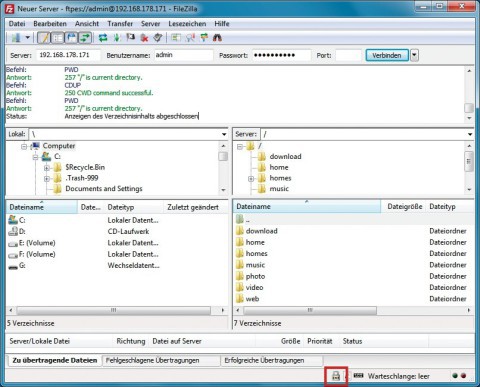

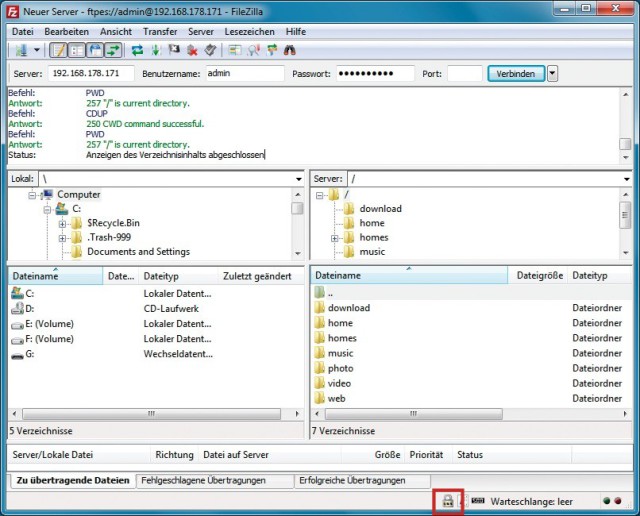

Beim FTP-Client, etwa Filezilla, stellen Sie dann „Explizites FTP über TLS anfordern“ ein. Bei der ersten Verbindung erhalten Sie von Filezilla eine Meldung über das verwendete Zertifikat. Bestätigen Sie es einfach mit „OK“.

Anonymous FTP lässt Datenzugriff ohne oder mit einem beliebigen Passwort zu. Viele FTP-Server bieten standardmäßig Anonymes FTP an. Bei Synology ist der entsprechende Nutzername „anonym“. Am besten schalten Sie den anonymen FTP-Zugriff im Reiter „Sicherheitseinstellungen“ ab.

Letzte Hürde genommen

USB-C kommt als einheitlicher Ladestandard

Nach dem Bundestag hat auch der Bundesrat einer EU-Richtlinie zugestimmt, die USB-C als einheitlichen Anschluss zum Laden von Elektrogeräten festlegt.

>>

Autohersteller

Erstes Smartphone von Polestar

Autohersteller Polestar hat in China sein erstes Smartphone vorgestellt, das vor allem gut mit den Fahrzeugen des Herstellers zusammenarbeiten soll.

>>

10 Stationen

1.500 Händler bei der AVM-Roadshow

Der Fokus der Solution Tour 2024 von AVM lag auf den Themen Glasfaser, Wi-Fi 7 und Smart Home, und mehr als 1.500 Handelspartner folgten der Einladung des Herstellers an die insgesamt 10 Standorte in Deutschland.

>>

Ohne Nokia

HMD zeigt erste Smartphones mit der eigenen Marke

Mit den drei neuen Pulse-Modellen bringt HMD seine ersten Smartphones auf den Markt, die nicht mehr unter der Lizenz von Nokia vermarktet werden.

>>