30.10.2013

Böse Add-ons

1. Teil: „Reklame- und Werbe-Terror im Webbrowser“

Reklame- und Werbe-Terror im Webbrowser

Autor: Andreas Fischer

Foto: iStock - Ashwin82

Einige Add-ons für Firefox, für den Internet Explorer und für Chrome sind wirklich dreist: Sie blenden auf Webseiten zusätzliche Werbung ein. Der Webseitenbetreiber – etwa Amazon – weiß nichts davon.

Seit ein paar Monaten haben sich Entwickler beliebter Browser-Erweiterungen wie Proxtube oder Awesome Screenshot Plus neue Einkommensquellen erschlossen: Sie blenden auf Webseiten, die Sie gerade anschauen, zusätzliche Werbung ein. Diese Werbung ist auf Ihr Surfverhalten abgestimmt. Der Webseitenbetreiber, etwa Amazon, kann nicht nur nichts dagegen tun – er bekommt es schlicht nicht mit.

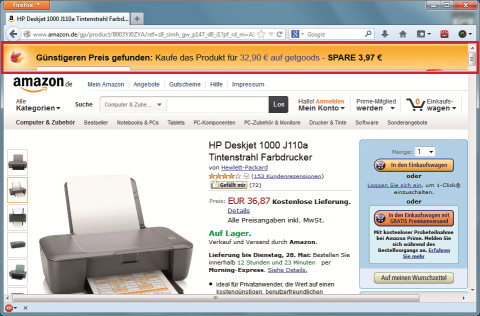

Ein Beispiel: Sie suchen auf Amazon einen Drucker. Die Firefox-Erweiterung Proxtube meldet das an einen Reklame-Server. Der blendet daraufhin eine gelbe Werbeleiste ein, die Sie zu günstigeren Angeboten des Druckers locken soll.

Die gelbe Werbeleiste ist natürlich nicht Bestandteil der Amazon-Seite. Sie wird nur Ihnen im Browser angezeigt.

Damit wird auch klar, warum diese neue Werbeform ausschließlich über Browser-Erweiterungen verteilt wird: Die Erweiterung eines Browsers weiß erstens ganz genau, wo Sie gerade surfen und was Sie suchen. Und zweitens kann sie sehr einfach die Darstellung einer Seite in Ihrem Browser ändern.

Der Artikel beschreibt die neue Reklametechnik, welche Add-ons sie verwenden – und was Sie dagegen tun können.

Mit einer anderen Form unerwünschter Software, den Toolbars, beschäftigt sich der Artikel „Toolbar-Terror von Ask, Google & Co.“.

2. Teil: „Reklame per Javascript Injection“

Reklame per Javascript Injection

Die Technik, die die Adware-Firmen verwenden, um ihre Reklame in Webseiten einzubauen, nennt sich Javascript Injection. Wie mit einer Spritze injizieren sie also ihre Skripts in fremde Seiten. Die Spritze ist dabei das – vermeintlich harmlose – Add-on.

Weil die Manipulation direkt im Browser erfolgt, haben Webseitenanbieter keine Möglichkeit, sich davor zu schützen. So ist es möglich, dass auf der Amazon-Seite fremde Werbeeinblendungen zu sehen sind, ohne dass Amazon etwas dagegen tun könnte.

Zwei Firmen haben sich auf diese besonders penetrante Art der Werbung spezialisiert: Foxy Deal und Superfish. Beide bieten einerseits selbst Add-ons für Browser an. Diese Add-ons haben einen klar umrissenen Zweck: Sie blenden Werbung auf Seiten wie Amazon, Ebay und anderen Shopping-Portalen ein. Wer sie installiert, weiß meist, worauf er sich einlässt.

Andererseits stellen Foxy Deal und Superfish ihre neue Reklametechnik auch Dritten zur Verfügung. Entwickler von Browser-Erweiterungen implementieren die Technik in ihre eigenen Add-ons, um am Reklamekuchen teilzuhaben. Nicht immer haben diese Entwickler den Anwender auf die versteckte Werbekomponente hingewiesen.

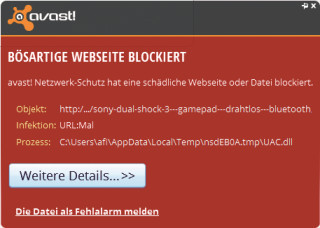

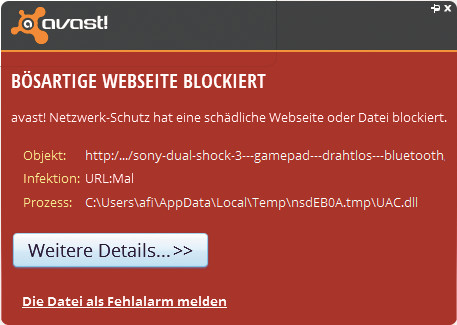

Bei einem der Tests in der com!-Redaktion wollte ein Reklame-Add-on sogar auf eine verseuchte Seite weiterleiten. Jedenfalls hatte der Virenscanner Avast Alarm geschlagen und den Zugriff blockiert.

Foxy Deal

Foxy Deal bezeichnet sich selbst als „internationales Preisvergleichsportal“, das von der Firma R&E Media GmbH in Köln betrieben wird. Das Unternehmen bietet die Firefox-Erweiterung Foxy Deal an, die nach Firmenangaben in mehr als 5200 Online-Shops recherchiert und günstigere Angebote finden soll. Die automatischen Suchergebnisse blendet das Unternehmen dann in einer gelben Leiste auf anderen Seiten ein.

Kein Wort verliert R&E Media auf seiner Webseite über die Möglichkeit, Foxy Deal auch in andere Add-ons zu integrieren. Das bekannteste Add-on, das die Foxy-Deal-Technik enthält, ist Proxtube. Die kostenlose Erweiterung ermöglicht das Betrachten gesperrter Youtube-Videos und wird laut Mozilla von mehr als einer halben Million Benutzer eingesetzt.

Superfish

Auch das amerikanische Unternehmen Superfish ist auf Werbung per Javascript Injection spezialisiert. Das Unternehmen hat ein Add-on namens Window Shopper entwickelt, das die aufgerufenen Webseiten an die Firma meldet und dann zusätzliche Werbung einblendet.

Superfish verwendet dabei sogenannte Slide-Ups. Ein Slide-Up ist ein Javascript-Element, das einen Webinhalt über einem anderen einblendet. Teilweise sind diese Einblendungen sehr groß und überdecken weite Teile einer Webseite. Wenn Superfish aktiv ist und eigene Slide-Ups einblendet, ist es deshalb nicht mehr möglich, bei Amazon auf ein Produktbild zu klicken, um sich die Produktseite anzusehen.

Die in Window Shopper verwendete Technik bietet Superfish auch anderen Add-on-Entwicklern an, die sie in ihre Software einbauen können, um so Geld mit der angezeigten Werbung zu verdienen. Ein bekanntes Beispiel ist Awesome Screenshot Plus.

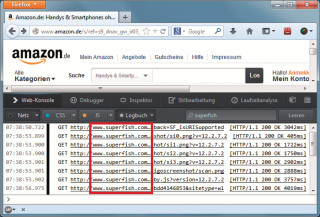

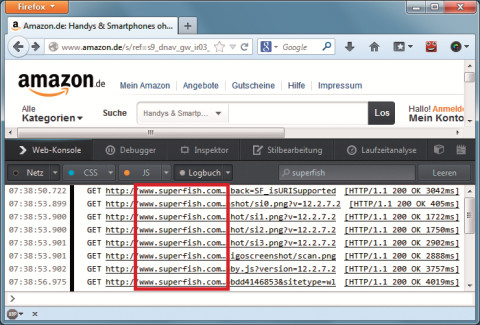

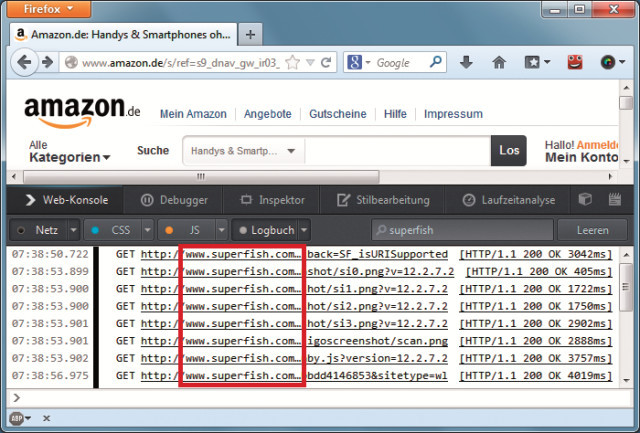

Test mit Firefox

Die Webkonsole von Firefox zeigt, welche Daten etwa das Superfish-Add-on lädt, wenn ein Nutzer die Amazon-Seite aufruft. Das Add-on baut Bilder, Javascripts und Flash-Dateien in die Amazon-Seite ein.

Ob Superfisch bei Ihnen aktiv ist, können Sie leicht herausfinden: Klicken Sie dazu in Firefox auf das orangefarbene Firefox-Symbol und wählen Sie „Web-Entwickler, Werkzeuge ein-/ausblenden“ aus. Klicken Sie dann auf „Web-Konsole“, um das Analysefeld einzublenden.

Klicken Sie nun auf das Dreieck rechts neben „Netz“ und entfernen Sie das Häkchen vor „Fehler“. Entfernen Sie anschließend alle Häkchen bei „CSS“ und „JS“. Klicken Sie dann in das obere Fenster und stöbern Sie bei Amazon. Geben Sie ins Suchfeld der Webkonsole superfish ein. Zeigt die Webkonsole jetzt noch Ergebnisse an, dann haben Sie ein Add-on installiert, das Daten an Superfish überträgt.

Wie Sie den Reklamespuk beenden, lesen Sie im Abschnitt „Javascript Injection verhindern“.

3. Teil: „Add-ons mit Javascript Injection“

Add-ons mit Javascript Injection

Im Folgenden stellen wir einige Beispiele für Add-ons vor, die Werbung per Javascript Injection auf Webseiten einblenden. Manche wie Foxy Deal und Window Shopper haben nur diesen Zweck, andere wie Proxtube und Awesome Screenshot Plus bringen die Werbeeinblendungen huckepack mit.

Foxy Deal

Foxy Deal ist eine Preisvergleichserweiterung, die automatisch nach vergleichbaren Angeboten sucht und dann Werbung einblendet, während man etwa auf der Amazon-Seite stöbert.

Unter www.foxydeal.com/de/privacy-policy hat der Anbieter eine Datenschutzerklärung veröffentlicht, in der er über die durch das Add-on erhobenen Daten informiert. Dazu zählen „die URL der Seite, auf der Sie zuerst nach Ihrem ausgewählten Produkt suchen“ sowie „die Eigenschaften des Produkts, nach dem Sie suchen“. Anhand dieser Daten schlägt das Add-on dann andere Produkte vor. Klickt ein Anwender auf eines der Angebote, wird auch dies gespeichert: Foxy Deal überträgt „die URL jeder von Ihnen besuchten Seite, über die Sie durch das Add-On benachrichtigt wurden“.

Darüber hinaus registriert das Add-on nicht näher spezifizierte „sonstige anonyme technische und Routing-Informationen“, etwa die IP-Adresse des Anwenders. Dazu speichert das Unternehmen Cookies auf den PCs der Nutzer.

Für die Verwendung dieser Daten räumt sich der Anbieter in seiner Datenschutzerklärung weitreichende Rechte ein. So dürfe man die Daten nicht nur an „Käufer jeglicher Vermögenswerte“ des Unternehmens und an Tochtergesellschaften weitergeben, sondern sogar an „jeden Käufer des Add-Ons“.

Window Shopper

Window Shopper ist ein Add-on der Werbefirma Superfish. Nach Aussage des Unternehmens prüft Window Shopper die Bilder auf einer Webseite und findet dann dazu passende Produkte. Die Bandbreite vorgeschlagener Produkte ist recht groß. So schlägt das Add-on zum Beispiel Kopfhörer vor, wenn man eigentlich einen Spiel-Kontroller sucht.

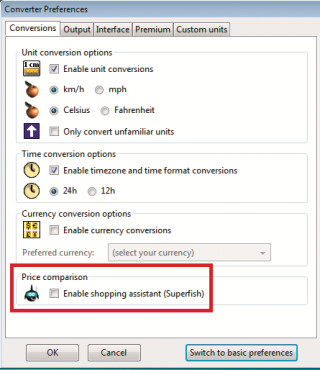

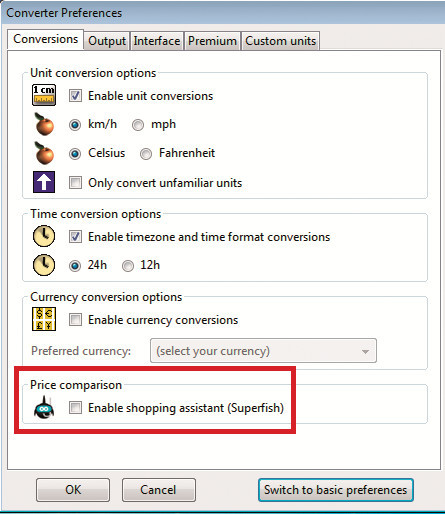

Converter

Converter ist eine Erweiterung für Firefox, die Einheiten umrechnet. So lässt sich damit etwa schnell herausfinden, dass 100 Grad Fahrenheit 37,8 Grad Celsius entsprechen.

Nach der Installation von Converter wird der Anwender nicht genötigt, die enthaltene Superfish-Adware zu aktivieren. Dies geschieht nur, wenn der Anwender selbst die Einstellungen des Add-ons aufruft und ein Häkchen vor „Enable shopping assistant (Superfish)“ setzt.

Edit this Cookie

Edit this Cookie ist ein Cookie-Manager für Google Chrome, der Adware enthält.

Nach der Installation des Add-ons öffnet sich die Einstellungsseite der Erweiterung. Das Häkchen vor „Zeige unaufdringliche Werbung auf einigen Seiten, die ich besuche“ ist aber noch nicht gesetzt.

Wer die Funktion aktiviert, sieht künftig zusätzliche Werbeeinblendungen auf Seiten wie Amazon, Google, Wikipedia oder Bing. Sehr ausgefeilt ist der Algorithmus dahinter allerdings wohl nicht: So führte ein Klick auf die im Bild auf der nächsten Seite gezeigte Werbeeinblendung einfach wieder zurück zum selben Angebot bei Amazon.

4. Teil: „Vorsicht bei Proxtube und Awesome Screenshot Plus“

Vorsicht bei Proxtube und Awesome Screenshot Plus

Die beliebten Browser-Erweiterungen Proxtube und Awesome Screenshot Plus bringen die Werbeeinblendungen per Javascript Injection huckepack mit.

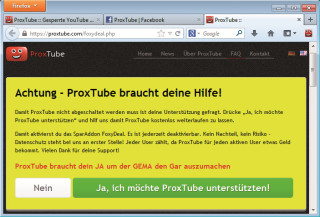

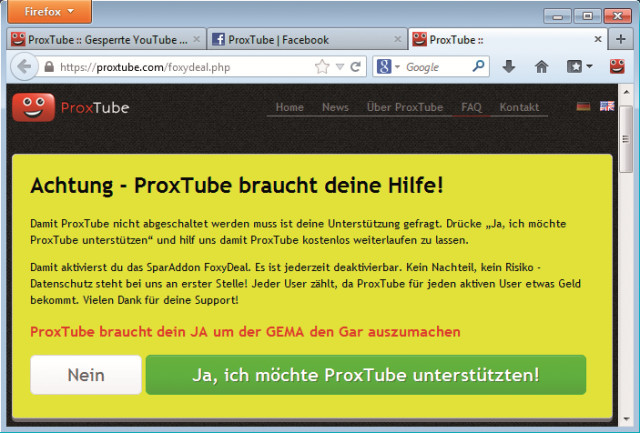

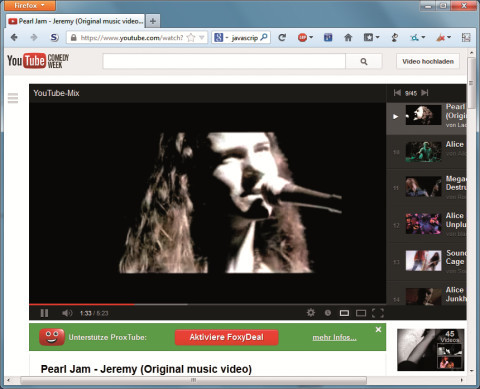

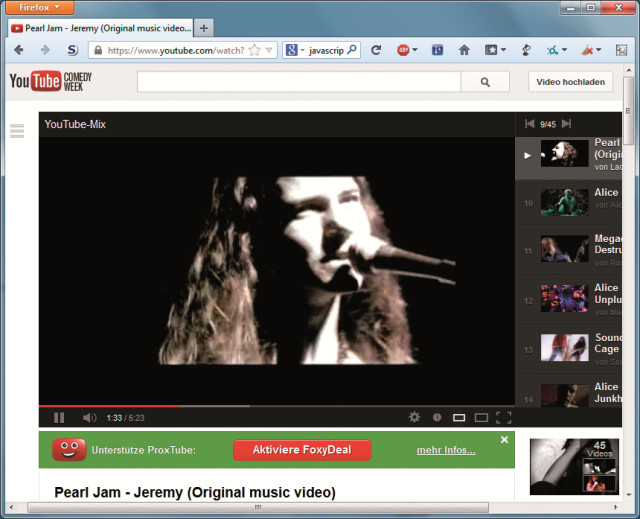

Proxtube

Proxtube ist eines der beliebtesten Add-ons in Deutschland, weil es das Betrachten von gesperrten Youtube-Videos ermöglicht. Wenn das Add-on ein gesperrtes Video erkennt, leitet es die Anfrage über einen Proxy-Server um. Das Video wird dadurch freigegeben.

Zur Finanzierung seiner Proxy-Server hat der Entwickler Foxy Deal in sein Add-on eingebaut, ursprünglich sogar, ohne die Nutzer darüber zu informieren. Erst nach Protesten integrierte er eine Infoseite, die sich nach der Installation automatisch öffnet.

Damit die Nutzer wissen, wo sie hinzuklicken haben, ist die Schaltfläche zum Zustimmen deutlich auffälliger als die zum Ablehnen.

Wenn sich ein Nutzer gegen die Aktivierung von Foxy Deal entscheidet, blendet Proxtube künftig einen grünen Hinweis auf der Youtube-Seite ein, wenn es ein Video entsperrt.

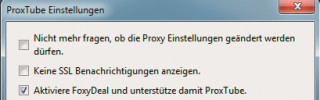

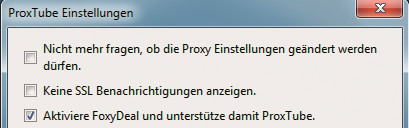

Foxy Deal lässt sich nachträglich in den Einstellungen von Proxtube deaktivieren. Rufen Sie dazu „Firefox, Add-ons“ auf und scrollen Sie bis zu „ProxTube“. Klicken Sie dort auf „Einstellungen“ und entfernen Sie das Häkchen vor „Aktiviere FoxyDeal und unterstütze damit ProxTube“.

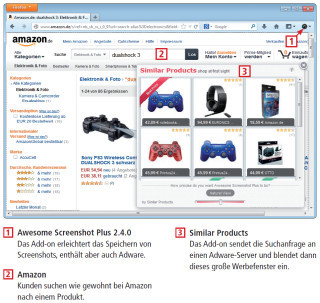

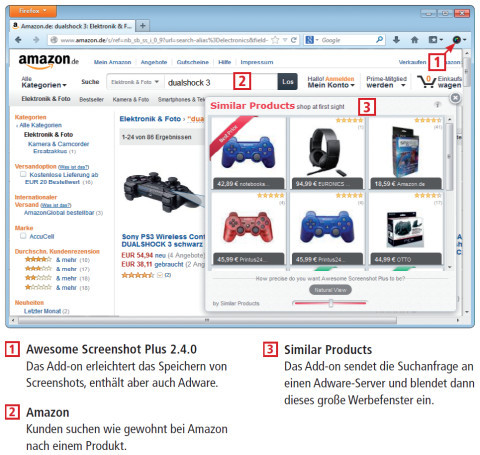

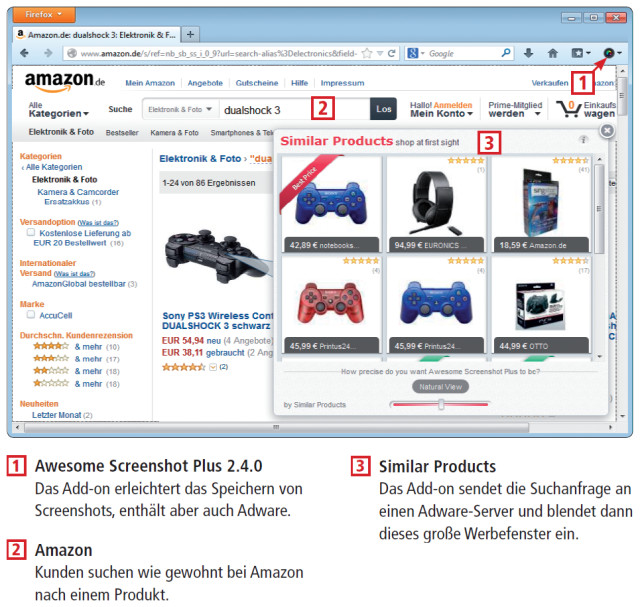

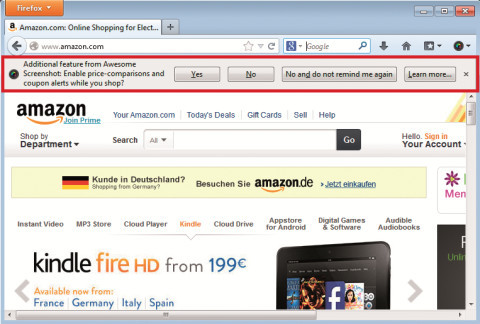

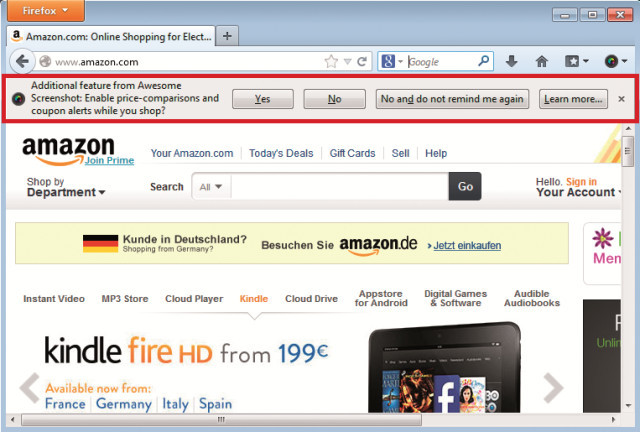

Awesome Screenshot Plus

Die Erweiterung Awesome Screenshot Plus erstellt direkt in Firefox Screenshots von Webseiten. Wer will, kann die Screenshots zudem mit farbigen Markierungen versehen.

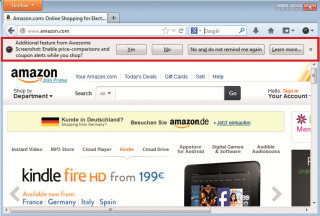

Teil der kostenlosen Erweiterung ist allerdings auch die Adware-Technik von Superfish, auf die Awesome Screenshot Plus mit einer grauen Leiste hinweist, wenn man nach der Installation etwa die Amazon-Seite zum ersten Mal besucht.

Eine einmal getroffene Entscheidung lässt sich über die Optionen des Add-ons später noch ändern. Oben rechts im Browser sehen Sie ein rundes Icon und rechts daneben ein kleines Dreieck. Klicken Sie darauf und wählen Sie „Options“ aus. Entfernen Sie dann das Häkchen vor „Enable similar product search powered by Superfish“.

5. Teil: „Javascript Injection verhindern “

Javascript Injection verhindern

Reklame, die per Javascript Injection in Webseiten eingebaut wird, lässt sich auf mehrere Arten stoppen – entweder direkt im Add-on selbst oder mit den beiden Sicherheitserweiterungen Noscript und Adblock Plus. Am besten ist es natürlich, solche Add-ons gar nicht erst zu installieren.

Bei der Installation abwählen

Keines der getesteten Add-ons hat Reklame per Javascript Injection ohne Zustimmung des Nutzers aktiviert. In der Regel blenden die Entwickler nach der Installation der Erweiterung einen Hinweis darauf ein. Teilweise fallen diese Hinweise allerdings wie bei Proxtube sehr suggestiv oder wie bei Awesome Screenshot Plus eher unauffällig aus.

Nachträglich deaktivieren

Haben Sie die Reklamefunktion versehentlich aktiviert, dann lässt sie sich in allen von uns getesteten Add-ons nachträglich deaktivieren. Die Funktion dafür finden Sie meist direkt in den Optionen des Add-ons. Rufen Sie dazu „Firefox, Add-ons“ auf und klicken Sie in der Zeile des Add-ons auf „Einstellungen“.

Manche Erweiterungen wie Awesome Screenshot Plus haben den Einstellungsdialog allerdings nicht hier, sondern in einem Sondermenü untergebracht, das sich hinter dem Icon des Add-ons verbirgt.

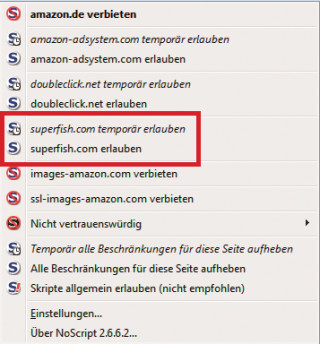

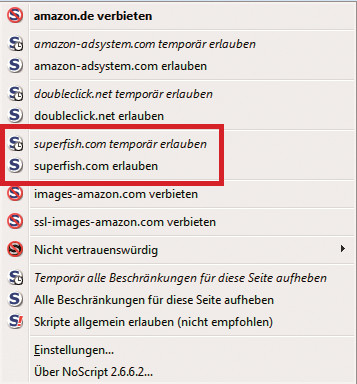

Noscript

Wenn Sie Noscript installiert haben, dann müssen Sie sich keine Sorgen wegen Reklame per Javascript Injection machen.

Noscript zeigt Skripts nur an, wenn Sie das ausdrücklich erlauben. Selbst wenn Sie also etwa Amazon das Ausführen von Skripts erlauben, bleiben dort von einem Add-on eingeschleuste Inhalte blockiert.

Adblock Plus

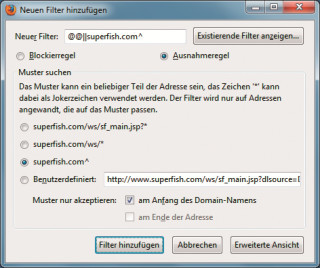

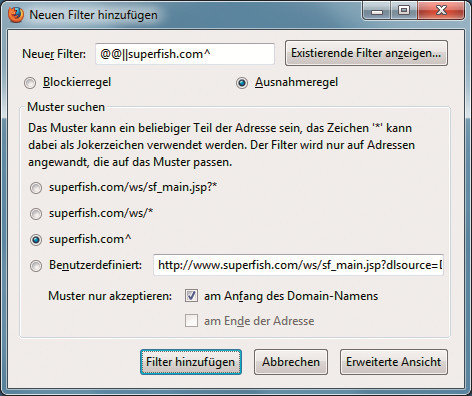

Adblock Plus blockiert nur Werbung, die in einem seiner Filter erfasst ist. Ein Filter etwa für Superfish lässt sich schnell einrichten.

Öffnen Sie dazu eine Seite, auf der Superfish-Werbung auftaucht. Klicken Sie dann auf das rote Adblock-Plus-Symbol und wählen Sie „Blockierbare Elemente öffnen“ aus. Unten im Browser öffnet sich ein Feld, das alle auf der aktuellen Seite geöffneten Elemente anzeigt. Suchen Sie nach einem Eintrag, der auf die Superfish-Seite verweist, und klicken Sie doppelt darauf.

Das Fenster „Neuen Filter hinzufügen“ öffnet sich. Markieren Sie „superfish.com^“. Diese Auswahl sorgt dafür, dass künftig alle Inhalte von Superfish.com geblockt werden. Speichern Sie den neuen Filter mit „Filter hinzufügen“. Laden Sie dann die Seite neu. Die Superfish-Werbung ist weg.

Test-Framework

Testautomatisierung mit C# und Atata

Atata ist ein umfassendes C#-Framework für die Web-Testautomatisierung, das auf Selenium WebDriver basiert. Es verwendet das Fluent Page Object Pattern und verfügt über ein einzigartiges Protokollierungssystem sowie Trigger-Funktionalitäten.

>>

Programmiersprache

Primärkonstruktoren in C# erleichtern den Code-Refactoring-Prozess

Zusammenfassen, was zusammen gehört: Dabei helfen die in C# 12 neu eingeführten Primärkonstruktoren, indem sie Code kürzer und klarer machen.

>>

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>