02.08.2012

Schadcode

1. Teil: „Tipps gegen Lösegeld-Trojaner“

Tipps gegen Lösegeld-Trojaner

Autor: Andreas Fischer

Erpresserviren verschlüsseln Ihre Dateien oder nehmen gleich Ihren ganzen PC in Geiselhaft. Dann fordern sie Geld. So wehren Sie sich gegen die Lösegeld-Trojaner.

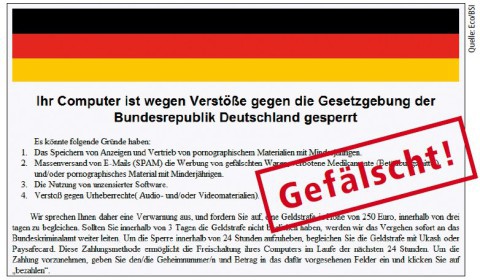

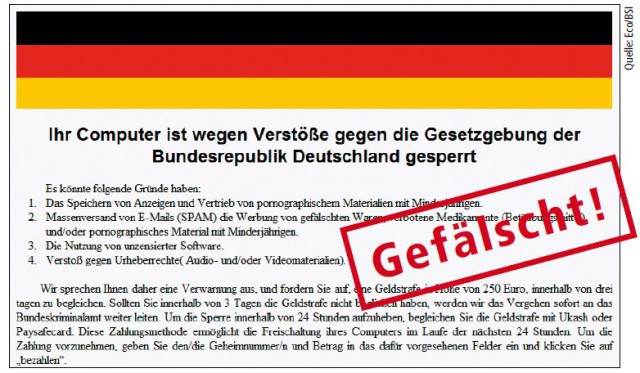

Wenn Windows plötzlich mit einer Warnung des Bundeskriminalamts (BKA) den Start verweigert, hat ein Lösegeld-Trojaner Ihren PC verseucht. Das Ganze ist nur eine gut gemachte Täuschung. Eine echte Behörde steckt nicht dahinter.

Statt Sie mit einer vorgehaltenen Pistole zu bedrohen, sperren Lösegeld-Trojaner den Zugriff auf Windows oder verschlüsseln Dokumente. Selbst wer zahlt, kann sich nicht sicher sein, wieder an seine Daten zu kommen.

Der Artikel beschreibt vier digitale Erpressungsmethoden und gibt Tipps, wie Sie am besten reagieren.

2. Teil: „Durch Trojaner gesperrtes Windows“

Durch Trojaner gesperrtes Windows

Diese Lösegeld-Trojaner lassen Sie nicht mehr an Ihr Windows. Um der Erpressung Nachdruck zu verleihen, täuschen die Kriminellen vor, eine Behörde zu sein: etwa BKA, FBI oder Bundespolizei. Gern geben sie sich auch als Unternehmen aus, etwa als Microsoft, oder als eine Urheberrechtsorganisation wie die GEMA.

So werden Sie erpresst

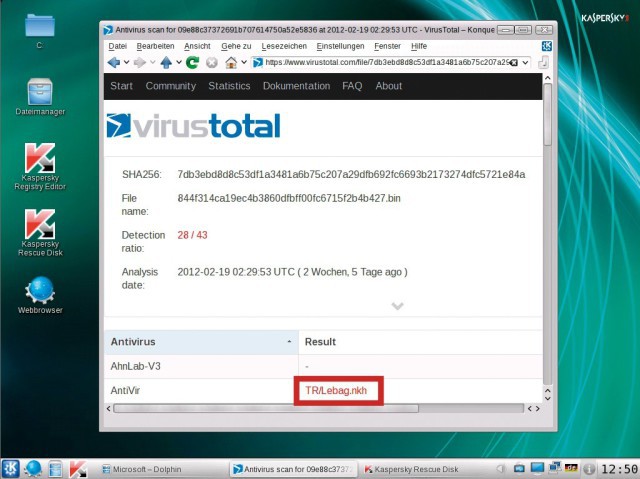

Ein typisches Beispiel für diese Form der Erpressung ist der Lösegeld-Trojaner Lebag. Er sperrt Windows wegen angeblich besuchter „infizierter und pornografischer“ Webseiten, die das „Computersystem an eine kritische Grenze“ geführt haben sollen. Des Weiteren warnt Lebag vor einem Verlust aller Daten. Nur ein „kostenpflichtiges Upgrade“ für 50 Euro soll den „Datenverlust verhindern“.

Das Ganze ist völliger Humbug und einfach blanke Erpressung. Der Anwender kann sich nicht einmal sicher sein, dass er seinen PC danach wirklich wieder ungestört nutzen kann. Wie bei einer Lösegeldforderung in der realen Welt können die Ganoven immer neue Forderungen erheben. Die Schadsoftware befindet sich ja weiterhin auf dem Computer.

In den folgenden Abschnitten lesen Sie, wie Sie Ihren PC von einem Lösegeld-Trojaner befreien, der den Zugriff auf Windows verhindert.

Kaspersky Rescue Disk

Spezielle Windows-Software gegen Lösegeld-Trojaner gibt es nicht. Wichtig ist, dass Sie Ihren PC von außen booten. Wir empfehlen dazu die kostenlose Kaspersky Rescue Disk.

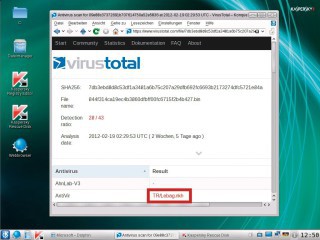

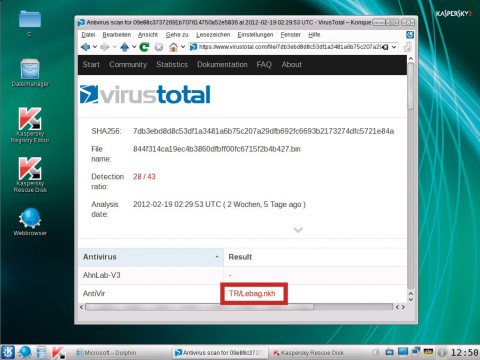

Diese Antiviren-CD ist ausgereift, besonders leicht zu bedienen und bringt nützliche Zusatz-Tools zur Trojaner-Bekämpfung mit. So können Sie zum Beispiel verdächtige Dateien mit dem enthaltenen Browser bei dem kostenlosen Virustotal testen.

Gehen Sie an einen anderen PC, zum Beispiel bei einem Bekannten, und laden Sie dort die ISO-Datei mit der Kaspersky Rescue Disk herunter. Brennen Sie die ISO-Datei als bootfähige CD. Gehen Sie dann zurück an den verseuchten PC und starten Sie ihn von der Antiviren-CD.

Wenn der Rechner nicht sofort von CD bootet, finden Sie im Tipp Boot-Reihenfolge am PC ändern Hinweise zur Änderung der Boot-Reihenfolge.

Kurz nach dem Start sehen Sie das grüne Boot-Menü von Kaspersky. Sie haben nun zehn Sekunden Zeit, um eine beliebige Taste zu drücken. Ansonsten versucht Windows zu booten und zeigt Ihnen dann wieder nur den gesperrten Bildschirm.

Wählen Sie als Systemsprache „Deutsch“ aus und akzeptieren Sie die Lizenzbedingungen mit [1]. Bestätigen Sie abschließend den Menüpunkt „Kaspersky Rescue Disk. Grafikmodus“ mit der Eingabetaste. Die Antiviren-CD bootet nun.

Info: Hilfe im Internet

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) und der Eco-Verband helfen Opfern von Lösegeld-Trojanern im Internet.

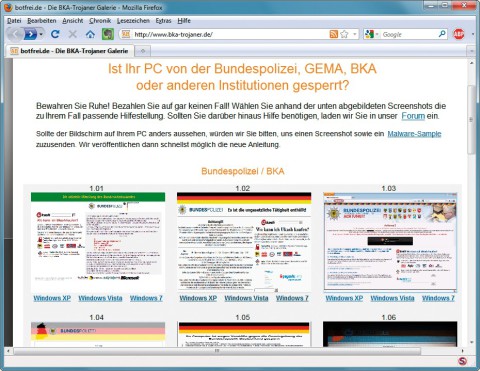

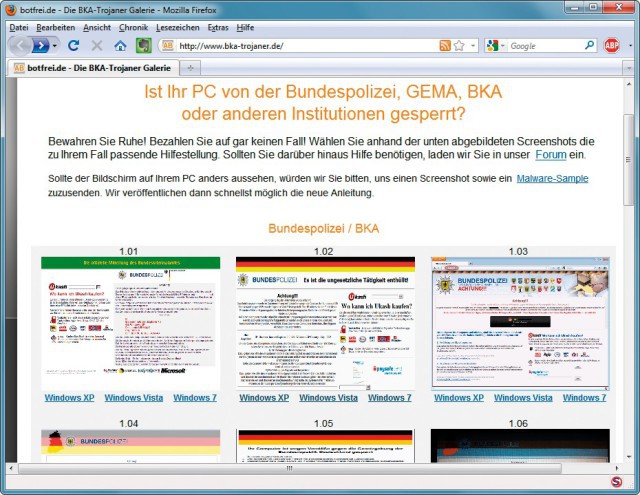

Das BSI und der Eco-Verband betreiben gemeinsam die Webseite www.bka-trojaner.de . Dort finden Sie Screenshots bekannter Lösegeld-Trojaner und konkrete Hinweise zum Entfernen. Weil die Kriminellen ihre Erpresserviren aber ständig weiterentwickeln und auch Dateinamen häufig ändern, kann es sein, dass ein Lösungsweg auf Ihrem PC nicht eins zu eins funktioniert.

Lohnend ist zudem ein Besuch des Forums. Sie finden es unter forum.botfrei.de. Hier können Sie Fragen an die Moderatoren der Seite stellen.

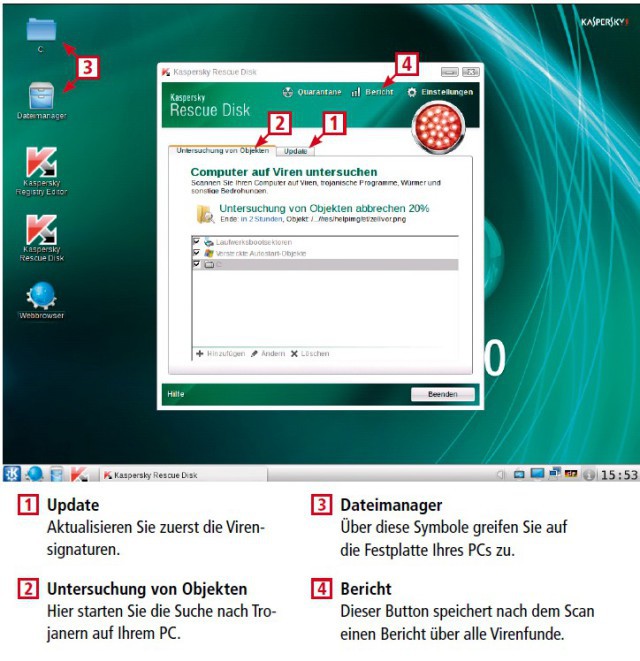

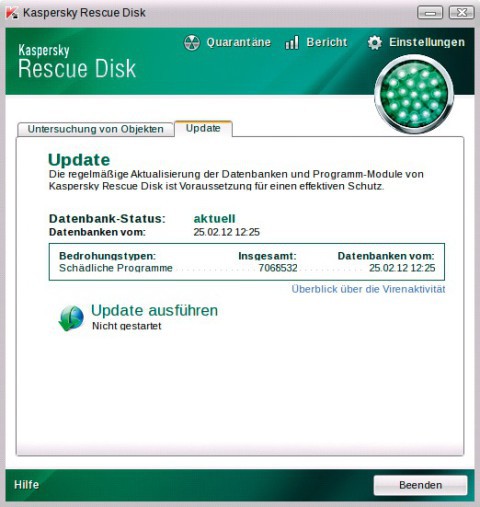

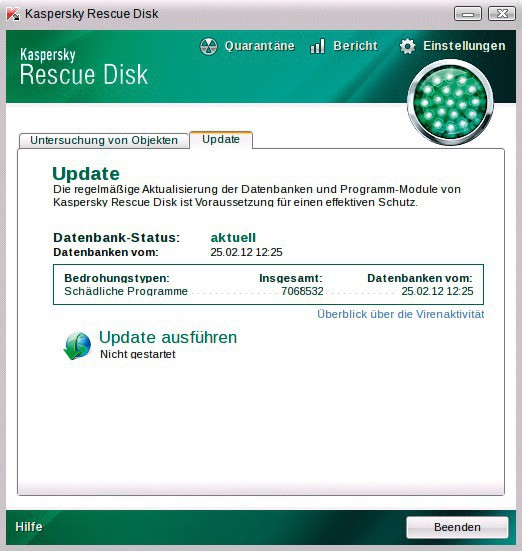

Signaturen aktualisieren

Sobald die Kaspersky Rescue Disk 10 gestartet ist, aktualisieren Sie als Erstes die Virensignaturen. Nur so findet der Scanner auch die neuesten Bedrohungen. Klicken Sie dazu auf den Reiter „Update“ und dann auf „Update ausführen“. Damit der Download der Signaturen funktioniert, muss DHCP im Router aktiviert sein.

Falls Sie ein Notebook checken wollen, schalten Sie am besten WLAN ab und verbinden das Gerät per LAN-Kabel mit dem Router. Die Kaspersky Rescue Disk enthält nur Treiber für eine Handvoll WLAN-Adapter.

Trojaner suchen

Nach dem Update klicken Sie auf den Reiter „Untersuchung von Objekten“, setzen ein Häkchen vor allen Partitionen Ihres Computers und starten die Suche mit „Untersuchung von Objekten starten“.

Gefundene Trojaner entfernen

Wenn die Kaspersky Rescue Disk einen Schädling findet, blendet sie ein Alarmfenster ein. Klicken Sie auf „Löschen (empfohlen)“, um den Schädling zu entfernen.

Protokoll speichern

Sichern Sie anschließend noch einen Bericht über die gefundenen Schädlinge inklusive ihrer Namen auf dem Computer. Klicken Sie dazu auf „Bericht“ und dann auf „Vollständiger Bericht“ sowie „Speichern“. Navigieren Sie zu einem Ordner auf der Festplatte. Das Laufwerk „C:\“ Ihres Windows-PCs finden Sie unter „mnt/Mounted Devices“.

Windows Unlocker

Die Kaspersky Rescue Disk enthält zusätzlich ein Tool namens Windows Unlocker, das den Start von Erpresserviren verhindern soll. Den Erpresser Lebag.nkh konnte es bei Tests in der Redaktion allerdings nicht stoppen. Für den normalen Virenscan mit der Kaspersky Rescue Disk war das dagegen kein Problem.

3. Teil: „Lösegeldtrojaner verschlüsselt Dateien“

Lösegeldtrojaner verschlüsselt Dateien

Eine andere Art von Lösegeld-Trojanern sperrt nicht den ganzen PC, sondern verschlüsselt wichtige Dateien. Erst nach der Zahlung eines Lösegelds soll der Zugriff auf die Daten wieder möglich sein.

So werden Sie erpresst

Der Lösegeld-Trojaner GPCode etwa lässt Sie zwar Ihr Windows weiter nutzen, aber er verschlüsselt zum Beispiel Word-, Excel- und Bilddateien auf Ihrem PC. Wie bei den Komplettblockierern sollen Sie zahlen, damit Sie wieder an Ihre Dateien kommen.

Das können Sie tun

Kaspersky Rescue Disk kann Lösegeld-Trojaner wie GPCode aufspüren und entfernen. Das ändert aber nichts daran, dass Ihre Daten weiterhin verschlüsselt sind.

Manchmal veröffentlichen Antivirenhersteller auf ihren Webseiten Freischalt-Codes zu Lösegeld-Trojanern. Die Chance ist aber relativ gering, dass ausgerechnet zu der Variante auf Ihrem PC ein passender Code veröffentlicht wurde.

Probieren Sie es aber trotzdem: Wenn die Antiviren-CD einen Schädling gefunden hat, notieren Sie sich den Namen und geben ihn dann in eine Suchmaschine ein. Mit etwas Glück finden Sie einen funktionierenden Freischalt-Code.

Die letzte Möglichkeit, wieder an die Daten zu kommen, ist der Einsatz eines Datenrettungs-Tools. Häufig stellen Sie damit zumindest einen Teil der Dateien wieder her. Mehr dazu im folgenden Abschnitt.

Daten wiederherstellen

Wenn ein Lösegeld-Trojaner die Dateien verschlüsselt, löscht er anschließend die Ursprungsdateien. Sonst könnte der Anwender ja noch darauf zugreifen und wäre nicht erpressbar.

Weil die Kriminellen aber in der Regel kein sicheres Löschverfahren verwenden, bei dem die Daten mehrfach überschrieben werden, lässt sich manchmal zumindest ein Teil der Dateien retten. Dazu eignen sich alle Datenrettungs-Tools, die gelöschte Dateien wiederherstellen können.

Eine besonders effektive Lösung wurde im Artikel System Rescue CD als Rettungs-Stick beschrieben. Der Artikel zeigt, wie Sie einen bootfähigen USB-Stick erstellen, der gelöschte Dateien auf ein externes Medium sichert.

4. Teil: „Scareware - gefälschte Sicherheits-Tools“

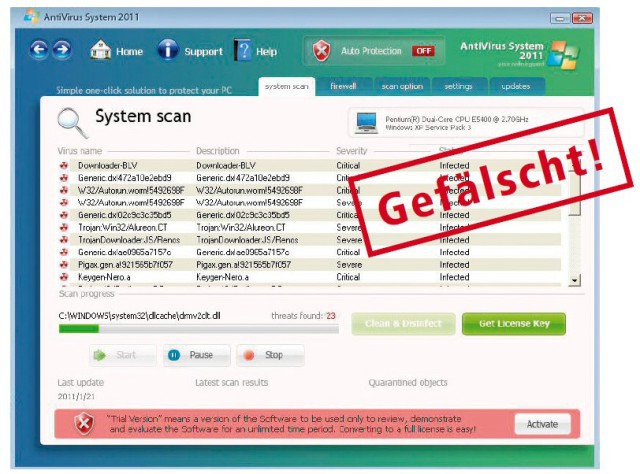

Scareware - gefälschte Sicherheits-Tools

Eine weitere Form der Erpressung geht von sogenannten Scareware-Programmen aus. Dabei handelt es sich um gefälschte Sicherheits-Tools, die angeblich Dutzende Schädlinge auf einem PC finden, diese aber nur gegen eine Zahlung entfernen wollen.

So werden Sie erpresst

Der Begriff Scareware leitet sich von dem englischen Wort to scare, Angst einjagen, ab. Scareware setzt also den Anwender unter Druck, indem sie ihm eine Infektion seines Computers mit Schädlingen vorgaukelt.

So entfernen Sie Scareware

Manche Scareware-Programme bieten ganz regulär eine Deinstallationsroutine in der Softwareverwaltung von Windows an.

Andere Schädlinge werden Sie nur mit dem kostenlosen Spezial-Tool Remove Fake Antivirus los.

Starten Sie das Tool und klicken Sie auf „Start“ und „Ja“. Remove Fake Antivirus sucht nun nach allen ihm bekannten Scareware-Programmen. Im Fall eines Fundes entfernt es diesen anschließend.

5. Teil: „Erpresserische E-Mails“

Erpresserische E-Mails

Während von den bisher beschriebenen Lösegeldforderungen eine tatsächliche Gefahr ausgeht, weil Ihr PC ja bereits infiziert ist, bauen erpresserische E-Mails nur eine Drohkulisse auf. Am besten ignoriert man sie — genauso wie Viagra-Mails.

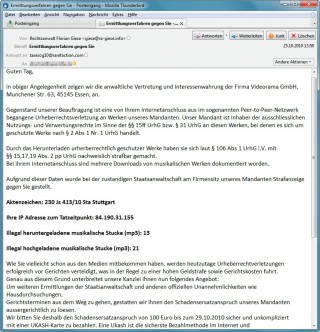

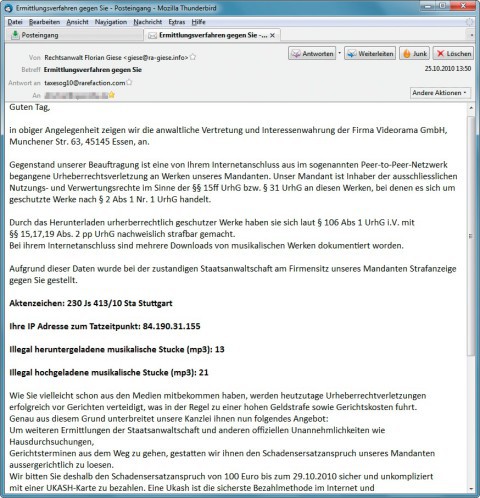

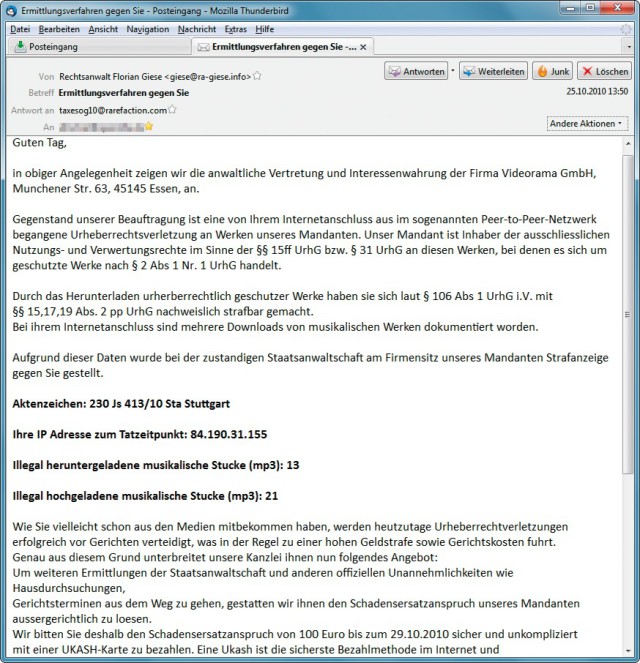

So werden Sie erpresst

Sie scheinen vom Bundeskriminalamt, einem Inkassobüro oder einem Rechtsanwalt zu stammen: E-Mails, in denen dem Empfänger meist unterstellt wird, illegal Dateien aus dem Internet heruntergeladen zu haben. Viele der E-Mails fordern zur Zahlung einer „Geldstrafe“ auf, andere enthalten im Anhang einen Trojaner.

Das können Sie tun

Am wichtigsten ist es, Ruhe zu bewahren und den Inhalt der E-Mail genau zu studieren. Wenn wirklich das Bundeskriminalamt oder ein Staatsanwalt Ermittlungen gegen Sie führen würde, dann würden Sie das nicht per E-Mail, sondern per Brief erfahren.

Außerdem lassen sich erpresserische E-Mails meist am holprigen Deutsch erkennen und daran, dass Sie nicht mit Ihrem Namen angesprochen werden, sondern mit allgemeinen Formulierungen wie „Guten Tag“.

Wenn an so einer E-Mail eine Datei hängt, sollten Sie besonders vorsichtig sein: Öffnen Sie diese Datei auf keinen Fall, auch dann nicht, wenn es sich um eine scheinbar harmlose PDF-Datei handelt. Die Wahrscheinlichkeit ist hoch, dass sich ein Trojaner darin verbirgt.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>