28.06.2012

Sicherheit

Globaler Hackerring plündert Firmenkonten

Autor: Thorsten Eggeling

Ein weltweit agierender und höchst professioneller Hackerring hat seit Anfang des Jahres Online-Firmenkonten von mindestens 60 Bankinstituten geplündert. Der geschätzte Schaden beläuft sich auf bis zu zwei Milliarden Euro.

Nach eigenen Angaben haben der Antivirenhersteller McAfee und das Sicherheitsunternehmen Guardian Analytics gemeinsam einen seit Anfang des Jahres agierenden internationalen Ring von Online-Banking-Kriminellen aufgespürt. Einem Bericht (PDF-Datei) zufolge räumten Hacker des sogenannten „High Roller“-Rings weltweit mindestens 60 Millionen Euro bis geschätzte zwei Milliarden Euro von globalen Firmenkonten ab. Dabei standen mit ungefähr 35 Millionen Euro besonders niederländische Firmen im Visier der Täter. Von 176 Konten deutscher Firmen sollen die Täter etwa eine Million Euro erbeutet haben. Auch in Italien, Lateinamerika und Nordamerika sind die Kriminellen aktiv.

Laut Hans-Peter Bauer, dem Europa-Chef von McAfee, zielten die jetzt entdeckten Attacken auf die gesamte Finanzbranche ab. Dabei sind globale Banken ebenso betroffen wie kleine Regionalbanken. Die „High Roller“ seien dabei aufgeteilt in mindestens zwölf professionelle Gruppen, die offenbar über tiefergehende Kenntnisse von Banktransaktionen verfügen. Sie verwenden dabei eine Malware, die das erbeutete Geld automatisch auf legale Kurierkonten ("Mule-Konten") überweist, die das Geld dann wiederum auf andere Konten weiterleiten. Für die Transaktion benötigt das Schadprogramm keine Interaktion des Benutzers. Die einzelnen Überweisungen belaufen sich dabei auf bis zu 100.000 Euro.

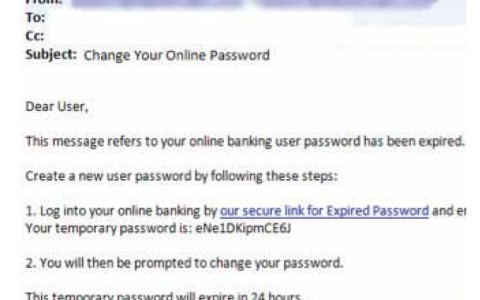

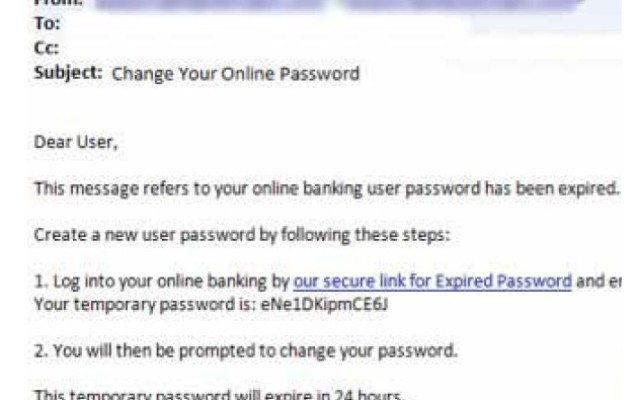

Laut McAfee machte der Ring mit angepassten Versionen der Online-Banking-Trojaner ZeuS und SpyEye auch keinen Halt vor Konten mit Zwei-Faktor-Authentifizierung. Zuvor fanden die Kriminellen durch einfache Recherchen im Netz heraus, bei welchen Finanzinstituten die jeweiligen Firmen Kunden sind. Anschließend lockten sie die Opfer per Link auf eine speziell präparierte Webseite, um von dort aus die Spionagesoftware einzuschleusen.

Sobald sich Opfer mit infizierten Systemen dann beim Online-Banking anmelden, spionieren die Täter zunächst die Konten mithilfe eines Man-in-the-Browsers aus. Erst bei erneutem Einloggen räumt dann die Malware etwa 10 Prozent von dem Konto ab, auf dem sich das höchste Guthaben befindet. Um unentdeckt zu bleiben, blendet der Schädling die Abbuchungen selbst und die Möglichkeit, sie online auszudrucken, von der Transaktionsliste aus.

Um die Zwei-Faktor-Authentifizierungen zu umgehen, gab das Programm vor, dass sich der Bankkunde aufgrund einer Umstellung schon während der Logins authentifizieren muss. Auf diese Weise ermittelte der Schädling die frisch generierten Token, die für Abbuchungen erforderlich sind. Geschädigt wurden aber auch Bankkunden, die sich mit dem EMV-Verfahren, also mit Chip und PIN einloggen.

Die Überweisungen selbst führte der Schädling dann in einem iFrame im Hintergrund durch. Es sollen dabei insgesamt 60 Server zum Einsatz gekommen sein, über die die Transaktionen abliefen.

Schellerer Ausbau

Hessen, OXG und Vodafone schließen Partnerschaft für Glasfaser

Vodafone und OXG starten gemeinsam mit dem Land Hessen eine umfangreiche Ausbau-Offensive für schnelles Internet. Bis 2030 wollen die Unternehmen Glasfaser-Anschlüsse für bis zu 520.000 Haushalte bauen.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>