17.05.2017

Die dunkle Seite des Internets

1. Teil: „Das müssen Sie über das Darknet wissen“

Das müssen Sie über das Darknet wissen

Autor: Jens Stark

guteksk7 / Shutterstock.com

Wie sieht der kriminelle Untergrund des Internet aus? Der Sicherheitsforscher Marc Ruef ist dem Phänomen Darknet auf der IT-Security Inside #17 in Zürich auf den Grund gegangen.

Im Zusammenhang mit Hackern und Cyberkriminellen ist immer wieder vom Darknet die Rede, doch worum handelt es sich dabei und was passiert auf der dunklen Seite des Internets? Dieser Frage ist Marc Ruef, Leiter von Titanium Research, der Forschungsabteilung des Züricher Scip, und Penetration-Testing-Experte an der Fachveranstaltung Inside #17 der Sicherheitsfirma Avantec nachgegangen.

Doch wo beginnt eigentlich das Darknet? Laut Ruef zählen sogenannte "Friend-to-friend"-Netze zum Darknet. Denn in diese gelange man nur, wenn man den entsprechenden Personenkreis kenne. "Zudem müssen hier Einbußen an Ergonomie in Kauf genommen werden", erläutert er. Hier sei nämlich niemand unterwegs, der keine kriminellen Intentionen habe. "Denn solche Netze sind langsam, instabil und ganz generell kein Vergnügen", so Ruef. Des Weiteren gehörten exklusive Foren zum Darknet, in die man nur durch Einladung gelange. Gleiches gelte für temporäre Chat-Server. Auch hierhin kommt man nur durch persönliche Vertrauensbeziehungen.

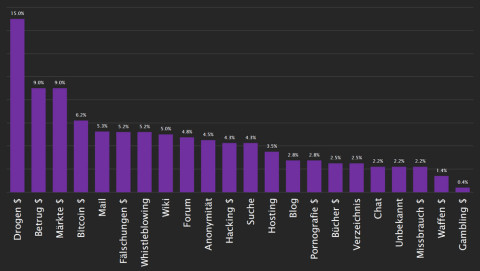

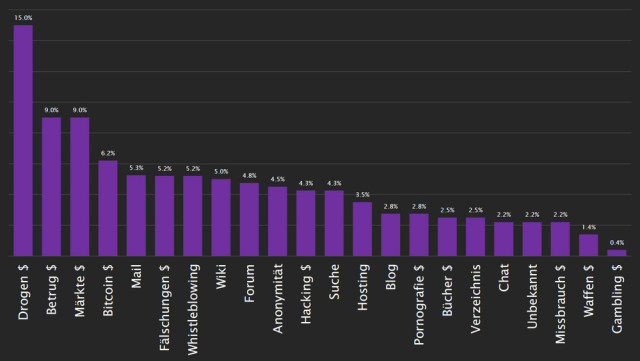

Hauptsächlich Drogenhandel

Besonders rege wird das Darknet laut Ruef für den Drogenhandel genutzt. Gut 15 Prozent der Aktivitäten werden hier verzeichnet. Dabei sind wohl alle bekannten Drogen und Medikamente auf entsprechenden Marktplätzen im Darknet erhältlich. Daneben dient das dunkle Netz dem Waffenhandel und als spezielle "Dienstleistungszentrale", in der unter anderem auch Auftragsmorde erhältlich seien. Weitere Bereiche des Darknets "beschäftigen" sich mit Pornografie jedweder Ausprägung, illegal kopierter oder veränderter Software sowie raubkopierter Filme und Musik.

2. Teil: „iOS-Exploits werden am teuersten gehandelt“

iOS-Exploits werden am teuersten gehandelt

Interessant für IT-Security-Spezialisten ist allerdings, was im Darknet in Sachen Daten- und Exploit-Handel abgeht. Hier sei ein ausgeklügelter Markt entstanden, so Ruef, in dem auch Online-Identitäten gehandelt würden. So koste der Scan eines Passes 38 US-Dollar. Eine gestohlene, physische Kreditkarte samt PIN gehe hingegen für 80 Dollar über den Darknet-Tresen, nur für die Kreditkartennummer ohne Details werden lediglich 60 Cent geboten.

Richtig teuer wird es beim Handel von Exploits, also noch unbekannten Sicherheitslücken, deren automatische Funktionsweise aber unter Beweis gestellt wurde. Auch hier würden marktwirtschaftliche Prinzipien herrschen, so Ruef. So gibt es Lücken in Programmen, die tendenziell billiger werden. Zu diesen zählen etwa Exploits für Adobe Acrobat und Flash, aber auch Java-Lücken werden in Zukunft günstiger zu haben sein. Billig sind aber auch diese Löcher nicht: Zwischen 40.000 und 100.000 Dollar wird für eine Java-Lücke bezahlt. Richtig ins Geld können Windows-Exploits gehen. Hier werden bis zu einer Viertel Million Dollar fällig, Tendenz steigend.

Immer populärer werden laut Ruef zudem Sicherheitslücken für Browser. Doch die Trophäe holt sich das Smartphone-Betriebssystem Apple iOS. Unter 100.000 Dollar sei hier kein Exploit zu haben, berichtet Ruef. Und es werden mittlerweile Höchstpreise von einer Million Dollar geboten, Tendenz auch hier steigend. "Wir wissen nicht, wann das aufhört, schätzen aber, dass bis im nächsten Jahr zwei Millionen Dollar für einen iOS-Exploit bezahlt werden könnten", schätzt Ruef. Für ihn ist deshalb auch klar, wer die Kunden derart teurer Exploits sind: "Meist kaufen Nachrichtendienste diese."

Bad News

Game macht Fake News spielerisch erkennbar

Wissenschaftler der Universität Uppsala haben ihr Online-Spiel "Bad News" erfolgreich an 516 Schülern getestet. Es soll helfen, manipulative Techniken in Social-Media-Posts zu erkennen.

>>

Tools

GitLab Duo Chat mit KI-Chat-Unterstützung

Der DevSecOps-Plattform-Anbieter GitLab führt den GitLab Duo Chat ein. Dieses Tool integriert Künstliche Intelligenz in die DevSecOps-Workflows.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>