22.12.2011

Sicherheit

BKA-Trojaner sperrt den PC

Autor: Thorsten Eggeling

Ein raffinierter Trojaner versteckt sich in mehreren Ländern hinter der Identität von polizeilichen Behörden. In Deutschland ist es die Bundespolizei, die nach angeblichem Fehlverhalten eine Art Lösegeld verlangt.

Zunehmend verbreitet sich auch hierzulande Schadsoftware, die es darauf anlegt, eine Art Lösegeld zu erpressen. Diese sogenannte Ransomware wird von Kriminellen mit wachsendem Aufwand länderspezifisch angepasst, sodass immer mehr Internetnutzer auf die betrügerischen Absichten reinfallen, meldet das Microsoft Malware Protection Center.

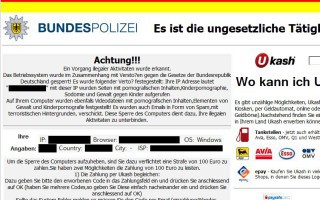

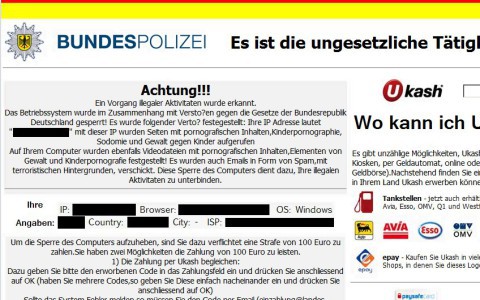

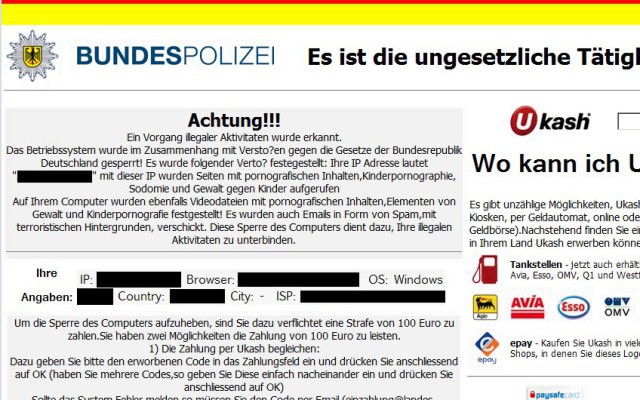

Ein Beispiel dafür ist der sogenannte BKA-Trojaner (oder Ukash-Trojaner), der seit Anfang 2011 in Deutschland im Umlauf ist. Wenn sich der Schädling in den Rechner eingeschleust hat, verdeckt er den Desktop komplett mit einem Warnhinweis und sperrt damit den Zugriff. In der Meldung wird mitgeteilt, dass sich angeblich illegale Raubkopien oder auch Kinderpornografie auf dem PC befindet. Erst nach der Zahlung von 100 Euro (oder mehr) soll die Computersperre wieder aufgehoben werden. Wenn nun die vermeintlich Ertappten tatsächlich ihre Überweisung getätigt haben, bleibt der Rechner allerdings trotzdem gesperrt. Eine Variante der Ransomware, der Microsoft den Namen Trojan:Win32/Ransom.DU gegeben hat, wurde in Deutschland bis November 2011 bereits auf über 25.000 Rechnern ausfindig gemacht.

Laut Microsoft Malware Protection Center ist es die Masche von internationalen Kriminellen, je nach Land die Namen verschiedene Behörden für ihre Zwecke zu missbrauchen. In Großbritannien beispielsweise gibt sich die Ransomware als „Metropolitan Police“ aus, die 75 Pfund verlangt. Schweizer werden vom „Federal Department of Justice and Police“ zu 100 Schweizer Franken verdonnert, bevor deren betroffene Rechner angeblich wieder laufen sollen. Microsoft berichtet, dass die Trojaner-Autoren offenbar einige Zeit darauf verwenden, den Trojaner auf örtliche Gegebenheiten anzupassen. Das Ergebnis ist allerdings nicht ganz überzeugend. Die angebliche Meldung der Bundespolizei ist nicht gerade in einwandfreiem Deutsch abgefasst.

Verteilt wird der Schädling beispielsweise über das Exploit-Kit „Black Hole“. Damit wird Adobe Reader, Flash, Java und Windows auf bekannte Sicherheitslücken geprüft, während am Rechner eine infizierte Website aufgerufen wird. Sobald das Exploit-Kit eine Sicherheitslücke entdeckt hat, wird die Ransomware eingeschleust.

So können Sie sich schützen

Damit die Ransomware gar nicht erst auf den Rechner gelangt, sollte Sie Ihr Betriebssystem und die installierte Software stets aktuell halten. Wenn der Rechner schon infiziert ist, kann man ihn im abgesicherten Modus starten ([F8] kurz vor dem Windows-Start drücken) und dann einen Virenscanner installieren, beispielsweise den kostenlosen Microsoft Safety Scanner. Wenn das nicht funktioniert, helfen (kostenlose) bootfähige Rettungs-CDs weiter, etwa das Avira AntiVir Rescue System oder die Kaspersky Rescue Disk. Laden Sie die ISO-Datei auf einem anderen PC herunter, brennen Sie eine startfähige CD und booten Sie den betroffenen Rechner davon. Prüfen Sie dann die Festplatten mit dem Virenscanner und entfernen Sie die Schadsoftware.

Damit die Ransomware gar nicht erst auf den Rechner gelangt, sollte Sie Ihr Betriebssystem und die installierte Software stets aktuell halten. Wenn der Rechner schon infiziert ist, kann man ihn im abgesicherten Modus starten ([F8] kurz vor dem Windows-Start drücken) und dann einen Virenscanner installieren, beispielsweise den kostenlosen Microsoft Safety Scanner. Wenn das nicht funktioniert, helfen (kostenlose) bootfähige Rettungs-CDs weiter, etwa das Avira AntiVir Rescue System oder die Kaspersky Rescue Disk. Laden Sie die ISO-Datei auf einem anderen PC herunter, brennen Sie eine startfähige CD und booten Sie den betroffenen Rechner davon. Prüfen Sie dann die Festplatten mit dem Virenscanner und entfernen Sie die Schadsoftware.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

Glasfasernetz

GlobalConnect stellt B2C-Geschäft in Deutschland ein

Der Glasfaseranbieter GlobalConnect will sich in Deutschland künftig auf das B2B- und das Carrier-Geschäft konzentrieren und stoppt die Gewinnung von Privatkunden mit Internet- und Telefonanschlüssen.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Untersuchung

Amerikaner sehen KI als Risiko für Wahlen

Die Unterscheidung zwischen echten Infos und KI-Inhalten fällt vielen politisch interessierten US-Amerikanern schwer, wie eine Studie des Polarization Research Lab zeigt.

>>