21.03.2017

Einrichtung in Outlook

1. Teil: „E-Mails mit PGP verschlüsseln“

E-Mails mit PGP verschlüsseln

Autor: Jens Stark

xtock / Shutterstock.com

Vor der Verschlüsselung von Mails und Dateien mit PGP schrecken viele Benutzer zurück. Dabei ist die Einrichtung in Outlook gar nicht (mehr) so kompliziert. com! professional zeigt, wie es geht.

E-Mail-Verschlüsselung ist kein Hexenwerk: Auch Geheimdienste wie die NSA oder CIA machen sich erst über die leicht zugänglichen Daten her, bevor sie sich die Mühe machen, besser geschützte Konversationen zu knacken. Verschlüsselung wirkt also, wie etwa der IT-Security-Guru Bruce Schneier schon ausführte. So hätten die Snowden-Papers gezeigt, dass die Behörden sich lieber über Yahoo-Mails hermachten als über Gmail-Anwender, obwohl das Webmail von Google weitaus mehr Anwender hatte. Der Grund ist einfach: Gmail verwendete bereits standardmäßig ein Krypto-Verfahren, während dies bei Yahoo nicht der Fall war.

Trotz dieser Erkenntnis verzichten nach wie vor viele Anwender im täglichen Gebrauch auf Verschlüsselungsverfahren. Besonders kritisch ist dies beim Versand von Mails. Hier schicken die meisten Zeitgenossen ihre Mails komplett offen lesbar durch die Weltgeschichte. Selbst sensible persönliche und geschäftliche Botschaften werden so wie Postkarten weitergereicht.

Vor der konsequenten Mail-Verschlüsselung schrecken aber viele zurück. Die Argumente lauten: Das Verschlüsseln mit PGP ist zu kompliziert, die Nutzung von Protonmail zu umständlich, da nur Web-basiert, oder Services wie das kostenpflichtige PEP sind in der Gratiswelt des Internets zu teuer.

Zumindest das erste Argument, dass Gratis-Verschlüsselung mit PGP zu kompliziert ist, kann teilweise entkräftet werden. Die Pakete, die für den Einsatz von PGP zur Verfügung stehen, sind mittlerweile um einiges einfacher zu bedienen, und zwar sowohl unter Windows als auch unter macOS.

PGP in Outlook einrichten

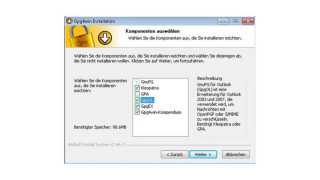

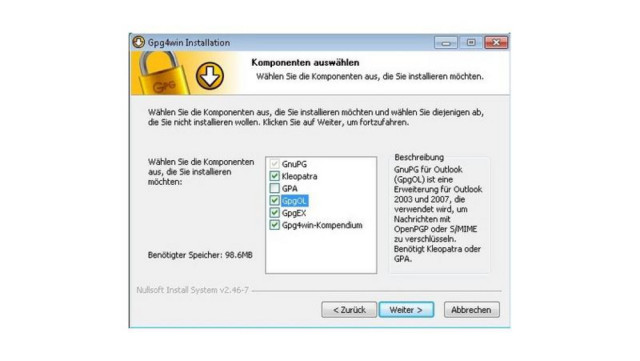

Um Mails verschlüsselt mit Outlook (und mit anderen Mailprogrammen wie beispielsweise Thunderbird) zu verschicken, muss zunächst das kostenlose Software-Paket Gpg4win heruntergeladen werden. Dabei handelt es sich um eine quelloffene GnuPG-Distribution für Windows, welche die beiden Verschlüsselungsverfahren OpenPGP und S/Mime verwendet. Es enthält die Verschlüsselungs-Software GnuPG (Gnu is not Unix Privacy Guard) sowie das Schlüsselverwaltungsprogramm Kleopatra und das Outlook-Plug-In GpgOL (ab Outlook 2003).

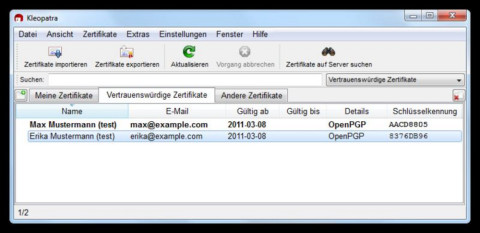

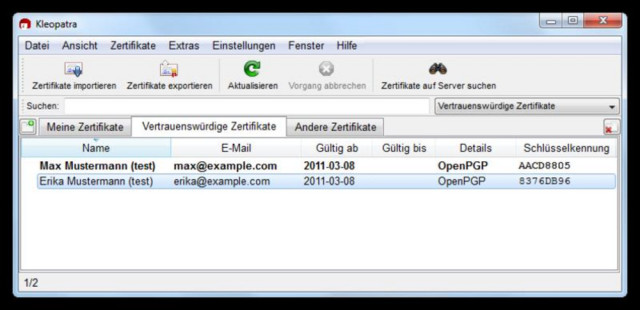

Nach erfolgter Installation muss man sich erst einmal um den eigenen Schlüssel kümmern. Hierzu dient das Hilfsprogramm Kleopatra. Unter dem Menüpunkt Datei kann ein neues Schlüsselpaar generiert werden für die eigene E-Mail-Adresse. Wichtig sind hier zwei Dinge. Die Passphrase, die man sich für den geheimen Schlüssel ausdenkt, sollte man sich gut merken oder an einem sicheren Ort aufbewahren. Das Gleiche gilt für das File, in dem sich der geheime, nicht öffentliche Key befindet. Denn nur mit diesem lassen sich Meldungen, die einem verschlüsselt geschickt werden, später dechiffrieren.

In Kleopatra lassen sich auch mögliche Mail-Partner erkunden, die dort ihren öffentlichen Schlüssel publiziert haben. Das Problem dabei: Die wenigsten Zeitgenossen haben PGP implementiert und ihren Public Key derart veröffentlicht.

2. Teil: „Die erste verschlüsselte Mail“

Die erste verschlüsselte Mail

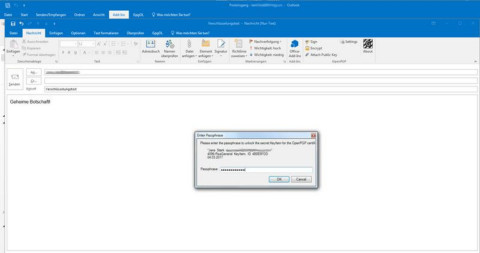

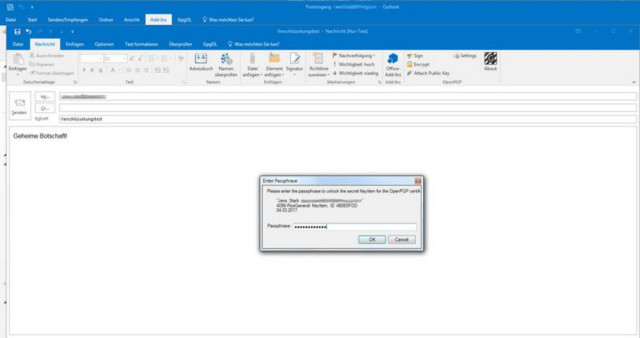

Hat man einmal seinen eigenen Key angelegt und eventuelle öffentliche Schlüssel von Mail-Partnern in Kleopatra importiert, kann man sich an das Verschicken der ersten chiffrierten Mail in Outlook machen. Bei der Installation des Gpg4win-Pakets sollte eigentlich die Erweiterung GpgOL für Outlook bereits eingerichtet worden sein. Alternativ lässt sich das Outlook-Privacy-Plug-In installieren, das hier erhältlich ist. Wer nun das Mail-Programm öffnet, verfügt über einen GpgOL-Reiter. Wird dieser angeklickt, erhält man Icons zum Signieren und Verschlüsseln der Mails. Dabei wird jeweils die PGP-Passphrase abgefragt.

Dass wirklich etwas passiert mit den Schlüsseln, kann man etwa überprüfen, indem man die verschlüsselte Mail an ein Konto verschickt, das über eine Weboberfläche verfügt, die mit PGP nichts anzufangen weiß. Hier erscheint dann im Meldungsfenster nur alphanumerischer Salat. Gut zu wissen: Nicht mehr als dies bekommen auch all jene zu Gesicht, die sich schnüffelnd in den Mail-Verkehr einklinken wollen.

Gpg4win verfügt übrigens über eine sehr ausführliche Dokumentation auf deutsch und englisch, die jeden Schritt erklärt. Sie wird bei der Installation als PDF mitgeliefert. Alternativ lässt sich das Benutzer-Handbuch herunterladen.

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

World Cybercrime Index

Cybercrime konzentriert sich auf sechs Länder

China, Russland, Ukraine, USA, Rumänien und Nigeria sind laut World Cybercrime Index führend. Sie gehören zu den Top 10 in jeder der fünf untersuchten Kategorien.

>>

Termine

SecDays - Securepoint geht auf Tour

Der Sicherheitsspezialist Securepoint erwartet auf seiner Roadshow rund 1.000 Systemhäuser und Fachhändler. Unter dem Motto „Horizon“ erfahren diese Neues über die Channel- und Produktstrategie des Herstellers.

>>