14.09.2015

Fieser Schädling

1. Teil: „Microsoft warnt vor Erpresser-Trojaner Teerac“

Microsoft warnt vor Erpresser-Trojaner Teerac

Autor: Andreas Fischer

Shutterstock/Steve Allen

Der Erpresser-Trojaner Teerac verschlüsselt Dateien auf dem PC des Anwenders und verlangt danach ein mehrere Hundert Euro hohes Lösegeld. Wer darauf nicht eingeht, sieht seine Daten eventuell nie wieder.

Der Software-Hersteller Microsoft, der auch verschiedene Sicherheitsprodukte wie das Tool zum Entfernen bösartiger Software bereitstellt, hat eine Warnung vor dem Erpresser-Trojaner Teerac veröffentlicht. Ähnlich wie CryptoWall verschlüsselt Teerac nach einer erfolgreichen Infektion Dateien auf dem PC des Opfers und verlangt anschließend ein „Lösegeld“.

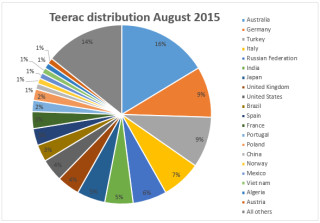

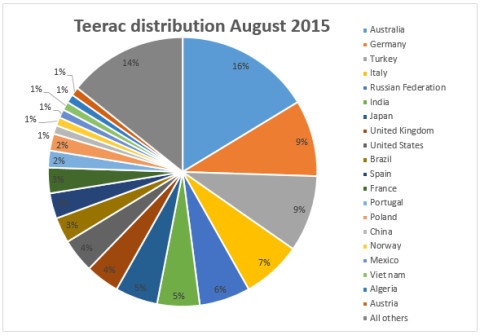

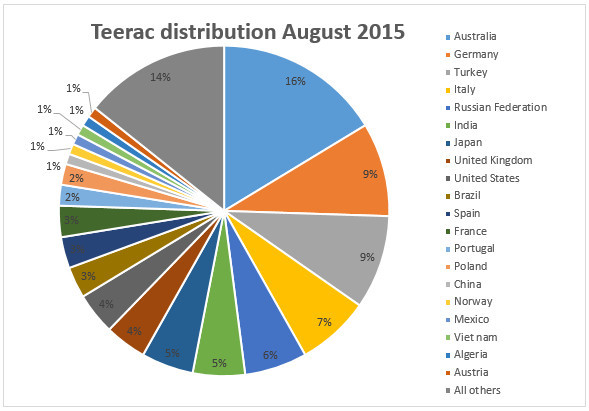

Das Besondere an Teerac ist, dass er auch deutschsprachige PC-Nutzer angreift und seine Forderungen in (maschinell übersetztem) Deutsch stellt. Dabei bezeichnet sich der Schädling selbst als „CryptoLocker“. Erstmals entdeckt wurde Teerac 2014, seitdem haben die Infektionen mit der Malware kontinuierlich zugenommen. Der Übeltäter ist weltweit aktiv, allein neun Prozent der Infektionen wurden aber in Deutschland festgestellt.

Zur Verbreitung ihres Trojaners nutzen die Kriminellen einen mittlerweile altbekannten Trick: Sie versenden Spam-Mails, die sich als Rechnung oder Information zu einem noch nicht zugestellten Paket ausgeben. Die an die Mail angehängte Datei enthält aber stattdessen einen kleinen sogenannten Dropper, der den PC infiziert und anschließend den eigentlichen Schädling herunterlädt.

2. Teil: „Teerac-Varianten und wie Sie sich schützen“

Teerac-Varianten und wie Sie sich schützen

Laut Microsoft sind aber auch Varianten aufgetaucht, bei denen der Trojaner direkt per E-Mail versendet wurde. Anwender sollten deswegen bei allen per E-Mail zugesandten Attachments besonders vorsichtig sein und diese entweder gleich löschen oder zum Beispiel bei Virustotal kostenlos auf Schädlinge testen lassen.

Sobald Teerac auf einem PC aktiv ist, verschlüsselt er unter anderem Dateien mit den Endungen .AVI, .GIF, .MP3, .PNG, .TXT und .XML. Verschlüsselte Dateien lassen sich an der Dateiendung „.encrypted“ erkennen. Danach blendet die Malware Fenster in verschiedenen Sprachen ein, die das Opfer über die Verschlüsselung informieren und ein Lösegeld von 399 Euro beziehungsweise 500 Dollar fordern. Wie auch bei anderen Erpresser-Trojanern üblich, steigert sich die Summe rapide, wenn die Opfer nicht sofort reagieren. Die Bezahlung sollen sie per Bitcoin erledigen.

Betroffene, die nicht rechtzeitig ein Backup ihrer Daten auf einem nicht permanent an den PC angeschlossenen Medium erstellt haben, haben kaum eine andere Wahl, als das Lösegeld zu zahlen oder darauf zu hoffen, dass eventuell ein Antivirushersteller irgendwann die Verschlüsselung knackt und ein Tool veröffentlicht, mit dem die Dateien wiederhergestellt werden können.

Bildbearbeitungs-Tipps

Das neue Paint - Das kann es inklusive KI-Funktionen

Microsoft hat seine altehrwürdige Bildbearbeitungs-Software Paint generalüberholt. Wir erklären die neuen Funktionen und was Sie damit anstellen können.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>

WebGPU

Sicherheitslücke in Browser-Schnittstelle erlaubt Rechnerzugriff via Grafikkarte

Forschende der TU Graz waren über die Browser-Schnittstelle WebGPU mit drei verschiedenen Seitenkanal-Angriffen auf Grafikkarten erfolgreich. Die Angriffe gingen schnell genug, um bei normalem Surfverhalten zu gelingen.

>>

Cloud-PBX

Ecotel erweitert cloud.phone-Lösung um MS Teams-Integration

Die Telefonanlage aus der Cloud von Ecotel - ein OEM-Produkt von Communi5 - cloud.phone, ist ab sofort auch mit Microsoft-Teams-Integration verfügbar.

>>