05.07.2016

Cyber Weapons Report

1. Teil: „Die beliebtesten Hacker-Tools“

Die beliebtesten Hacker-Tools

Autor: Jens Stark

Africa Studio / Shutterstock.com

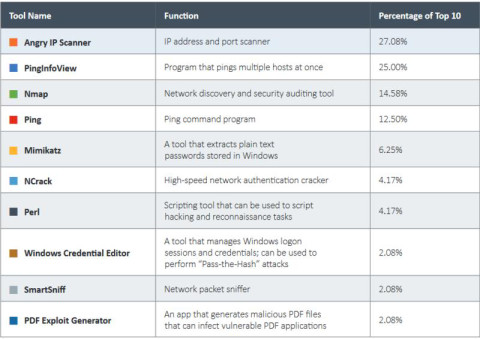

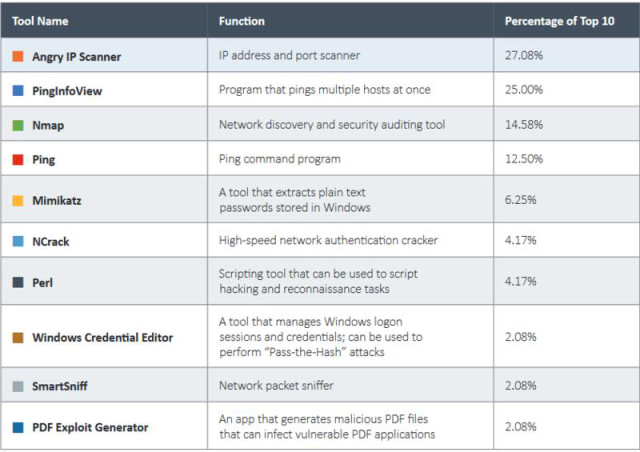

Welche Tools werden von Cyberkriminellen am häufigsten verwendet? Der "Cyber Weapons Report" von LightCyber zeigt, dass es sich dabei um bekannte Werkzeuge handelt, deren Missbrauch umso schwieriger zu entdecken ist.

In seinem Cyber Weapons Reports 2016 zeigt LightCyber, ein Anbieter für Behavioral Attack Detection, die meistgenutzten Tools von Cyberkriminellen auf. Dabei fällt auf, dass Hacker hauptsächlich sehr bekannte Netzwerk- und Administrationstools verwenden, und dass Malware offensichtlich eine untergeordnete Rolle spielt. Schädlinge dienen laut LightCyber als Hilfsmittel beim Einbruch in das Netzwerk, kommen aber nach dem Eindringen nicht mehr zum Einsatz.

Spitzenplätze nehmen etwa Tools wie Angry IP Scanner, PingInfoView und Nmap ein. Die Programme sind keine Schädlinge, können aber für Angriffe missbraucht werden. Im Gegensatz zu bekannter Malware können solche Programme lange Zeit im Netzwerk nach Daten wühlen, ohne durch klassische Threat Intelligence entdeckt zu werden. Verschiedene Berichte sehen daher eine durchschnittliche Detektionszeit von fünf Monaten.

"Der Cyber Weapons Report lässt uns in einer noch nie da gewesen Form erkennen, dass Malware nicht das Mittel der Wahl für Angreifer ist, nachdem sie in Netzwerke eingedrungen sind," sagt Jason Matlof, Executive Vice President bei LightCyber. "Die IT-Sicherheitsbranche ist besessen von Malware, obwohl die Realität anders aussieht. Die vielen Sicherheitseinbrüche und Informationsdiebstähle zeigen, dass klassische IT-Sicherheitsansätze auf Basis von Schädlingserkennung nicht mehr ausreichend sind."

2. Teil: „Die Admin- und Fernzugriffstools der Hacker“

Die Admin- und Fernzugriffstools der Hacker

Grundlage der Studie sind Informationen aus über 100.000 Endpunkten weltweit. Sie wurden über sechs Monate in Organisationen unterschiedlicher Größe mit 1000 bis 50.000 Endgeräten gesammelt. Dabei waren verschiedene Branchen wie Finance, Logisitk, Governance, Healthcare, Telekommunikation und Forschung vertreten.

Weitere Ergebnisse der Studie:

- SecureCRT, ein SecureShell (SSH) und Telnet-Client führt die Liste der eingesetzten Administrationstools an und wurde in 28,5 Prozent aller Angriffe eingesetzt. Das Programm viel auf, nachdem es immer wieder in Verbindung zu verdächtigem Verhalten wie Fernzugriffe, Erstellung neuer Administrationskonten und Umkehrung von Verbindungen (Remote Shell) stand.

- Das populärste Programm für Fernzugriffe ist TeamViewer, ein Tool das aus der Cloud oder lokal gehostet werden kann, um Remote Desktop Zugriff oder Web Konferenzen zu ermöglichen. Es wurde in 37,2 Prozent der Fälle entdeckt und tritt häufig in Verbindung mit Command and Control Aktionen (Tunneling) und ungewöhnlicher Netzwerkbewegungen auf.

- Angreifer setzen auch Enduser-Programme wie Browser, File Transfer Clients oder native Systemprogramme ein, um Command and Control und Datendiebstähle zu ermöglichen. Die einfachste Applikation in den falschen Händen birgt somit ein großes Risiko und kann für bösartige Aktionen eingesetzt werden.

10 Stationen

1.500 Händler bei der AVM-Roadshow

Der Fokus der Solution Tour 2024 von AVM lag auf den Themen Glasfaser, Wi-Fi 7 und Smart Home, und mehr als 1.500 Handelspartner folgten der Einladung des Herstellers an die insgesamt 10 Standorte in Deutschland.

>>

Huawei Roadshow 2024

Technologie auf Rädern - der Show-Truck von Huawei ist unterwegs

Die Huawei Europe Enterprise Roadshow läuft dieses Jahr unter dem Thema "Digital & Green: Accelerate Industrial Intelligence". Im Show-Truck zeigt das Unternehmen neueste Produkte und Lösungen. Ziel ist es, Kunden und Partner zusammenzubringen.

>>

Teldat-Tochter

Bintec Elmeg stellt den Betrieb ein

Auf LinkedIn teilt der Hersteller mit, dass Bintec Elmeg seine Aktivitäten in der DACH-Region einstellt. Die Sanierung sein gescheitert, so heißt es offiziell.

>>

Cyberbedrohungen überall

IT-Sicherheit unter der Lupe

Cybersecurity ist essentiell in der IT-Planung, doch Prioritätenkonflikte und die Vielfalt der Aufgaben limitieren oft die Umsetzung. Das größte Sicherheitsrisiko bleibt der Mensch.

>>