05.10.2012

com! Magazin

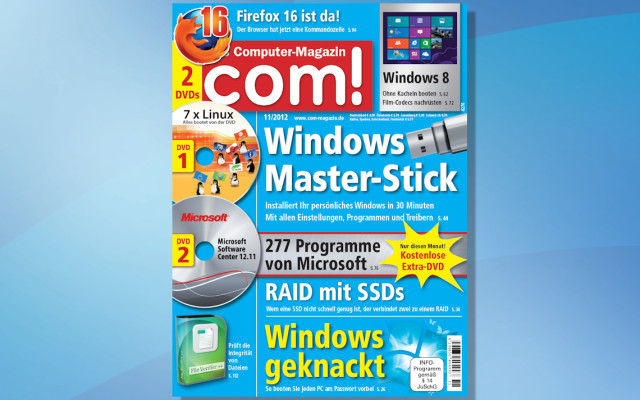

Ergänzungen zu Heft 11/2012

Autor: SYSADM SYSADM

Hier finden Sie Ergänzungen und Korrekturen zu Heft 11/2012 des com! Magazins. Käufer einer com!-Ausgabe ohne Datenträger erhalten hier zudem Software, die sich sonst nirgendwo herunterladen lässt.

S. 7 Gewinner der Leserumfrage

Eine externe USB-3.0-Festplatte Seagate Expansion hat gewonnen:

- Thomas R. aus 65812 Bad Soden

Je 1 Multimedia-Programm geht an:

- Detlef G. aus 58513 Lüdenscheid

- Stefan G. aus 53225 Bonn

- Sonja S. aus 46240 Bottrop

- Klaus P. aus 42781 Haan

- Luca S. aus 37269 Eschwege

- Jürgen P. aus 29549 Bad Bevensen

- Wolfgang M. aus 24161 Altenholz

- Wolfgang K. aus 17489 Greifswald

- Tristan B. aus 12355 Berlin

- Ronald G. aus 12529 Schönefeld

S. 44 Windows-Master-Stick

Die Dateien zum Artikel finden Sie hier:

- Antwort-Dateien.zip (4 KByte)

S. 140 Tipps zu Windows XP, Vista und 7

Zweites Ordnerfenster: Die Datei „NeuesFenster.zip“ finden Sie hier:

- NeuesFenster.zip (28 KByte).

Leseprobe

Leseprobe com! professional 1/24

Die neue com! professional 1/24 ist am 12. April erschienen. Wenn Sie einmal reinschnuppern möchten, dann laden Sie hier unsere kostenlose Leseprobe.

>>

com! professional Briefing

KI als Zeitenwende für die IT-Sicherheit

In zwei Vorhersagen sind sich alle Experten ein: Künstliche Intelligenz wird 2024 ein maßgeblicher Faktor für die Cybersecurity sein und sowohl die Angreifer wie die Verteidiger werden davon profitieren. Offen ist nur, wer mehr davon hat.

>>

com! professional Briefing

2024 – das Jahr der Quantenverschlüsselung

Wenn es unter den Prognosen der Sicherheitsexperten für 2024 einen „Überraschungssieger“ gibt, dann ist das wohl das Thema Quantencomputing und die daraus resultierende Gefahr für die bislang gebräuchlichen Verschlüsselungssysteme.

>>

com! professional Briefing

Regulierungen bauen Druck auf die Vorstände auf

Innovationen wie KI und die sich verschärfende Sicherheitslage haben die EU und viele Regierungen zu einer ganzen Reihe von Gesetzen und Verordnungen animiert, die Datenschutz und Datensicherheit verbessern und neue Bedrohungen unter Kontrolle bekommen sollen.

>>