17.09.2020

Security-Trend

Digitalisierung und Vernetzung von Supply Chains

Autor: Filipe Pereira Martins

Sergio Souza (https://unsplash.com/photos/CtI_zen2NSk)

Wird eine Lieferkette digitalisiert, öffnet sich damit eine ganze Fülle potenzieller Angriffsziele für Kriminelle. Aber auch eine Supply Chain kann abgesichert und krisenfest gemacht werden.

Die Covid-19-Pandemie habe Lieferketten „in einem noch nie dagewesenen Ausmaß“ gefährdet, beobachtet Stefan Schrauf, verantwortlich für Supply Chain & Operations bei der Unternehmensberatung PwC Deutschland. War zunächst Krisenmanagement das Gebot der Stunde, schauten weitblickende Unternehmen bereits darauf, gestärkt aus der Krise hervorzugehen und sich Wettbewerbsvorteile zu sichern. Als Vorbilder empfehlen die Analysten die „Digital Champions“, die erfolgreichsten Akteure der digitalen Transformation. Diese würden ihre Supply Chains in vernetzte und sich autark orchestrierende Ökosysteme verwandeln.

Und das zahlt sich aus: Mit „smarter“ Logistik lassen sich PwC zufolge mehr als

50 Prozent aller Kosteneinsparungen in der Lieferkette erzielen. Den Digital Champions sei es gelungen, jährlich im Durchschnitt 6,8 Prozent Kosten einzusparen und zugleich den Umsatz um 7,7 Prozent zu steigern. Investitionen in fortgeschrittene Supply-Chain-Fähigkeiten amortisieren sich im Durchschnitt nach 1,8 Jahren.

50 Prozent aller Kosteneinsparungen in der Lieferkette erzielen. Den Digital Champions sei es gelungen, jährlich im Durchschnitt 6,8 Prozent Kosten einzusparen und zugleich den Umsatz um 7,7 Prozent zu steigern. Investitionen in fortgeschrittene Supply-Chain-Fähigkeiten amortisieren sich im Durchschnitt nach 1,8 Jahren.

Bemerkenswert dabei ist: Für rund jeden zweiten Digital Champion hat die Transparenz der Lieferkette „oberste Priorität“. Mehr als acht von zehn (84 Prozent) von ihnen erzielen denn auch eine „vollständige und rechtzeitige Lieferung“ (VRL, englisch: On-Time In-Full, OTIF) von über 90 Prozent. Unternehmen wie Continental haben dafür bereits digitale Zwillinge ihrer Versorgungsketten entwickelt. Doch die meisten Digital Champions (83 Prozent) nutzen lieber Software-Lösungen von der Stange.

Neue Verwundbarkeiten

Im Gleichschritt mit der Digitalisierung nehmen aber auch Cyberattacken gegen Lieferketten an Intensität zu. Laut Ponemon Institute haben bereits 2018 stolze 61 Prozent der Unternehmen eingestanden, einer Attacke auf die Versorgungskette zum Opfer gefallen zu sein. Bei diesen Angriffen dient die Versorgungskette eines Unternehmens meist als Einfallstor zu seiner IT. Hierbei gerät nicht automatisch die Logistik des Unternehmens ins Fadenkreuz der Hacker, sondern im ersten Schritt die Cybersysteme seiner Lieferanten. Die Täter suchen hier nach der leichte(re)n Beute, um im nächsten Schritt in die besser geschützten IT-Infrastrukturen des eigentlichen Ziels einzudringen – und dort dann vor allem Geschäftsgeheimnisse auszuspähen wie Informationen über strategische Partner, Kunden und Fertigungsprozesse. Aber auch Vandalismus durch gezielte Angriffe gegen industrielle Steuerungssysteme (Industrial Control Systems, ICS) oder der massive Missbrauch von Rechenkapazitäten zum Zweck des Crypto-Minings auf Kosten des Opfers kommen vor.

Zahlreiche Vorfälle sind in den letzten Jahren bekannt geworden, bei denen Cyberkriminelle bösartigen Code in Technologieprodukte der Lieferanten eines Unternehmens einschleusten, etwa in die IT-Systeme von Asus Tech. In die Schlagzeilen gelangte auch eine Backdoor im Zufallszahlengenerator Dual_EC_DRBG der NetScreen-Firewall von Juniper. Betroffen waren gleichermaßen quelloffene Entwicklungs-Tools und Repositories wie proprietäre Software vermeintlich vertrauenswürdiger Anbieter.

Seit rund zwei Jahren macht zum Beispiel die RAT-Malware (Remote Access Trojan) Kwampirs der Orangeworm-Gruppe über Software-Lösungen zur Steuerung von Supply Chains die Runde. Als Erstes kam der Sicherheitsspezialist Symantec dieser Malware im Gesundheitssektor auf die Spur. Anfang des Jahres trieb sich die Schad-Software laut FBI auch bei Energieversorgern herum.

Das Opfer einer Supply-Chain-Attacke steht vor einer nahezu unmöglichen Aufgabe. „Das Durchforsten einer großen Codebasis nach einem winzigen, gut verschleierten Schnipsel ist wie das Suchen nach einer Nadel im Heuhaufen“, erklärt Marc-Étienne M. Léveillé, Malware-Spezialist beim europäischen Sicherheitsdienstleister Eset.

IoT als Einfallstor

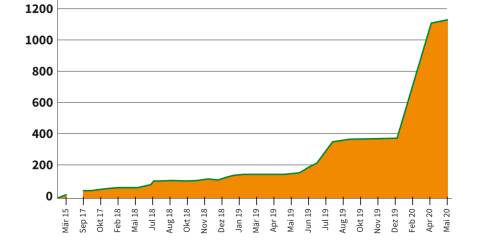

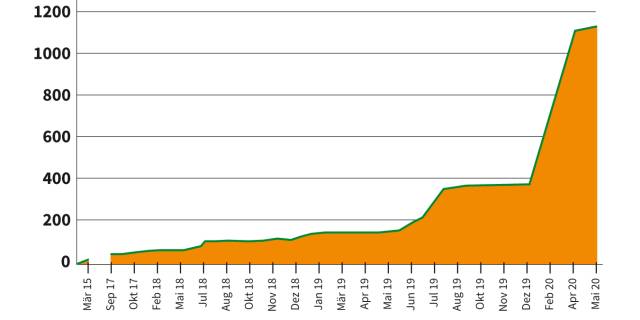

Als besonders verwundbar erweisen sich die komplexen Gewebe der immer enger verknüpften Ökosysteme der Wertschöpfung an ihren IoT-Endpunkten. IoT-basierte Cyberattacken haben im vergangenen Jahr dramatisch zugenommen, warnt unter anderem F-Secure Consulting. Die Mehrheit dieser Attacken ziele dabei auf Verwundbarkeiten innerhalb von IoT-Geräten ab. Dabei handelt es sich keineswegs um isolierte Angriffe gegen cyberphysische Systeme, die Täter lancieren vielmehr methodisch orchestrierte Offensiven gegen die Versorgungsketten ihrer Opfer, erklärt ein Bericht zur aktuellen Bedrohungslage der VMware-Tochter Carbon Black.

Die „IoT-isierung“ von Lieferketten hat diese Angriffsvektoren eröffnet. Dennoch nehmen immer mehr Unternehmen das damit verbundene Risiko in Kauf. 71 Prozent der Fertigungsindustrie-Unternehmen vertrauen auf das Internet of Things, ungeachtet der Cybergefahren, berichtet PwC. 93 Prozent der Entscheidungsträger sind demnach der Ansicht, dass der Nutzen von IoT die Risiken mehr als aufwiege. Und 68 Prozent wollen dementsprechend auch ihre IoT-Investitionen in den kommenden zwei Jahren trotz der Sicherheitsrisiken erhöhen.

10 Stationen

1.500 Händler bei der AVM-Roadshow

Der Fokus der Solution Tour 2024 von AVM lag auf den Themen Glasfaser, Wi-Fi 7 und Smart Home, und mehr als 1.500 Handelspartner folgten der Einladung des Herstellers an die insgesamt 10 Standorte in Deutschland.

>>

Bad News

Game macht Fake News spielerisch erkennbar

Wissenschaftler der Universität Uppsala haben ihr Online-Spiel "Bad News" erfolgreich an 516 Schülern getestet. Es soll helfen, manipulative Techniken in Social-Media-Posts zu erkennen.

>>

Test-Framework

Testautomatisierung mit C# und Atata

Atata ist ein umfassendes C#-Framework für die Web-Testautomatisierung, das auf Selenium WebDriver basiert. Es verwendet das Fluent Page Object Pattern und verfügt über ein einzigartiges Protokollierungssystem sowie Trigger-Funktionalitäten.

>>

Programmiersprache

Primärkonstruktoren in C# erleichtern den Code-Refactoring-Prozess

Zusammenfassen, was zusammen gehört: Dabei helfen die in C# 12 neu eingeführten Primärkonstruktoren, indem sie Code kürzer und klarer machen.

>>